直接进去正题!LVS-DR模式keppalived及LVS-DR-keepalived部署!

Posted 龙少。

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了直接进去正题!LVS-DR模式keppalived及LVS-DR-keepalived部署!相关的知识,希望对你有一定的参考价值。

LVS-DR-keepalived

一.LVS-DR数据包流量分析(同一局域网)

(1)客户端向目标VIP发送请求,负载均衡器接收

(2)负载均衡器根据负载均衡算法选择后端真实服务器,不修改也不封装IP报文,而是将数据帧的MAC地址改为后端真实服务器的MAC地址,然后在局域网上发送

(3)后端真实服务器收到这个帧,解封装后发现目标IP与本机匹配(事先绑定了VIP),于是处理这个报文。

(4)随后重新封装报文,将响应报文通过lo接口传送给物理网卡然后向外发出客户端将收到回复报文。客户端认为得到正常的服务,而不会知道是哪一台服务器处理的如果跨网段,则报文通过路由器经由 internet 返回给用户

二.LVS-DR中的ARP问题

(1)在LVS-DR负载均衡集样中,负载均衡与节点服务器都要配置相同的VIP地址。

(2)在局域网中具有相同的IP地址,势必会造成各服务器ARP通信的紊乱。

当ARP广播发送到LVS-DR集群时,因为负载均衡器和节点服务器都是连接到相同网络上,它们都会接收到ARP广播。只有前端的负载均衡器进行响应,其他节点服务器不应该响应ARP广播。

(3)对节点服务器进行处理,使其不响应针对VIP的ARP请求。

使用虚接口 lo:0 承载VIP地址设置内核参数 arp_ignore=1:系统只响应目的IP为本地 IP 的ARP请求

(4)RealServer返回报文(源IP是VIP)经路由器转发,重新封装报文时,需要先获取路由器的MAC地址

(5)发送ARP请求时,Linux默认使用IP包的源IP地址(即VIP)作为ARP请求包中的源IP地址,而不使用发送接口的IP地址如:ens33

(6)路由器收到ARP请求后,将更新ARP表项

(7)原有的VIP对应Director的MAC地址会被更新为VIP对应RealServer的MAC地址

(8)路由器根据ARP表项,会将新来的请求报文转发给Realserver,导致Director的VIP失效

解决方法:对节点服务器进行处理,设置内核参数arp_announce=2:系统不使用IP包的源地址来设置ARP请求的源地址,而选择发送接口的IP地址

三.解决ARP的两个问题的设置方法

修改 /etc/sysctl.conf 文件

net.ipv4.conf.lo.arp_ignore = 1

net.ipv4.conf.lo.arp_announce = 2

net.ipv4.conf.all.arp_ignore = 1

net.ipv4.conf.all.arp_announce = 2

四.LVS-DR处理问题后的流量分析

(1)客户端发送请求到Director server (负载均衡器),请求的数据报文(源IP是CIP,目标IP是VIP)到达内核空间。

(2)Director Server和Real server在同一个网络中,数据通过二层数据链路层来传输。

(3)内核空间判断数据包的目标IP是本机VIP,此时IPVS (IP虚拟服务器)比对数据包请求的服务是否是集群服务,是集群服务就重新封装数据包。修改源MAC地址为Director Server的MAC地址,修改目标MAC地址为Real Server的MAC地址,源IP地址与目标IP地址没有改变,然后将数据包发送给Real Server。

(4)到达Real server的请求报文的MAC地址是自身的MAC地址,就接收此报文。数据包重新封装报文(源IP地址为VIP,目标IP为CIP),将响应报文通过 lo 接口传送给物理网卡ens33然后向外发出。

(5)Real Server 直接将响应报文传送到客户端。

五.LVS-DR 特性

(1)Director Server和Real Server必须在同一个物理网络中。

(2) Real Server可以使用私有地址,也可以使用公网地址。如果使用公网地址,可以通过互联网对RIP进行直接访问。

(3) Director Server作为群集的访问入口,但不作为网关使用。

所有的请求报文经由Director Server,但回复响应报文不能经过Director Server

(4) Real Server的网关不允许指向Director Server IP,即Real Server发送的数据包不允许经过Director Server。

(5)Real Server上的l0接口配置VIP的IP地址。

六.Keepalived

1.Keepalived

支持故障自动切换(Failover)

支持节点健康状态检查(Health Checking)

判断LVS负载调度器、节点服务器的可用性,当master主机出现故障及时切换到backup节点保证业务正常,当 master 故障主机恢复后将其重新加入群集并且业务重新切换回 master 节点(优先级)。

2.Keepalived实现原理剖析

keepalived采用VRRP热备份协议实现Linux 服务器的多机热备功能

VRRP(虚拟路由冗余协议)是针对路由器的一种备份解决方案。

由多台路由器组成一个热备份组,通过共用的虚拟IP地址对外提供服务

每个热备组内同时只有一台主路由器提供服务,其他路由器处于冗余状态

若当前在线的路由器失效,则其他路由器会根据设置的优先级自动接替虚拟IP地址,继续提供服务

snmp 通过网络管理服务器、交换机、路由器等设备的一种协议

在keepalived SNMP管理的是健康检查(状态)

PS: 在监控中也会通过snmp 监控、获取被监控服务器的数据

七.LVS-DR模式部署!

1.环境准备

服务器 IP地址配置 需要的工具

主负载调度器(Director1) ens33:192.168.206.7 ipvsadm

web服务器1 ens33 192.168.206.177

lo:0 (VIP): 192.168.206.100 httpd

web服务器2 ens33 192.168.206.188

lo:0 (VIP): 192.168.206.100 httpd

win10客户端 192.168.206.2 web浏览器

3台服务器做时间同步

ntpdate ntp.aliyun.com

2.LVS调度服务器配置

(1)关闭防火墙及核心防护

[root@lvs ~]# systemctl stop firewalld.service

[root@lvs ~]# setenforce 0

(2)下载ipvsadm工具并且加载ip_vs模块

[root@lvs ~]# yum -y install ipvsadm

[root@lvs ~]# modprobe ip_vs #加载ip_vs模块

[root@lvs ~]# cat /proc/net/ip_vs #查看ip_vs版本信息

IP Virtual Server version 1.2.1 (size=4096)

Prot LocalAddress:Port Scheduler Flags

-> RemoteAddress:Port Forward Weight ActiveConn InActConn

TCP C0A86464:0050 rr

-> C0A8CEBC:0050 Masq 1 0 0

-> C0A8CEB1:0050 Masq 1 0 0

(3)设置ens33:0网卡

[root@lvs ~]# cd /etc/sysconfig/network-scripts/

[root@lvs network-scripts]# cp -p ifcfg-ens33 ifcfg-ens33:0

[root@lvs network-scripts]# vim ifcfg-ens33:0

启动网卡并查看

[root@lvs network-scripts]# ifup ens33:0

[root@lvs network-scripts]# ifconfig ens33:0

ens33:0: flags=4163<UP,BROADCAST,RUNNING,MULTICAST> mtu 1500

inet 192.168.206.100 netmask 255.255.255.255 broadcast 192.168.206.100

ether 00:0c:29:f7:67:91 txqueuelen 1000 (Ethernet)

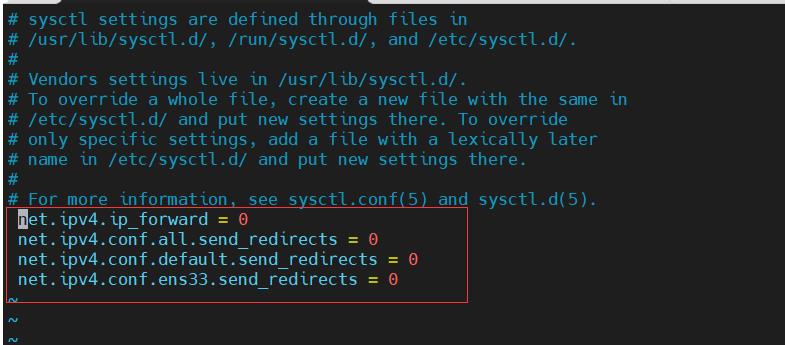

(4)调整proc响应参数

由于LVS负载均衡器和各节点需要共用vip地址,应该关闭linux内核的重定向响应参数,不充当路由器(转发、重定向)

[root@lvs network-scripts]# vim /etc/sysctl.conf

刷新

[root@lvs network-scripts]# sysctl -p

net.ipv4.ip_forward = 0

net.ipv4.conf.all.send_redirects = 0

net.ipv4.conf.default.send_redirects = 0

net.ipv4.conf.ens33.send_redirects = 0

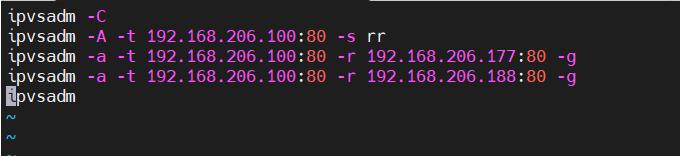

(5)配置负载分配策略

[root@lvs network-scripts]# ipvsadm-save > /etc/sysconfig/ipvsadm

[root@lvs network-scripts]# systemctl start ipvsadm

[root@lvs network-scripts]# vim /opt/dr.sh

(6)执行权限

[root@lvs opt]# chmod +x dr.sh

[root@lvs opt]# sh -x dr.sh

+ ipvsadm -C

+ ipvsadm -A -t 192.168.206.100:80 -s rr

+ ipvsadm -a -t 192.168.206.100:80 -r 192.168.206.177:80 -g

+ ipvsadm -a -t 192.168.206.100:80 -r 192.168.206.188:80 -g

+ ipvsadm

IP Virtual Server version 1.2.1 (size=4096)

Prot LocalAddress:Port Scheduler Flags

-> RemoteAddress:Port Forward Weight ActiveConn InActConn

TCP lvs:http rr

-> 192.168.206.177:http Route 1 0 0

-> 192.168.206.188:http Route 1 0 0

3.web服务器配置

(1)配置虚拟IP地址

此地址仅用做发送Web响应数据包的源地址,并不需要监听客户机的访问请求(改由调度器监听并分发)

因此使用虚接口 lo:0 来承载VIP地址,并为本机添加一条路由记录,将访问VIP的数据限制在本地,以避免通信紊乱。

[root@web1 ~]# cd /etc/sysconfig/network-scripts/

[root@web1 network-scripts]# cp -p ifcfg-lo ifcfg-lo:0

[root@web1 network-scripts]# vim ifcfg-lo:0

[root@web1 network-scripts]# ifup lo:0

[root@web1 network-scripts]# ifconfig lo:0

lo:0: flags=73<UP,LOOPBACK,RUNNING> mtu 65536

inet 192.168.206.100 netmask 255.255.255.255

loop txqueuelen 1000 (Local Loopback)

(2)禁锢路由

[root@web1 network-scripts]# route add -host 192.168.206.100 dev lo:0

[root@web1 network-scripts]# route -n

Kernel IP routing table

Destination Gateway Genmask Flags Metric Ref Use Iface

0.0.0.0 192.168.206.7 0.0.0.0 UG 100 0 0 ens33

192.168.122.0 0.0.0.0 255.255.255.0 U 0 0 0 virbr0

192.168.206.0 0.0.0.0 255.255.255.0 U 100 0 0 ens33

192.168.206.100 0.0.0.0 255.255.255.255 UH 0 0 0 lo

(3)配置启动管理执行路由禁锢

[root@web1 network-scripts]# vim /etc/rc.local

(4)安装httpd服务

[root@web1 network-scripts]# yum -y install httpd

(5)调整内核的ARP响应参数以阻止更新VIP的MAC地址,避免冲突

[root@web1 network-scripts]# vim /etc/sysctl.conf

刷新

[root@web1 network-scripts]# sysctl -p

net.ipv4.conf.lo.arp_ignore = 1

net.ipv4.conf.lo.arp_announce = 2

net.ipv4.conf.all.arp_ignore = 1

net.ipv4.conf.all.arp_announce = 2

以上(1)到(5)的操作web2服务器同上

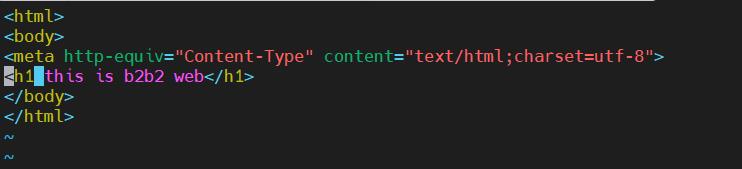

(6)编辑网页

[root@web1 network-scripts]# vim /var/www/html/index.html

[root@web2 network-scripts]# vim /var/www/html/index.html

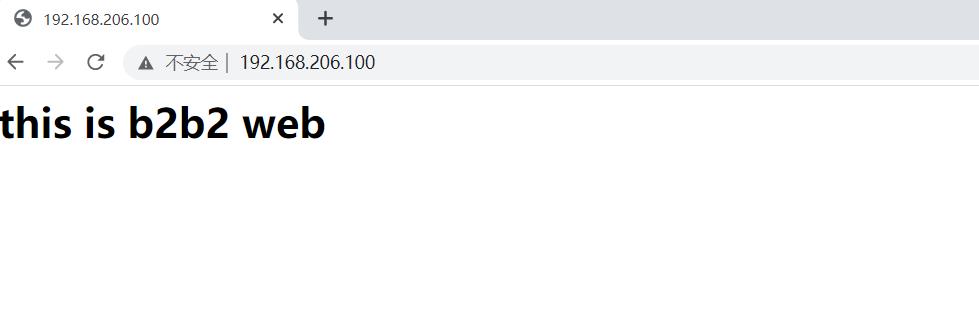

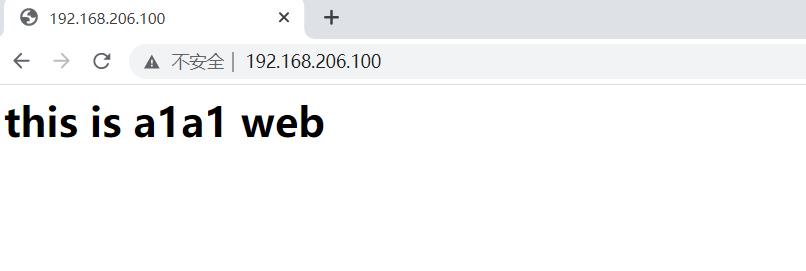

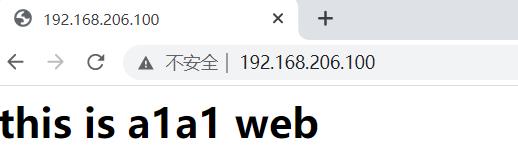

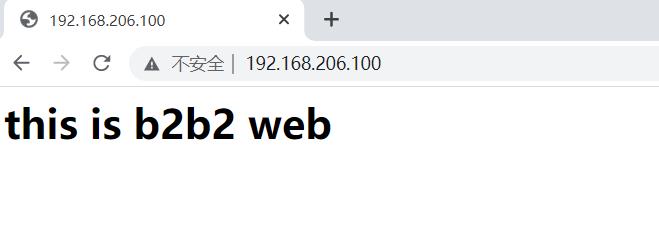

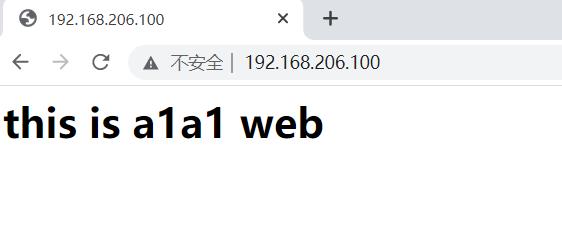

4.win10网页测试

win10 访问192.168.206.100

刷新页面

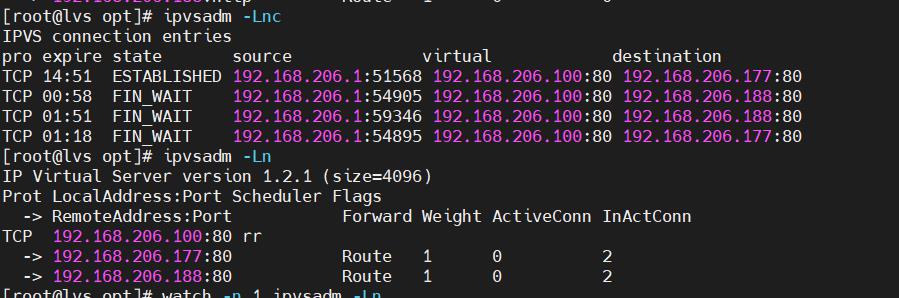

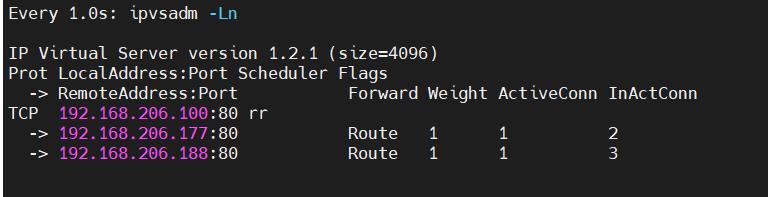

刷新网页观察

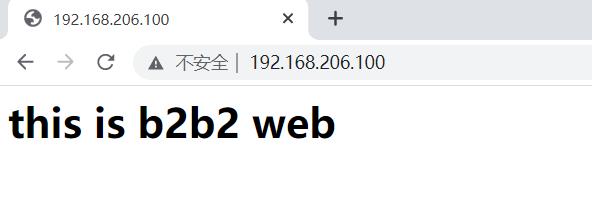

[root@lvs opt]# watch -n 1 ipvsadm -Ln

八.LVS-DR-keepalived部署!

在LVS-DR的基础上增加keepalived,解决单点故障问题,实现冗余。

增加lvs备服务器lvs-02,服务器ip192.168.206.99

其中LVS-02的配置与主lvs配置相同

需要都下载keepalived

1.下载keepalived

[root@lvs opt]# yum -y install keepalived

2.部署keepalived(主-备)

主LVS

[root@lvs opt]# cd /etc/keepalived/

[root@lvs keepalived]# cp keepalived.conf keepalived.conf.bak

[root@lvs keepalived]# vim keepalived.conf

global_defs { #定义全局参数

router_id lvs_01 #热备组内的设备名称不能一致

}

vrrp_instance vi_1 { #定义VRRP热备实例参数

state MASTER #指定热备状态,主为master,备为backup

interface ens33 #指定承载vip地址的物理接口

virtual_router_id 51 #指定虚拟路由器的ID号,每个热备组保持一致

priority 110 #指定优先级,数值越大越优先

advert_int 1

authentication {

auth_type PASS

auth_pass 6666

}

virtual_ipaddress { #指定集群VIP地址

192.168.206.100

}

}

#指定虚拟服务器地址vip,端口,定义虚拟服务器和web服务器池参数

virtual_server 192.168.206.100 80 {

lb_algo rr #指定调度算法,轮询(rr)

lb_kind DR #指定集群工作模式,直接路由DR

persistence_timeout 6 #健康检查的间隔时间

protocol TCP #应用服务采用的是TCP协议

#指定第一个web节点的地址,端口

real_server 192.168.206.177 80 {

weight 1 #节点权重

TCP_CHECK {

connect_port 80 #添加检查的目标端口

connect_timeout 3 #添加连接超时

nb_get_retry 3 #添加重试次数

delay_before_retry 3 #添加重试间隔

}

}

#指定第二个web节点的地址,端口

real_server 192.168.206.188 80 {

weight 1

TCP_CHECK {

connect_port 80

connect_timeout 3

nb_get_retry 3

delay_before_retry 3

}

}

}

备LVS-02需要修改的地方,其余相同不做修改

3.开启keepalived

[root@lvs keepalived]# systemctl start keepalived

[root@lvs-02 keepalived]# systemctl start keepalived

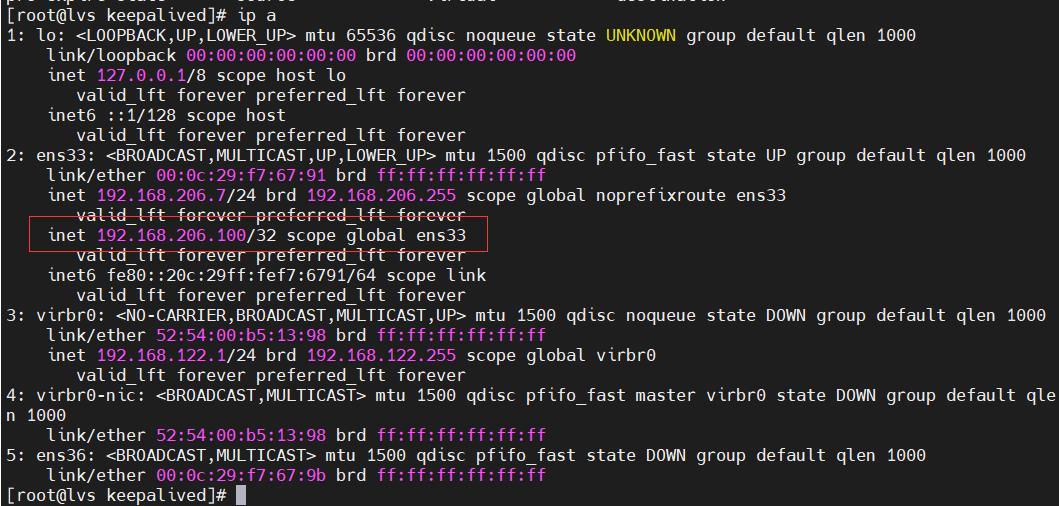

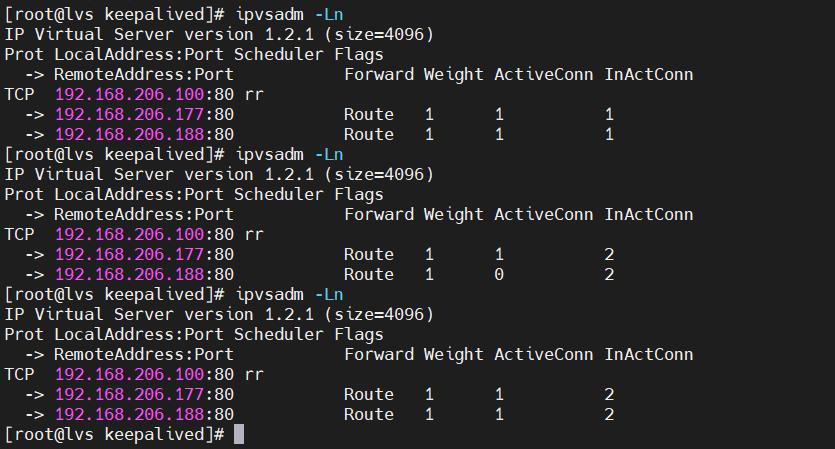

4.查看网卡ip a

5.win10浏览器访问

访问192.168.206.100

刷新网页

6.模拟lvs主故障,关闭主keepalived,查看观察是否网页正常

此时vip已漂移到lvs-02上面

访问网页依然正常

以上是关于直接进去正题!LVS-DR模式keppalived及LVS-DR-keepalived部署!的主要内容,如果未能解决你的问题,请参考以下文章