ctfshow 做题 萌新 模块

Posted Goodric

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了ctfshow 做题 萌新 模块相关的知识,希望对你有一定的参考价值。

ctfshow 做题 萌新 模块(1)

——

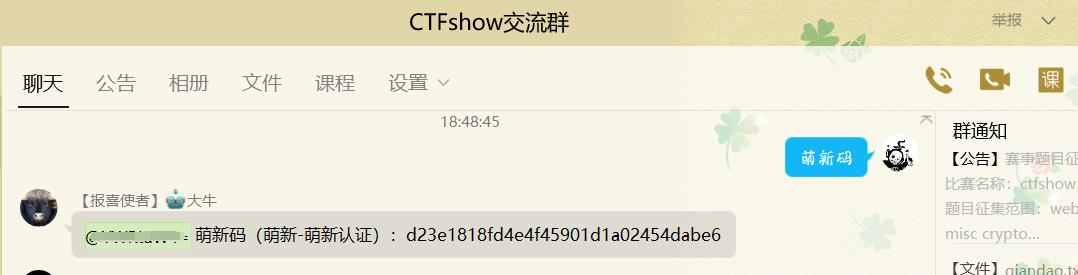

萌新认证

加 qq 群发“萌新码”得到萌新快乐码。

——

——

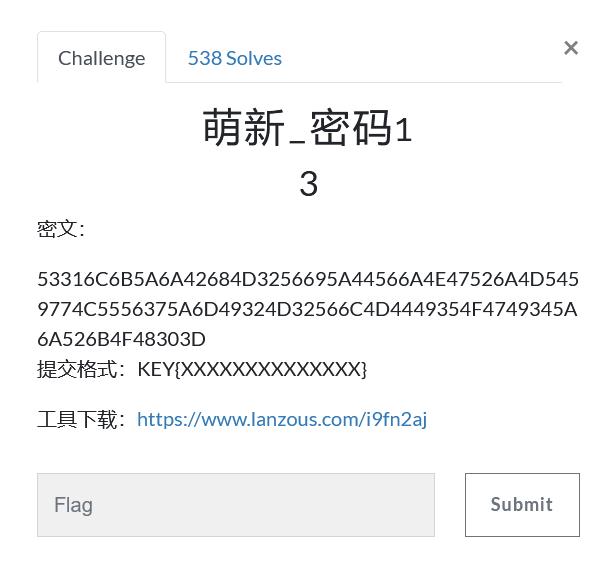

萌新_密码1

可以猜测出,显示的是一串 16 进制码。

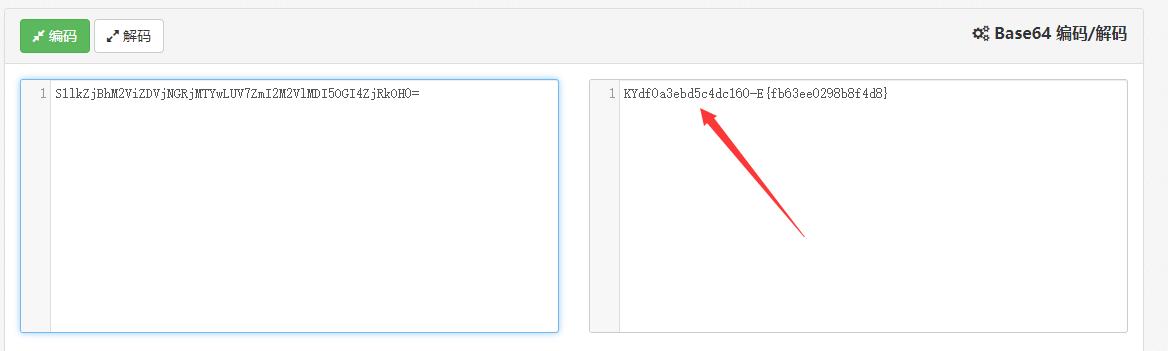

把 16 进制转换为字符串,得到另一串编码:

S1lkZjBhM2ViZDVjNGRjMTYwLUV7ZmI2M2VlMDI5OGI4ZjRkOH0=

可以看出是 base64 编码。

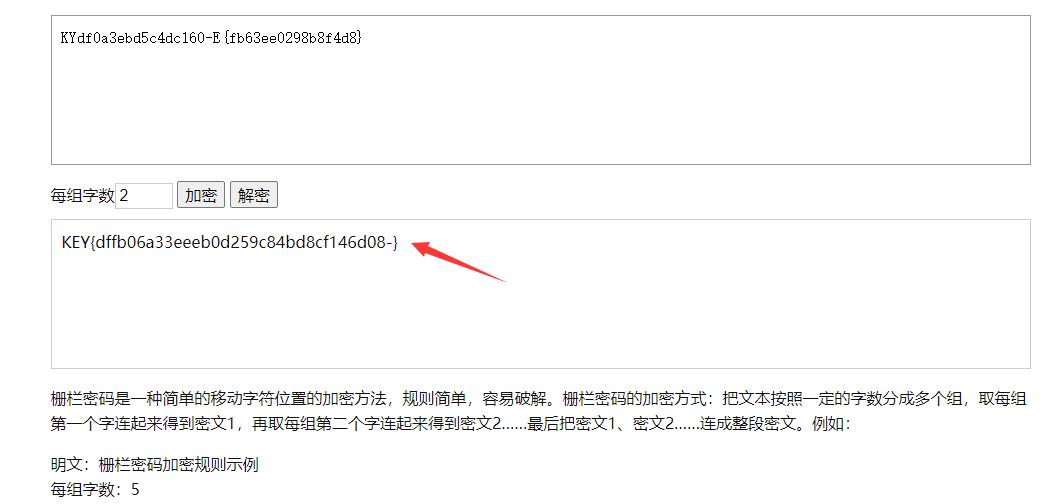

base64 解码得到一个 flag ,但是提交是错误的,题目也提示了格式为 KEY{

把得到的字符串再进行栅栏解密,得到 flag 。

——

——

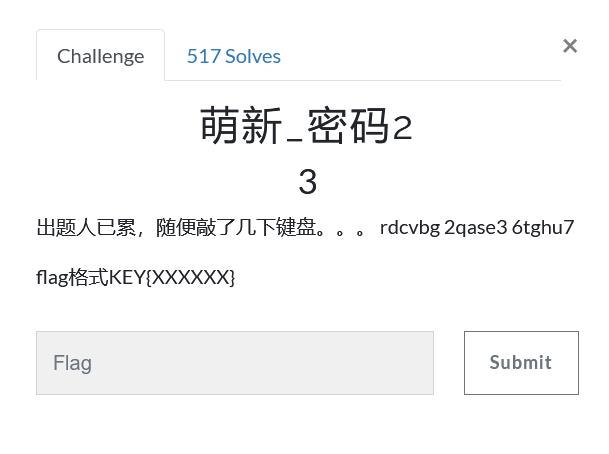

萌新_密码2

给出了一串字符:

rdcvbg 2qase3 6tghu7

这个有点脑洞。分成三部分:

rdcvbg

2qase3

6tghu7

在键盘中找到每组字符的位置,发现每一组中间围住了一个字母,分别为 fwy

所以根据 flag 格式得到 flag :KEY{fwy}

——

——

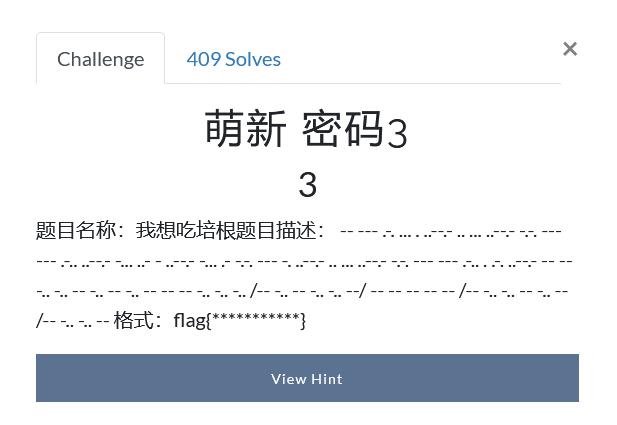

萌新_密码3

点击 View Hint 可以下载解密工具。

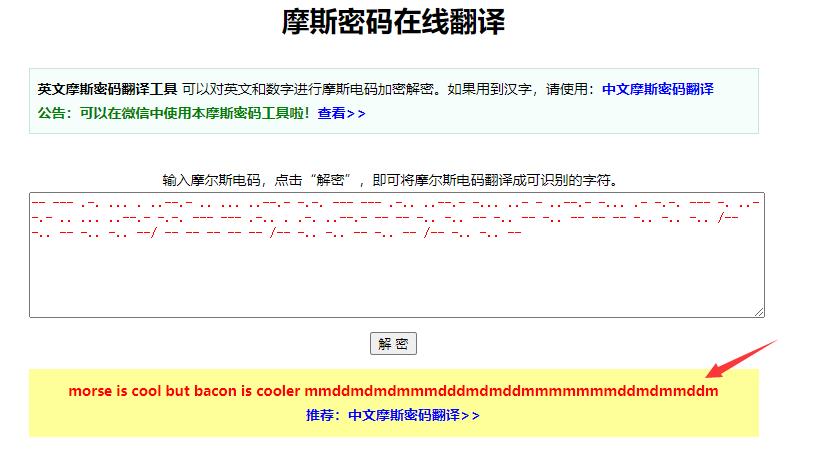

看题目中的字符点、杠可以知道是摩斯解密。

得到一串:

mmddmdmdmmmdddmdmddmmmmmmmddmdmmddm

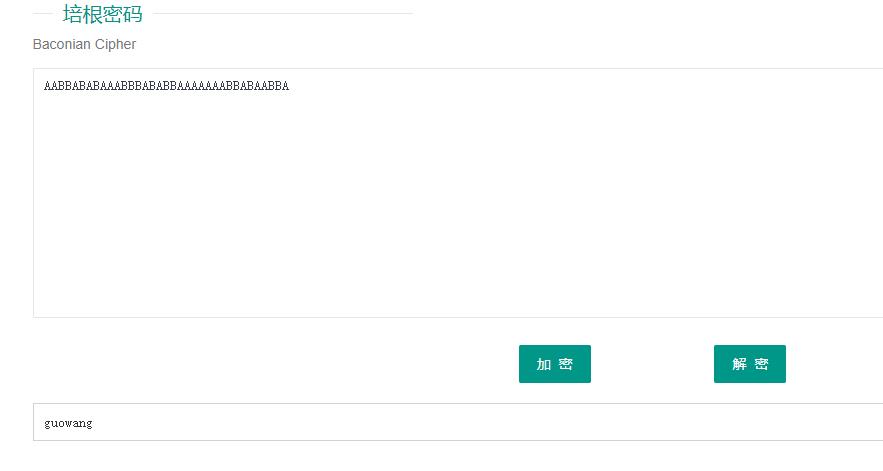

然后题目提示,存在培根解密,但是培根密码只有 A 和 B ,所以把 m 改为 A ,d 改为 B 。

得到:

AABBABABAAABBBABABBAAAAAAABBABAABBA

培根解密得到:guowang

所以根据格式得到 flag 为 flag{guowang}

发现还是错误,改成大写就正确:flag{GUOWANG}

——

——

萌新_隐写2

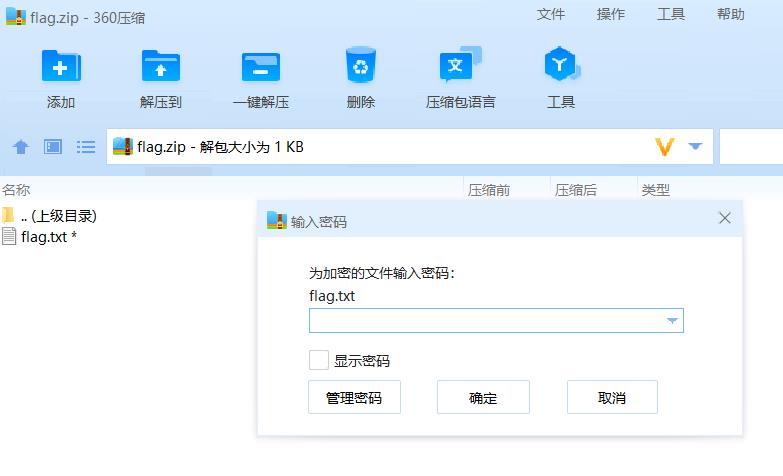

下载附件 flag.txt 需要密码。

压缩包被加密,而又没有其它信息。

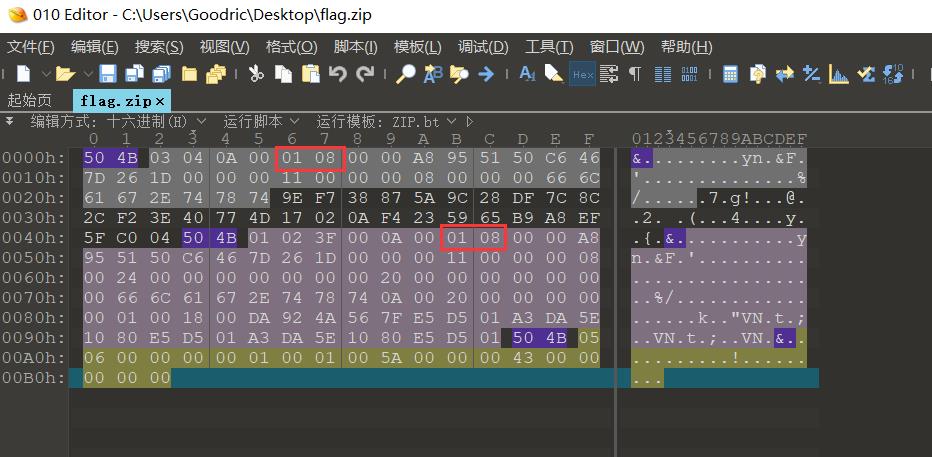

用 010editor 打开查看压缩包是否为伪加密。

压缩源文件数据区的全局方式位标记为 01 08,压缩源文件目录区的全局方式位标记为 01 08 ,是真加密。

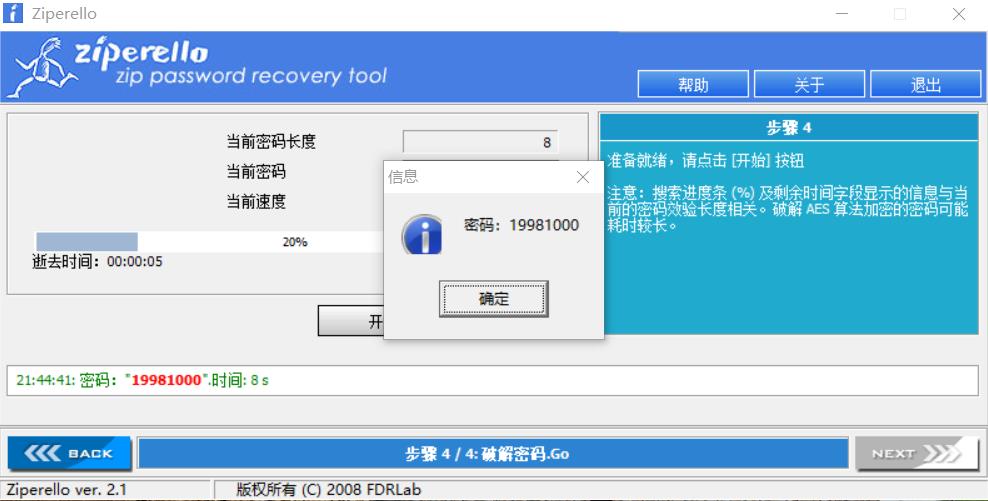

不知道是否有其它方法,这里直接用 ziperello 暴力破解得到密码。

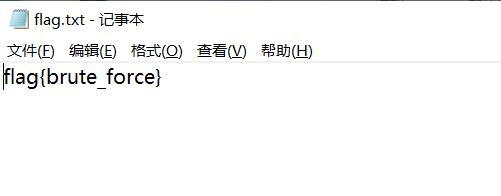

打开 flag.txt 得到 flag 。

——

——

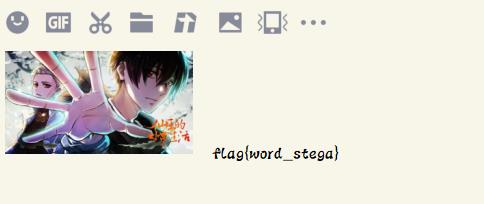

萌新 隐写4

题目描述: 图片这么好看,但是没啥用呦。

下载附件,是一个 word 文档。内容只显示了一张图片。

ctrl + a 全选,ctrl + c 复制,随便在一个界面 ctrl + v 粘贴全部内容,可以看到 flag 。(我是在QQ聊天界面粘贴)

——

——

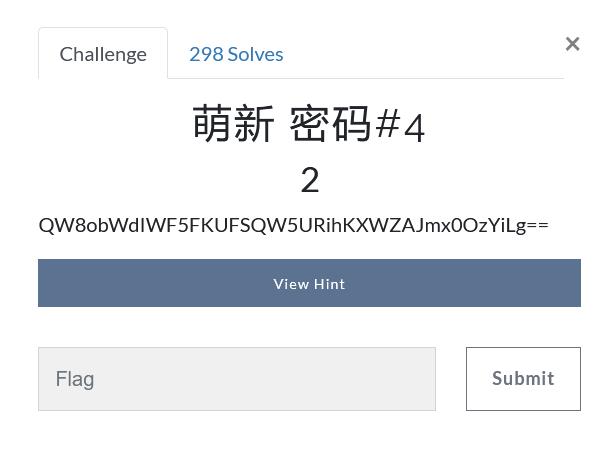

萌新 密码4

题目给出了一串字符:

QW8obWdIWF5FKUFSQW5URihKXWZAJmx0OzYiLg==

可以直接看出是一串 base 编码。

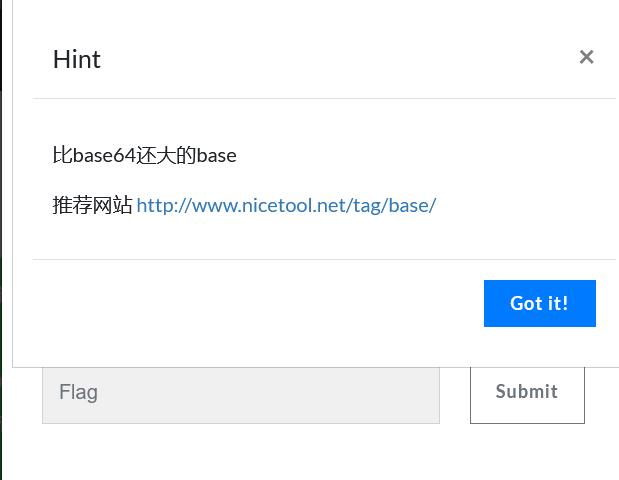

在看看给出的 hint : 比base64还大的base。

直接去 base 解码应该就能解出。

开始把 base85 到 base100 试了遍都不是,原来要先来个 base64 ~

base64 解码得到:Ao(mgHX^E)ARAnTF(J]f@<6".

再进行 base85 解码,发现解不出来。

得知要把 & lt; 换成 < (< 的html 编码为 < )

——

——

萌新 隐写3

附件是一张图片,并且直接显示了 flag 。

flag{xinti_gkd}

——

——

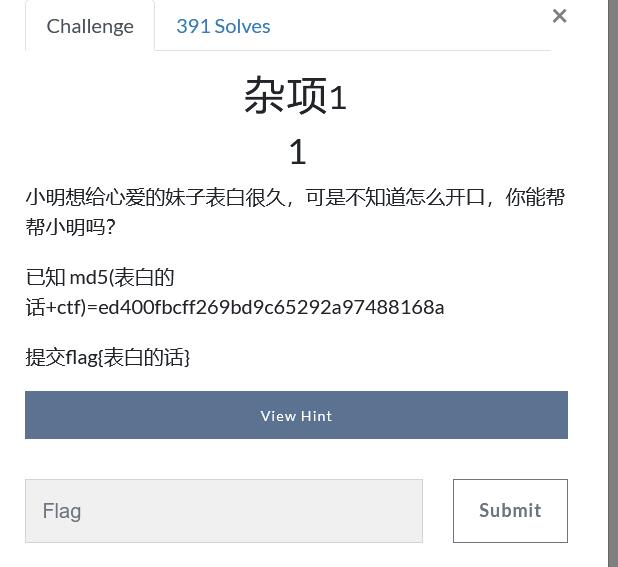

杂项1

直接告诉我们进行 md5 解密。

且 hint 中给了在线解密网址。

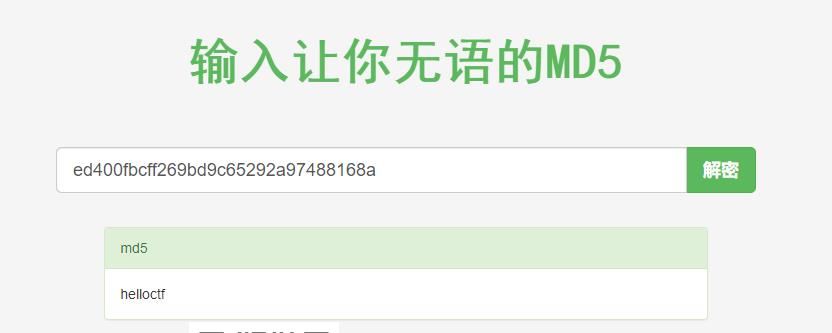

解密得到结果:helloctf

所以 flag 为 flag{hello}

——

——

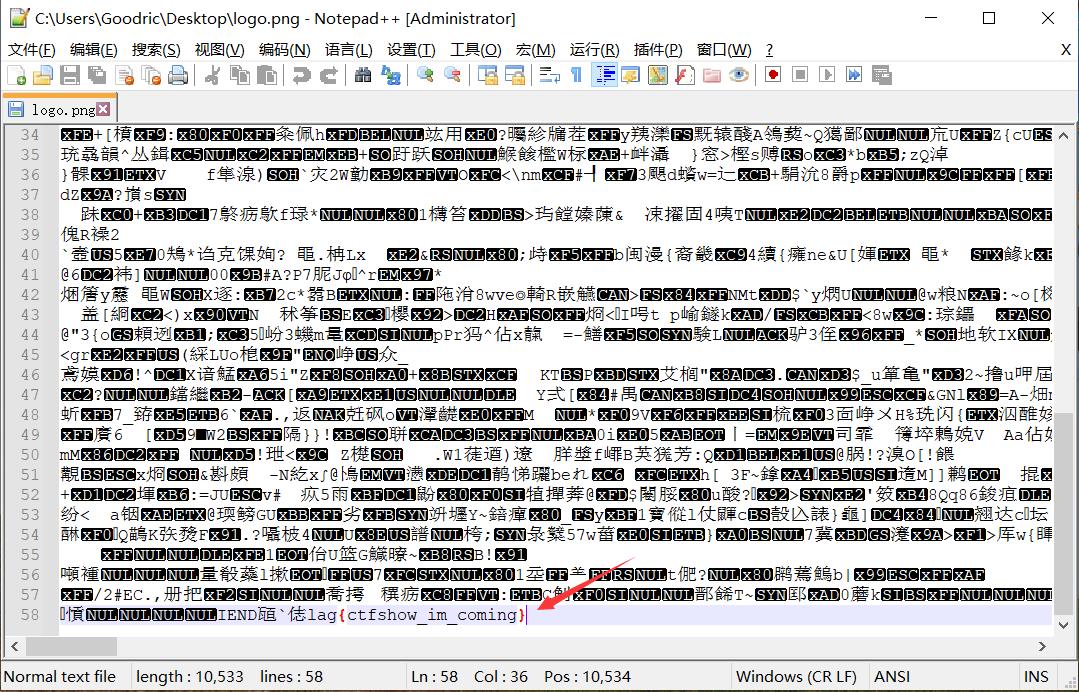

杂项2

下载附件为一张图片,文本打开,末尾直接看到 flag 。

以上是关于ctfshow 做题 萌新 模块的主要内容,如果未能解决你的问题,请参考以下文章