Android逆向笔记-通过ApkTool源码分析未能反编译APK的原因

Posted IT1995

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了Android逆向笔记-通过ApkTool源码分析未能反编译APK的原因相关的知识,希望对你有一定的参考价值。

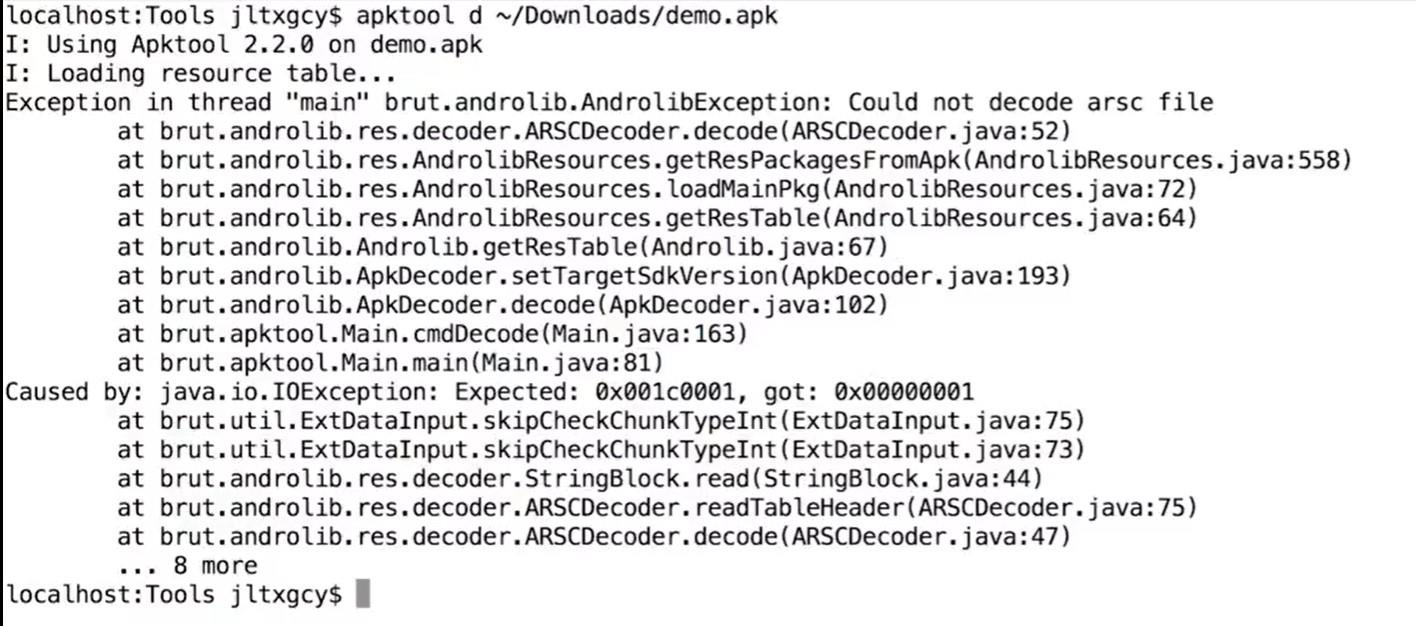

如下错误:

这里可以看到一个IO错误:Expected: 0x001c0001, got: 0x00000001

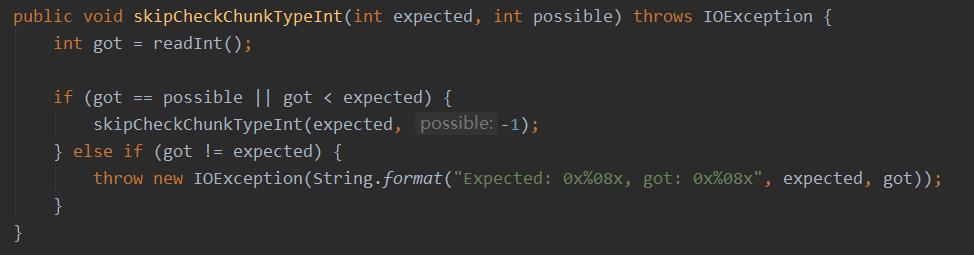

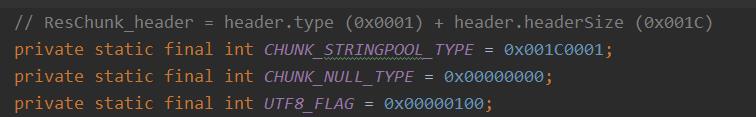

这里看下源码:

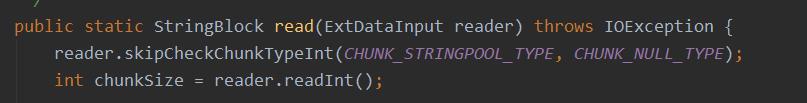

看下还有哪个个地方调用了他

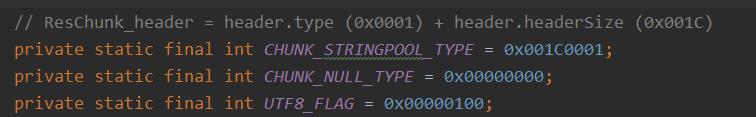

下面 来看下这个CHUNK)STRINGPOOL_TYPE和CHUNK_NULL_TYPE

来看下这个CHUNK)STRINGPOOL_TYPE和CHUNK_NULL_TYPE

发现possible为0x00000000,

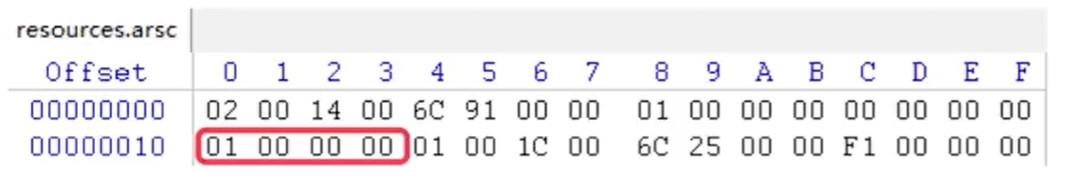

从上面的注释可以看到,其读取的是资源文件中header.type(0x0001) 开始到header.headerSize(0x001C)。看下其资源文件Resources.arsc

照着apktool源码来开,这里应该是 00开头,而不是01开头。

以上是关于Android逆向笔记-通过ApkTool源码分析未能反编译APK的原因的主要内容,如果未能解决你的问题,请参考以下文章

Android逆向之旅---反编译利器Apktool和Jadx源码分析以及错误纠正

Android 逆向使用 Python 编写 APK 批处理分析工具

Android 逆向使用 Python 编写 APK 批处理分析工具

Android 逆向APK 文件处理脚本 ApkTool.py ( 脚本简介 | 用法 | 分析 APK 文件 )