MISC记一次自己以前出的一道题

Posted 末 初

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了MISC记一次自己以前出的一道题相关的知识,希望对你有一定的参考价值。

今天突然翻到的很久以前给一位师傅学校出的校赛题目,想着直接删了太可惜了,就丢在博客这里把

链接:https://pan.baidu.com/s/1qxtAJyX0Bzs0yIPilKBCNw

提取码:kt6t

Havefun.zip

压缩包有密码,弱口令123456直接解压出来

happymisc.zip的密码根据提示是:fairytail

PS:本人妖尾忠实粉丝^_^

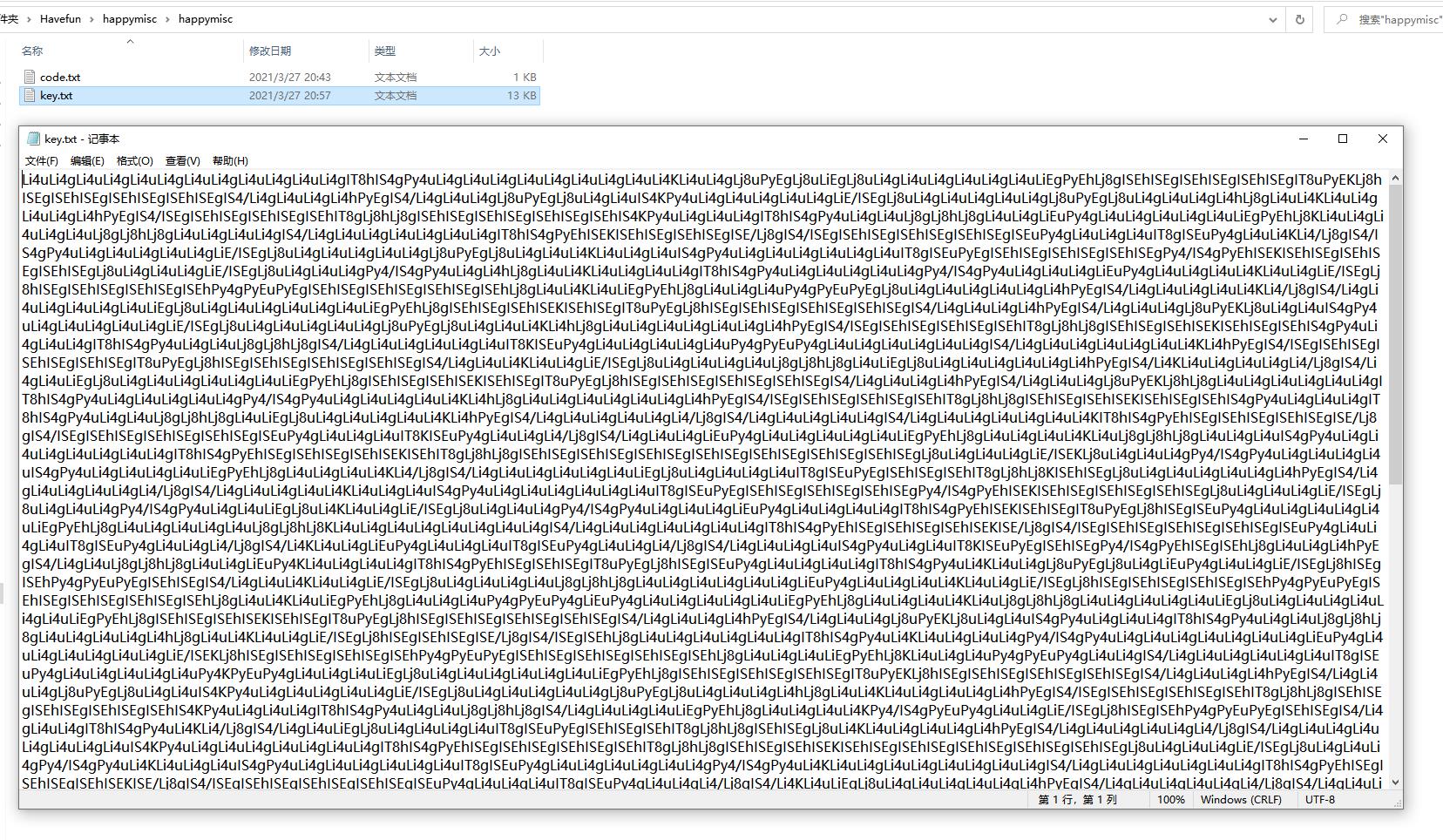

解压得到

comment.txt很明显是base32,解码发现是zip文件的十六进制字节流的逆序

直接用python处理一下转换成zip文件

import struct

a = open("./coment.txt","r")#十六进制数据文件

lines = a.read()[::-1]

res = [lines[i:i+2] for i in range(0,len(lines),2)]

with open("flag.zip","wb") as f:

for i in res:

s = struct.pack('B',int(i,16))

f.write(s)

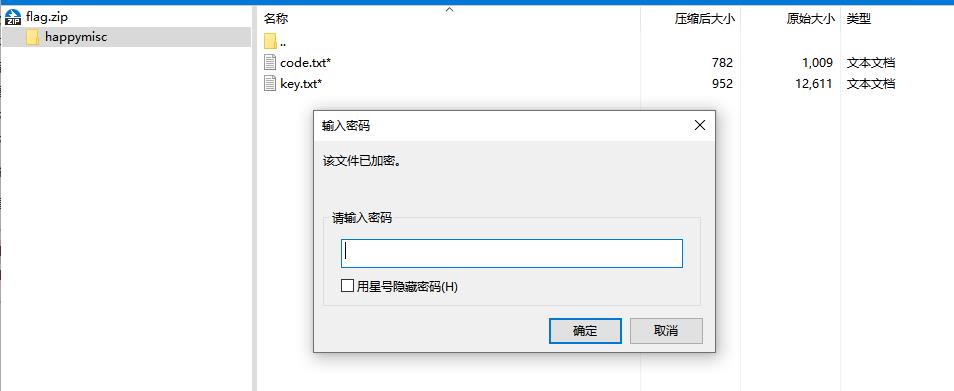

得到的flag.zip还是有密码

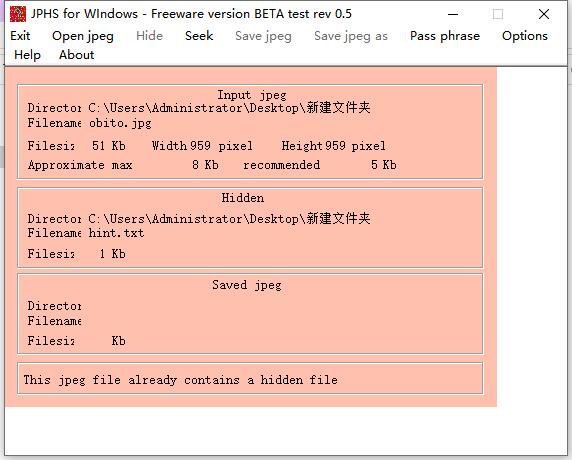

从obtio.jpg上寻找解压密码线索,因为是jpg文件尝试使用JPHS工具,无密码可直接提取出hint.txt

hint.txt

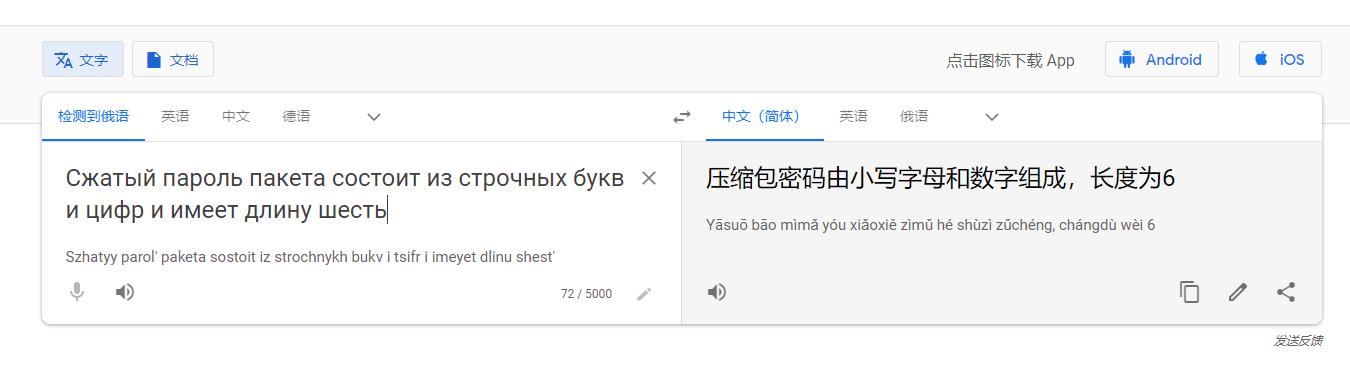

Сжатый пароль пакета состоит из строчных букв и цифр и имеет длину шесть

像是一种语言,放入Google翻译,检测到是俄语

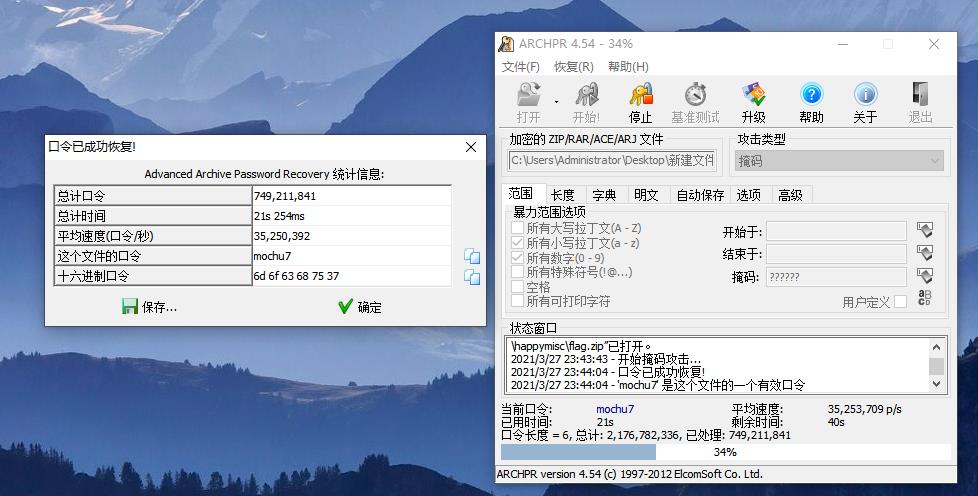

ARCHPR爆破,flag.zip密码:mochu7

解压得到key.txt和code.txt

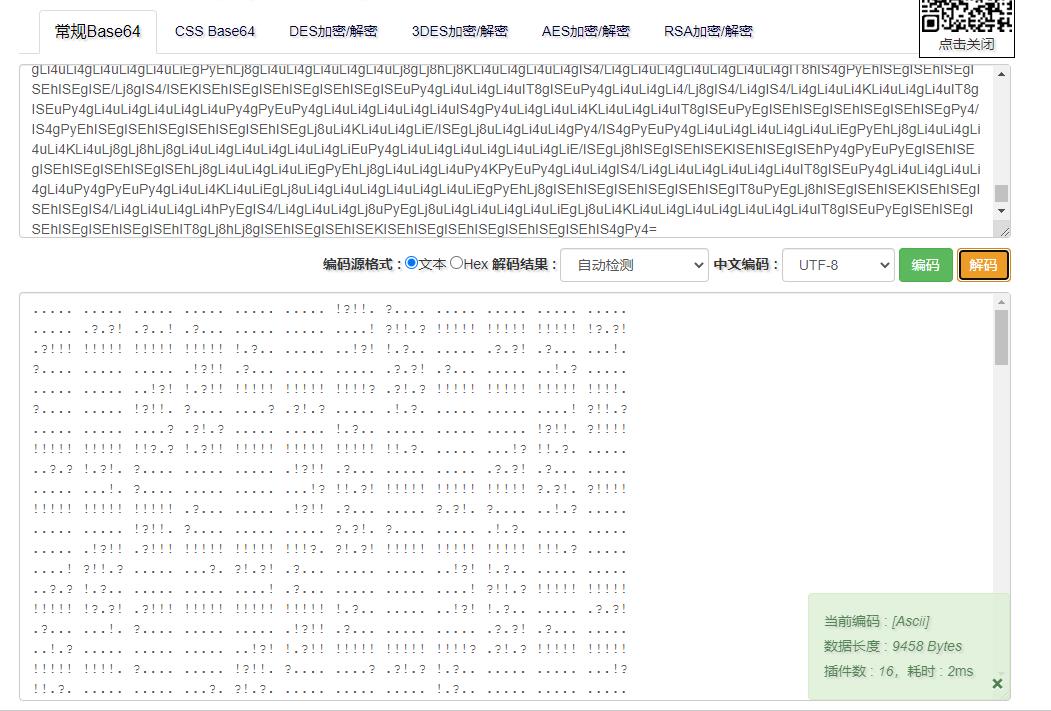

base64->Short Ook!

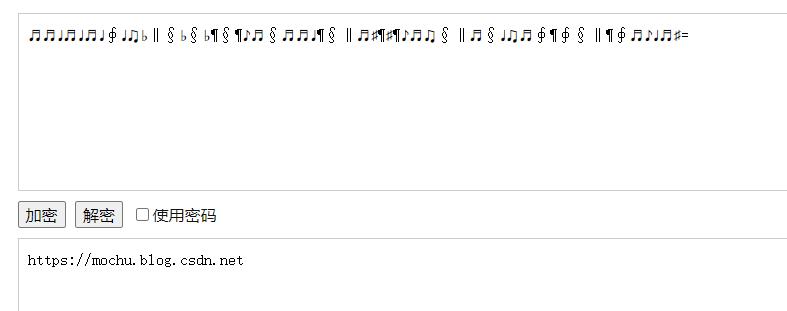

Short Ook! 解码得到音符

♬♬♩♬♩♬♩∮♩♫♭‖§♭§♭¶§¶♪♬§♬♬♩¶§‖♬♯¶♯¶♪♬♫§‖♬§♩♫♬∮¶∮§‖¶∮♬♪♩♬♯=

音符编码:https://www.qqxiuzi.cn/bianma/wenbenjiami.php?s=yinyue

最后得到key:https://mochu.blog.csdn.net

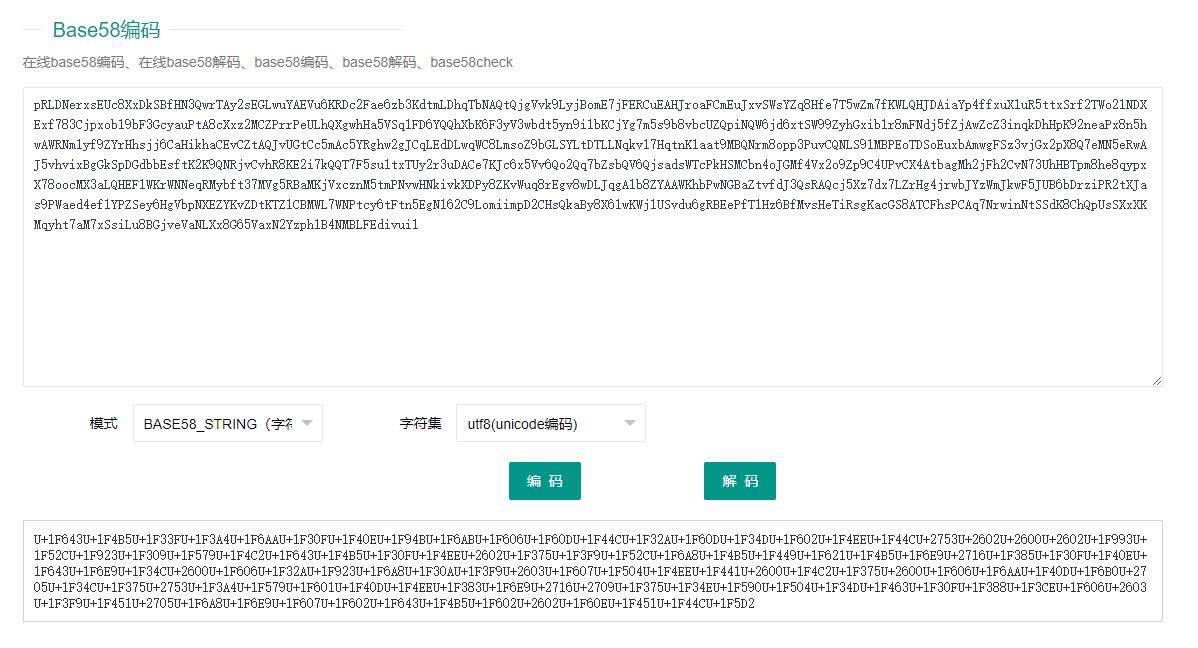

接着看code.txt

pRLDNerxsEUc8XxDkSBfHN3QwrTAy2sEGLwuYAEVu6KRDc2Fae6zb3KdtmLDhqTbNAQtQjgVvk9LyjBomE7jFERCuEAHJroaFCmEuJxvSWsYZq8Hfe7T5wZm7fKWLQHJDAiaYp4ffxuX1uR5ttxSrf2TWo21NDXExf783Cjpxob19bF3GcyauPtA8cXxz2MCZPrrPeULhQXgwhHa5VSq1FD6YQQhXbK6F3yV3wbdt5yn9i1bKCjYg7m5s9b8vbcUZQpiNQW6jd6xtSW99ZyhGxib1r8mFNdj5fZjAwZcZ3inqkDhHpK92neaPx8n5hwAWRNm1yf9ZYrHhsjj6CaHikhaCEvCZtAQJvUGtCc5mAc5YRghw2gJCqLEdDLwqWC8LmsoZ9bGLSYLtDTLLNqkv17HqtnK1aat9MBQNrm8opp3PuvCQNLS91MBPEoTDSoEuxbAmwgFSz3vjGx2pX8Q7eMN5eRwAJ5vhvixBgGkSpDGdbbEsftK2K9QNRjvCvhR8KE2i7kQQT7F5su1txTUy2r3uDACe7KJc6x5Vv6Qo2Qq7bZsbQV6QjsadsWTcPkHSMCbn4oJGMf4Vx2o9Zp9C4UPvCX4AtbagMh2jFh2CvN73UhHBTpm8he8qypxX78oocMX3aLQHEF1WKrWNNeqRMybft37MVg5RBaMKjVxcznM5tmPNvwHNkivkXDPy8ZKvWuq8rEgv8wDLJqgA1b8ZYAAWKhbPwNGBaZtvfdJ3QsRAQcj5Xz7dx7LZrHg4jrwbJYzWmJkwF5JUB6bDrziPR2tXJas9PWaed4ef1YPZSey6HgVbpNXEZYKvZDtKTZ1CBMWL7WNPtcy6tFtn5EgN162C9LomiimpD2CHsQkaBy8X61wKWj1USvdu6gRBEePfT1Hz6BfMvsHeTiRsgKacGS8ATCFhsPCAq7NrwinNtSSdK8ChQpUsSXxXKMqyht7aM7xSsiLu8BGjveVaNLXx8G65VaxN2Yzph1B4NMBLFEdivui1

这里就有个坑,这个不是base64是base58

Base58: http://ctf.ssleye.com/base58w.html

这是emoji的Unicode编码

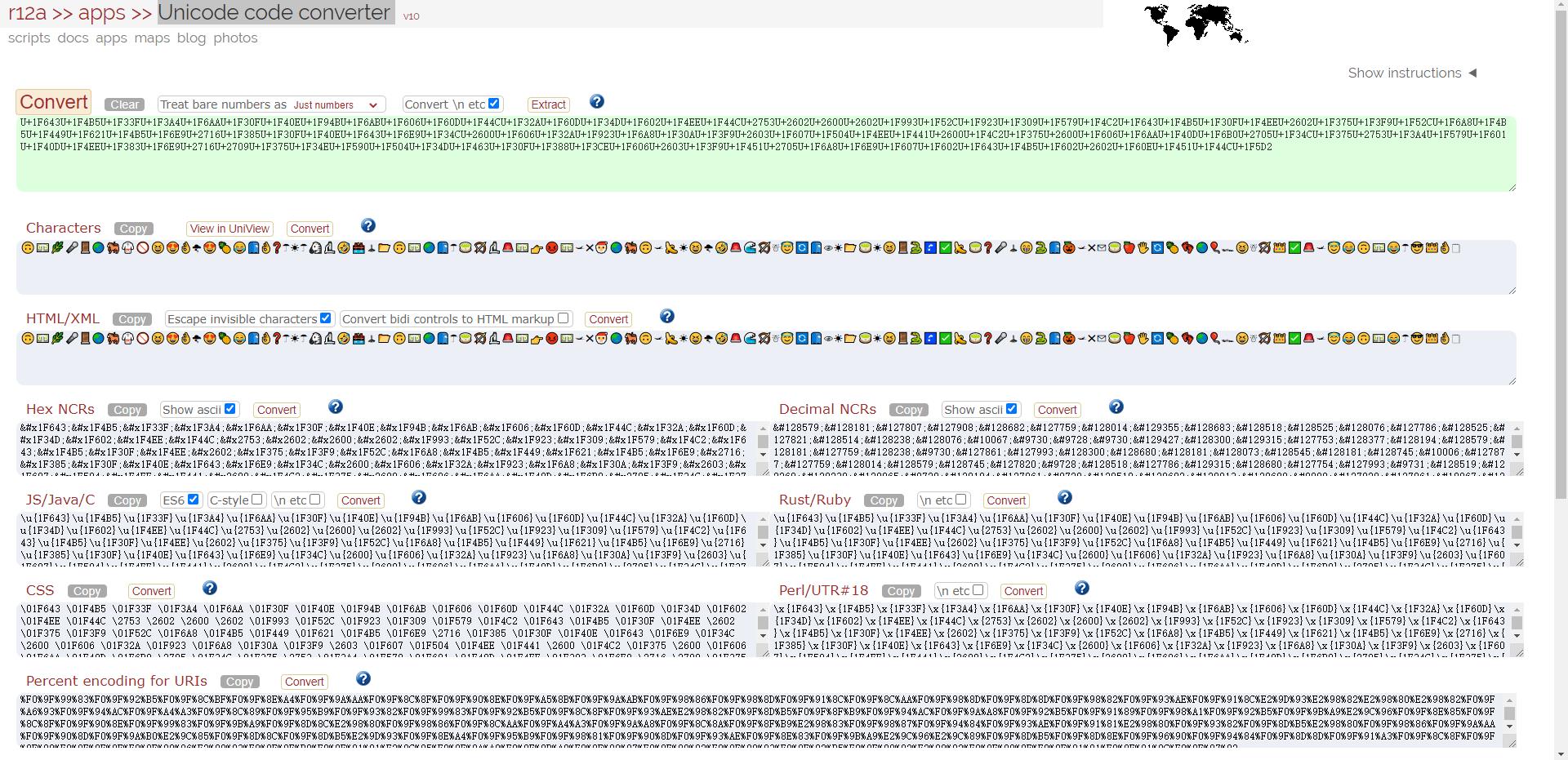

Unicode code converter : https://r12a.github.io/app-conversion/

🙃💵🌿🎤🚪🌏🐎🥋🚫😆😍👌🌪😍🍍😂📮👌❓☂☀☂🦓🔬🤣🌉🕹📂🙃💵🌏📮☂🍵🏹🔬🚨💵👉😡💵🛩✖🎅🌏🐎🙃🛩🍌☀😆🌪🤣🚨🌊🏹☃😇🔄📮👁☀📂🍵☀😆🚪🐍🚰✅🍌🍵❓🎤🕹😁🐍📮🎃🛩✖✉🍵🍎🖐🔄🍍👣🌏🎈🏎😆☃🏹👑✅🚨🛩😇😂🙃💵😂☂😎👑👌🗒

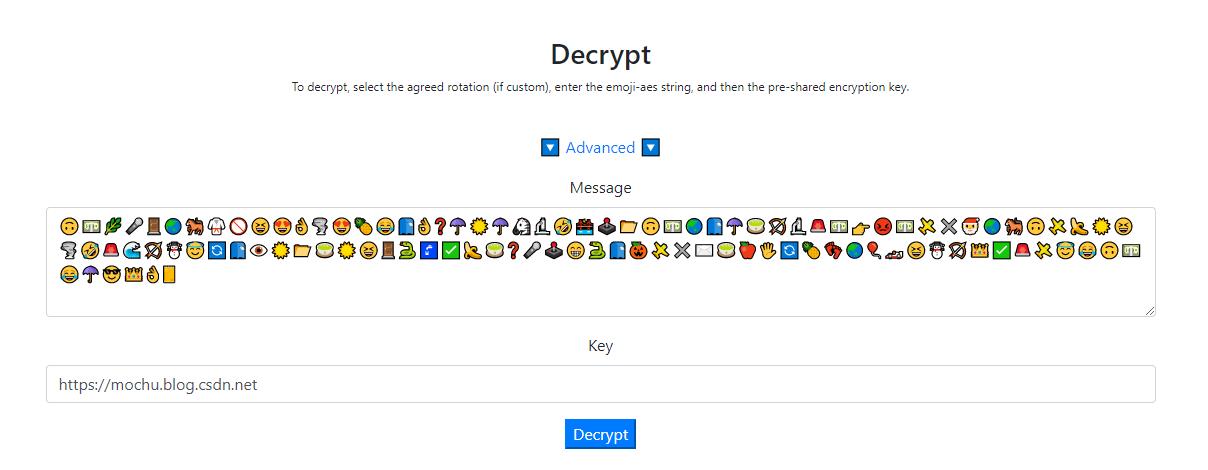

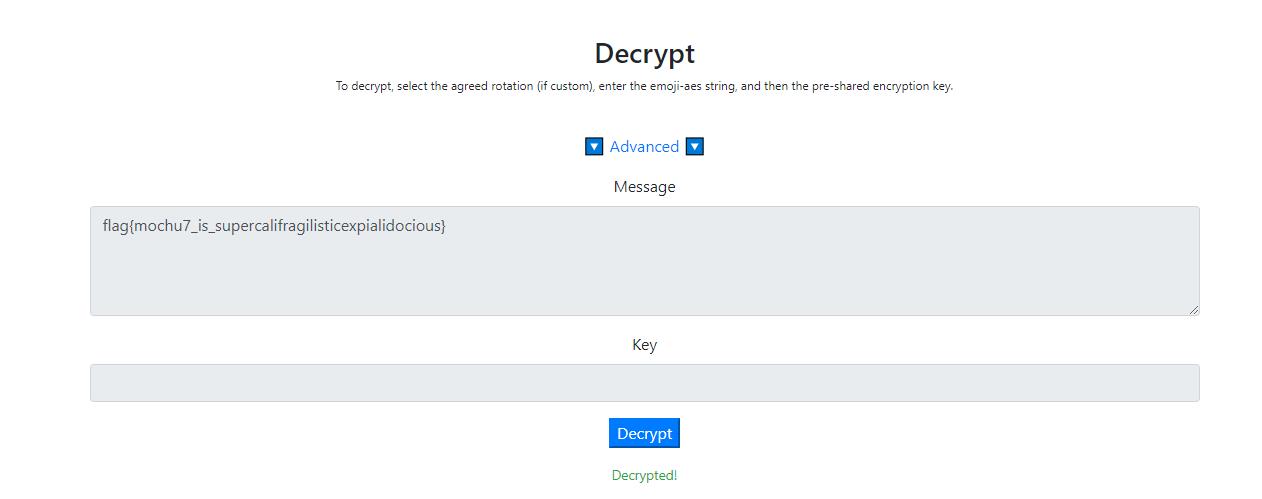

Emoji-aes: https://aghorler.github.io/emoji-aes/

flagmochu7_is_supercalifragilisticexpialidocious

以上是关于MISC记一次自己以前出的一道题的主要内容,如果未能解决你的问题,请参考以下文章