CTFHUB 工控现场的恶意扫描

Posted 壬二舟

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了CTFHUB 工控现场的恶意扫描相关的知识,希望对你有一定的参考价值。

题目

下载附件之后解压出流量包

下载附件之后解压出流量包

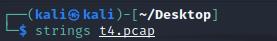

先在kali里面strings一下

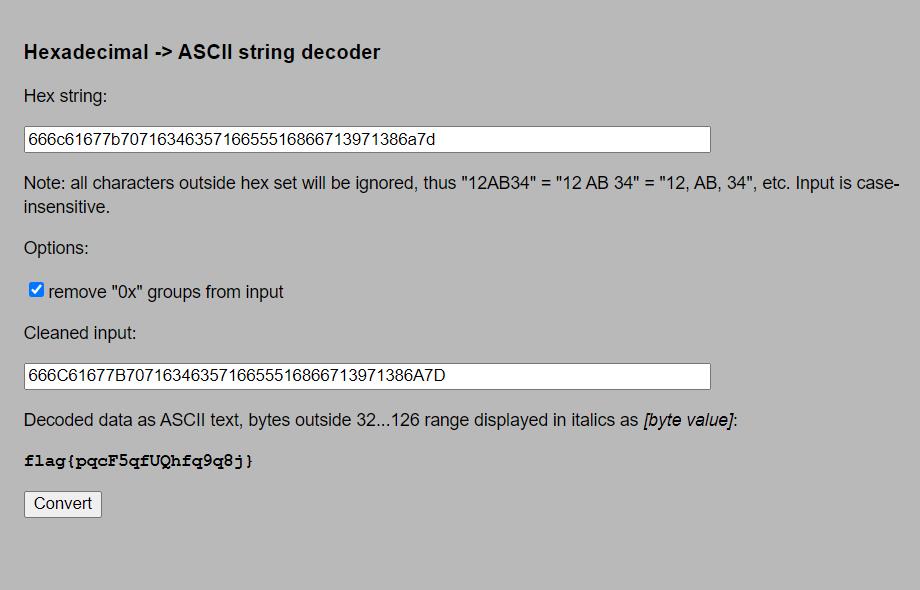

然后我们获得一串字符串

666c61677b7071634635716655516866713971386a7d然后在线hex转ASCII

就得到了flag

flagpqcF5qfUQhfq9q8j

以上是关于CTFHUB 工控现场的恶意扫描的主要内容,如果未能解决你的问题,请参考以下文章