怎样控制局域网病毒

Posted

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了怎样控制局域网病毒相关的知识,希望对你有一定的参考价值。

你好,对于局域网危害最大的还是arp病毒,以及通过网络传播的病毒如网络蠕虫等等。所以,对于你的问题,建议如下:

1、如果局域网内有服务器,最好安装企业版或网络版杀毒软件,做到局域网内所有节点集中管理、集中监控

2、局域网内每台计算机操作系统补丁要随时更新,这个可以通过使用腾讯电脑管家的智能漏洞修复来解决

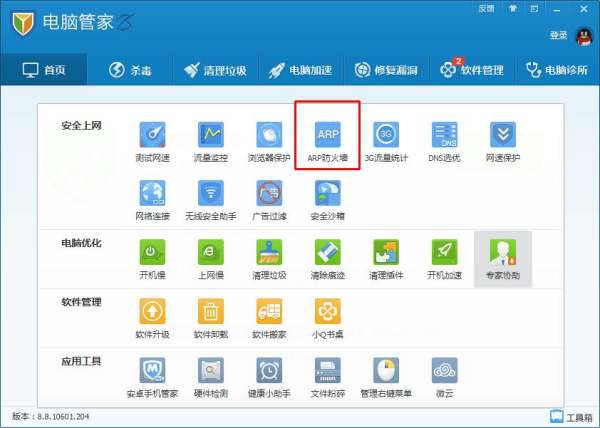

3、开启局域网arp防火墙,彻底避免arp病毒传播

4、如果有条件,尽量购买硬件防火墙,避免外部攻击带来的病毒注入

有其他问题欢迎到电脑管家企业平台咨询,我们将竭诚为您服务!

电脑管家企业平台:http://zhidao.baidu.com/c/guanjia

腾讯电脑管家企业平台:http://zhidao.baidu.com/c/guanjia/

参考技术A你可以给电脑下载个腾讯电脑管家的

管家是有局域网防火墙的

为了尽可能保持电脑性能稳定,建议一星期左右用管家清理垃圾与插件等一次。

参考技术B 卡巴斯基单机版(Kaspersky Anti-Virus Personal)是俄罗斯著名数据安全厂商Kaspersky Labs专为我.国个人用户度身定制的反病毒产品。这款产品功能包括:病毒扫描、驻留后台的病毒防护程序、脚本病

毒拦截器以及邮件检测程序,时刻监控一切病毒可能入侵的途径。产品采用第二代启发式代码分析技术、iChecker实时监控技术和独特的脚本病毒拦截技术等多种最尖端的反病毒技术,能够有效查杀"冲击波"、"Welchia"、"Sobig.F"等病毒及其其他8万余种病毒,并可防范未知病毒。另外,该软件的界面简单、集中管理、提供多种定制方式,自动化程度高,而且几乎所有的功能都是在后台模式下运行,系统资源占有低。最具特色的是该产品每天两次更新病毒代码,更新文件只有3-20Kb,对网络带宽的影响极其微小,能确保用户系统得到最为安全的保护,是个人用户的首选反病毒产品

参考资料:卡巴斯基(Kaspersky Anti-Virus) 6.0.2.621

瑞星对注册表的监控是不错

NOD32+360安全卫士...NOD32是全球排名第5的杀毒软件.杀毒功能强大,查杀速度快.占用资源少...另外,该软件的界面简单、集中管理、提供多种定制方式,自动化程度高,而且几乎所有的功能都是在后台模式下运行,系统资源占有低。最具特色的是该产品每天两次更新病毒代码,更新文件只有3-20Kb,对网络带宽的影响极其微小,能确保用户系统得到最为安全的保护,是个人用户的首选反病毒产. 参考技术C 装个360杀毒的在这软件里有ARP防火墙点击开启就可以了, 参考技术D 局域网传染一般通过ARP欺骗的方式实现

装个ARP防火墙就可以

还有在路由里禁止掉一些不了网站

思科ACL阻止勒索病毒

如何在思科的3700系列交换机上配置ACL阻止勒索病毒的传播?

勒索病毒主要是微软的锅,通过TCP/UDP的135、137、138、139、445端口攻陷用户的计算机加密用户的文件达到勒索比特币的目的,在企业内部特别是个人计算机居多的情况下更容易中招,为防止病毒大范围传播造成严重损失,可以通过在核心交换机上部署ACL实现控制这几个端口的访问达到防止的目的

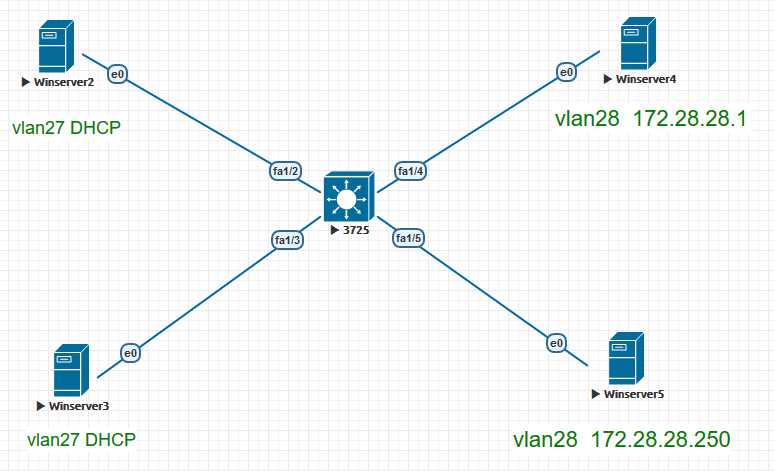

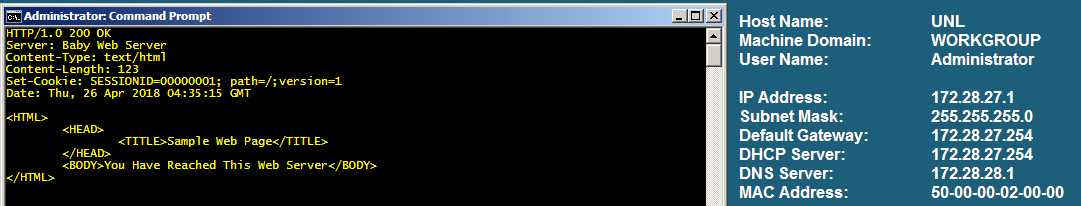

试验场景:局域网内部两个网段172.28.27.0/24和172.28.28.0/24,其中27.0是office,28.0是server。现在需求为27.0段只能访问172.28.28.250的445、135、137、138、139,不能访问其他任何机器的上述端口

试验拓扑:

配置:

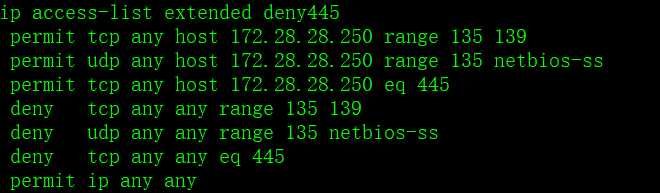

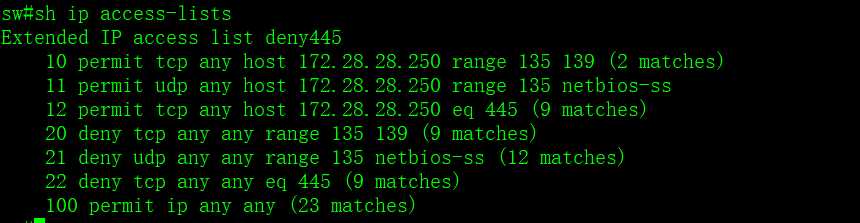

sw(config)#ip access-list extended deny445

sw(config-ext-nacl)#10 permit tcp any host 172.28.28.250 range 135 139

sw(config-ext-nacl)#11 permit udp any host 172.28.28.250 range 135 139

sw(config-ext-nacl)#12 permit tcp any host 172.28.28.250 eq 445

sw(config-ext-nacl)#20 deny tcp any any range 135 139

sw(config-ext-nacl)#21 deny udp any any range 135 139

sw(config-ext-nacl)#22 deny tcp any any eq 445

sw(config-ext-nacl)#100 permit ip any any

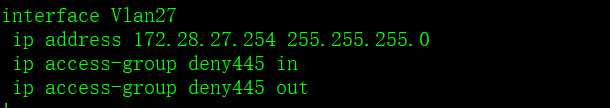

sw(config)#int vlan 27

sw(config-if)#ip access-group deny445 in

sw(config-if)#ip access-group deny445 out

测试

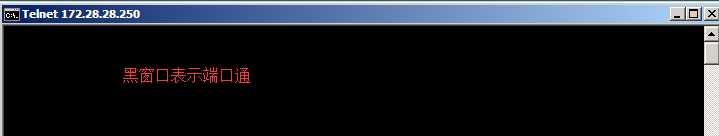

注:由于模拟器的bug 在cmd命令里面不能telnet 445端口,但是在运行中还能访问共享!!!所以这里以telnet端口为例

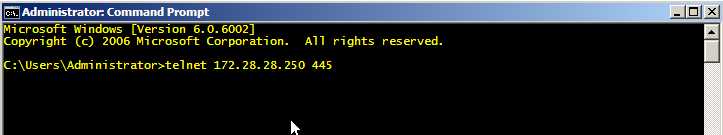

1、先测试能否访问172.28.28.250的各端口

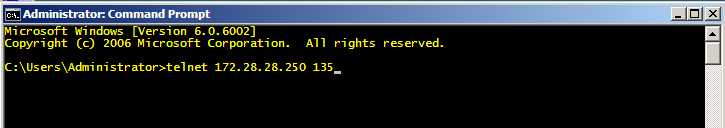

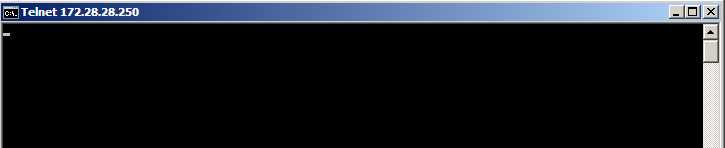

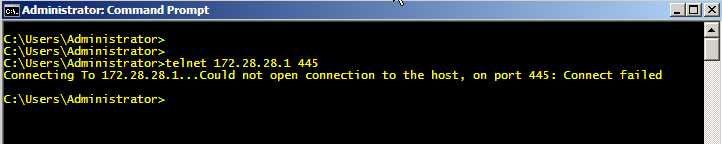

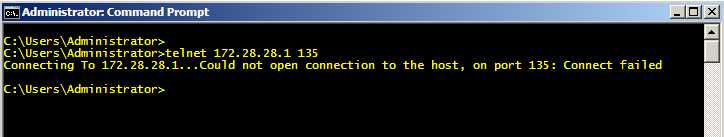

2、测试到172.28.28.1的445和135是否通

可以看到访问172.28.28.1的445 135端口已经被阻止了,可以通过ACL的匹配计数来验证

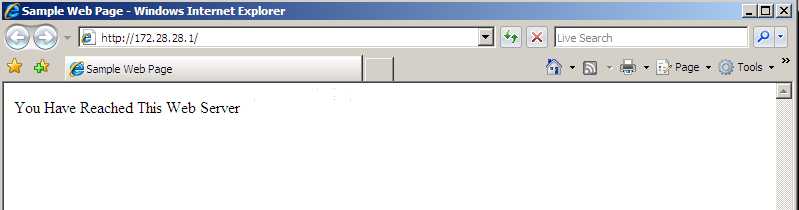

问题:虽然实现了对445等端口的访问限制,但是如果172.28.28.1是web服务器那么上述的ACL是否会对其产生影响?

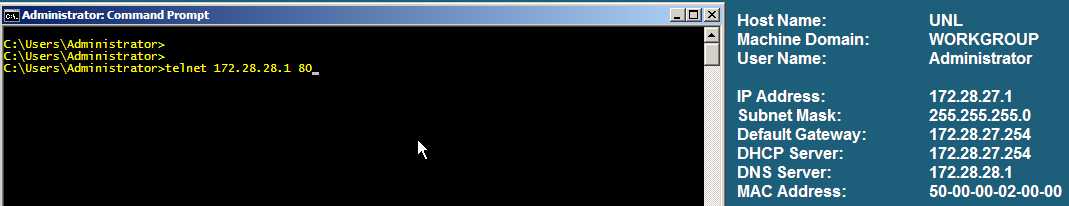

验证:在28.1上面启用web服务后在27网段测试能否访问

telnet测试

上述测试表明该ACL并未影响到此台SERVER的其他服务

以上是关于怎样控制局域网病毒的主要内容,如果未能解决你的问题,请参考以下文章