虚拟化网络攻防实践实验

1.虚拟化网络攻防实践实验组成:

l 靶机:包含应用系统和应用程序安全漏洞,髌骨走位攻击目标的主机。

l 攻击机:安装一些专用的攻击软件,用于发起网络攻击的主机。

l 攻击检测、分析与防御平添:最佳位置是靶机的网管,可以给予Linux操作系统构建网管主机,病痛继承各种软件是其具备网络攻击检测、分析与防御的功能;此外靶机上也通过自带或附加的工具进行系统安全日志分析。

l 网络连接:通过网络将靶机、攻击机和具备检测分析防御功能的网管进行连接。

2.网络攻防虚拟机镜像

l Linux Metasploitable

l Windows Metasploitable

l Windows XP Attacker

3.实验过程

l 安装好Windows攻击机与靶机。

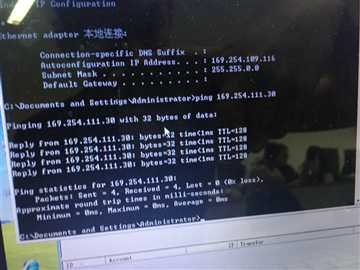

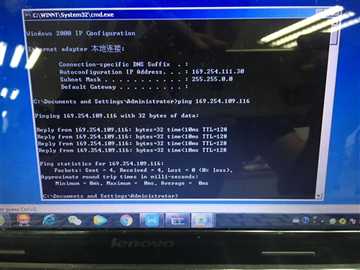

l 查询IP (攻击机IP:169.254.109.116,靶机:169.254.111.20;攻击机IP:192.168.5.129,靶机IP:192.168.5.120)

l Ping攻击