远程执行代码漏洞有啥危害?

Posted

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了远程执行代码漏洞有啥危害?相关的知识,希望对你有一定的参考价值。

远程执行代码是一种比较严重的漏洞,举个例子,攻击者把恶意代码存放在一个网页上面,然后你的电脑里面装了带漏洞的软件,当你访问那个网页的时候,这个漏洞就会触发,恶意代码就会执行。恶意代码通常会后台下载一个文件然后执行它,而它下载的通常是木马,也就是说你一访问这个网页就会中毒,大部分“网马”指的就是这类追问

会暴露信息和隐私吗

追答会,漏洞触发成功以后,病毒拥有的权限跟你的权限是一样的,也就是说基本上只要作者愿意,病毒在你计算机上干啥都行

追问这些病毒是网友弄的还是...?

追答所谓的黑客弄的

追问谢谢

参考技术A 这么说吧,远程控制,就是别人通过自己的计算机远程控制你的计算机。甚至可以象控制自己电脑一样方便的复制,上传,粘贴,删除你机器里的内容,还可以对你的注册表进行修改。

远程执行待码就相当于一把钥匙,而你的计算机相当于一房上了锁的房子,只要你的锁能被他打开,那就说明漏洞存在。怎么办?打补丁,让漏洞消失。就是说让他的钥匙失效。

我这样说你能够明白吗?追问

恩,谢谢

参考技术B 没事的,装个系统啊 参考技术C 可能被黑客入侵。主要就是这了 参考技术D 这个漏洞很危险,他会发送一些不属于你电脑发出的命令,然后你电脑就会去执行这个命令.干一些你不知情的事情.不修复漏洞,电脑很容易被坏人攻击.或者一些网站被挂马什么的,因为我们电脑有漏洞,就会中招.防不胜防啊.但是没必要的补丁和已过期的就不要再打了.

推荐使用腾讯电脑管家来修复电脑漏洞,腾讯电脑管家会把一些没必要的补丁和一些已过期的补丁给你智能的筛选掉.然后剩下的就是推荐修复的补丁,点击一键修复即可.安全,可靠!

步骤:打开腾讯电脑管家>>>修补漏洞>>>扫描漏洞>>>一键修复即可。

希望能够帮到你~

漏洞通告更新WebSphere远程代码执行漏洞(CVE-2020-4450CVE-2020-4449)

通告编号:NS-2020-0036-1

| TAG: | WebSphere、远程代码执行、CVE-2020-4450、CVE-2020-4449 |

| 漏洞危害: | 攻击者利用此漏洞,可实现远程代码执行。 |

| 版本: | 1.0 |

漏洞概述

北京时间2020年6月5日,IBM官方发布通告修复了WebSphere Application Server(WAS)中的一个高危远程代码执行漏洞和一个信息泄露漏洞,漏洞描述为IIOP协议上的反序列化漏洞,分配编号CVE-2020-4450和CVE-2020-4449,漏洞评分为9.8分和7.5分,漏洞危害较高,影响面较大。

CVE-2020-4450由绿盟科技安全研究团队报告给IBM,未经身份认证的攻击者可以通过IIOP协议远程攻击WAS服务器,在目标服务端执行任意代码,获取系统权限,进而接管服务器。

PS:WAS默认开启IIOP协议,攻击者无需认证即可远程攻击。

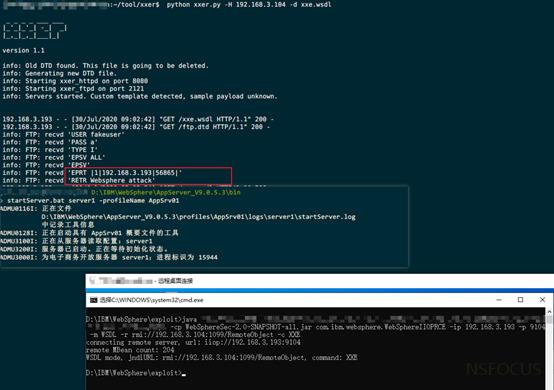

漏洞复现截图如下:

CVE-2020-4450

CVE-2020-4449

参考链接:

https://www.ibm.com/support/pages/node/6220276

SEE MORE →

2影响范围

受影响版本

WebSphere Application Server 9.0.0.0 - 9.0.5.4

WebSphere Application Server 8.5.0.0 - 8.5.5.17

WebSphere Application Server 8.0.0.0 - 8.0.0.15

WebSphere Application Server 7.0.0.0 - 7.0.0.45

注:WebSphere Application Server V7.0 和 V8.0官方已停止维护。

3漏洞防护

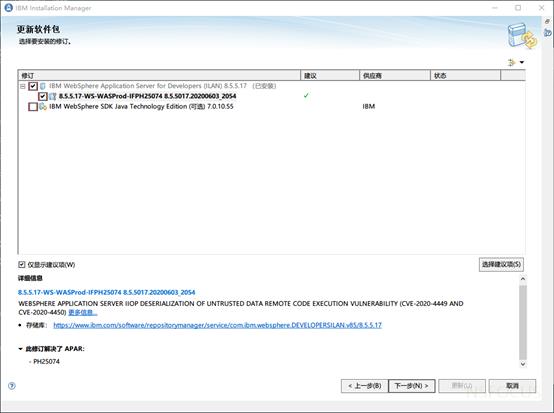

4.1 官方升级

目前官方已发布补丁修复了该漏洞,对于已停止维护的版本也提供了安全补丁,请受影响的用户尽快安装进行防护。

相关用户可通过IBM Installation Manager进行升级,根据提示进行版本更新、补丁安装。

用户也可至官网手动下载补丁并安装。

受影响版本 |

修复方法 |

补丁下载链接 |

9.0.0.0 - 9.0.5.4 |

安装补丁PH25074 |

https://www.ibm.com/support/pages/node/6220276 |

8.5.0.0 - 8.5.5.17 |

安装补丁PH25074 |

|

8.0.0.0 - 8.0.0.15 |

升级至8.0.0.15 版本,并安装补丁PH25074 |

|

7.0.0.0 - 7.0.0.45 |

升级至7.0.0.45版本,并安装补丁PH25074 |

注:安装补丁之前请先关闭WebSphere服务,安装完成后再将服务开启。

4.2 产品防护

绿盟科技网络入侵防护系统(IPS)、网络入侵检测系统(IDS)的用户可通过升级规则包至最新版本,实现对此漏洞利用行为的检测防护能力。安全产品规则版本号如下:

安全防护产品 |

规则版本号 |

升级包下载链接 |

规则编号 |

IPS、IDS |

5.6.10.23150 |

http://update.nsfocus.com/update/downloads/id/107144 |

【24980】CVE-2020-4450 |

5.6.9.23150 |

http://update.nsfocus.com/update/downloads/id/107143 |

END

本安全公告仅用来描述可能存在的安全问题,绿盟科技不为此安全公告提供任何保证或承诺。由于传播、利用此安全公告所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,绿盟科技以及安全公告作者不为此承担任何责任。

绿盟科技拥有对此安全公告的修改和解释权。如欲转载或传播此安全公告,必须保证此安全公告的完整性,包括版权声明等全部内容。未经绿盟科技允许,不得任意修改或者增减此安全公告内容,不得以任何方式将其用于商业目的。

以上是关于远程执行代码漏洞有啥危害?的主要内容,如果未能解决你的问题,请参考以下文章

漏洞通告更新WebSphere远程代码执行漏洞(CVE-2020-4450CVE-2020-4449)

高危漏洞| Struts REST插件远程代码执行漏洞(S2-052)