从一道题分析Nmap SYN/半连接/半开放扫描流量

Posted 末初mochu7

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了从一道题分析Nmap SYN/半连接/半开放扫描流量相关的知识,希望对你有一定的参考价值。

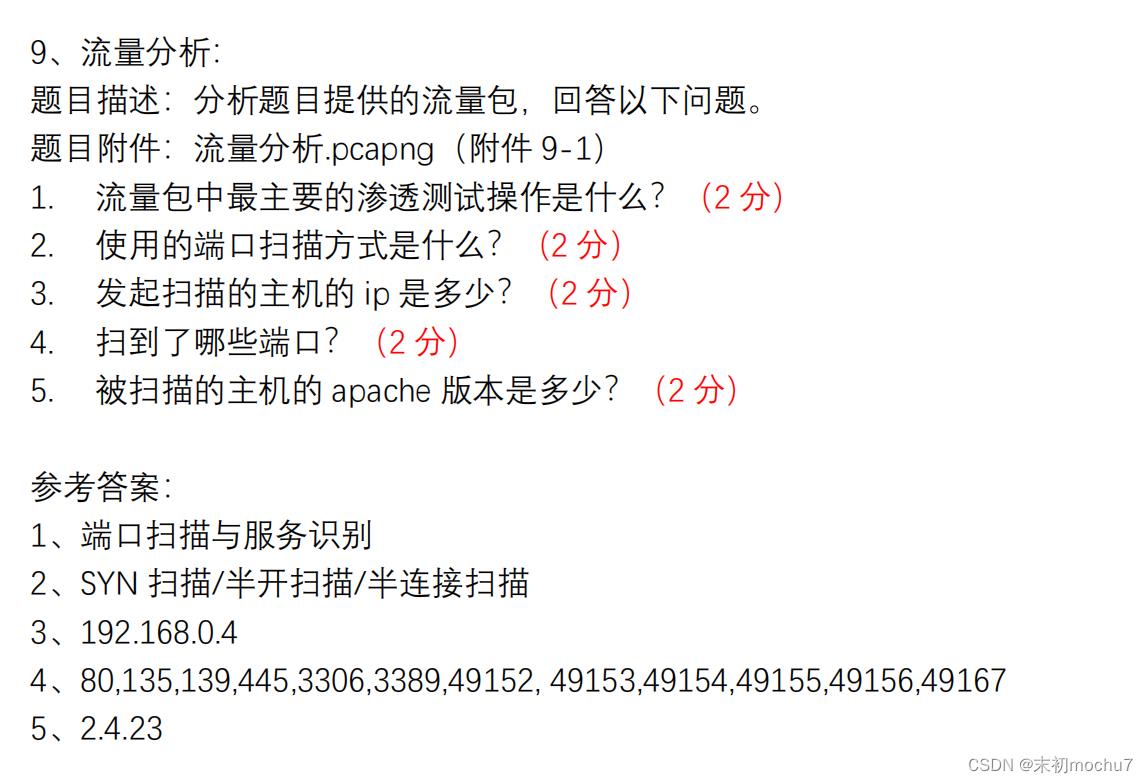

题目来源于2021创安杯线上知识赛第九题,是一道流量分析的题目

附件链接:https://pan.baidu.com/s/1g7dMAFufEYIxGsAL6oOk-Q

提取码:l3km

-

首先第一个问题显而易见是

Nmap的端口扫描和服务识别,且tcp contains "nmap"可以流量中发现很多Nmap关键字 -

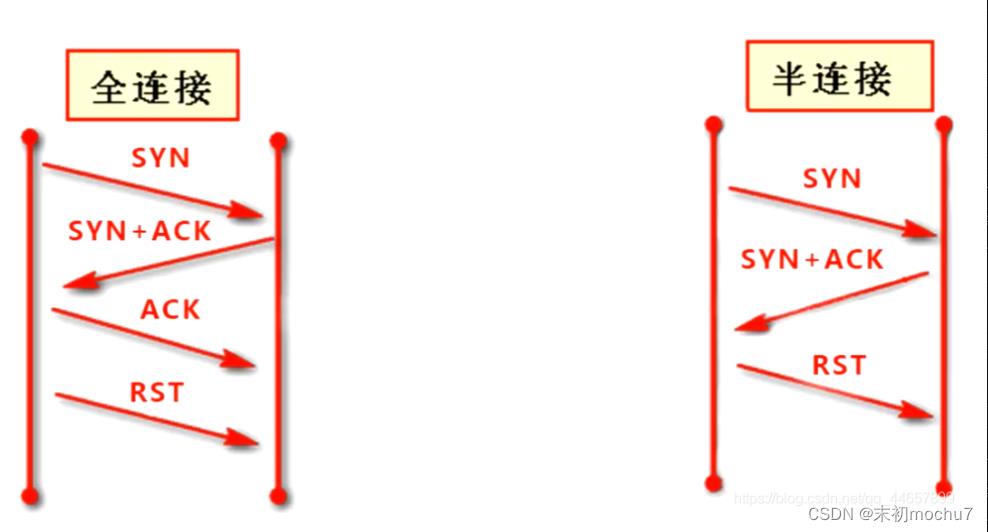

从流量整体来看,大部分流量包并没有建立起TCP全连接,所以这里应该是

TCP SYN扫描,也叫半连接扫描或者半开放扫描 -

一直在尝试对其他IP发起TCP连接的扫描的IP也显而易见就是

192.168.0.4 -

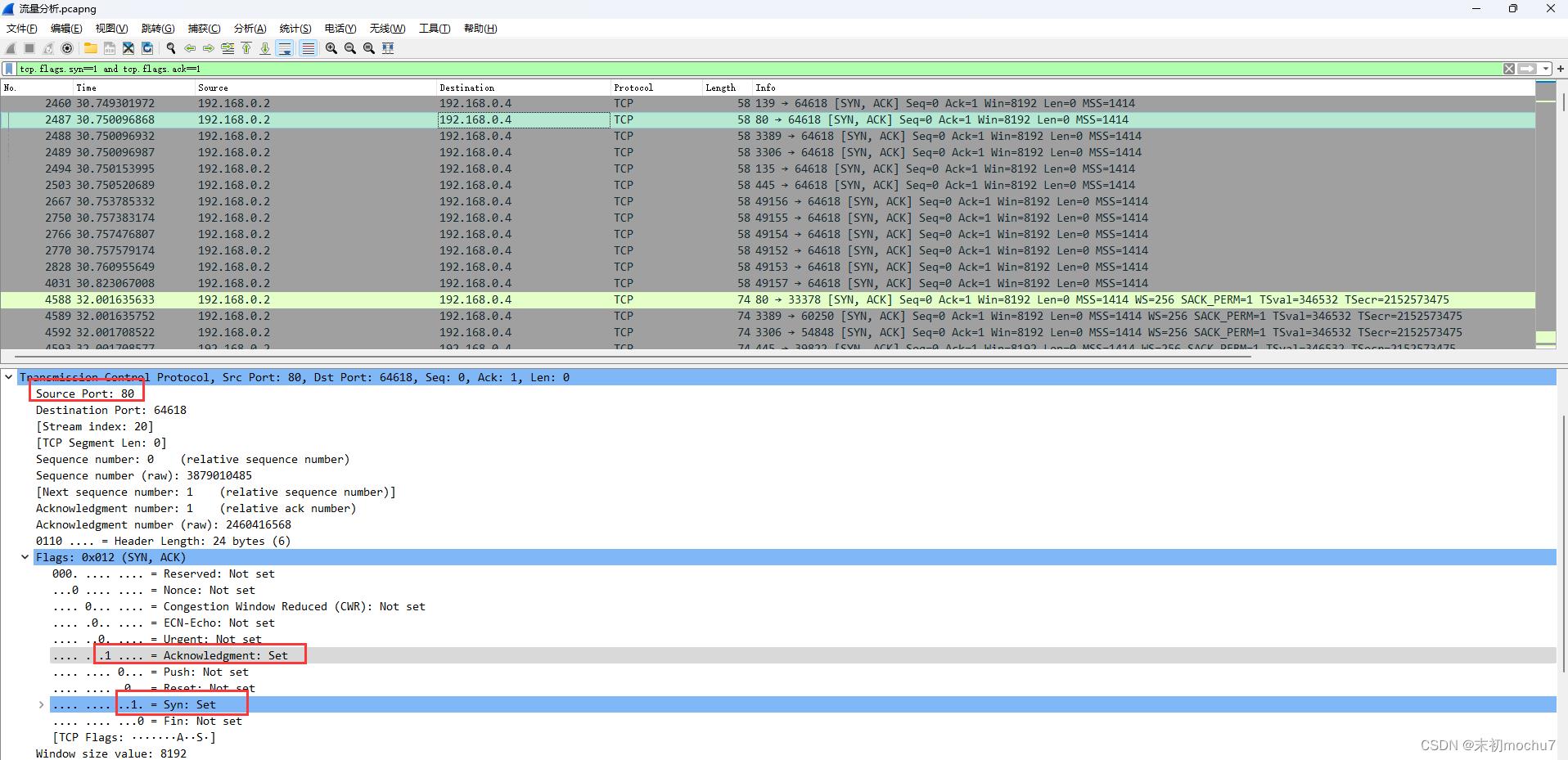

TCP扫描端口,如果端口开放,则服务端会返回

SYN + ACK标志位都处于Set状态的包

利用过滤器:tcp.flags.syn==1 and tcp.flags.ack==1,过滤出两个标志位都处于Set状态下的包,然后包中的源端口即是扫描到的开放端口:80、135、139、445、3389、3306、49157、49165、49155、49154、49153、49152

-

tcp contains "Apache"查找关键字即可在HTTP响应头中发现Apache/2.4.23

以上是关于从一道题分析Nmap SYN/半连接/半开放扫描流量的主要内容,如果未能解决你的问题,请参考以下文章