硬编码序列号追踪-CrackMe系列1

Posted ling_xiao007

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了硬编码序列号追踪-CrackMe系列1相关的知识,希望对你有一定的参考价值。

硬编码序列号追踪-CrackMe系列1

首先整体看一下这个CrackMe小程序。一个注册界面,要求输入Name&Serial。输入随便一个后得到失败信息。

现在,开始硬编码序列号追踪。加载到OllyDbg,程序暂停在入口处;

Ctrl+N查看Name in currentmodule;看到有GetMessageA以及MessageBox等API函数。

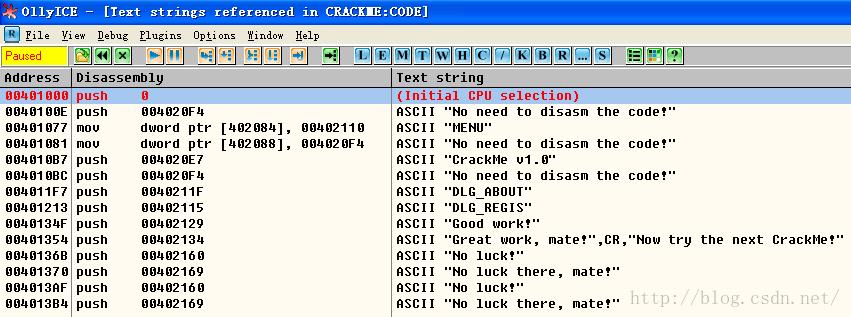

浏览一下strings信息。Search for →All referenced text strings。

看到No luck there, mate!字符串。果断Follow in Disassembler。

看到Great work, mate!和No luck there, mate!字符串,用MessageBoxA提示用户是否注册成功。

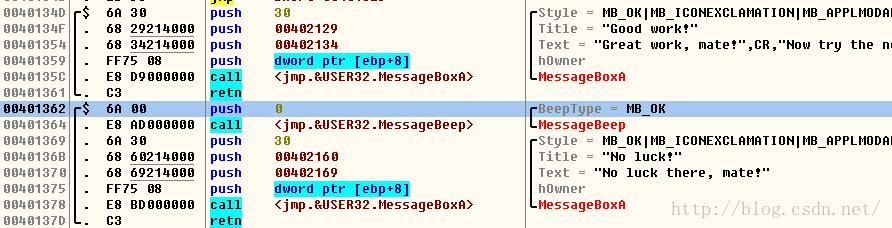

点击查看两个$符号提示的跳转信息,Local call from 0040124C以及Local call from00401245。Ctrl+G,Go to expression,00401245。

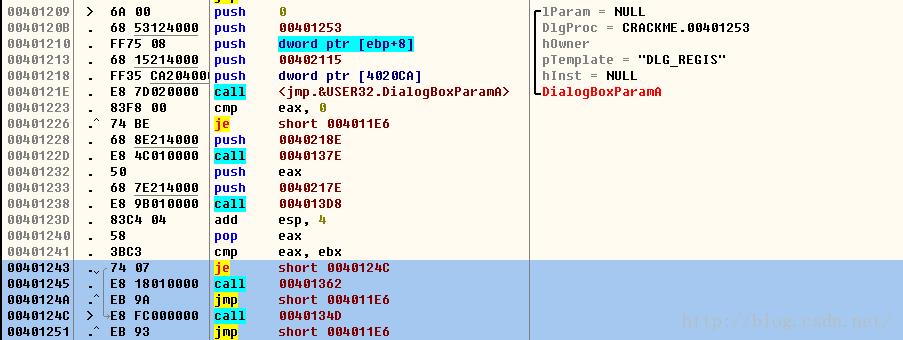

不远处有DialogBoxParamA函数以及call 0040137E,call 004013D8。

不难判断,通过je short 0040124C命令达到跳转执行不同MessageBoxA注册的结果。

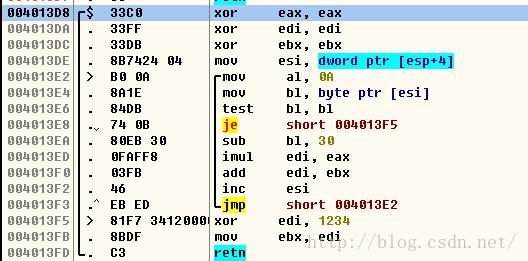

同时看到,jmp命令通过比较0040137E返回的eax以及004013D8返回的bax判断跳转与否。在00401243处[Enter]来到004013D8处的代码。

可以分析出该函数实现的功能是将输入的字符串序列号转化为一个32位的数字储存到ebx中。最后将ebx = ebx XOR 1234。在004001241 cmp ax,bx处下断点,F9运行程序,输入如下。

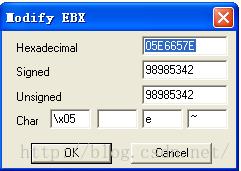

查看ebx的值,看到ebx的十进制为98989898,亦即之前输入的序列号。

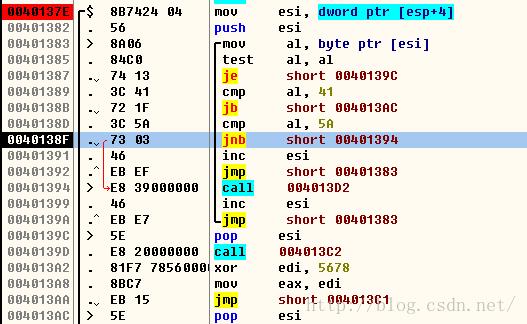

接下来分析0040137E处的函数。在call 0040137E处下断点。依然输入“pediy”以及“98989898”。F9运行程序。

看到讲输入的用户名判断如果不是大写,call 004013D2,此函数功能实现了小写转化为大写。

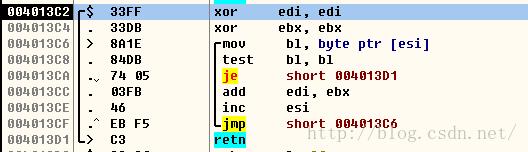

处理完字符串后,call 004013C2,分析可知该函数功能为将大写形式的用户名的ASNCII码累加保存在edi中。

004013C2函数结束后, edi = edi XOR5678并保存到eax中。

分析到这里,看到,其实就是

<span style="font-size:18px;color:#ff0000;">X = 用户名的大写转化后ASCII累加; Y = 序列号;

If(X xor 5678 ==Y xor 1234)注册成功;

Else 注册失败;</span>

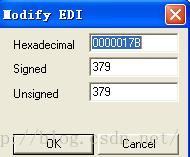

因此,用户名X的注册序列号Y=X xor5678 xor 1234。所以,“pediy”序列号为17719。

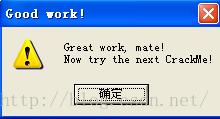

删除所有断点,运行程序输入“pediy”,“17719”。成功!

Enjoy CrackMe

上传同名附件进行相关操作。http://download.csdn.net/detail/ling_xiao007/9468537

以上是关于硬编码序列号追踪-CrackMe系列1的主要内容,如果未能解决你的问题,请参考以下文章