场景应用:图解实现单点登录系统设计

Posted 流楚丶格念

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了场景应用:图解实现单点登录系统设计相关的知识,希望对你有一定的参考价值。

文章目录

单点登录概念

问题引出

很早期的公司,一家公司可能只有一个Server,慢慢的Server开始变多了。每个Server都要进行注册登录,退出的时候又要一个个退出。用户体验很不好!你可以想象一下,上豆瓣 要登录豆瓣FM、豆瓣读书、豆瓣电影、豆瓣日记…真的会让人崩溃的。我们想要另一种登录体验:一家企业下的服务只要一次注册,登录的时候只要一次登录,退出的时候只要一次退出。怎么做?

这就用到了我们的单点登录系统。

概念

单点登录全称Single Sign On(以下简称SSO),是指在多系统应用群中登录一个系统,便可在其他所有系统中得到授权而无需再次登录,包括单点登录与单点注销两部分。

单点登录步骤

登录

相比于单系统登录,sso需要一个独立的认证中心,只有认证中心能接受用户的用户名密码等安全信息,其他系统不提供登录入口,只接受认证中心的间接授权。间接授权通过令牌实现,sso认证中心验证用户的用户名密码没问题,创建授权令牌,在接下来的跳转过程中,授权令牌作为参数发送给各个子系统,子系统拿到令牌,即得到了授权,可以借此创建局部会话,局部会话登录方式与单系统的登录方式相同。

这个过程,也就是单点登录的原理,用如下UML序列图说明流程:

下面对上图简要描述:

- 用户访问系统1的受保护资源,系统1发现用户未登录,跳转至sso认证中心,并将自己的地址作为参数;

- sso认证中心发现用户未登录,将用户引导至登录页面;

- 用户输入用户名密码提交登录申请;

- sso认证中心校验用户信息,创建用户与sso认证中心之间的会话,称为全局会话,同时创建授权令牌;

- sso认证中心带着令牌跳转会最初的请求地址(系统1);

- 系统1拿到令牌,去sso认证中心校验令牌是否有效;

- sso认证中心校验令牌,返回有效,注册系统1;

- 系统1使用该令牌创建与用户的会话,称为局部会话,返回受保护资源;

- 用户访问系统2的受保护资源;

- 系统2发现用户未登录,跳转至sso认证中心,并将自己的地址作为参数;

- sso认证中心发现用户已登录,跳转回系统2的地址,并附上令牌;

- 系统2拿到令牌,去sso认证中心校验令牌是否有效;

- sso认证中心校验令牌,返回有效,注册系统2;

- 系统2使用该令牌创建与用户的局部会话,返回受保护资源。

用户登录成功之后,会与sso认证中心及各个子系统建立会话,用户与sso认证中心建立的会话称为全局会话,用户与各个子系统建立的会话称为局部会话,局部会话建立之后,用户访问子系统受保护资源将不再通过sso认证中心,全局会话与局部会话有如下约束关系:

- 局部会话存在,全局会话一定存在;

- 全局会话存在,局部会话不一定存在;

- 全局会话销毁,局部会话必须销毁

注销

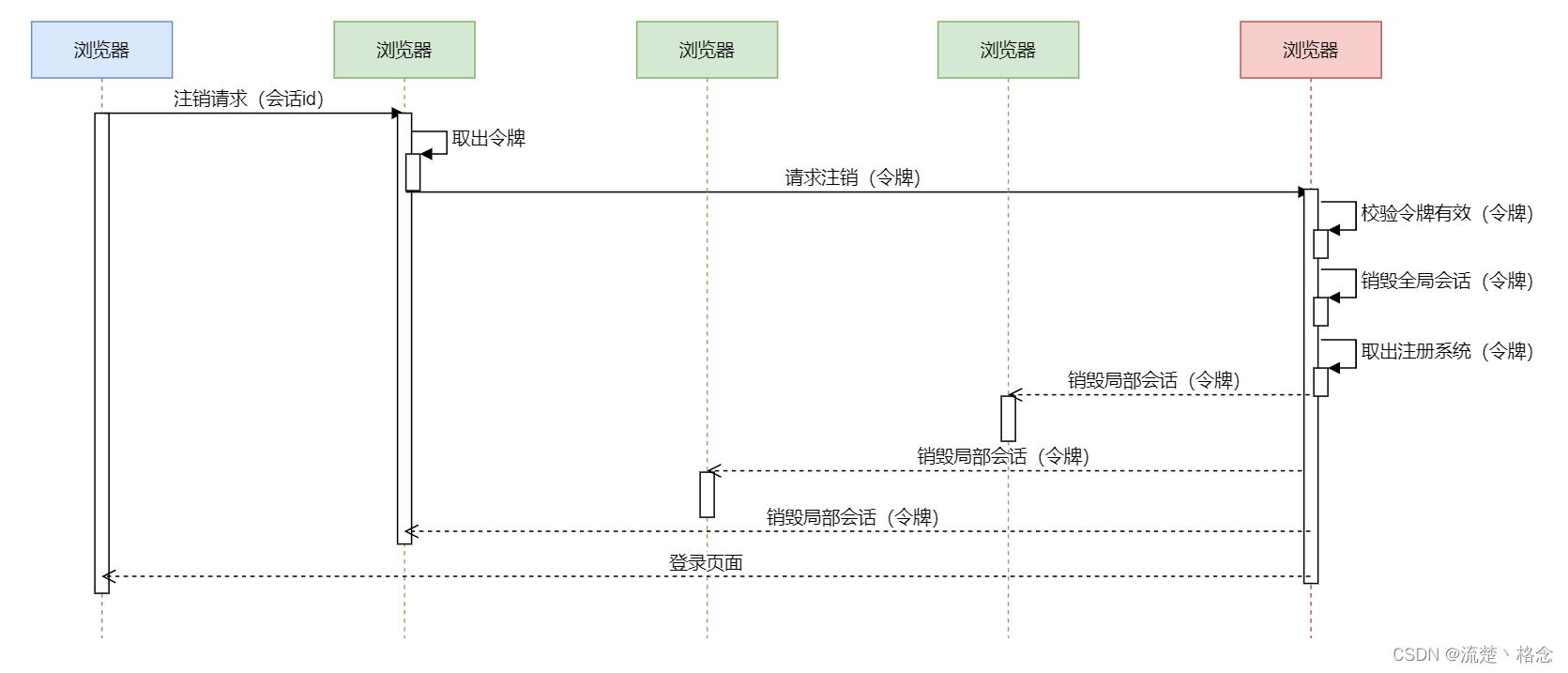

单点登录自然也要单点注销,在一个子系统中注销,所有子系统的会话都将被销毁,用如下UML序列图说明流程:

sso认证中心一直监听全局会话的状态,一旦全局会话销毁,监听器将通知所有注册系统执行注销操作。下面对上图简要说明:

- 用户向系统1发起注销请求;

- 系统1根据用户与系统1建立的会话id拿到令牌,向sso认证中心发起注销请求;

- sso认证中心校验令牌有效,销毁全局会话,同时取出所有用此令牌注册的系统地址;

- sso认证中心向所有注册系统发起注销请求;

- 各注册系统接收sso认证中心的注销请求,销毁局部会话;

- sso认证中心引导用户至登录页面

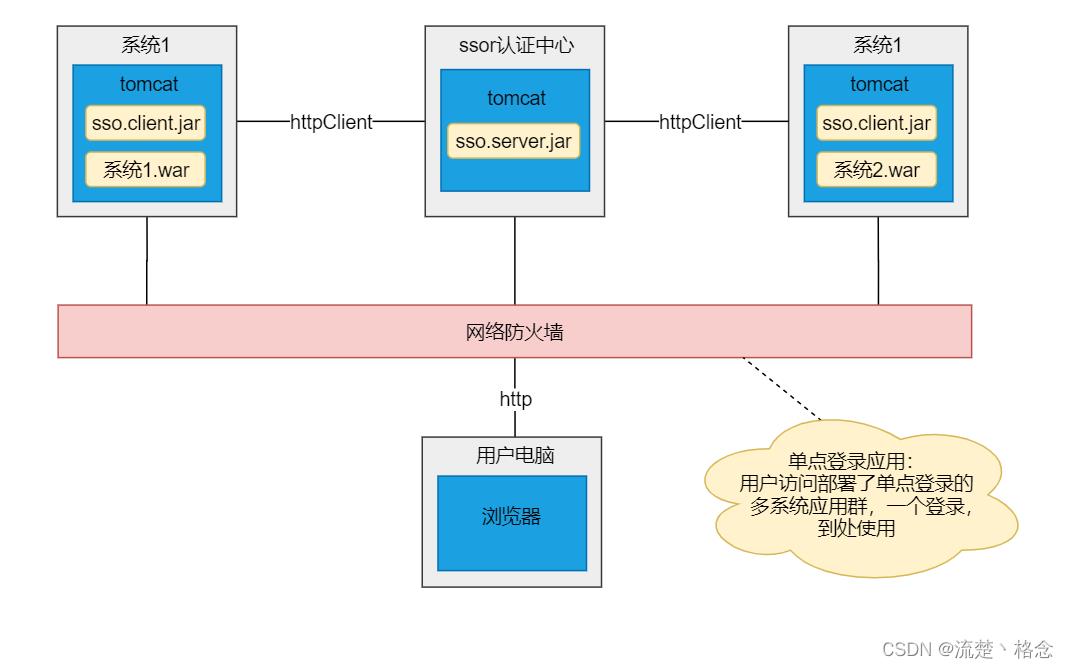

部署

单点登录涉及sso认证中心与众子系统,子系统与sso认证中心需要通信以交换令牌、校验令牌及发起注销请求,因而子系统必须集成sso的客户端,sso认证中心则是sso服务端,整个单点登录过程实质是sso客户端与服务端通信的过程,用如下图说明流程:

sso认证中心与sso客户端通信方式有多种,这里以简单好用的httpClient为例,web service、rpc、 restful api都可以。

单点登录实现方法

我们使用SSO-Token的方式,因为共享session的方式不安全,所以我们不再以session-id作为身份的标识。

我们另外生成一种标识,把它取名SSO-Token(就是上述序列图的令牌:Ticket),这种标识是整个server群唯一的,并且所有server群都能验证这个token,同时能拿到token背后代表的用户的信息。

以上是关于场景应用:图解实现单点登录系统设计的主要内容,如果未能解决你的问题,请参考以下文章