2018年第21周:DVWA模块之Reflected XSS(反射型跨站脚本)

Posted 网络安全工程师

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了2018年第21周:DVWA模块之Reflected XSS(反射型跨站脚本)相关的知识,希望对你有一定的参考价值。

下面对四种级别的代码进行分析。

Low

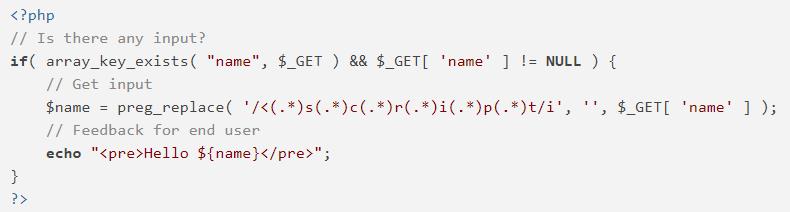

服务器端核心代码

服务器端核心代码可以看到,代码直接引用了name参数,并没有任何的过滤与检查,存在明显的XSS漏洞。

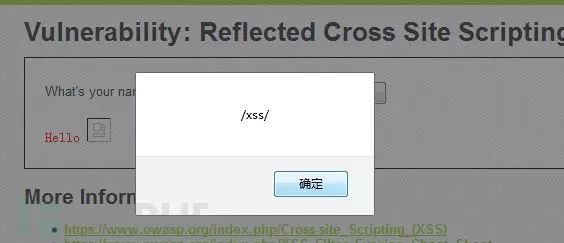

漏洞利用

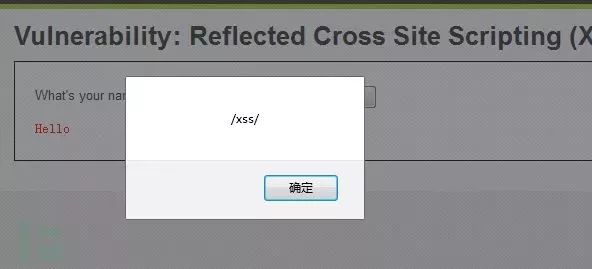

输入<script>alert(/xss/)</script>,成功弹框:

Medium

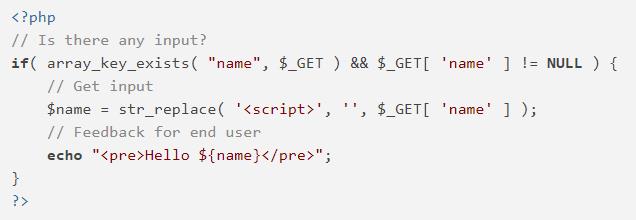

服务器端核心代码

可以看到,这里对输入进行了过滤,基于黑名单的思想,使用str_replace函数将输入中的<script>删除,这种防护机制是可以被轻松绕过的。

漏洞利用

1.双写绕过

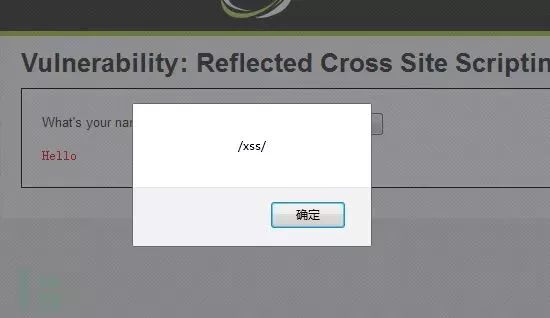

输入<sc<script>ript>alert(/xss/)</script>,成功弹框:

2.大小写混淆绕过

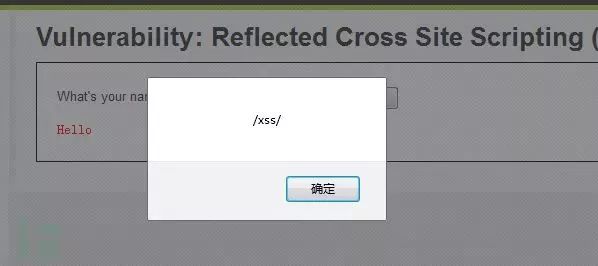

输入<ScRipt>alert(/xss/)</script>,成功弹框:

High

服务器端核心代码

可以看到,High级别的代码同样使用黑名单过滤输入,preg_replace()函数用于正则表达式的搜索和替换,这使得双写绕过、大小写混淆绕过(正则表达式中i表示不区分大小写)不再有效。

漏洞利用

虽然无法使用<script>标签注入XSS代码,但是可以通过img、body等标签的事件或者iframe等标签的src注入恶意的js代码。

输入<img src=1 onerror=alert(/xss/)>,成功弹框:

Impossible

服务器端核心代码

可以看到,Impossible级别的代码使用htmlspecialchars函数把预定义的字符&、”、 ’、<、>转换为HTML实体,防止浏览器将其作为HTML元素。

Further

本篇都是以alert测试是否包含跨站漏洞,可以根据自身情况添加js代码,进一步监听具体的反射信息。

以上是关于2018年第21周:DVWA模块之Reflected XSS(反射型跨站脚本)的主要内容,如果未能解决你的问题,请参考以下文章

DVWA之SQL Injection--SQLMap&Fiddler测试(High)