缺陷周话第 10 期 :反射型 XSS

Posted 代码卫士

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了缺陷周话第 10 期 :反射型 XSS相关的知识,希望对你有一定的参考价值。

聚焦源代码安全,网罗国内外最新资讯!

*声明:《缺陷周话》栏目系列文章由360代码卫士团队原创出品。未经许可,禁止转载。

代码审计是使用静态分析发现源代码中安全缺陷的方法,能够辅助开发或测试人员在软件上线前较为全面地了解其安全问题,防患于未然,因此一直以来都是学术界和产业界研究的热点,并且已经成为安全开发生命周期 SDL 和 DevSecOps 等保障体系的重要技术手段。

360代码卫士团队基于自主研发的国内首款源代码安全检测商用工具,以及十余年漏洞技术研究的积累,推出“缺陷周话”系列栏目。每周针对 CWE、OWASP 等标准中的一类缺陷,结合实例和工具使用进行详细介绍,旨在为广大开发和安全人员提供代码审计的基础性标准化教程。

缺陷周话 • 第10期

反射型 XSS

1、反射型 XSS

CWE ID 79: ImproperNeutralization of Input During Web Page Generation ('Cross-site Scripting') (http://cwe.mitre.org/data/definitions/79.html)

CWE ID 80:Improper Neutralization of Script-Related HTML Tags in a Web Page (Basic XSS) (http://cwe.mitre.org/data/definitions/80.html)

CWE ID 81: Improper Neutralization of Scriptin an Error Message Web Page (http://cwe.mitre.org/data/definitions/81.html)

CWE ID 82: Improper Neutralization of Scriptin Attributes of IMG Tags in a Web Page (http://cwe.mitre.org/data/definitions/82.html)

CWE ID 83: Improper Neutralization of Scriptin Attributes in a Web Page

(http://cwe.mitre.org/data/definitions/83.html)

2、 反射型 XSS 的危害

当用户访问一个带有 XSS 代码的 URL 请求时,服务器端接收数据后处理,然后把带有 XSS 代码的数据发送到浏览器,浏览器解析这段带有XSS代码的数据后,造成 XSS 漏洞,可能导致窃取目标网站的 Cookie 到攻击者的服务器上,读取用户未公开的资料或Click劫持实施钓鱼攻击等。从2018年1月至11月,CVE 中共有126条漏洞信息与其相关。部分漏洞如下:

| CVE | 漏洞概述 |

|---|---|

| CVE-2018-19091 | tianti 是一款使用 Java 编写的免费的轻量级 CMS 系统,目前提供了从后台管理到前端展现的整体解决方案。其中 tianti 2.3 通过 tianti-module-admin / user /list userName 参数在用户管理模块中存在反射型 XSS 漏洞。 |

| CVE-2018-14929 | Matera Banco 1.0.0 容易受到多个反射型 XSS 的影响,正如 /contingency/web/index.jsp(又名主页)url 参数所示。 |

| CVE-2018-12996 | ZohoManageEngine Applications Manager 提供了监视和管理 J2EE 底层结构、J2EE应用的解决方案。在 Zoho ManageEngine Applications Manager 13(Build13800)中反射型跨站脚本(XSS)漏洞允许远程攻击者通过参数 'method' 向GraphicalView.do 注入任意 Web 脚本或 HTML。 |

| CVE-2018-12090 | LAMS 是由澳大利亚 Macquarie 大学,LAMS 国际有限公司和 LAMS 基金会联合开发出来的一个基于 JAVA 的新一代学习软件。在 3.1 之前的 LAMS 中存在未经身份验证的反射型跨站脚本(XSS),允许远程攻击者在 forgetPasswordChange.jsp?key = 密码更改期间通过操作未经过规范的 GET 参数来引入任意 javascript。 |

3、示例代码

示例源于Samate Juliet Test Suite for Java v1.3 (https://samate.nist.gov/SARD/testsuite.php),源文件名:CWE80_XSS__CWE182_Servlet_URLConnection_03.java。

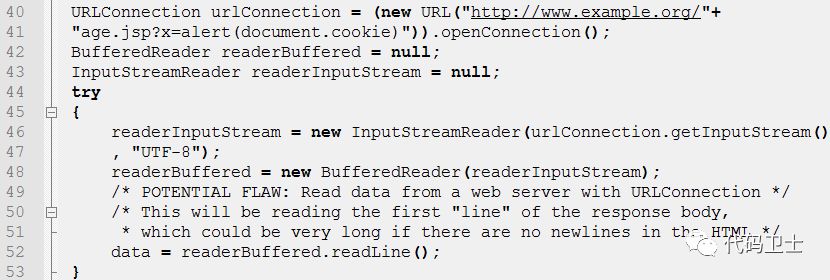

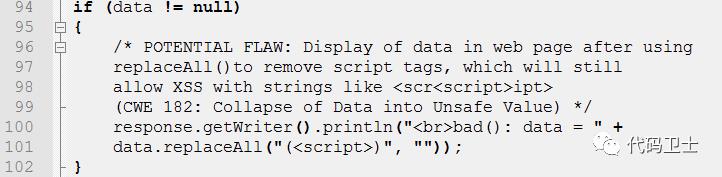

3.1缺陷代码

上述示例代码操作是获取用户的年龄,在第40行创建连接对象,在第44行创建输入流获得urlConnection对象响应的内容,在第52行从缓冲流中读取一行数据,在第100行中,将获得的数据去除所有的<script>标签并向页面输出处理后的数据,即使过滤了<script>标签,但仍然可以使用其他html标签,在这里构造了恶意的url,但网站未做防护时,页面会读取到document.cookie的内容并输入到页面。这样就造成了反射型 XSS。

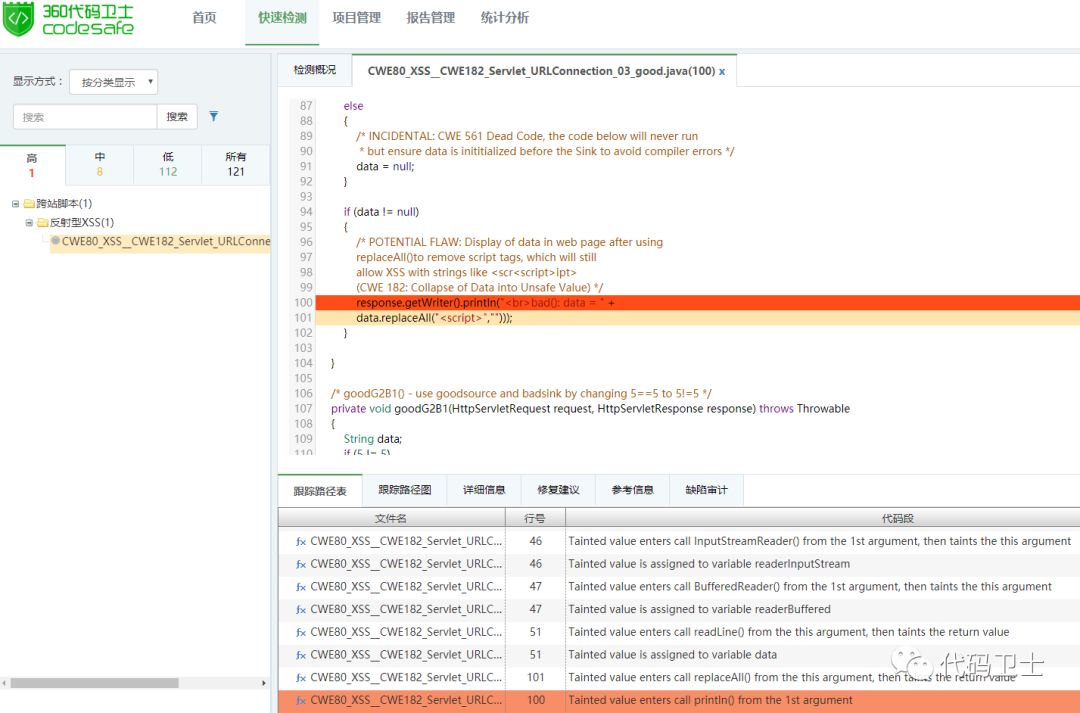

使用360代码卫士对上述示例代码进行检测,可以检出“反射型XSS”缺陷,显示等级为高。从跟踪路径中可以分析出数据的污染源以及数据流向,在代码行第100行报出缺陷,如图1所示:

图1:反射型 XSS 检测示例

图1:反射型 XSS 检测示例

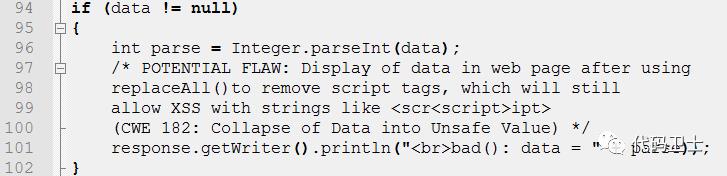

3.2 修复代码

在上述修复代码中,由于页面输出的内容为用户的年龄,在第96行,对响应的内容转换为数字,这样就过滤了其它 html 的字符,即使存在字符,代码会报出异常,并不会造成反射型 XSS 的发生。

使用360代码卫士对修复后的代码进行检测,可以看到已不存在“反射型XSS”缺陷。如图2:

图2:修复后检测结果

4 、如何避免反射型 XSS

要避免反射型 XSS,需要注意以下几点:

(1) 对用户的输入进行合理验证(如年龄只能是数字),对特殊字符(如 <、>、'、"等)以及<script>、javascript 等进行过滤。

(2) 根据数据将要置于 HTML 上下文中的不同位置(HTML 标签、HTML 属性、JavaScript 脚本、CSS、URL),对所有不可信数据进行恰当的输出编码。

(3) 设置HttpOnly属性,避免攻击者利用XSS漏洞进行Cookie劫持攻击。在 JavaEE 中,给Cookie添加HttpOnly的代码如下:

关联阅读

*360代码卫士团队原创出品。未经许可,禁止转载。转载请注明 “转自360代码卫士www.codesafe.cn”。

以上是关于缺陷周话第 10 期 :反射型 XSS的主要内容,如果未能解决你的问题,请参考以下文章