基于Kali Linux的渗透测试工具-Discover脚本

Posted 河北凝讯科技订阅号

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了基于Kali Linux的渗透测试工具-Discover脚本相关的知识,希望对你有一定的参考价值。

如果你正在使用Kali Linux,那么自定义的bash脚本就可以帮助你执行自动化的渗透测试任务。

项目许可

本项目使用了“BSD 3-clause”开源许可证,如果需要获取更多关于本开源许可证的信息,请查看开源许可证的相关文件。

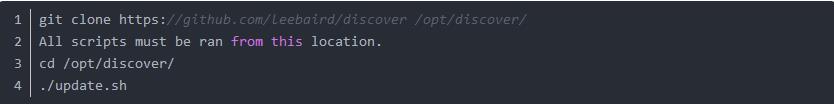

下载,安装和使用

侦查

1. 域名

2. 个人

3. Salesforce分析

扫描

4. 生成目标列表

5. CIDR

6. 列表

WEB

8. 在Iceweasel浏览器中打开多个标签页

9. Nikto(一款漏洞扫描工具)

10. SSL(安全套接层)

杂项

11. 破解WiFi密码

12. 解析XML内容

13. 生成恶意Payload

14. 开启Metasploit监听器

15. 系统更新

16. 退出

侦查

域名

1. 被动侦查

2. 主动侦查

3. 上级菜单

l 被动捆绑goofile, goog-mail, goohost, theHarvester, Metasploit, dnsrecon, URLCrazy, Whois,以及其他各类网站。

l 主动捆绑Nmap , dnsrecon, Fierce, lbd, WAF00W, traceroute 以及Whatweb等各类工具。

个人

侦查

用户姓氏:

用户名字:

l 对多个网站中的信息进行合并处理,然后得出数据。

Salesfoce分析

在Salesforce网站上创建一个免费账号(https://connect.data.com/login)。

然后搜索目标公司>选择公司名称>查看全部搜索结果。

将搜索结果拷贝至一个新的文件中。

输入列表的存储位置:

l 将收集到的姓名和职位等信息写入一个空白列表之中。

扫描

生成目标列表

扫描

1. 本地局域网络

2. NetBios

3. Netdiscover(ARP侦查工具)

4. Ping sweep(可视化Ping工具)

5. 上级菜单

扫描类型:

1. 外部扫描

2. 内部扫描

3. 上级菜单

l 进行外部扫描时,系统会将Nmap的源端口号设置为53,并将max-rrt-timeout设置为1500毫秒。

l 进行内部扫描时,系统会将Nmap的源端口号设置为88,并将max-rrt-timeout设置为500毫秒。

l 可以使用Nmap来执行主机扫描,端口扫描,服务枚举,以及操作系统识别。

l 可以使用匹配的Nmap脚本来执行额外的枚举操作。

l 可以使用匹配的Metasploit辅助模块来进行操作。

WEB

在Iceweasel浏览器中开启多个标签页

利用下列元素在在Iceweasel浏览器中开启多个标签页:

1. 列表

2. 从域名的robot.txt中获取网站目录

3. 上级菜单

l 使用wget命令获取某一域名的robot.txt文件,然后打开网站系统中的所有目录。

Nikto(一款开源的漏洞扫描工具)

同时运行多个Nikto工具实例。

2. IP:端口列表

3. 上级菜单

SSL

检测SSL证书中存在的问题。

输入列表位置:

l 使用sslscan和sslyze检测SSL/TLS证书中存在的问题。

杂项

破解WiFi

l 破解无线网络的密码

解析XML

将XML文件解析为CSV格式的文件。

1. Burp(Base64)

2. Nessus

3. Nexpose

4. Nmap

5. Qualys

6. 上级菜单

生成恶意Payload

恶意Payload

1. android/meterpreter/reverse_tcp

2.linux/x64/shell_reverse_tcp

3. linux/x86/meterpreter/reverse_tcp

4. osx/x64/shell_reverse_tcp

5. windows/meterpreter/reverse_tcp

6. windows/x64/meterpreter/reverse_tcp

7. 上级菜单

开启Metasploit监听器

l 利用windows/meterpreter/reverse_tcp payload,在系统的端口443设置一个或多个监听处理工具。

系统更新

l 可利用系统更新功能更新Kali Linux,Discover脚本,各种系统工具,以及本地数据库。

以上是关于基于Kali Linux的渗透测试工具-Discover脚本的主要内容,如果未能解决你的问题,请参考以下文章