转载G01免疫应对Struts2 最新命令执行漏洞S2-053

Posted 兴先道

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了转载G01免疫应对Struts2 最新命令执行漏洞S2-053相关的知识,希望对你有一定的参考价值。

北京时间2017年09月7日,Struts2 点官方发布最新一个漏洞公告, 官方设定漏洞危害等级为中等。 编号为S2-053。该漏洞可能导致攻击者提升权限,控制服务器。由于Struts2使用广泛,国内政府,大型企业均有使用该框架,请及时升级最新版本或做好防护措施。

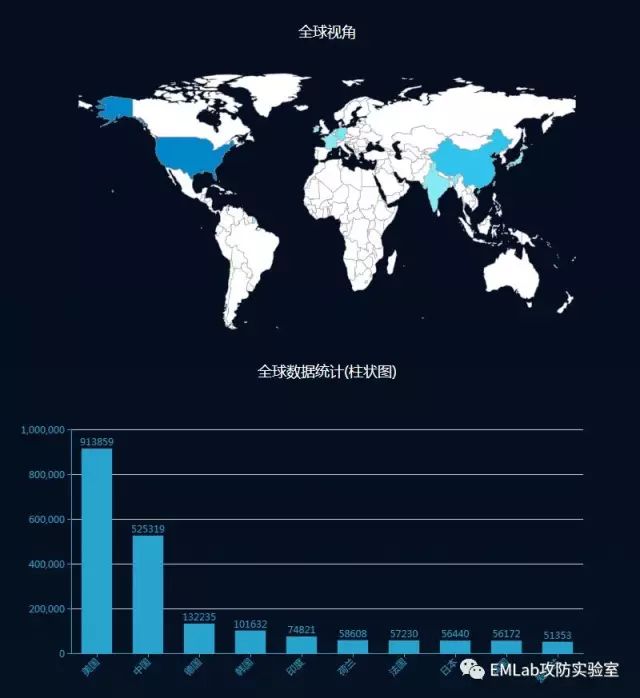

Struts2是一个基于MVC设计模式的Web应用框架,目前已经发展成为一个非常成熟的框架。在全球共有2723866个Struts2网站对外开放。全球用大量的网站使用该框架开发。其中许多政府,大型企业均有使用。

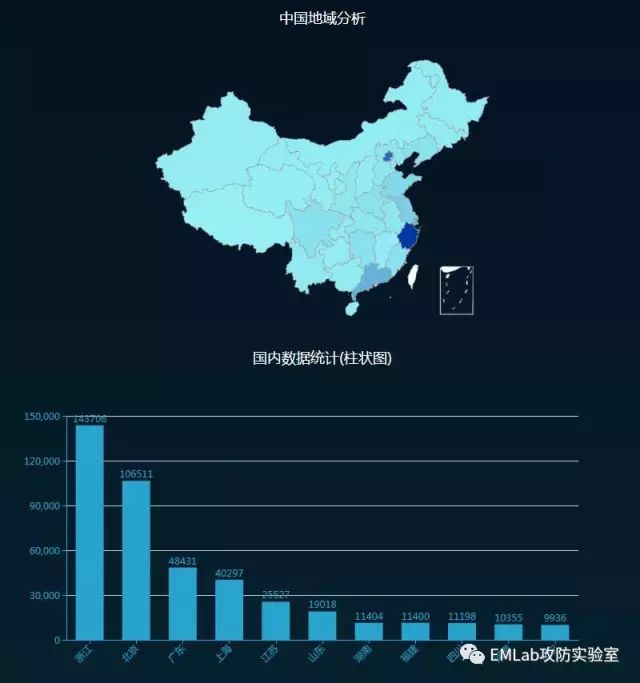

根据FOFA系统数据显示,Struts2 全球使用最多的国家是美国,共有913859个;中国第二525319;德国第三,共有132235个;韩国第四,共有74821个;荷兰第五,共有58608个。中国地区中浙江省最多,共有143706个;北京市第二,共有106511个;广东省第三,共有48431个;上海市第四,共有40297个;江苏省第五,共有25527个。

全球分布情况(仅为分布情况,不是漏洞影响情况)

中国地区分布情况(仅为分布情况,不是漏洞影响情况)

漏洞原理与危害

当开发人员错误的Freemarker表达式构造方式时,可能会导致远程代码执行攻击。在使用如下形式的Freemarker标签时将可能产生远程命令执行漏洞。 <@s.hidden name="redirectUri" value=redirectUri /> <@s.hidden name="redirectUri" value="${redirectUri}" /> 在以上两种情况下,value都是可更改的,在这两种情况下,都可能导致存在漏洞。

漏洞影响

漏洞影响的版本包括Struts 2.0.1 - Struts 2.3.33, Struts 2.5 - Struts 2.5.10

漏洞POC

FOFA客户端暂不支持该漏洞检测。请及时进行关注,后续最新可以查看

CVE编号

CVE-2017-12611

修复建议

1、升级到Apache Struts版本2.5.13或2.3.34。 2、检查您的代码并清除易受攻击的构造。

修补与防护:

(方案一)升级struts2至最新版Struts 2.5.13

1.建议尽快升级到Apache Struts 2.5.13版本或2.3.34。

2.检查您的代码并清除易受攻击的构造。

在不使用时删除 Struts REST插件,或仅限于服务器普通页面和JSONs:

<constant name=”struts.action.extension” value=”xhtml,,json” />

3.限制服务器端扩展类型,删除XML支持。

(方案二)部署网防G01 V3版,登录PC控制端,开启 RASP 防护和struts2防护即可。

网防G01能够基于行为智能防护 struts2 的各个版本的漏洞,无需根据漏洞版本修改策略。

参考

[1] https://cwiki.apache.org/confluence/display/WW/S2-053

编者注

政府网站综合防护系统,简称“网防G01”,是首款专门针对政府网站及服务器等关键信息基础资源进行综合防护的产品,由公安部第一研究所和计算机病毒防治技术国家工程实验室(北京)研发。可以有效应对互联网网站面临的SQL注入攻击、XSS跨站攻击、反序列化漏洞攻击等安全威胁。

网防G01能帮助用户在满足政策合规的基础上,建立“边界管理- 风险识别 - 安全防护 - 未知威胁感知 - 攻击事件回溯 – 安全监控– 威胁情报”的自动化安全防御体系,完成这一切仅仅需要用户在服务器操作系统上部署一个轻量级的Agent程序即可实现。

如何使互联网中的网站、业务系统及服务器系统有效抵御各种攻击?

最、最、最有效的解决方案就是安装部署网防G01!

网防G01 V3专业服务版,功能更全!防护能力更强!

网防G01官方网站:http://www.gov110.cn

网防G01在线帮助:http://help.gov110.cn

天津唯一授权服务站——

天津市兴先道科技有限公司

13116130130(徐铎)

以上是关于转载G01免疫应对Struts2 最新命令执行漏洞S2-053的主要内容,如果未能解决你的问题,请参考以下文章

网防G01防护Apache Struts2(S2-052/053)漏洞

高危漏洞预警:Struts2 远程命令执行漏洞(CVE-2018-11776/S2-057)