新版发布:Struts2 S2-057远程代码执行漏洞预警V2.0

Posted 安恒信息

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了新版发布:Struts2 S2-057远程代码执行漏洞预警V2.0相关的知识,希望对你有一定的参考价值。

安恒信息

网络安全前沿资讯、 应急响应解决方案、技术热点深度解读

关注

漏洞安全公告

Struts2是Apache软件基金会负责维护的一个基于MVC设计模式的Web应用框架开源项目。 2018年8月22日,Struts官方公开了漏洞S2-057,详情如下:

漏洞名称 |

Apache Struts2 远程代码执行漏洞S2-057 |

公开日期 |

2018-08-22 |

漏洞等级 |

紧急 |

漏洞描述 |

1:定义xml配置时namespace 值未设置,并且上层动作未配置或通配namespace时,可能产生远程代码执行漏洞。 2:URL标签未设置value和action值,并且其上层动作未配置或通配namespace时,可能产生远程代码执行漏洞。 |

CVE ID |

CVE-2018-11776 |

影响版本 |

Struts2.3-2.3.34 Struts2.5-2.5.16 |

不受影响版本 |

Struts2.3.35 Struts2.5.17 |

参考链接 |

https://cwiki.apache.org/confluence/display/WW/S2-057 |

漏洞检测

产品检测

2018年8月23日安恒信息对于S2-057做了紧急响应,所有涉及Web漏洞检测产品均已更新检测规则,使用安恒信息明鉴Web应用弱点扫描器、明鉴网站安全监测平台、明鉴远程安全评估系统、明鉴等级保护工具箱的用户都可以通过升级规则库进行漏洞检测。

免费快速检测

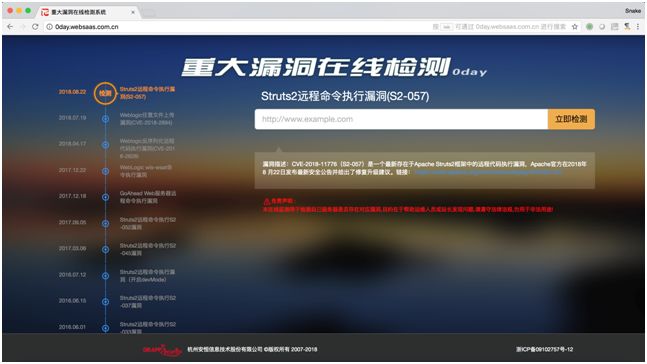

1.重大漏洞在线检测系统

2.Struts2漏洞检查工具

对于应用系统处于内网又暂未购买安恒检测产品的用户还可以向安恒信息官方客服或致电400-6059-110索取最新Struts2漏洞检查工具,该工具集成了Struts2多个漏洞检测规则,并可批量验证检测。

上周热门文章TOP3

以上是关于新版发布:Struts2 S2-057远程代码执行漏洞预警V2.0的主要内容,如果未能解决你的问题,请参考以下文章

高危漏洞预警:Struts2 远程命令执行漏洞(CVE-2018-11776/S2-057)

安全预警Apache Struts2 再爆高危漏洞(S2-057)创宇盾无需升级即可防御