安卓木马绕过PayPal双因子认证从用户账户窃取资金

Posted 嘶吼专业版

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了安卓木马绕过PayPal双因子认证从用户账户窃取资金相关的知识,希望对你有一定的参考价值。

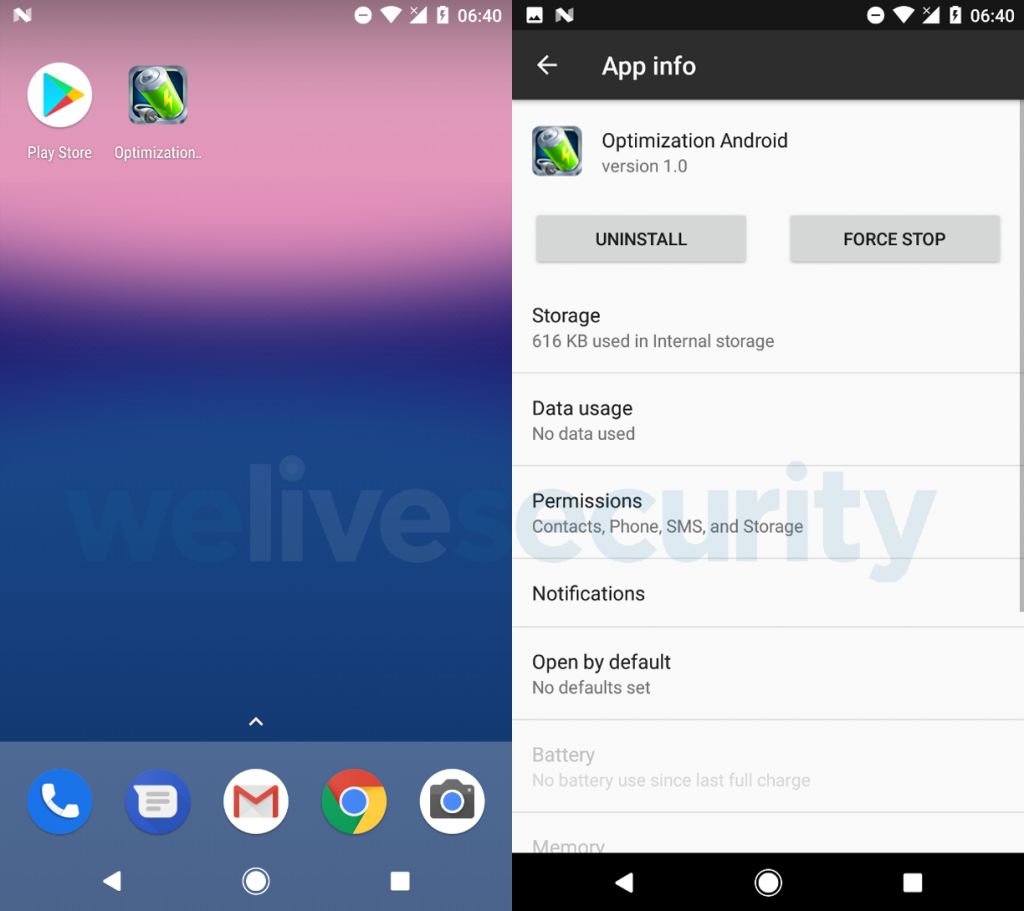

ESET最早于2018年11月检测到了该木马,该木马融合了远程控制木马和安卓accessibility服务的功能,来攻击是安卓PayPal APP。目前,该恶意软件在伪装成电池优化工具通过第三方应用商店来进行传播。

图1 – 恶意软件伪装成电池

运作原理

恶意应用启动后会在不提供任何功能的情况后终止并隐藏图标。之后的功能可以分为2个部分,如下所示:

攻击PayPal的恶意Accessibility服务

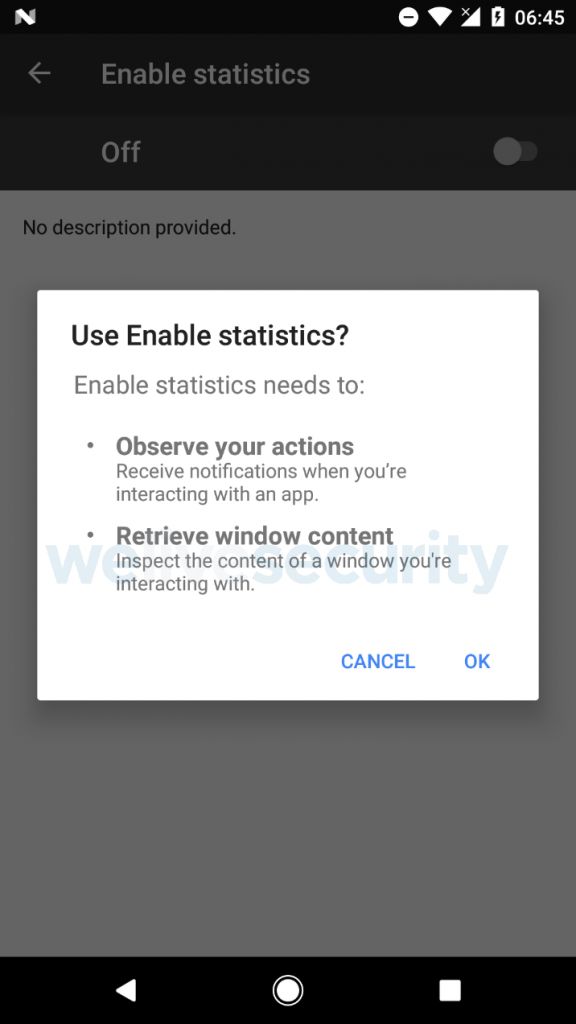

恶意软件的第一个功能需要激活恶意Accessibility服务,然后从受害者的PayPal账户中窃取资金。如图2所示,展现给用户的请求是“Enable statistics”服务。

图2 –恶意软件假装开启“Enable statistics”服务来请求accessibility服务

分析过程中,APP尝试转账1000欧元,但货币的种类根据用户位置不同而不同。整个过程大约花费5秒钟。如果用户没有怀疑,也没有办法来及时干预整个过程。

因为恶意软件并不依赖于窃取PayPal的登陆凭证,而是等用户自己登陆官方PayPal APP,因此可以绕过PayPal的双因子认证(two-factor authentication, 2FA)。开启了2FA的用户需要多一步认证过程,但是等用户登陆后攻击的过程就一样了。

除非用户的PayPal账户余额不足而且账户没有关联银行卡,否则攻击者都可以成功完成攻击。每当PayPal APP启动后,恶意Accessibility服务会被激活,也就是说攻击可以多次发生。

银行木马依赖overlay攻击

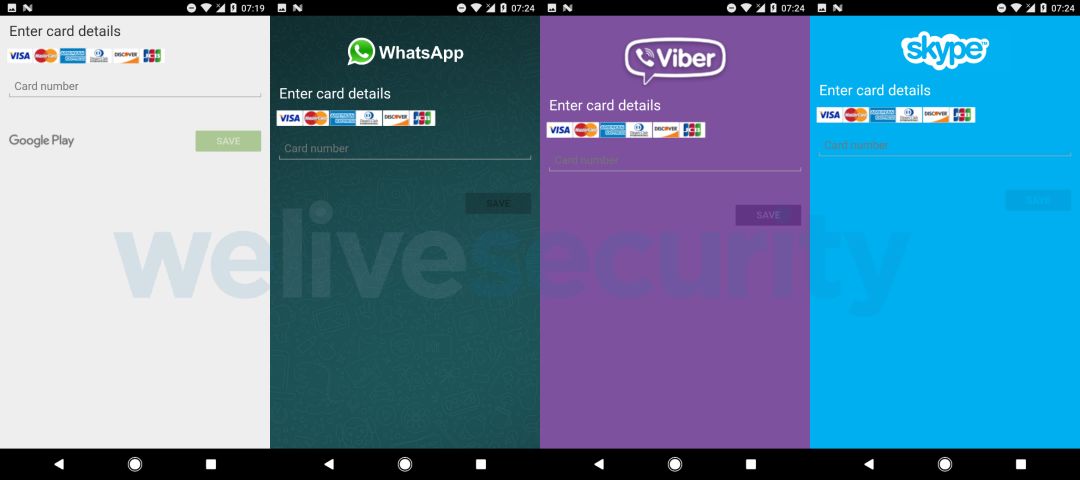

恶意软件的第二个函数会使用钓鱼屏幕悄悄的展示给被攻击的合法APP。默认情况下,恶意软件会下载5个基于html的overlay屏幕,包括Google Play, WhatsApp, Skype, Viber, Gmail;但该列表也是动态更新的。

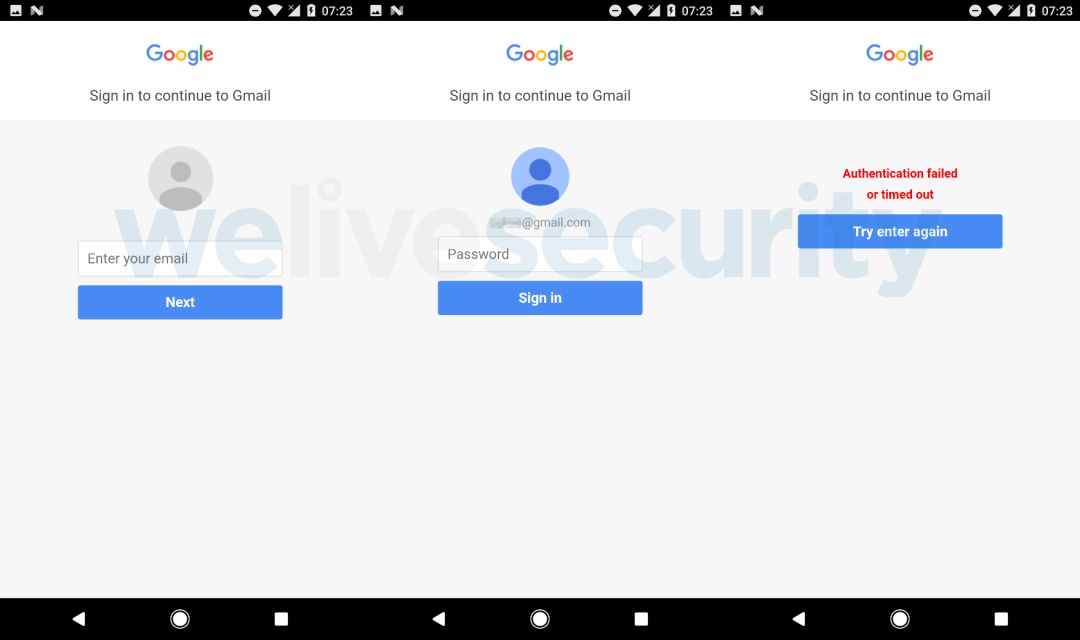

图3是4个获取信用卡信息的overlay屏幕钓鱼,图4是Gmail登陆凭证攻击Gmail。研究人员怀疑这与PayPal的攻击功能又关联,因为PayPal关于每笔完成的交易都会发送给邮件通知。攻击者可以访问受害者的Gmail账户并删除相关的邮件,这样可以继续保持不被发现。

图3 – Google Play, WhatsApp, Viber和Skype要求信用卡信息的恶意overlay屏幕显示

图4 – 获取Gmail凭证的恶意overlay屏幕钓鱼

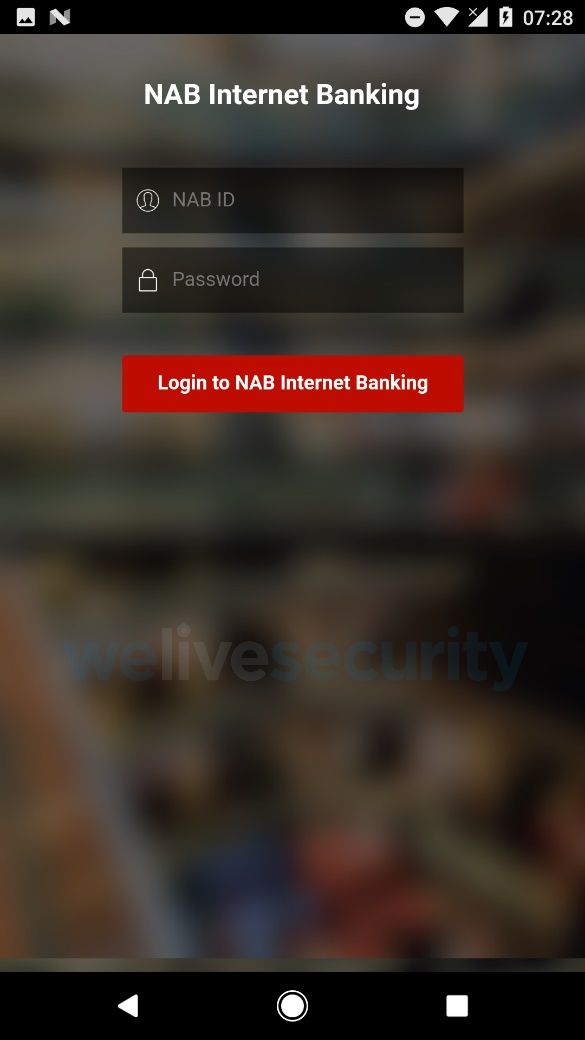

图5是合法的银行APP请求受害者网络银行账户登陆凭证的overlay屏幕。

图5 – 澳大利亚银行手机银行APP恶意overlay屏幕

与大多数安卓银行木马使用的overlay不同,该银行木马会展示一个锁定前景屏幕,这是安卓勒索软件常使用的一项技术。这可以防止受害者通过点击“返回”或“home”键来移除overlay。唯一可以绕过overlay屏幕的方法就是伪造的表单,但是表单并不会对这些输入的值进行校验,随机和无效的输入也可以使overlay屏幕消失。

除了这两个核心功能,根据从C2服务器获取的命令,恶意软件还可以:

· 拦截和发送SMS消息

· 删除所有的SMS消息

· 修改默认的SMS APP(绕过基于SMS的2FA)

· 获取通讯录列表

· 拨号

· 获取安装的APP列表

· 安装APP,运行安装的APP

· 开始socket通信

Accessibility木马仍在Google Play

Accessibility木马仍在Google Play

研究人员在Google Play应用商店中识别出5个有类似功能的恶意APP,工具目标也是巴西用户。

其中一些追踪其他安卓用户位置的APP已经被报告为恶意的,并且已经从Google Play中移除。事实上,APP会用恶意Accessibility服务来在许多巴西银行的合法APP中进行导航。除此之外,木马会用钓鱼网站overlay大量的应用来钓鱼窃取敏感信息。

图6 – Google Play中的一个恶意APP

这些木马会使用Accessibility来阻止用户卸载恶意应用,当反病毒APP、应用管理器被启动或前端出现卸载相关的字符串时,恶意Accessibility服务会模拟连续点击返回键。

如何应对

安装了恶意APP的用户应该都是恶意函数的受害者。如果用户安装了攻击PayPal的木马,研究人员建议用户检查是否有可疑的交易,并考虑修改网上银行密码/PIN码以及Gmail密码。如果发现有非授权的PayPal交易,尽快报告给PayPal客服。

如果用户设备因为木马展示的锁屏无法使用,研究人员建议使用安卓系统的安全模式(safe mode)启动,然后在Settings > (General) > Application manager/Apps中卸载名为“Optimization android”的应用程序。

研究人员同时提出以下建议来应对安卓恶意软件的潜在威胁:

· 从官方Google play这样的应用商店去下载APP;

· 下载前先查看APP下载数、评分、以及评论的内容;

· 注意APP请求的权限;

· 定期更新安卓系统和安全补丁;

· 使用手机杀毒软件和安全卫士。

以上是关于安卓木马绕过PayPal双因子认证从用户账户窃取资金的主要内容,如果未能解决你的问题,请参考以下文章