技术干货 | CSRF攻击原理以及防御

Posted 华夏互网安邦

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了技术干货 | CSRF攻击原理以及防御相关的知识,希望对你有一定的参考价值。

例子

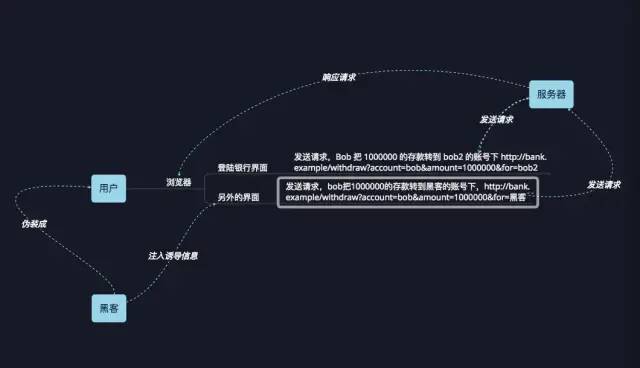

CSRF攻击原理图

CSRF攻击攻击原理及过程如下:

这是原理, 攻击者盗用了你的身份,以你的名义发送恶意请求,对服务器来说这个请求是完全合法的,但是却完成了攻击者所期望的一个操作,比如以你的名义发送邮件、发消息,盗取你的账号,添加系统管理员,甚至于购买商品、虚拟货币转账等。

如何防御CSRF攻击

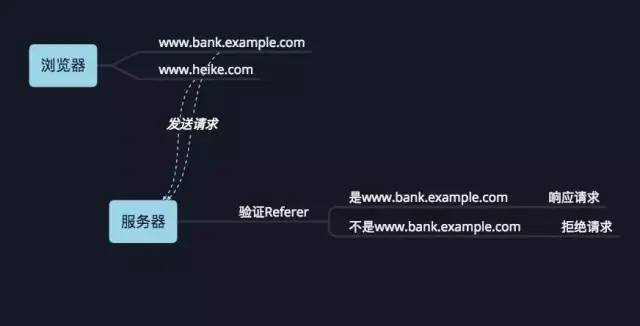

1、验证 HTTP Referer 字段

验证referer

也就是说,服务器会验证客户端的请求来源,如果本网站请求的则响应,否则不响应。

但是即使这样,验证 HTTP Referer 字段 这种方式也存在安全隐患

对于某些浏览器,比如 IE6 或 FF2,目前已经有一些方法可以篡改 Referer 值

用户自己可以设置浏览器使其在发送请求时不再提供 Referer

2.加验证码验证

但这种方式涉及到页面交互,在通常情况下,验证码能很好遏制CSRF攻击。但是出于用户体验考虑,网站不能给所有的操作都加上验证码。因此验证码只能作为一种辅助手段,不能作为主要解决方案。

3.使用 token (Anti CSRF Token)

可以理解是防伪

例子:

用户访问某个表单页面。

服务端生成一个Token,放在用户的Session中,或者浏览器的Cookie中。

在页面表单附带上Token参数。

用户提交请求后, 服务端验证表单中的Token是否与用户Session(或Cookies)中的Token一致,一致为合法请求,不是则非法请求。

token

这个Token的值必须是随机的。由于Token的存在,攻击者无法再构造一个带有合法Token的请求实施CSRF攻击。另外使用Token时应注意Token的保密性,尽量把敏感操作由GET改为POST,以form或AJAX形式提交,避免Token泄露。

总结

通常使用Anti CSRF Token来防御CSRF攻击,同时要注意Token的保密性和随机性。

END

| More ·精彩回顾 |

以上是关于技术干货 | CSRF攻击原理以及防御的主要内容,如果未能解决你的问题,请参考以下文章