云原生时代的美国情报系统转型:新STIG中纳入了嵌入式操作系统Ubuntu

Posted Pivotal

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了云原生时代的美国情报系统转型:新STIG中纳入了嵌入式操作系统Ubuntu相关的知识,希望对你有一定的参考价值。

让人高枕无忧的操作系统才是最好的。

通过管理操作系统,您能获得多少价值?在IT专业人士中,回答“零”的人越来越多。

我们在很多财富500强公司中听到过这样的回答。而如今,美国国防情报系统局(DISA)似乎也得出了同样的结论。

国防情报系统局的管理层意识到操作系统的角色已经发生变化,因此他们决定更新操作系统监管指南。最终,来自Canonical的Ubuntu这个新的Linux发行版获得了认证。

Ubuntu的认证是一个小改变,却产生了巨大的影响。我们一起分享下美国国防情报系统局的案例。

美国空军学习编码,为五角大楼节省数百万美元

国防情报系统局的安全技术实施指南(DISA STIG):Ubuntu现已获得使用认证。

为什么说这是个大事件呢?因为美国国防情报系统局(DISA)有一大类产品都采用了Ubuntu。以前,这些工具是政府机构的“禁区”。现在Ubuntu获得了认证,机构团队就可以针对很多场景评估这些产品了。现在可以纳入考虑范围的最热门的解决方案中,有许多是基于Cloud Foundry (CF)构建的。

在Cloud Foundry环境中,操作系统是作为平台的一部分嵌入其中的。其工作原理如下:

操作系统被打包成一个Stemcell。这个Stemcell中包括操作系统、标准版软件和一个清单文件。

Stemcell在支持Cloud Foundry的虚拟机上运行。

Stemcell会定期得到强化和修补。

Stemcell和底层云基础架构由各个自动化层进行管理。该平台还可以收集日志、提供高可用性功能并实施扩展。

现在Ubuntu已获得认证,Pivotal很快也将提交Ubuntu Stemcell进行DISA STIG认证。

我们来重点了解一下Pivotal Cloud Foundry (PCF),它是Cloud Foundry最热门的商业发行版。

开发人员喜欢Pivotal Cloud Foundry的自动化和捆绑功能。有了PCF,他们的应用便可以“自行工作”。他们不需要花时间管理其软件体系的核心事务。

开发人员还喜欢PCF在将代码投入生产环境方面所提供的选择。Cloud Foundry为您提供两种选择:

使用平台构建的容器。这是顶尖的Pivotal Application Service (PAS),使开发人员可以使用推送命令推送他们的代码。应用平台会使用构建包为您构建容器。

自带容器。在这种情况下,您可以使用Kubernetes和Pivotal Container Service (PKS)推送Docker镜像。而您负责更新和管理容器镜像中的依赖关系,并负责修补工作(PAS还支持开发人员构建的容器。)

这两种选项都可以为开发人员省去繁重的工作。但是,美国联邦团队利用这些工具获得了更大的组织优势。它们帮助工程团队实现了持续(每日)操作授权(ATO)。

借助Pivotal Cloud Foundry实现持续操作授权

高度自动化的平台,搭配嵌入式操作系统可以代替工程师自动完成大量无差异化工作。这是一种生产力优势。此外还带来了极大的安全优势,从而帮助我们实现了操作授权(ATO)。

什么是“操作授权”?前白宫副首席技术官Nick Sinai写了一篇总结这一过程的精彩文章。要点摘录:

“...操作授权(ATO)是在联邦政府启动新IT系统所需的安全审批:由高级官员根据安全计划中规定的风险评估授予ATO。这个流程有着很好的出发点,是立法和随之产生的基于标准的联邦框架的产物,通常带有特定于机构的附加要求。”

Sinai还写道:

“事实上,在许多联邦机构中,获得ATO要花一年甚至更长时间...将其缩短到一天这个想法是个很有趣的业务流程挑战。”

如果应用符合一组明确规定的NIST控制要求,相关机构就会为它们授予ATO。这些控制要求包括数百项不同的检查和规则。此外还包括针对每个流程的审计程序。审计说明记录在“系统安全计划”中。这些计划往往会有几百页!

采用传统方法完成ATO流程并非易事。

对于难以完成的任务,最好的办法通常是将其自动化。这正是Pivotal Cloud Foundry的作用:它能为应用团队自动完成ATO工作流程。

有了Cloud Foundry,平台本身就能满足绝大部分的必需控制要求。因此,应用团队得以将ATO流程缩短了数月。

现在,应用所有者只需要确保达到少量控制要求(约10%)即可。机构可以快速授予ATO,而无需每次都检查整个软件包。

相关机构甚至还发布了指南,说明如何使应用符合“快速获得ATO”的条件:

从通用控件提供方继承80%以上的控件。

采用微服务架构。

使用CI管道构建而成。

仅使用API执行所有数据调用。

Pivotal Cloud Foundry符合第一点,并且对实现第二点有很大帮助。任何数量的开源CI工具都可以实现第三点。(我们推荐使用Concourse。)最后,“API优先”调用是现代应用的一种最佳实践模式。

在Pivotal,我们常常说:“要速度,也要安全。”联邦机构的经验就是实践中一个典型的例子。

是什么开启了这项创新之门?正是支持PCF的操作系统获得认证的这件事!

留意一下,您就会发现嵌入式操作系统无处不在

当然,没有哪个平台可以独立存在。每个可信赖的平台都有一个生态系统来帮助开发人员扩展应用。在这方面,嵌入式操作系统的魔力也是显而易见的。

Pivotal Cloud Foundry生态系统为开发人员提供了丰富的选择和很大的灵活性。现在,联邦机构可以利用这些附加服务。

以Crunchy Data为例,它是Pivotal的一个合作伙伴,拥有最受欢迎的PostgreSQL发行版之一。Crunchy仅仅花了17天时间,就在一个受到高度管制的联邦机构获得了ATO。这意味着,开发人员能够以一种无障碍的自助方式使用Crunchy的技术。Crunchy的PostgreSQL附加服务的核心是什么?没错,就是Ubuntu嵌入式操作系统。

我们负责操作系统,让您放心无忧

对于现代开发和运维团队,操作系统已不再重要。他们的时间和精力现在都花在应用级别的体系上。

当然,嵌入式操作系统也需要有人照管,但不应该是您。对于云原生工作负载,Canonical(推出Ubuntu的公司)承担了这项工作。

通过与Canonical合作,我们让Pivotal客户能够彻底摆脱管理操作系统这项苦差事。Pivotal Cloud Foundry中的嵌入式操作系统(Ubuntu)会得到定期修补和更新。一旦有人发现问题,Pivotal会与Canonical的待命工程师合作,共同解决问题。

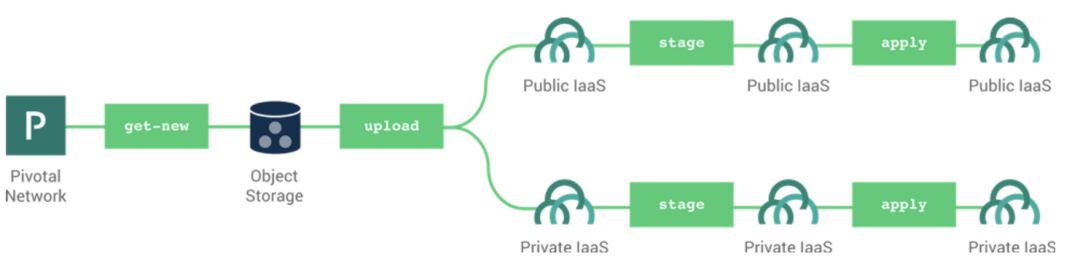

部署工具链Cloud Foundry BOSH可管理整个部署,包括嵌入式操作系统。计划内更新实现了高度自动化,毫不费力。CVE可以由运维团队快速修补,无需停机。我们在最近的一篇博文中介绍了我们进行修补和Meltdown的流程。下图也可以帮助您了解这一流程。

嵌入式操作系统和新一代不可变基础架构

仅仅是采用嵌入式操作系统,就令企业能够释放新的创造力和价值。这个简单的改变引入了现代化平台,从而发挥出更高级别抽象的强大作用。

我们目前听到的主要问题包括:“如何扩展这种模式?”“不断有安全漏洞事件发生。云原生如何帮助我降低风险?”回答如下:

由嵌入式操作系统提供支持的平台可以帮助工程团队实现高度可控的自动化和扩展。

我们所说的控制是指什么?

它指的是“企业安全的三个R原则”:

一旦确定了CVE的修复程序,您就可以修复系统而无需停机。您可以有效缩短平均修复时间。如今,修补工作已成为首席执行官和董事会的关注重点,所以这一优势极具价值。

您随时可以从已知的良好状态重新部署您的平台,而无需停机。如果您经常重设系统,就可以降低高级持续性威胁带来的风险。这类恶意软件的滋生来源于停滞不前。您有能力消除APT造成损害所需要的条件。(一家受到高度监管的银行每周对其整个环境进行一次重建,而且是在营业时间进行。这是采用传统操作系统根本无法实现的。)

通过自动轮换系统凭证和系统中的其他密钥,可以有效减少凭证泄露造成的风险。

正因如此,嵌入式操作系统的未来一片光明。

如今的不可变基础架构实践缓和了服务器纷争,简化了配置管理。未来的领导者将基于多种抽象采用云原生安全模型,具体包括:容器、应用平台和函数。

现在,事情才变得有趣了。花点时间想一想嵌入式操作系统是如何实现这一切的。

然后再也不用考虑操作系统了。

Jared是一位产品管理专业人员,他热衷于设计和构建,并通过关键技术合作机会,将产品推向市场,以提高可用性,帮助客户提高生产力。

点击下方“阅读原文”查看英文博客

以上是关于云原生时代的美国情报系统转型:新STIG中纳入了嵌入式操作系统Ubuntu的主要内容,如果未能解决你的问题,请参考以下文章