nginx_parsing_vulnerability nignx解析漏洞复现

Posted 黑白之道

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了nginx_parsing_vulnerability nignx解析漏洞复现相关的知识,希望对你有一定的参考价值。

漏洞名称:niginx解析漏洞

漏洞危害:高危

漏洞来源:

https://github.com/vulhub/vulhub ... rsing_vulnerability

涉及应用版本:

该漏洞与nginx、php版本无关,属于用户配置不当造成的解析漏洞。

漏洞成因:

nginx解析漏洞因为用户配置不当造成的漏洞。

解析格式:

1.jpg/.php、1.jpg/.php,1.jpg会被当成php格式解析

nginx和iis7.x解析漏洞类似,都是加上/.php后文件以php格式解析。

配置文件vim /etc/php5/fpm/php.ini、vim /etc/php5/fpm/pool.d/www.conf

关键配置项: cgi.fix_pathinfo=1,security.limit_extensions=允许解析其他格式为php,则存在解析漏洞。

niginx解析漏洞因为用户配置不当造成的漏洞

复现过程:

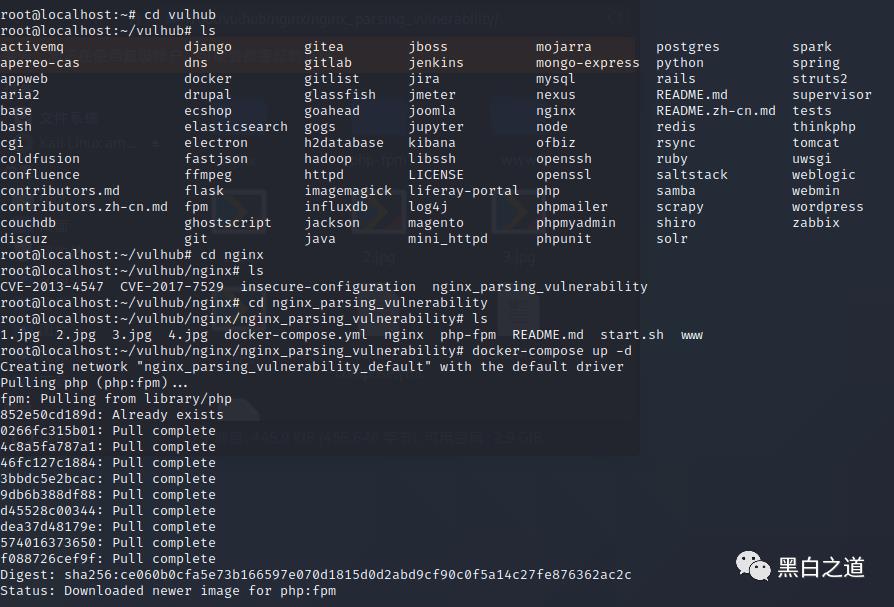

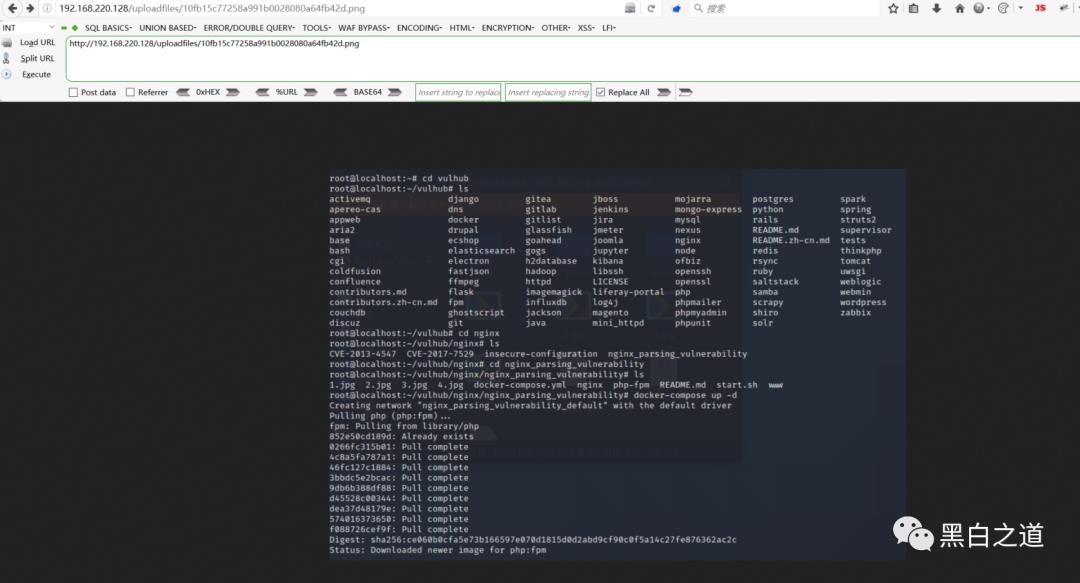

1.用vulhub靶场搭建nignx解析漏洞的漏洞环境

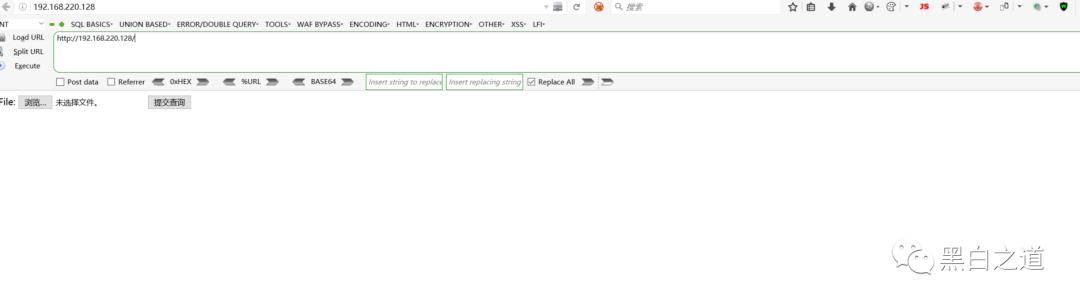

2.浏览器访问漏洞靶场(ip)

3.上传图片马

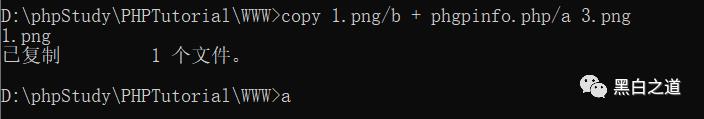

图片马制作:随便准备一张照片和一个小马通过cmd命令生成图片马

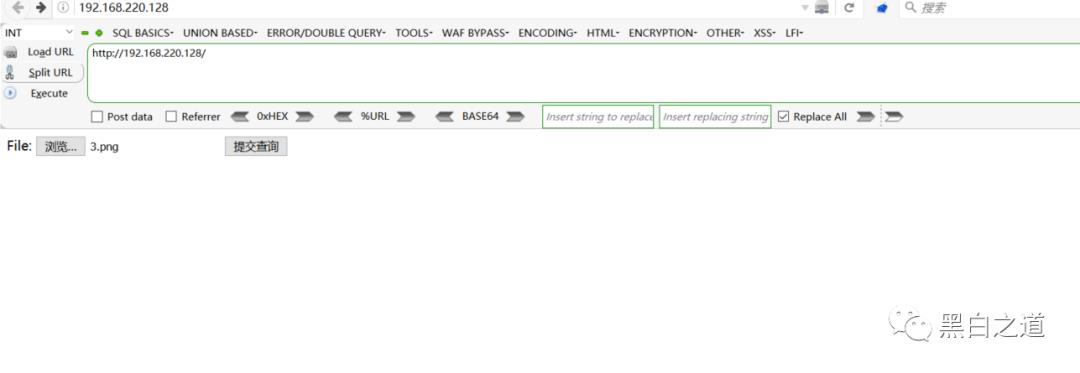

上传文件

上传成功,文件存储路径都写出来了

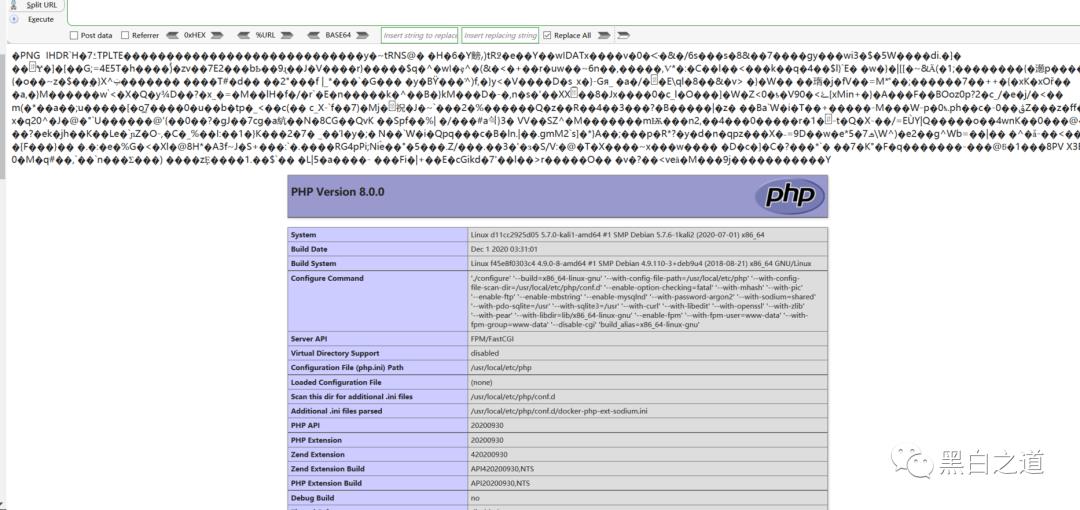

访问图片马

在图片马后加/.php 把文件当作php文件解析

总体来说是因为配置不当造成的一个解析漏洞,实战环境下可以先测试是否存在解析漏洞。

解决方法:?

主要是两个配置文件中配置不当造成的。

?修改配置文件vim /etc/php5/fpm/php.ini

?将cgi.fix_pathinfo=1,设置为0

?修改配置文件vim /etc/php5/fpm/pool.d/www.conf

?将security.limit_extensions=,设置为:

?security.limit_extensions=.php,只允许php文件解析。

推荐文章++++

*

*

*

以上是关于nginx_parsing_vulnerability nignx解析漏洞复现的主要内容,如果未能解决你的问题,请参考以下文章