老司机带你学安全测试:SQL注入(SQL Injection)漏洞示例

Posted 自动化软件测试

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了老司机带你学安全测试:SQL注入(SQL Injection)漏洞示例相关的知识,希望对你有一定的参考价值。

1、在OWASP Top 10(2017 RC2)中,注入类攻击名列榜首;

2、SQL注入是一种将SQL代码添加到输入参数中,传递到服务器解析并执行的一种攻击手法;

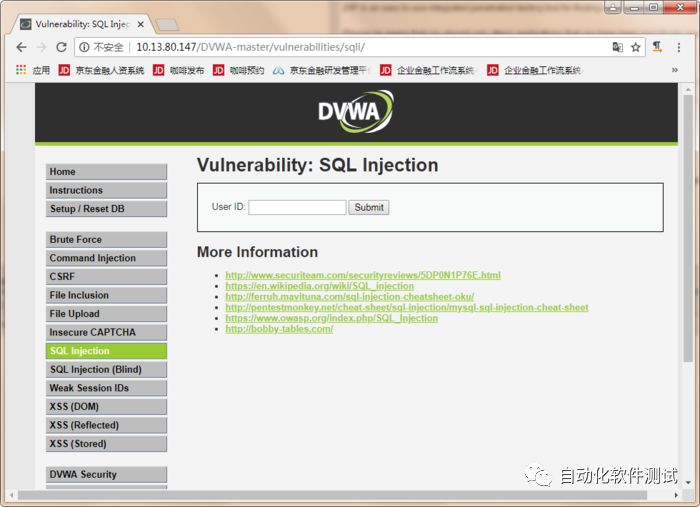

3、以下实际场景实验,打开靶机,大家可以看到这是一个根据用户ID查询用户信息的页面:

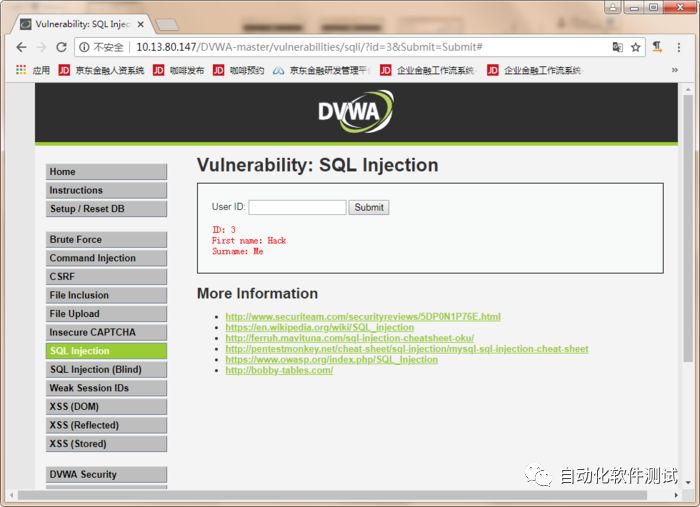

4、在“User ID: ”输入框里输入“3”,提交,可以看到页面显示ID = 3的用户信息,通过页面返回,我们猜测程序伪代码是:select first_name,last_name from TABLENAME where user_id = '+文本框内容+';

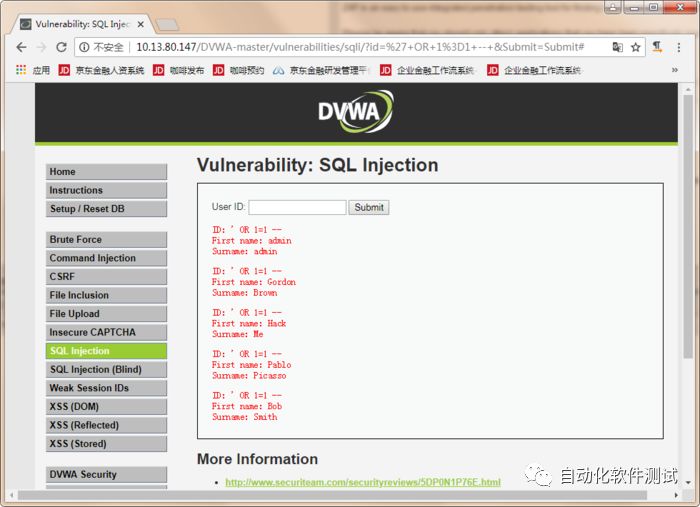

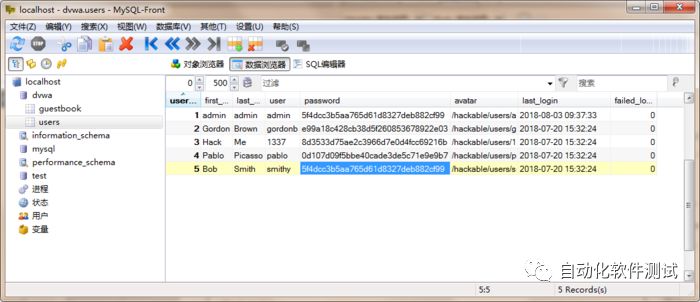

5、模拟黑客“拖库”,在“User ID: ”输入框里输入“' or 1=1 -- ”,这里的"--"是mysql数据库的注释符,在它后面的内容全部作为注释信息,不被执行。提交后,程序拼接并在数据库执行的SQL是:select first_name,last_name from TABLENAME where user_id ='' or 1=1(因为--的存在,程序代码里主动拼接出的'符号,变成了注释内容,躲避了语法错误), 攻击成功,因为“or 1=1”的存在,返回表中所有用户信息(可以和数据库客户端截图对比观察):

6、猜表名,在“User ID: ”输入框里输入“' 3' and exists(select * from admin) --”,提交,系统返回dvwa.admin表不存在(类似的,我们可以根据数据库返回,判断数据库的具体类型):

7、继续猜表名,在“User ID: ”输入框里输入“' 3' and exists(select * from users) --”,提交,系统返回id =3的数据,证明数据表dvwa.users存在:

8、上面第5步是SQL注入的基础手法。到现在为止,已经猜到表名,且可以在输入框里输入除了ID以外的其他SQL命令,且获得执行,如果还是想不起来能做什么,那你真的不适合做黑客;

9、最后提几个常用SQL注入的预防方法:

--采用预编译 .PreparedStatement、

--严格检查输入变量的类型和格式、

--过滤和转义特殊字符。

Testfan社区在今年正式上线了,大家可在社区交流分享技术经验,并且有测试大牛答疑解惑

Testfan为广大测试人员提供技术交流群:

Selenium自动化测试群:197180340

接口测试开发群:521192806

Appium自动化测试:534129320

LoadRunner性能测试群:495447734

移动APP专项测试群:567341175

RobotFramework群:566755248

Testfan各个讲师们,定时为大家带来免费公开课

获取链接:http://www.testfan.cn/#gks

以上是关于老司机带你学安全测试:SQL注入(SQL Injection)漏洞示例的主要内容,如果未能解决你的问题,请参考以下文章

从入门到精通 | Linux老司机带你学Zabbix,运维小白速收!