高危预警linux"永恒之蓝"漏洞来袭!

Posted 三矛安全

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了高危预警linux"永恒之蓝"漏洞来袭!相关的知识,希望对你有一定的参考价值。

Samba是在Linux和UNIX系统上实现SMB协议的一个软件。2017年5月24日Samba发布了4.6.4版本,中间修复了一个严重的远程代码执行漏洞,漏洞编号CVE-2017-7494,漏洞影响了Samba 3.5.0 和包括4.6.4/4.5.10/4.4.14中间的版本。三矛安全团队第一时间对该漏洞进行了分析,确认属于严重漏洞,可以造成远程代码执行。

漏洞编号:CVE-2017-7494

危害等级:严重

影响版本:Samba 3.5.0 和包括4.6.4/4.5.10/4.4.14中间版本

漏洞描述:2017年5月24日Samba发布了4.6.4版本,修复了一个严重的远程代码执行漏洞,该漏洞影响了Samba 3.5.0 和包括4.6.4/4.5.10/4.4.14中间的版本。

如官方所描述,该漏洞只需要通过一个可写入的Samba用户权限就可以提权到samba所在服务器的root权限(Samba默认是root用户执行的)。

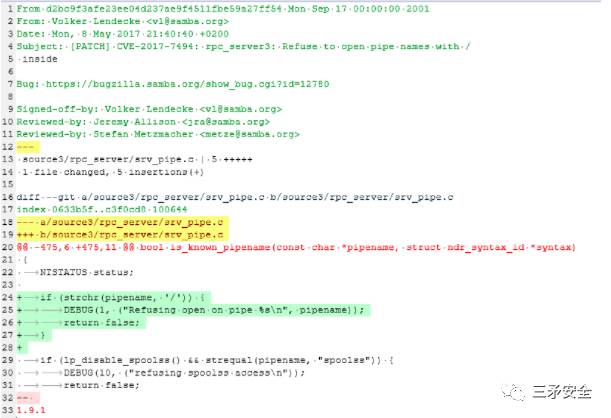

从Patch来看的话,is_known_pipename函数的pipename中存在路径符号会有问题:

再延伸下smb_probe_module函数中就会形成公告里说的加载攻击者上传的dll来任意执行代码了。

1.使用源码安装的Samba用户,请尽快下载最新的Samba版本手动更新;

2.使用二进制分发包(RPM等方式)的用户立即进行yum,apt-get update等安全更新操作;

缓解策略:用户可以通过在smb.conf的[global]节点下增加 nt pipe support = no 选项,然后重新启动Samba服务, 以此达到缓解该漏洞的效果。

小编提醒

NSA漏洞不断被曝光,MAC和Linux在窃喜的时候,新的Samba的远程代码执行被曝光。目前,已经有漏洞利用工具包含了此漏洞的利用代码,请各位小主第一时间修复漏洞。

三矛安全

三矛安全是北京三矛科技有限公司旗下官方订阅号,三矛科技是一家专注于企业安全威胁分析的科技公司,致力于为企业提供可持续的安全威胁感知能力,并结合自适应云安全体系帮助企业快速建立安全防护系统。团队核心成员由一线互联网公司的资深安全专家和互联网技术精英组合而成。

以上是关于高危预警linux"永恒之蓝"漏洞来袭!的主要内容,如果未能解决你的问题,请参考以下文章

MS17-010 "Eternal Blue(永恒之蓝)”, 修复补丁下载汇总地址!