网络入侵的名词解释

Posted

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了网络入侵的名词解释相关的知识,希望对你有一定的参考价值。

1、入侵检测技术

2、SNORT组件及工作流程

3、分布式SNORT体系的分层

4、交换机的SPAN技术

至急:中午前要答案。各位帮忙!

入侵检测方法很多,如基于专家系统入侵检测方法、基于神经网络的入侵检测方法等。目前一些入侵检测系统在应用层入侵检测中已有实现。

入侵检测通过执行以下任务来实现:

1.监视、分析用户及系统活动;

2.系统构造和弱点的审计;

3.识别反映已知进攻的活动模式并向相关人士报警;

4.异常行为模式的统计分析;

5.评估重要系统和数据文件的完整性;

6.操作系统的审计跟踪管理,并识别用户违反安全策略的行为。

入侵检测系统典型代表

入侵检测系统的典型代表是ISS公司(国际互联网安全系统公司)的RealSecure。它是计算机网络上自动实时的入侵检测和响应系统。它无妨碍地监控网络传输并自动检测和响应可疑的行为,在系统受到危害之前截取和响应安全漏洞和内部误用,从而最大程度地为企业网络提供安全。

入侵检测系统目前存在的问题:

1. 现有的入侵检测系统检测速度远小于网络传输速度, 导致误报率和漏报率

2. 入侵检测产品和其它网络安全产品结合问题, 即期间的信息交换,共同协作发现攻击并阻击攻击

3. 基于网络的入侵检测系统对加密的数据流及交换网络下的数据流不能进行检测, 并且其本身构建易受攻击

4. 入侵检测系统体系结构问题

发展趋势:

1. 基于agent(注:代理服务)的分布协作式入侵检测与通用入侵检测结合

2. 入侵检测标准的研究, 目前缺乏统一标准

3. 宽带高速网络实时入侵检测技术

4. 智能入侵检测

5. 入侵检测的测度

2,在1998年,Martin Roesch先生用C语言开发了开放源代码(Open Source)的入侵检测系统Snort.直至今天,Snort已发展成为一个多平台(Multi-Platform),实时(Real-Time)流量分析,网络IP数据包(Pocket)记录等特性的强大的网络入侵检测/防御系统(Network Intrusion Detection/Prevention System),即NIDS/NIPS.Snort符合通用公共许可(GPL——GUN General Pubic License),在网上可以通过免费下载获得Snort,并且只需要几分钟就可以安装并开始使用它.snort基于libpcap。

snort系统组成:snort由三个重要的子系统构成:数据包解码器,检测引擎,日志与报警系统。

Snort有三种工作模式:嗅探器、数据包记录器、网络入侵检测系统。嗅探器模式仅仅是从网络上读取数据包并作为连续不断的流显示在终端上。数据包记录器模式把数据包记录到硬盘上。网路入侵检测模式是最复杂的,而且是可配置的。我们可以让snort分析网络数据流以匹配用户定义的一些规则,并根据检测结果采取一定的动作。

3,SPAN技术主要是用来监控交换机上的数据流,大体分为两种类型,本地SPAN和远程SPAN.

----Local Switched Port Analyzer (SPAN) and Remote SPAN (RSPAN),实现方法上稍有不同。

利用SPAN技术我们可以把交换机上某些想要被监控端口(以下简称受控端口)的数据流COPY或MIRROR一

份,发送给连接在监控端口上的流量分析仪,比如CISCO的IDS或是装了SNIFFER工具的PC. 受控端口和

监控端口可以在同一台交换机上(本地SPAN),也可以在不同的交换机上(远程SPAN)。

二、名词解释

SPAN Session--SPAN会话

SPAN会话是指一组受控端口与一个监控端口之间的数据流。可以同时对多个端口的进入流量或是一个端

口的外出流量进行监控,也可以对VLAN内所有端口的进入流量进行监控,但不能同时对多个端口的外出

流量及VLAN的外出流量进行监控,可以对处于关闭状态的端口设置SPAN,但此时的SPAN会话是非活动,

但只要相关的接口被打开,SPAN就会变为活动的。

监控端口最好是>=受控端口的带宽,否则可能会出现丢包的情况。

SPAN Traffic--SPAN的流量

使用本地SPAN可以监控所有的网络流量,包括multicast、bridge protocol data unit (BPDU),和CDP、

VTP、DTP、STP、PagP、LACP packets. RSPAN不能监控二层协议。

Traffic Types--流量类型

被监控的流量类型分为三种,Receive (Rx) SPAN 受控端口的接收流量,Transmit (Tx) SPAN 受控端口

的发送流量,Both 一个受控端口的接收和发送流量。

Source Port--SPAN会话的源端口(也就是monitored port-即受控端口)

受控端口可以是实际的物理端口、VLAN、以太通道端口组EtherChannel,物理端口可以在不同的VLAN中,

受控端口如果是VLAN则包括此VLAN中的所以物理端口,受控端口如果是以太通道则包括组成此以太通道组

的所有物理端口,如果受控端口是一个TRUNK干道端口,则此TRUNK端口上承载的所有VLAN流量都会受到监

控,也可以使用filter vlan 参数进行调整,只对filter vlan 中指定的VLAN数据流量做监控。

Destination Port--SPAN会话的目的端口(也就是monitoring port-即监控端口)

监控端口只能是单独的一个实际物理端口,一个监控端口同时只能在一个SPAN会话中使用,监控

端口不参与其它的二层协议如:Layer 2 protocols

Cisco Discovery Protocol (CDP),

VLAN Trunk Protocol (VTP),

Dynamic Trunking Protocol (DTP),

Spanning Tree Protocol (STP),

Port Aggregation Protocol (PagP),

Link Aggregation Control Protocol (LACP).

缺省情况下监控端口不会转发除SPAN Session以外的任何其它的数据流,也可以通过设置ingress

参数,打开监控端口的二层转发功能,比如当连接CISCO IDS的时会有这种需求,此时IDS不仅要接

收SPAN Session的数据流,IDS本身在网络中还会与其它设备有通讯流量,所以要打开监控端口的

二层转发功能。

Reflector Port--反射端口

反射端口只在RSPAN中使用,与RSPAN中的受控端口在同一台交换机上,是用来将本地的受控端口流量

转发到RSPAN中在另一台交换机上的远程监控端口的方法,反射端口也只能是一个实际的物理端口,

它不属于任何VLAN(It is invisible to all VLANs.)。

RSPAN中还要使用一个专用的VLAN来转发流量,反射端口会使用这个专用VLAN将数据流通过TRUNK端口

发送给其它的交换机,远程交换机再通过此专用VLAN将数据流发送到监控端口上的分析仪。

关于RSPAN VLAN的创建,所有参与RSPAN的交换机应在同一个VTP域中,不能用VLAN 1,也不能用

1002-1005,这是保留的(reserved for Token Ring and FDDI VLANs),如果是2-1001的标准VLAN,

则只要在VTP Server上创建即可,其它的交换机会自动学到,如果是1006-4094的扩展VLAN,则需要

在所有交换机上创建此专用VLAN.

反射端口最好是>=受控端口的带宽,否则可能会出现丢包的情况。

VLAN-Based SPAN--基于VLAN的SPAN

基于VLAN的SPAN只能监控VLAN中所有活动端口接收的流量(only received (Rx) traffic),如果

监控端口属于此VLAN,则此端口不在监控范围内,VSPAN只监控进入交换机的流量,不对VLAN接口上

的路由数据做监控。

(VSPAN only monitors traffic that enters the switch, not traffic that is routed between VLANs.

For example, if a VLAN is being Rx-monitored and the multilayer switch routes traffic

from another VLAN to the monitored VLAN, that traffic is not monitored and is not received

on the SPAN destination port. )

三、SPAN和RSPAN与其它特性的互操作性

Routing--SPAN不监控VLAN间的路由数据;(不好理解)

Routing—Ingress SPAN does not monitor routed traffic. VSPAN only monitors traffic that

enters the switch, not traffic that is routed between VLANs. For example, if a VLAN is

being Rx-monitored and the multilayer switch routes traffic from another VLAN to the

monitored VLAN, that traffic is not monitored and not received on the SPAN destination port.

STP--监控端口和反射端口不会参与STP,但SPAN对受控端口的STP没有影响;

CDP--监控端口不参与CDP;

VTP--RSPAN VLAN可以被修剪pruning;

VLAN and trunking--可以修改受控端口、监控端口和反射端口的VLAN和TRUNK设置,受控端口的改变

会立即生效,而监控端口和反射端口则要在从SPAN中去除后才会生效;

EtherChannel--整个以太通道组可以做为受控端口使用,如果一个属于某个以太通道组的物理端口被

配成了受控端口、监控端口或反射端口,则此端口会自动从以太通道组去除,当SPAN

删除后,它又会自动加入原以太通道组;

QoS--由于受QoS的策略影响,监控端口上收到的数据流会与受控端口实际的数据流不同,比如DSCP值

被修改等;

Multicast--SPAN可以监控组播的数据流;

Port security--安全端口不能做为监控端口使用;

802.1x--受控端口、监控端口和反射端口上可以设置802.1x,但有些限制。

四、SPAN和RSPAN的配置举例

SPAN的限制和缺省设置

Catalyst 3550交换机上最多只能设置两个SPAN Session,缺省SPAN没有使用,如果做了设置,缺省

情况下,第一个被设为受控端口的接口进出流量都会受到监控,以后再追加的受控端口只会对接收的

流量进行监控,监控端口的默认封装类型为Native,也就是没有打VLAN的标记。

参考资料:百度百科

参考技术A 外来物种!有的是外国的植物种子随风吹来的!有的是随着进口的设备等物资进来的!但多数是刮大风吹来的!结合社会网络-生态网络模型分析物种入侵问题

Danielle等人近日在Journal of Environmental Management上发表研究文章,论述了结合社会-生态网络模型分析物种入侵。

据文中报道,这是首次在一个流行病学的框架下结合社会网络和生态网络分析来研究一个入侵物种。该研究通过对中华圆田螺入侵盐谷地区水库的25年情景分析,得出了入侵的合理预测。

图1 中华圆田螺(图源自搜狗百科)

http://baike.sogou.com/h66871587.htm?sp=l66871588

这篇文章基于流行病传播的方式分析了物种入侵的过程。该研究叙述的物种传播方式为:1,首先有一个宿主,就是入侵生物群体的传播源,2,入侵生物通过社会传播途径,带到下一个地点,3,入侵物种的生存和繁殖,数量增长到一定的阈值时成为新的传播源。依照这样的模式,进行入侵。

社会网络分析方法应用

社会网络分析(Social Network Analysis,SNA)问题起源于物理学中的适应性网络,通过研究网络关系,有助于把个体间关系、“微观”网络与大规模的社会系统的“宏观”结构结合起来,通过数学方法、图论等定量分析方法分析路径关系。

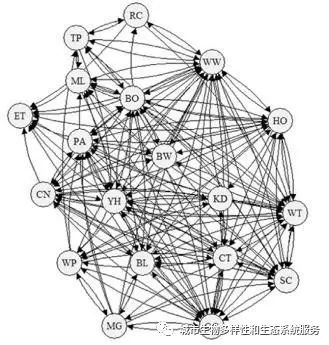

图2 19个水库间垂钓活动路径图

生态网络模型方法应用

生态系统是一个具有很强的自组织、自发展的复杂网络系统。 生态网络分析是模拟生物间相互作用关系的网络,描述生态系统中不同物种间物质、能量流动的结构。

生态网络模型主要来解释,水库如果出现入侵物种后,入侵物种的繁殖和对原生生物的影响。作者使用Ecopath with Ecosim软件对每个水库的生物群落结构进行建模。 Ecopath with Ecosim是一个功能十分强大的生态系统模型软件,已在全世界不同纬度地区、不同类型生态系统的研究中得到了验证。本文基于食物网的数量平衡模型(Mass-balanced model),分析了中国圆田螺在logistic生长模式时,水库生态系统的时空变化方式。

社会网络和生态网络结合

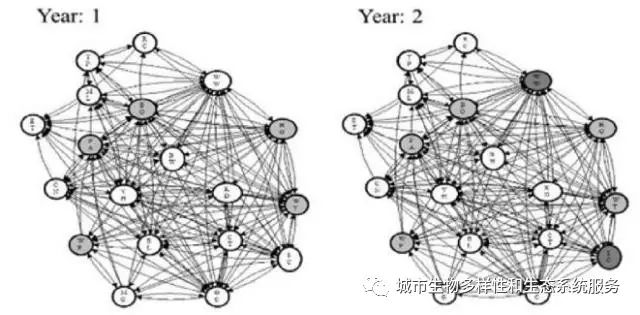

该研究以一年为时间间隔。作者假设每一年,垂钓活动会把 0.12%的中华圆田螺,从已被传染的水库带到与其活动密切的水库。水库之间的垂钓活动关系网由社会网络路径给出。一旦未被感染水库被垂钓活动带来中华圆田螺,则根据生态网络模型计算多长时间后,中华圆田螺会达到资源承载力10%。一旦水库中华圆田螺达到这个数量,这个水库就会成为新的“传染源”。然后再根据社会网络模型继续分析,与这个水库垂钓活动密切的水库。如此动态发展,就会看出水库被入侵的过程,即被入侵的时间。

基于社会网络和生态网络的方法,文章对盐谷19个水库,25年的情景进行预测。文章的结果发现,其中Wagon Train, Branched Oak and Pawnee,这三个水库是未来25年被圆田螺入侵最严重的水库。文章所得出的结果,对水域的物种入侵起到了预警作用。

图3 入侵过程年际分析,颜色深浅表示入侵程度(具体25年情况见原文)

编者认为:

这篇文章的创新是在一个流行病学的框架下结合社会网络和生态网络分析来研究一个入侵物种。传统的物种迁移模型主要受生物群体自身的变化规律以及受地理环境的影响。对于水生入侵物种而言,入侵受人为因素,特别是垂钓活动的影响极大。该研究采用的结合社会网络分析和生态网络分析的方法,将垂钓活动和生物自身的群体变化结合起来分析物种入侵。

但是该研究在社会网络分析中仅仅是考虑了垂钓者的活动情况。渔民活动、社会政策的制定、环保组织的介入都会对社会网络结构造成影响。物种入侵还有可能通过野生动物的觅食等方式,所以该研究的结果一定程度上,可能被低估。

对于社会网络与生态网络的结合上,作者进行了大量的假设和参数固定,包括垂钓活动能带来物种的比率,资源的承载度。编者认为,该研究进行大量假设,一个可能的原因是,文中考虑了社会网络会对生态网络的影响,但是生态网络对社会网络的反馈作用没有考虑。例如,水库生物结构变了,哪些鱼类多了,少了,会影响垂钓者的选择,从而影响社会网络结构。

在数据准备上,作者在每个水库的物种结构和数量的测量上,多处采用了近似的结果。文章中也说明了,由于调查时间问题,很多水库的生物组成和数量采用类比近似的方法。

所以在研究社会生态模型研究中,考虑生态系统对社会系统的影响和数据完备都是未来研究可能的关键点。

原文出处

Haak, D.M., Fath, B.D., Forbes, V.E., Martin, D.R., Pope, K.L., 2017. Coupling ecological and social network models to assess “transmission” and “contagion” of an aquatic invasive species. J. Environ. Manage. 190, 243-251.

点击“阅读原文” 查看文献

UBES_China 提供城市生态系统服务和生物多样性研究和管理的最新信息。欢迎大家分享相关信息。投稿邮箱:ubes_china@126.com

以上是关于网络入侵的名词解释的主要内容,如果未能解决你的问题,请参考以下文章