SQL注入攻击威胁依旧,天融信TopWAF助力防御

Posted 天融信

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了SQL注入攻击威胁依旧,天融信TopWAF助力防御相关的知识,希望对你有一定的参考价值。

据2020年国家信息安全漏洞库发布的月度(一月至十一月)漏洞报告数据显示,SQL注入漏洞是高危漏洞之一。SQL注入作为一种“古老”的Web攻击手段于1999年被认定为常见Web安全威胁之一,并在OWASP TOP10关于注入攻击说明中被列在注入类攻击的首位。至今,简单高效的SQL注入仍是黑客惯用的攻击手法之一,如何更好应对这种“经久不衰”的高危攻击方式,依旧是保护Web服务需面对的重要问题。

知己知彼,方可百战不殆

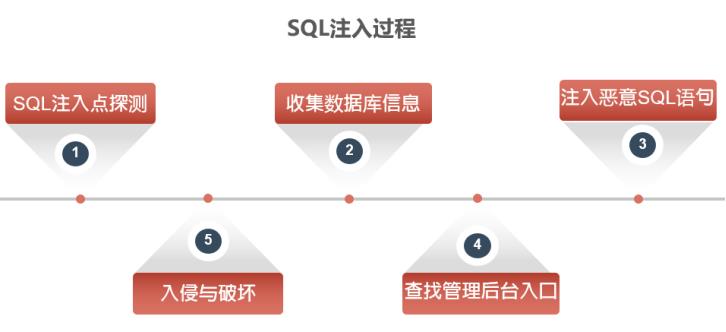

SQL注入攻击的本质是服务器误将攻击者输入的非法SQL语句当作代码执行。设计存在缺陷的Web程序忽略了检查用户输入数据的合法性,入侵者向数据库注入非法SQL指令后即可根据程序返回的结果窃取关键信息甚至管理权限,从而达到盗取网站文件数据或者给网页植入木马暗链等目的。

天融信TopWAF防御之道

高危险性SQL注入攻击一直是Web安全防御的要点之一。作为集事前风险探知、事中即时防御、事后威胁分析于一体的Web全安全周期防护产品,天融信Web应用防火墙系统(TopWAF)可有效防御当前主流的SQL注入等Web攻击。

TopWAF事前风险探知具有Web漏扫与虚拟补丁功能。Web漏洞扫描功能可检测站点的安全风险,安全人员可将漏洞扫描产生的站点风险报告导入TopWAF中,结合虚拟补丁功能生成针对性的临时Web安全防护策略实现主动防御,形成事前风险探知防御体系。

TopWAF内置丰富SQL注入攻击规则,事中防御引擎通过对Web应用流量的深度检测,采用归一化的引擎算法实现攻击指纹库以及响应数据检测处理的归一化,提高准确性与检测效率,结合防逃逸技术,可有效实现对SQL注入攻击的正向阻断。对于未被记录在册的SQL注入方式,TopWAF具备自智能学习能力构建正向参数模型,基于正向模型参数识别非法请求,实时防御未知SQL注入威胁。

事后威胁分析功能可将攻击信息实时记录到攻击日志,有效协助安全人员复现追溯攻击方式与路径,提供完整的攻击事件复原,便于在攻击发生后优化调整安全策略。

天融信作为中国领先的网络安全、大数据与云服务提供商,一直以来专注为客户提供高品质的网络安全产品及解决方案,面对步步紧逼、不断升级的Web安全威胁,TopWAF可为客户提供更为全面的Web安全防护能力。

热·点·推·荐

以上是关于SQL注入攻击威胁依旧,天融信TopWAF助力防御的主要内容,如果未能解决你的问题,请参考以下文章