期末复习计算机网络 谢希仁版网络安全

Posted 小生凡一

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了期末复习计算机网络 谢希仁版网络安全相关的知识,希望对你有一定的参考价值。

目录

网络安全

1. 计算机网络的安全威胁

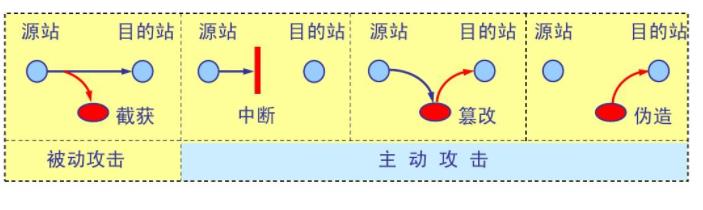

计算机网络的通信面临两大类威胁,即被动攻击和主动攻击

- 被动攻击:攻击者从网络上窃听他人的通信内容。通常把这类攻击称为截获

- **主动攻击:**主要有下面几种常见方式

-

- 篡改:攻击者故意篡改网络上传送的报文。

-

- 恶意程序:这种种类很多,对网络安全威胁比较大的有:计算机病毒,计算机蠕虫,特洛伊木马,逻辑炸弹,后门入侵,流氓软件等待。

-

- 拒绝服务Dos:指攻击者向互联网上的某个服务器不停地发送大量分组,使该服务器无法提供正常的服务,甚至完全瘫痪。

2. 两类密码体制, 代表性算法

2.1 对称密钥密码体制

加密密钥与解密密钥是使用相同的密码体制。

数据加密标准DES属于对称密钥密码体系。DES的保密性仅取决于对密钥的保密,而算法是公开的。但是由于目前已经设计出了搜索DES密钥的专用芯片,所以56位DES已不再被认为是安全的。

2.2 非对称密钥密码体制

又称公钥密码体制或者公开密钥密码体制,这个体制是使用不同的加密密钥与解密密钥。

公钥密码体制的产生主要有两个方面的原因:

- 由于对称密钥密码体制的密钥分配问题。

- 对数字签名的需求。

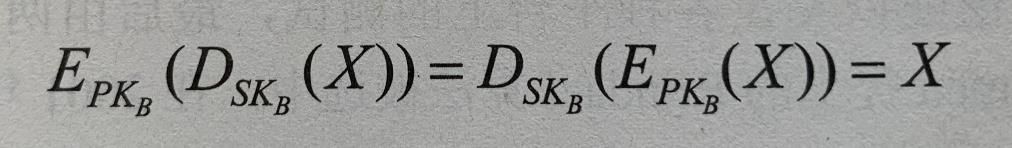

在公钥密码体制中,加密密钥PK(publie key即公钥)是面向公众公开的,而解密密钥SK(secret Key即私钥或密钥)是需要保密的。加密算法E和解密算法D也都是公开的。

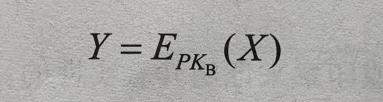

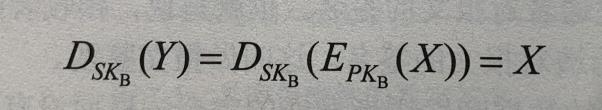

非对称加密的加密和解密过程有下面几个特点:

-

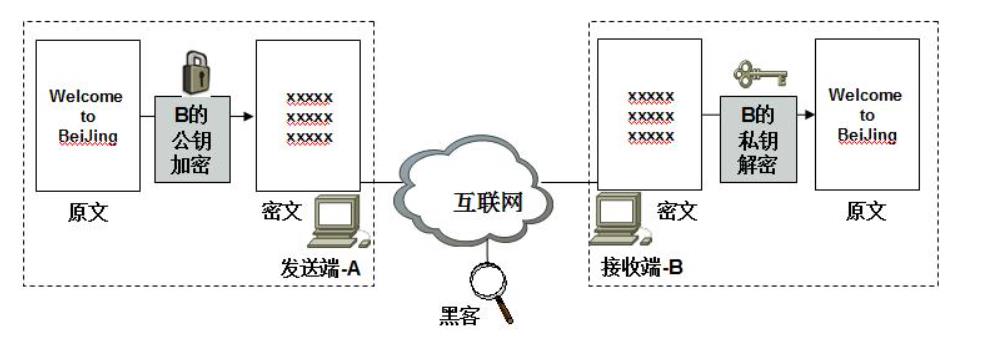

密钥对产生器产生接收者B的一堆密钥:加密密钥PK和解密密钥SK,发送者A所用的加密密钥PK就是接收者B的公钥,它向公众公开。而B所用的解密密钥SK就是接收者B的私钥,对其他人都保密。

-

发送者A用B的公钥通过E运算对明文X加密,得出密文Y,发送给B。

B用自己的私钥通过D运算进行解密,恢复出明文。

-

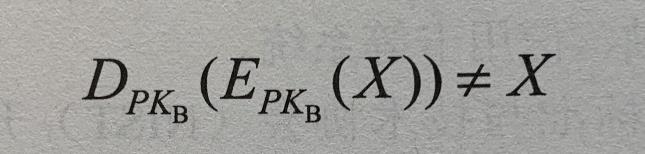

虽然在计算机上很容易产生成对的PK和SK,但从已知的PK实际上不可能推导出SK。

-

虽然公钥可以用来加密,但是却不能用来解密。

-

先后对X进行D运算和E运算或进行E运算和D运算,结果都是一样的。

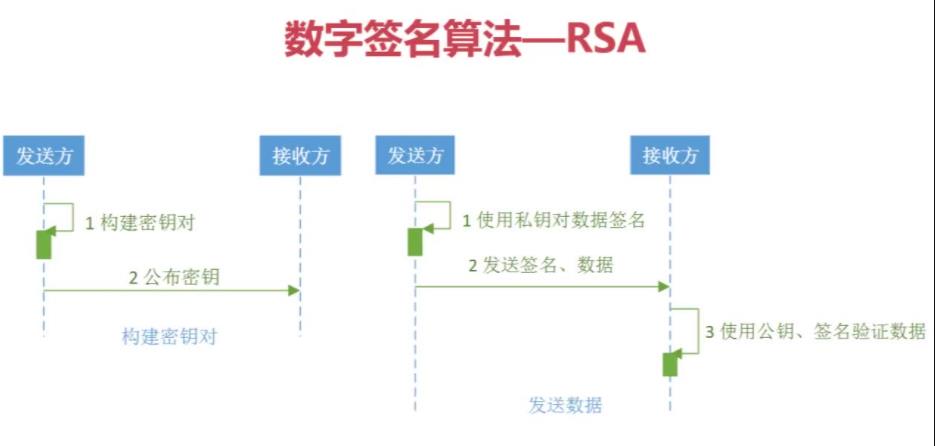

3. 数字签名、报文完整性鉴别,实体鉴别

3.1 数字签名特点

- 接收者能够核实发送者对报文的签名。也就是说,接收者能够确信该报文的确是发送者发送的。其他人无法伪造对报文的签名,这就是报文鉴别

- 接收者确信所收到的数据和发送者发送的完全一样而没有被篡改一样。这叫做报文的完整性

- 发送者不能抵赖对报文的签名。这叫做不可否认。

3.1 报文完整性鉴别

鉴别是网络安全中一个很重要的问题。鉴别和加密是不相同的概念,鉴别是要验证通信的对方的确是自己所要通信的对象,而不是其他的冒充者,并且所传送的报文是完整的明没有被他人篡改过。

鉴别与授权也是不同的概念。授权设计的问题是:所进行的过程是否被允许

鉴别可以分为两种:

- 报文鉴别

- 实体鉴别

3.2 报文鉴别的方法

- . 密码散列函数:

- 散列函数的输入长度可以很长,但其输出长度则是固定的,并且较短。散列函数的输出叫散列值或是散列

- 不同的散列值肯定对应不同的输入,但其输出长度却可能得出相同的散列值。

3.2.1 MD5

算法大致如下过程:

- 先把任意长的报文按模2的64次方计算其余数(64位),追加在报文的后面。

- 在报文和余数之间填充1~512位,使得填充后的总长度是512的整数倍。填充的首位是1,后面都是0

- 把追加和填充后的报文分割为一个个512位的数据块,每个512位的报文数据再分成4个128位的数据块一次送到不同的的散列函数进行4轮计算。每一轮又都按32位的小数据块进行复杂的运算,一直到最后计算出MD5报文摘要代码(128位)

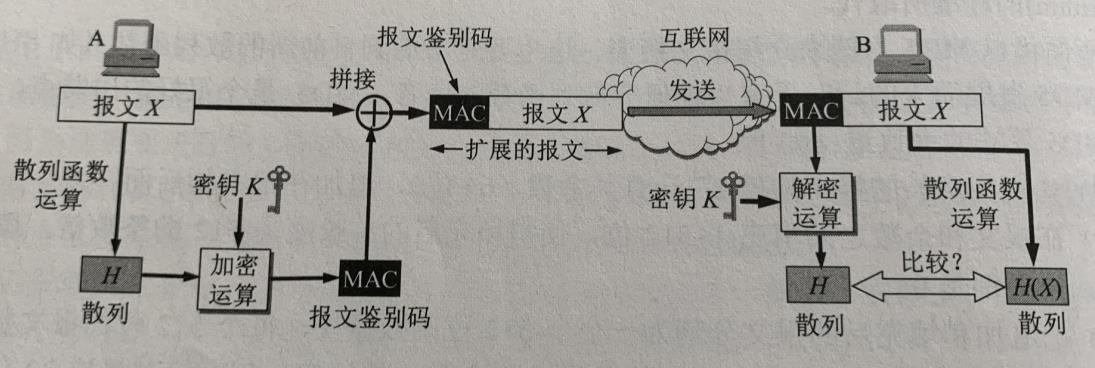

3.2.2 报文鉴定码

报文鉴定中怎样使用散列函数?

- 用户A首先根据自己的明文X计算出散列H(x)。为方便起见,把散列H(x)记为H。

- 用户A把散列H拼接在明文X的后面,生成了扩展的报文(X,H),然后发送给B。

- 用户B收到了这个扩展的报文(X,H),因为散列的长度H是早已知道的固定值,因此可以把收到的散列H和明文X分离开。B通过散列函数的运算,计算出收到的明文X的散列H(M)。若H(X)=H,则B似乎可以相信所收到的明文是A发送过来的。

但是这种方法实际上是不可行的。设想某个入侵者创建了一个伪造的报文M,然后也同样计算出散列H(M),并且冒充A把拼接又散列的扩展报文发送给B。B收到扩展的报文(M,H(M))后,按照上面的第三步骤,发现一切都是正常的,就会误认为所收到的伪造报文就是A发送的。

对上述的攻击进行防范可以通过下面的方法,对散列进行一次加密

3.3 实体鉴别

实体鉴别和报文鉴别不同。报文鉴别是对每一个收到的报文都要鉴别报文的发送者,而实体鉴别是在系统接入的全部持续时间内对自己通信的对方实体只需验证一次。

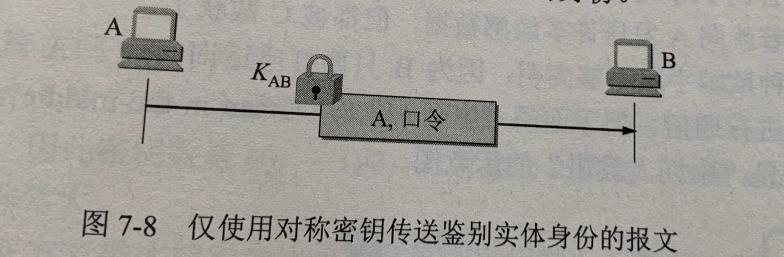

最简单的实体鉴别过程就是:

A向远端的B发送带有自己身份A(例如,A的姓名)和口令的报文,并且使用双方约定好的共享堆成密钥K进行加密。B收到此报文后,用共享对称密钥K进行解密,从而鉴别了实体A的身份。

但是这种鉴别方式还是具有明显的漏洞,例如,入侵者C可以从网络上截获A发给B的报文,C并不需要破译这个报文,而是直接把这个由A加密的报文发送给B,使B误认为C就是A;然后B就向伪装成A的C发送许多本来应当发给B,使得B误认为C就是A,然后B就向伪装成A的C发送许多本来应该发送A的数据,这就叫做重放攻击,C甚至还可以截获到A的IP地址,把A的IP地址冒充为自己的IP地址(IP欺骗),使得B更容易受骗。

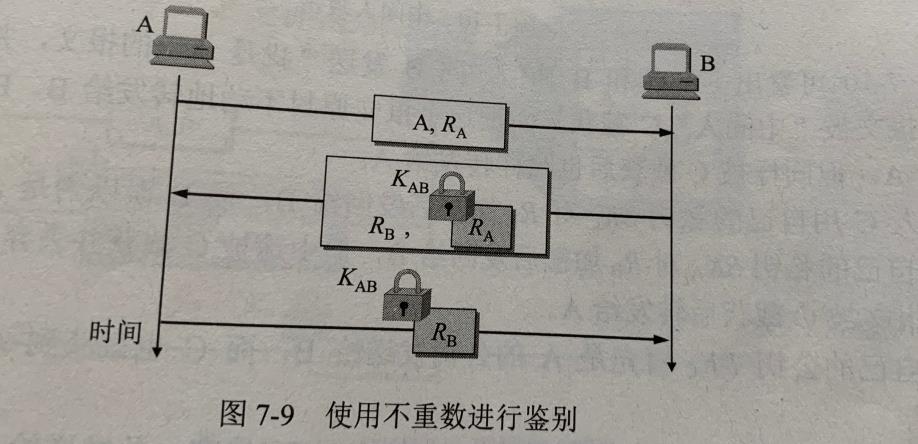

对于这种的重放攻击,我们可以使用不重数(nonce)。不重数就是一个不重复使用的大随机数,即“一次一数”。在鉴别过程中不重数可以使B能够把重复的鉴别请求和新的鉴别请求区分开。

4. 对称密钥的分发

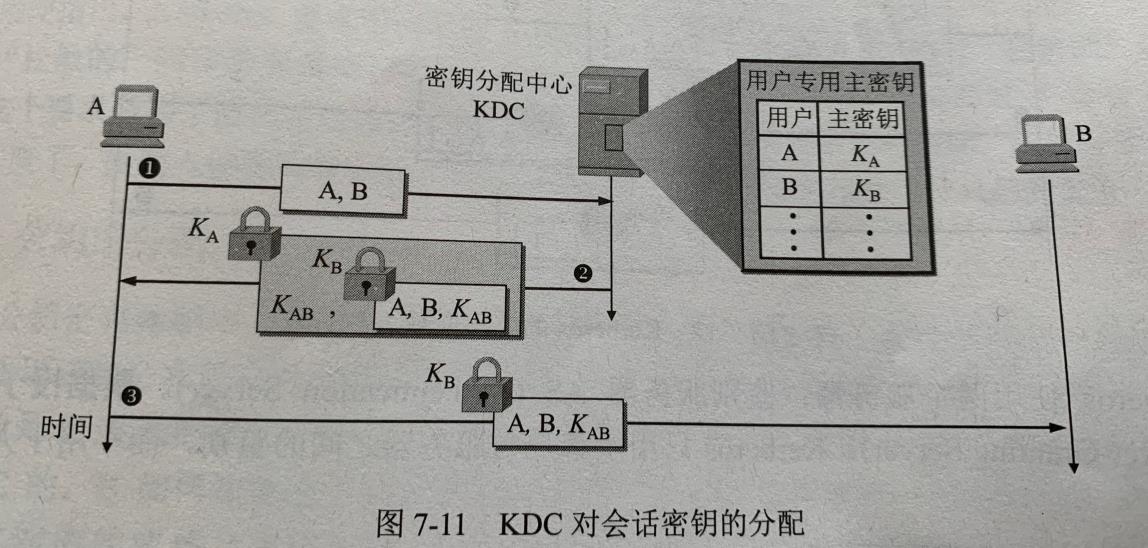

目前常用的密钥分配方式是设立密钥分配中心KDC。

密钥分配由下面三个步骤

- 用户A向KDC发送时用明文,说明想和用户B通信。在明文中给A和B在KDC登记的身份。

- KDC用随机数产生“一次一密”的会话密钥Kab供A和B的这次会话使用,然后向A发送回答报文。这个回答报文用A的密钥Ka加密,这个报文中包含这次会话使用的密钥Kab和请A转给B的一个票据,该票据包括A和B在KDC登记的身份,以及这次会话将要使用的密钥Kab。票据用B的密钥Kb加密,A无法知道此票据的内容,因为A没有B的密钥Kb,当然A也不需要知道此票据的内容。

- 当B收到A转过来的票据并使用自己的密钥Kb解密后,就知道A要和他通信,同时也知道KDC为这次和A通信所分配的会话密钥Kab。

最出名的分配协议就是Kerberos V5

Kerberos使用两个服务器:鉴别服务器AS、票据授予服务器TGS。Kerberos只用于客户与服务器之间的鉴别,而不用于人对人的鉴别。

5. 公钥的签发与认证

用于将公钥与其对应得实体(人或机器)进行绑定的值得信赖的机构叫认证中心CA。

6. 访问控制

7. 因特网相关的安全协议 IPSEC、SSL

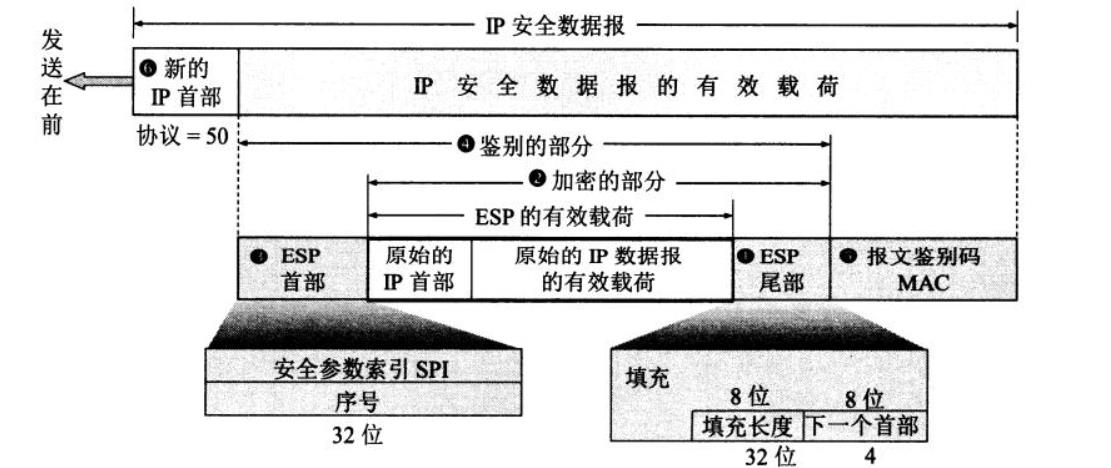

IPsec

IPsec(IP安全)并不是一个单一的协议,而是能够在IP层提供互联网通信安全的协议族。

IPsec协议族中的协议可划分为以下三个部分:

- IP安全数据报格式的两个协议:鉴别首部AH协议和封装安全有效载荷ESP协议

- 有关加密算法的三个协议

- 互联网密钥交换IKE协议

使用ESP或AH协议的IP数据报称为IP安全数据报(或IPsec数据报),他可以在两台主机之间、两个路由器之间或一台主机和一个路由器之间发送。

工作方式:

- 运输方式

- 隧道方式

IP安全数据报格式

SSL

运输层安全协议:安全套接字层SSL、运输层安全TLS

SSL提供的安全服务可归纳为以下三种

- SSL服务器鉴别,允许用户证实服务器身份。

- SSL客户鉴别,SSL的可选安全服务,允许服务器证实客户的身份。

- 加密的SSL会话,对客户和服务器间发送的所有报文进行加密,并检测报文是否被篡改。

SSL的简要工作流程

- 协商加密算法:浏览器A向服务器B发送浏览器SSL版本号和一些可选的加密算法。B从中选定自己所支持的算法(如RSA)并告知A。

- 服务器鉴别:服务器B向浏览器A发送包含其RSA公钥的数字证书,A使用该证书的认证机构CA公开发布的RSA公钥对该证书进行验证。

- 会话密钥计算:由浏览器A随机产生一个秘密数,用服务器B的RSA公钥进行加密后发送给B,双方根据协商的算法产生共享的对话会话密钥。

- 安全数据传输:双方用会话密钥加密和解密他们之间传送的数据并验证其完整性。

8. 防火墙

防火墙作为一种访问控制技术,通过严格控制进出网络边界的分组,禁止任何不必要的通信,从而减少潜在入侵的发生,尽可能降低这类安全威胁所带来的安全风险。

由于防火墙不可能阻止所有入侵的发生,所谓系统的第二道防线,入侵检测系统IDS通过对进入网络的分组进行深度分析与检测发现疑似入侵行为的网络活动,并进行报警以便采取相应措施。

防火墙是一种特殊编程的路由器,安装在一个网点和网络的其余部分之间,目的是实施访问控制策略。这个访问控制策略是使用防火墙单位自行制定的。

防护墙技术一般分两类:

- 分组过滤路由器:根据过滤规则对进出内部网络的分组执行转发或丢弃。

- 应用网关也称为代理服务器:在应用层通信中扮演报文中继的角色。在应用网关中,可以实现基于应用层数据的过滤和高层用户鉴定。

以上是关于期末复习计算机网络 谢希仁版网络安全的主要内容,如果未能解决你的问题,请参考以下文章