Android逆向笔记-4种方式破解下例中的smali代码

Posted IT1995

tags:

篇首语:本文由小常识网(cha138.com)小编为大家整理,主要介绍了Android逆向笔记-4种方式破解下例中的smali代码相关的知识,希望对你有一定的参考价值。

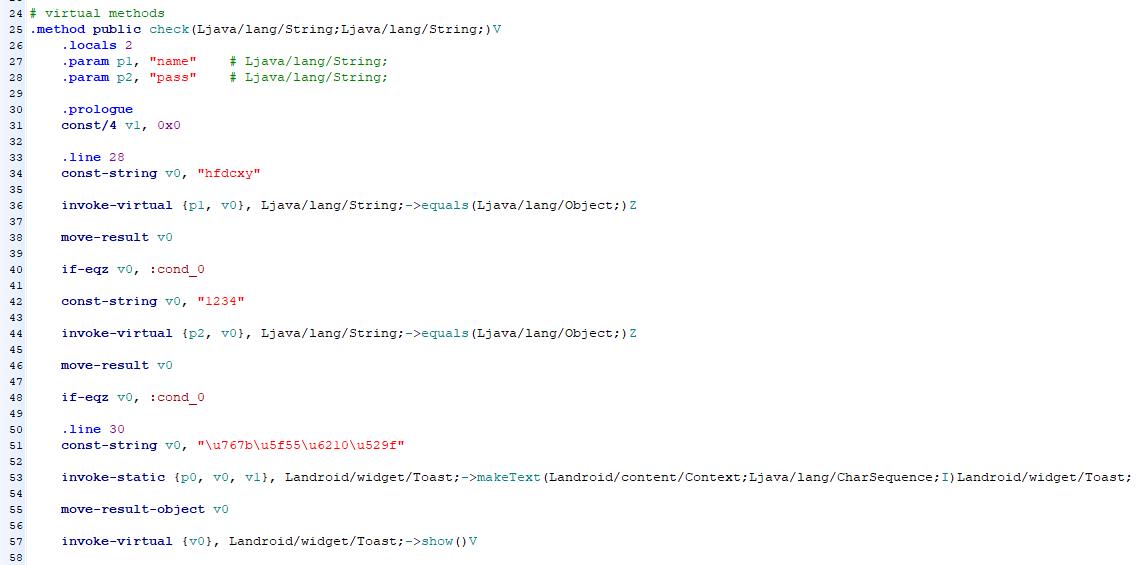

原始的代码如下:

这里可以直接看到,用户名是hfdcxy,密码是1234。

如何破解,提供4个思路:

改法一:

将40行和48行的if-eqz改为if-nez:如果为0就跳转改为如果不为0就跳转,也就是,你输入正确的用户名和密码就会显示失败,输入错误的就会显示成功。

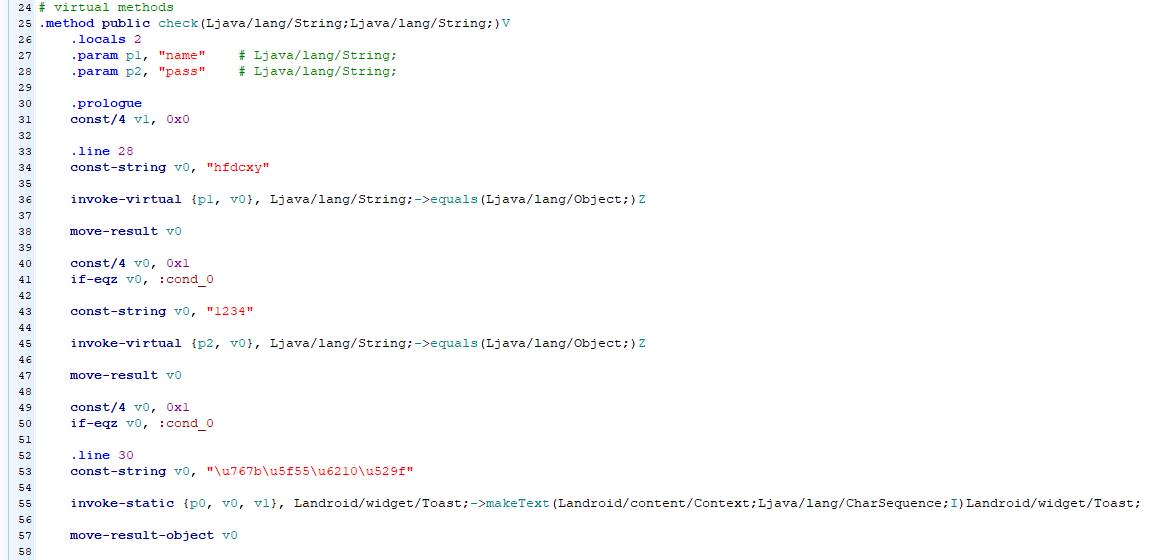

改法二:

从上面的代码可以看到move-result返回的是v0,返回后再将v0置为1:const/4 v1, 0x1

通过这样的方法进行破解。

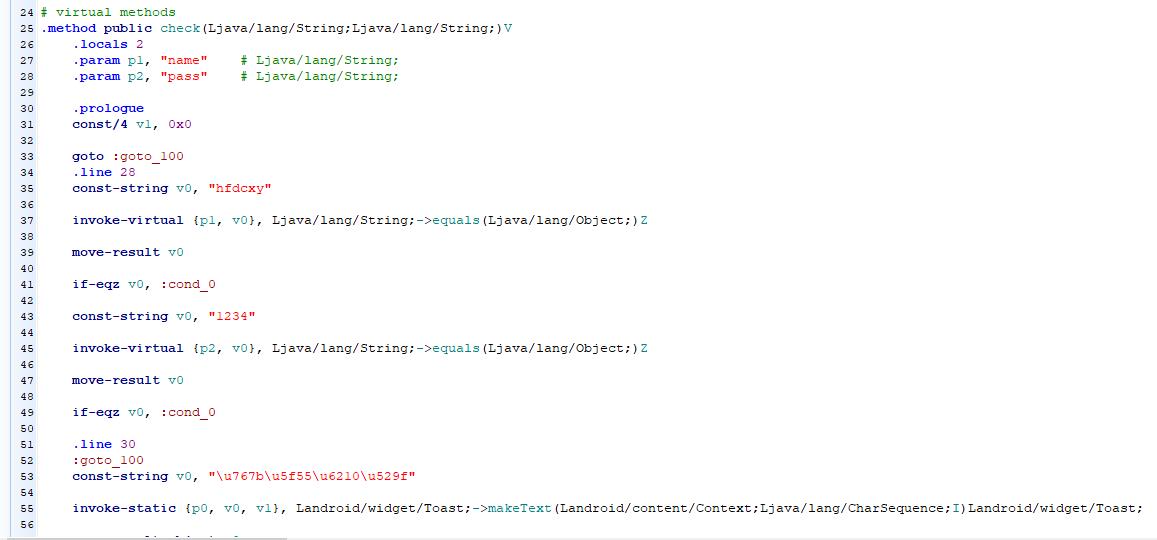

方式三:

添加一个goto_100的标签,在成功的那个地方,进函数直接goto到那个地方,进行破解。

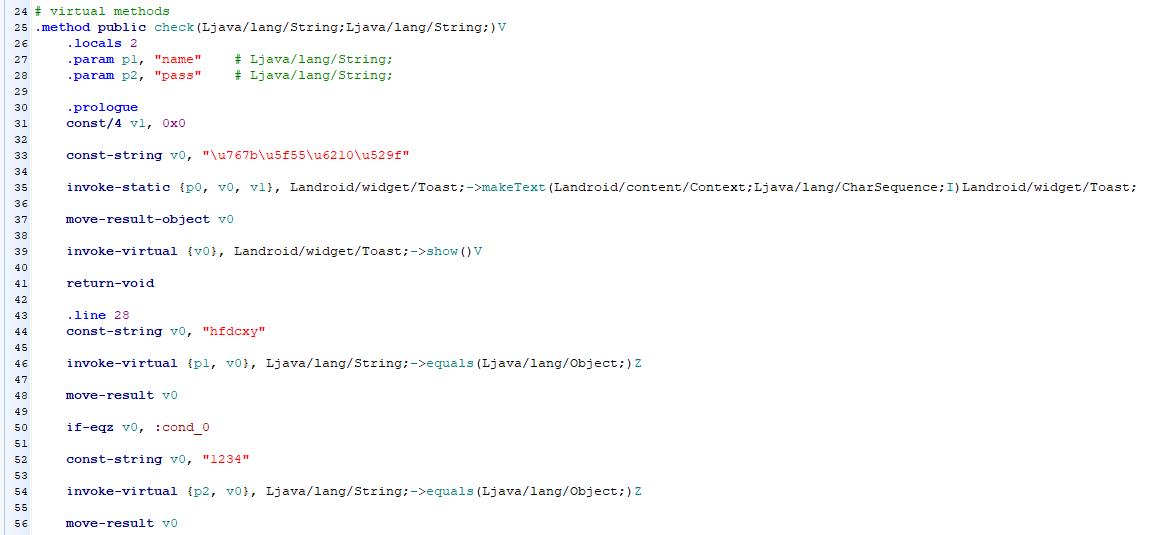

方式四:

将成功的那段代码直接放到const/4 v1, 0x0后面,然后直接return-void进行破解。

以上是关于Android逆向笔记-4种方式破解下例中的smali代码的主要内容,如果未能解决你的问题,请参考以下文章